LockBit ngừng hoạt động, nhưng 5 mối đe dọa ransomware hàng đầu khác sẽ thay thế nó

Đường dẫn nhanh

⭐Phần mềm tống tiền LockBit là gì?

⭐Điều gì đã xảy ra với LockBit?

⭐5 Loại ransomware sẽ thay thế LockBit

⭐Phần mềm tống tiền LockBit đã hoàn tất chưa?

Bài học chính

Các cơ quan thực thi pháp luật đã làm suy yếu thành công khả năng hoạt động của LockBit, một nhóm ransomware nổi tiếng, bằng cách nhắm mục tiêu vào cơ sở hạ tầng và mạng liên kết của chúng. Tuy nhiên, điều đáng chú ý là có các nhóm ransomware mới nổi khác đang háo hức chờ đợi để tận dụng mọi cơ hội để lấp đầy khoảng trống do thất bại của LockBit để lại.

Có thông tin cho rằng một số tổ chức chịu trách nhiệm gỡ bỏ LockBit đã bắt đầu cung cấp các công cụ giải mã có sẵn cho những người bị ảnh hưởng bởi vụ việc; tuy nhiên, cần lưu ý rằng việc phục hồi thành công không thể được đảm bảo vào thời điểm này.

Bất chấp sự suy giảm của LockBit, một số nhóm ransomware mới đã nổi lên, với một số loại đáng chú ý hiện được định vị để đảm nhận vai trò cũ của chúng trong bối cảnh tội phạm mạng.

Trong thời gian gần đây, LockBit đã nổi tiếng là một nhóm ransomware đặc biệt bất chính, tích lũy số tiền đáng kể thông qua các hoạt động tống tiền, ước tính vượt quá vài trăm triệu đô la, đồng thời gây thiệt hại lớn cho khối lượng lớn thông tin kỹ thuật số.

Do hành động phối hợp thực thi pháp luật, LockBit đã gặp phải những thất bại đáng kể khi trang web của mình bị gỡ xuống và mạng lưới liên kết cũng như dự trữ tiền điện tử của nó bị lộ. Tuy nhiên, cần lưu ý rằng điều này không có nghĩa là ransomware đã ngừng hoạt động vì nhiều dạng ransomware khác vẫn tiếp tục tồn tại và gây ra mối đe dọa.

Phần mềm tống tiền LockBit là gì?

Ransomware là một dạng phần mềm độc hại đặc biệt nguy hiểm, dùng để tống tiền nạn nhân bằng cách bọc thiết bị máy tính của họ trong một hàng rào không thể xuyên thủng, khiến thiết bị không thể sử dụng được cho đến khi trả tiền chuộc cho việc tiết lộ thông tin nhạy cảm.

LockBit là một tổ chức bất hợp pháp chịu trách nhiệm phát triển, vận hành và phân phối phần mềm ransomware cùng tên được gọi là LockBit. Tai tiếng của nó bắt nguồn từ tác động lan rộng của nó đối với nhiều doanh nghiệp, tổ chức và cá nhân trên toàn cầu, với ước tính cho thấy doanh thu tiềm năng trong phạm vi hàng tỷ đô la.

LockBit thể hiện một đặc điểm không phổ biến ở chỗ nó có khả năng tự lan truyền, khiến nó rất dễ lây lan và khó kiểm soát. Bản chất tự sao chép của LockBit giúp phân biệt nó với các dạng ransomware khác, khiến nó trở nên đặc biệt nguy hiểm do khả năng phổ biến nhanh chóng với sự can thiệp tối thiểu của con người. Do đó, việc ngăn chặn sự bùng phát ransomware LockBit gây ra những khó khăn đáng kể vì phần mềm độc hại có khả năng nhắm mục tiêu nạn nhân mới một cách độc lập.

Thật vậy, tập thể LockBit được biết đến với việc liên tục cập nhật ransomware của họ với các tính năng cải tiến và cải tiến các khả năng để duy trì hiệu lực của nó. Lần phát hành đáng chú ý gần đây nhất của LockBit 3.0 diễn ra vào tháng 6 năm 2022.

Chuyện gì đã xảy ra với LockBit?

Vào ngày 19 tháng 2 năm 2024, nhiều cơ quan thực thi pháp luật khác nhau, chẳng hạn như Cục Điều tra Liên bang (FBI), Cơ quan Tội phạm Quốc gia Vương quốc Anh và Europol, đã thông báo rằng một nỗ lực phối hợp đã làm suy giảm hiệu quả chức năng của doanh nghiệp tội phạm LockBit.

Do Chiến dịch Cronos, chủ sở hữu và cộng sự của LockBit, bao gồm cả những người tham gia vào mạng liên kết của nó sử dụng dịch vụ ransomware, đã bị loại khỏi mạng của họ, khiến khoảng 11.000 tên miền và máy chủ bị ngừng hoạt động. Hơn nữa, hai cá nhân liên quan đến việc phát triển LockBit đã bị bắt giữ và các thành viên bổ sung của chương trình liên kết LockBit cũng đã bị giam giữ như một phần của hoạt động này.

Theo CISA, các cuộc tấn công LockBit chiếm hơn 15% tổng số cuộc tấn công bằng ransomware trên khắp Hoa Kỳ, Vương quốc Anh, Canada, Úc và New Zealand vào năm 2022, đây là một con số phi thường. Nhưng với tài khoản và nền tảng quản trị chính của LockBit nằm dưới sự kiểm soát của chính quyền, khả năng khởi chạy và kiểm soát mạng của nó đã bị xóa sổ một cách hiệu quả.

Khi nào các công cụ giải mã LockBit sẽ có sẵn?

Một số thực thể tham gia chịu trách nhiệm về hoạt động LockBit đã nhanh chóng hành động bằng cách phân phối các công cụ giải mã và cung cấp mã khóa để hỗ trợ các cá nhân bị ảnh hưởng khôi phục dữ liệu đã được mã hóa trong cuộc tấn công mạng.

⭐ US/FBI: Liên hệ với FBI để lấy chìa khóa thông qua LockBit Victims

Vui lòng liên hệ với Cơ quan Tội phạm Quốc gia (NCA) bằng địa chỉ email được cung cấp, [email protected] để yêu cầu họ cung cấp khóa truy cập cho tài khoản của bạn.

⭐ Khác/Europol, Polite (NL) Làm theo hướng dẫn giải mã Lockbit 3.0 trên No More Ransom

Mặc dù không có gì đảm bảo về việc khôi phục thành công các tệp được mã hóa bằng LockBit, nhưng việc cố gắng truy xuất chúng chắc chắn là cần thiết, đặc biệt vì LockBit không cung cấp khóa giải mã chính xác một cách nhất quán, ngay cả trong trường hợp thanh toán tiền chuộc được thực hiện.

5 loại ransomware sẽ thay thế LockBit

LockBit, một công ty nổi bật trong lĩnh vực ransomware, đã phải chịu trách nhiệm về một số lượng lớn phần mềm độc hại như vậy. Tuy nhiên, chúng chỉ là một trong số nhiều nhóm ransomware hiện đang hoạt động. Việc ngừng hoạt động của LockBit có thể dẫn đến khoảng trống tạm thời mà các nhóm ransomware khác có thể khai thác. Với khả năng này, tôi giới thiệu cho bạn năm loại ransomware khác nhau cần được chú ý:

Các dịch vụ ransomware dưới dạng dịch vụ (RaaS) như ALPHV/BlackCat là nguyên nhân lây nhiễm cho nhiều thực thể toàn cầu. Điểm đáng chú ý của chủng đặc biệt này nằm ở cấu trúc độc đáo của nó; được viết hoàn toàn bằng ngôn ngữ lập trình Rust, nó có thể khai thác hiệu quả cả hệ điều hành Windows và Linux.

Nhóm Cl0p được cho là đã hoạt động ít nhất từ năm 2019 và được cho là đã thu về hơn nửa tỷ đô la thông qua yêu cầu tiền chuộc. Doanh nghiệp tội phạm này nổi tiếng với việc đánh cắp thông tin bí mật từ các mục tiêu của mình, sử dụng dữ liệu bị đánh cắp này như một phương tiện ép buộc trả tiền chuộc-không chỉ để mở khóa các tệp được mã hóa mà còn ngăn chặn dữ liệu nhạy cảm bị lộ công khai.

Sự xuất hiện của ransomware Play, hay còn gọi là PlayCrypt, đã được báo cáo vào năm 2022. Loại phần mềm độc hại đặc biệt này sử dụng phần mở rộng tệp “.play” trong các cuộc tấn công mạng của nó. Tương tự như Cl0p, nhóm ransomware này đã được phát hiện bằng cách sử dụng các chiến lược tống tiền kép và khai thác các lỗ hổng bảo mật khác nhau để nhắm mục tiêu vào những người dùng không nghi ngờ.

Royal sử dụng cách tiếp cận sáng tạo bằng cách cung cấp ransomware làm mô hình dịch vụ trong khi vẫn duy trì các biện pháp bảo mật độc đáo cho hoạt động của mình so với các nhóm ransomware khác. Tuy nhiên, tương tự như các nhóm khác, Royal sử dụng nhiều kỹ thuật tống tiền liên quan đến việc thu thập trái phép dữ liệu nhạy cảm và sau đó yêu cầu thanh toán tiền chuộc dựa trên thông tin bị đánh cắp đó.

Vào giữa năm 2023, dường như không biết từ đâu xuất hiện một làn sóng tấn công ransomware chưa từng có, đặc trưng bởi nhiều phương thức tống tiền và mối liên hệ rõ ràng với các phe phái ransomware nổi tiếng như RansomHouse.

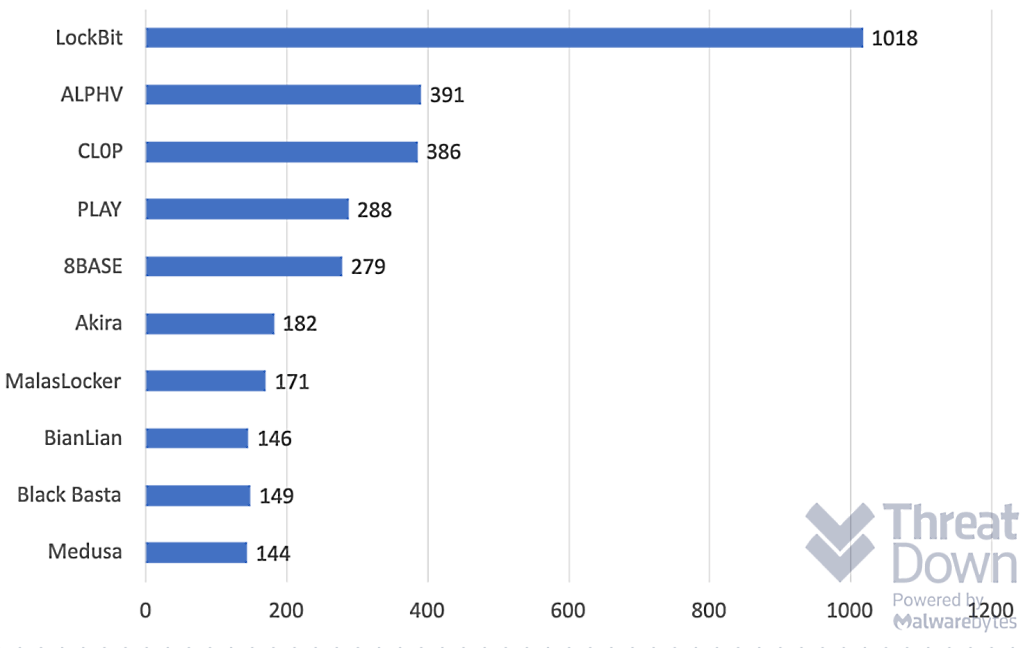

Nghiên cứu của Malwarebytes cho thấy rằng mặc dù LockBit là một trong những loại phổ biến nhất Trong số các cuộc tấn công bằng ransomware, 10 tổ chức ransomware hàng đầu chịu trách nhiệm cho 70% tổng số vụ tấn công bằng ransomware. Vì vậy, ngay cả khi không có LockBit, ransomware vẫn hoàn toàn chờ sẵn.

Phần mềm tống tiền LockBit đã hoàn tất chưa?

Điều đáng ngạc nhiên là tin tức về sự sụp đổ của LockBit là không, phần mềm ransomware LockBit không hoàn toàn tồn tại. Ars Technica báo cáo các cuộc tấn công LockBit mới vài ngày sau khi gỡ xuống , và đó là vì một vài lý do.

Mặc dù cơ sở hạ tầng của LockBit đã ngừng hoạt động nhưng điều này không nhất thiết có nghĩa là mã ransomware không tồn tại. Vào năm 2022, một phiên bản mã nguồn của LockBit đã được tiết lộ công khai, điều này có thể đã gây ra những sự cố gần đây. Ngoài ra, LockBit sở hữu một mạng lưới toàn cầu rộng lớn trải dài trên nhiều quốc gia. Mặc dù trung tâm hoạt động chính của nó được đặt tại Nga, nhưng rất có khả năng một tổ chức có quy mô và độ phức tạp như vậy sẽ sở hữu các biện pháp dự phòng, bao gồm các hệ thống dự phòng và chiến lược khôi phục kết nối, mặc dù có thể cần một thời gian để phục hồi.

Không còn nghi ngờ gì nữa, không chắc chắn liệu chúng ta có chứng kiến sự hồi sinh của ransomware LockBit trong tương lai hay không.