Quên việc ẩn SSID Wi-Fi của bạn: 7 bước bảo mật mạng thực sự

Đường dẫn nhanh

⭐Tại sao ẩn SSID Wi-Fi không bảo mật mạng của bạn

⭐Thay đổi mật khẩu và SSID mặc định

⭐Cập nhật mã hóa Wi-Fi

⭐Cập nhật chương trình cơ sở bộ định tuyến của bạn

⭐Giám sát mạng và phát hiện xâm nhập

⭐Địa chỉ MAC Cho phép liệt kê

⭐Phân đoạn mạng

⭐Tắt WPS

Bài học chính

Việc che giấu Mã nhận dạng bộ dịch vụ (SSID) của mạng không dây tại nhà của một người không cung cấp các biện pháp bảo mật mạnh mẽ để bảo vệ khỏi các mối đe dọa trên mạng vì đây chỉ là một khía cạnh trong số nhiều khía cạnh nhằm đảm bảo an toàn internet toàn diện.

Việc sửa đổi tên người dùng và mã nhận dạng mạng đặt trước để kết hợp các kết hợp sáng tạo và đặc biệt sẽ nâng cao mức độ bảo mật cho kết nối không dây của bạn.

Thật vậy, điều quan trọng là phải duy trì chương trình cơ sở cập nhật trên bộ định tuyến của bạn để bảo vệ khỏi các mối đe dọa bảo mật tiềm ẩn có thể phát sinh từ phần mềm lỗi thời.

Việc che giấu Mã nhận dạng bộ dịch vụ (SSID) của mạng Wi-Fi có thể không cung cấp mức độ bảo vệ an ninh mạng như người ta mong đợi. Điều quan trọng là phải hiểu lý do tại sao lại như vậy và những biện pháp nào có thể được thực hiện để bảo mật mạng không dây của một người một cách hiệu quả.

Tại sao ẩn SSID Wi-Fi của bạn không bảo mật mạng của bạn

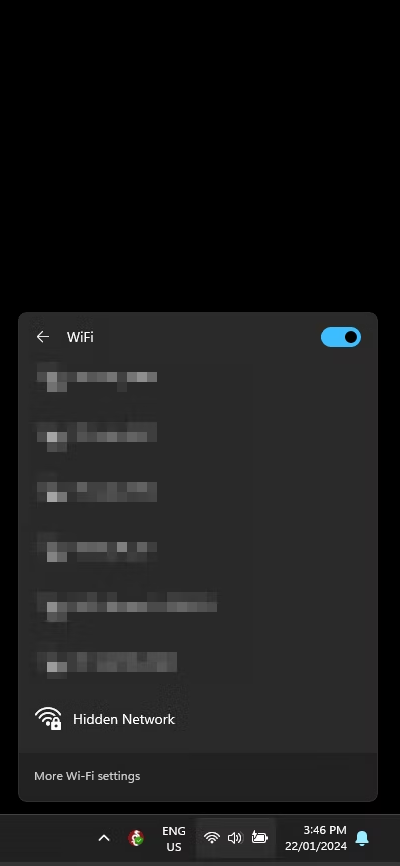

Thật vậy, người ta thường bắt gặp cái gọi là tín hiệu mạng không dây “ẩn” khi tìm kiếm kết nối internet có thể truy cập được. Bất chấp những biệt danh kín đáo, những mạng như vậy thường có thể được phân biệt rõ ràng với các kết nối tiêu chuẩn do một số đặc điểm nhận dạng nhất định.

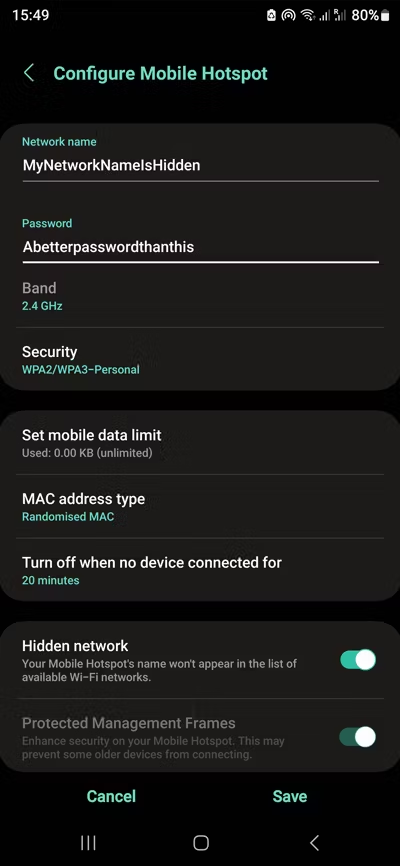

Quá trình che giấu Mã nhận dạng bộ dịch vụ của mạng cục bộ không dây, thường được gọi là SSID, có thể đạt được bằng cách điều chỉnh cài đặt bộ định tuyến của một người để ngừng truyền tên được chỉ định của mạng. Chức năng này phổ biến ở phần lớn các bộ định tuyến hỗ trợ Wi-Fi hiện đại, cùng với các điểm truy cập Wi-Fi di động cá nhân.

Đóng

Đóng

Trong hình minh họa được cung cấp, một điểm phát sóng mạng không dây có tên “MyNetworkNameIsHidden” đã được thiết lập, với lựa chọn ẩn Mã nhận dạng bộ dịch vụ (SSID) đang được thực thi. Khi cố gắng thiết lập kết nối thông qua thiết bị máy tính, mạng sẽ xuất hiện dưới dạng “mạng vô hình”. Do đó, người dùng bắt buộc phải nhập SSID hoàn chỉnh bằng tay để liên kết an toàn với mạng Wi-Fi ẩn này.

Khái niệm được gọi là “bảo mật thông qua sự tối nghĩa” được minh họa trong trường hợp này; tuy nhiên, nó cung cấp các cơ chế phòng thủ hạn chế. Mặc dù mã nhận dạng của mạng vẫn được giấu kín nhưng như được chứng minh ở đây, khả năng tàng hình của nó vẫn chưa đạt được hoàn toàn.

Trên thực tế, việc che giấu SSID mang lại sự bảo vệ tối thiểu trước các công cụ hack chuyên dụng bao gồm các công cụ dò tìm và kiểm tra mạng tương tự như Wireshark hoặc Airmon-ng. Những công cụ như vậy dễ dàng xác định và tận dụng các mạng không dây được che giấu thông qua việc thu thập các gói dữ liệu được truyền đi bất kể SSID có bị ẩn hay không.

SSID bị ẩn cũng có thể làm trầm trọng thêm nền tĩnh vốn có của mạng không dây, thường được gọi là “mức nhiễu”. Trong các không gian văn phòng rộng rãi hoặc các tòa nhà dân cư có nhiều đơn vị, hiện tượng này càng trở nên rõ rệt hơn, dẫn đến chức năng mạng tổng thể bị suy giảm.

Việc che giấu SSID có thể nâng cao khả năng tương tác với một số thiết bị cũ và Internet of Things (IoT), bao gồm cả công nghệ nhà thông minh.

Bất chấp những lợi ích được nhận thấy, việc che giấu Mã nhận dạng bộ dịch vụ (SSID) của mạng không dây không đảm bảo khả năng bảo vệ toàn diện trước các mối đe dọa bảo mật tiềm ẩn. Do đó, điều cần thiết là phải xem xét các biện pháp thay thế để bảo vệ kết nối Wi-Fi của một người khỏi bị truy cập trái phép hoặc các cuộc tấn công độc hại.

Thay đổi mật khẩu và SSID mặc định

tomeqs/Shutterstock

tomeqs/Shutterstock

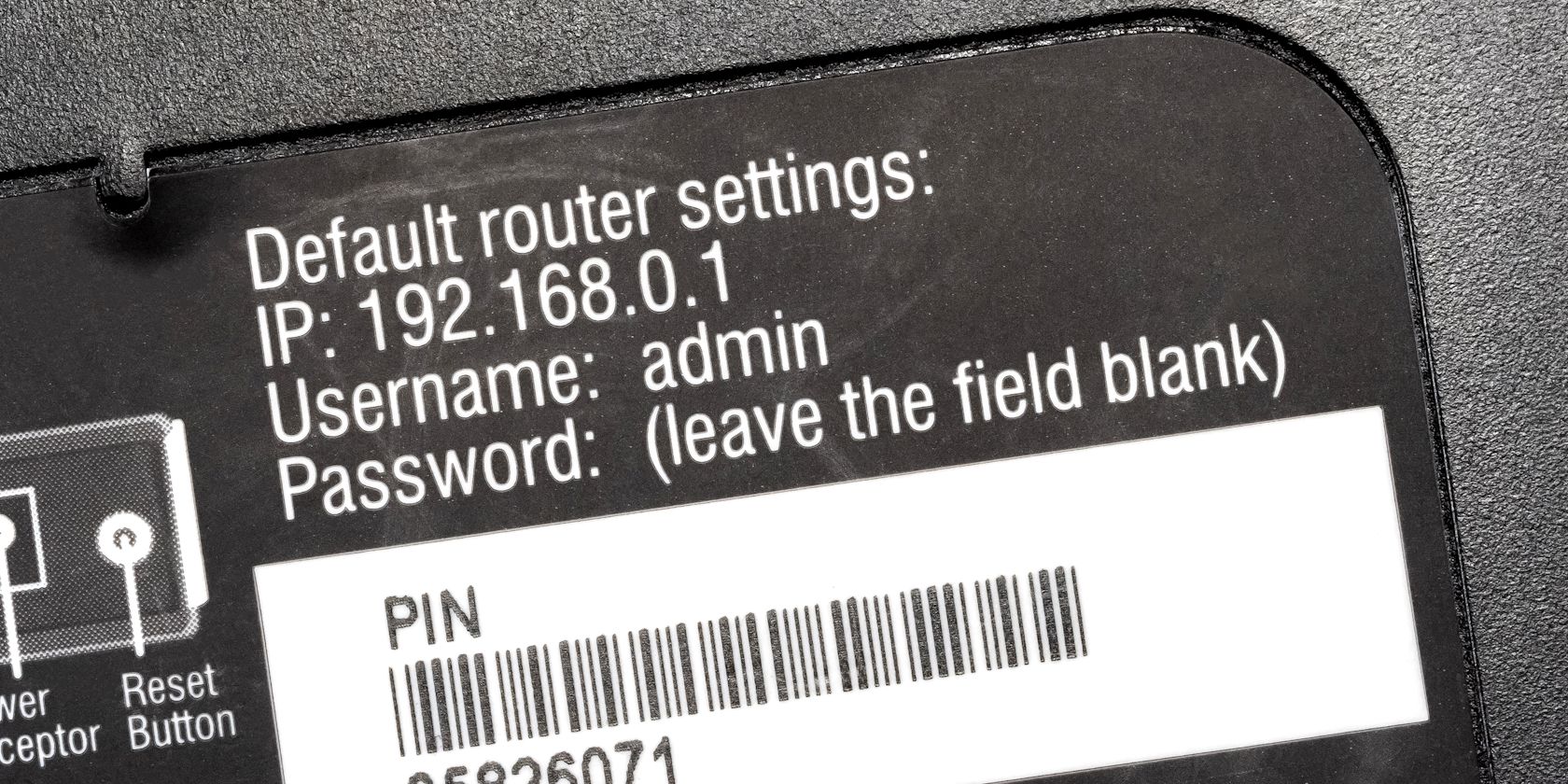

Bộ định tuyến của bạn thường bao gồm một mật khẩu đặt trước, thường nằm ở đế thiết bị và có thể bao gồm một chuỗi từ 8 đến 10 chữ số. Để thiết lập biện pháp bảo mật mạnh mẽ hơn, bạn nên sử dụng tiện ích tạo mật khẩu trước khi tạo mật mã được cá nhân hóa của riêng mình.

Nên sử dụng kết hợp các ký tự, chữ số và ký hiệu viết hoa và viết nhỏ khi tạo SSID duy nhất cho mạng không dây của bạn. Ngoài ra, việc thay đổi chính mã nhận dạng được khuyến khích, cho phép bạn nghĩ ra một biệt danh giàu trí tưởng tượng. Tuy nhiên, hãy tránh chọn nhãn có thể tiết lộ vị trí cụ thể của bộ định tuyến của bạn.

Cập nhật mã hóa Wi-Fi

Mã hóa Wi-Fi dùng để che giấu dữ liệu được truyền không dây theo cách ngăn chặn truy cập trái phép hoặc nghe lén. Các biện pháp bảo mật lỗi thời cho kết nối không dây, bao gồm WEP và WPA, dễ bị vi phạm thông qua việc khai thác bằng các công cụ hack. Hơn nữa, ngay cả WPA2 được sử dụng rộng rãi, được coi là mạnh mẽ hơn so với các phiên bản trước, vẫn ẩn chứa những điểm yếu khiến nó dễ bị xâm phạm.

Các bộ định tuyến hiện đại thường kết hợp mã hóa WPA3 như một biện pháp bảo mật nâng cao; tuy nhiên, trong nhiều trường hợp, WPA2 vẫn là lựa chọn ưu tiên do khả năng tương thích rộng rãi với nhiều thiết bị khác nhau. Tuy nhiên, khi khả thi, việc sử dụng mã hóa WPA3 sẽ cung cấp khả năng bảo vệ nâng cao chống lại các vi phạm tiềm ẩn. Hơn nữa, người dùng có thể gặp khó khăn phát sinh do các thiết bị cũ không thể thiết lập kết nối với mạng hỗ trợ WPA3. Trong những trường hợp như vậy, việc chọn cấu hình chế độ kép hỗ trợ cả WPA2 và WPA3 có thể giảm bớt những rắc rối này trong khi vẫn duy trì các biện pháp an ninh mạng mạnh mẽ.

Cập nhật chương trình cơ sở bộ định tuyến của bạn

Để duy trì hiệu suất tối ưu và bảo vệ khỏi các lỗ hổng tiềm ẩn, điều cần thiết đối với cả thiết bị cá nhân như điện thoại thông minh và máy tính cũng như các thiết bị mạng là phải trải qua các bản vá và cập nhật bảo mật thường xuyên. Thông thường, việc cập nhật chương trình cơ sở trên bộ định tuyến Wi-Fi có thể được thực hiện bằng cách điều hướng đến cài đặt hệ thống của thiết bị và yêu cầu khởi động lại sau khi cài đặt.

Việc bỏ qua các bản vá bảo mật nói trên có thể khiến cơ sở hạ tầng mạng của bạn gặp phải những rủi ro tiềm ẩn phát sinh sau quá trình sản xuất thiết bị được đề cập, vì sự lỗi thời như vậy có thể khiến nó dễ bị khai thác mà chưa được biết đến tại thời điểm tạo ra nó.

Giám sát mạng và phát hiện xâm nhập

Đáng chú ý là việc nhận ra sự hiện diện của những người xa lạ trong nơi ở của một người là khá rõ ràng, vì cá nhân đó có kiến thức về người quen của họ và có thể phân biệt giữa khuôn mặt quen thuộc và người lạ. Tương tự như vậy, việc giám sát việc sử dụng kết nối internet không dây của một người đòi hỏi mức độ sáng suốt và cảnh giác cao, vì nó liên quan đến việc xác định những người dùng trái phép hoặc hoạt động đáng ngờ.

Bạn có tùy chọn sử dụng ứng dụng di động trên điện thoại thông minh của mình để đánh giá trạng thái bảo mật của mạng. Điều này cho phép quét mạng mà bạn hiện đang kết nối, cũng như chuyển đổi địa chỉ MAC của các thiết bị khác nhau trong đó thành các tên thân thiện và dễ nhận biết hơn.

Trong trường hợp bạn gặp phải bất kỳ tiện ích lạ nào trên mạng của mình, bạn có thể xóa chúng bằng cách điều chỉnh cấu hình bộ định tuyến của mình.

Địa chỉ MAC Cho phép liệt kê

Việc sử dụng phương pháp này, thường được gọi là"danh sách trắng", có thể thực hiện được trên phần lớn các bộ định tuyến và chỉ cho phép truy cập vào mạng đối với các thiết bị có địa chỉ Kiểm soát truy cập phương tiện (MAC) đã được ủy quyền trước.

Mỗi và mọi tiện ích đều sở hữu một địa chỉ Kiểm soát truy cập phương tiện (MAC) không thể bắt chước, thường có thể được tìm thấy trong các tùy chọn cấu hình của thiết bị hoặc được gắn vào chính mục đó dưới dạng nhãn. Trong trường hợp danh sách ủy quyền được kích hoạt, mọi thiết bị không xuất hiện trên đó sẽ bị ngăn truy cập vào mạng không dây của bạn.

Phân đoạn mạng

Phân đoạn mạng dân cư của một người bằng cách chia nó thành các mạng con nhỏ hơn, thường được gọi là"mạng con", có thể là một phương tiện hiệu quả để tách biệt dữ liệu nhạy cảm khỏi các thiết bị hiện được kết nối với dịch vụ Wi-Fi.

Mỗi phần được cá nhân hóa thường bao gồm các chỉ thị kiểm soát truy cập, yêu cầu các thiết bị cụ thể trong một phân khúc cụ thể không thể tương tác với các thiết bị nằm trong một khu vực khác.

Một cách tiếp cận để tăng cường bảo mật bao gồm việc phân chia các thiết bị nhà thông minh vào hệ thống con mạng riêng của chúng, từ đó hạn chế quyền truy cập của chúng vào các nguồn thông tin khác trong cơ sở hạ tầng hộ gia đình. Ngoài ra, việc triển khai cổng bị khóa hoặc dịch vụ Wi-Fi dành cho khách sẽ cung cấp tùy chọn mạng thay thế thường thiếu bảo vệ bằng mật khẩu trong khi vẫn khác biệt với cấu hình mạng chính.

Tắt WPS

Hadrian/Shutterstock.com

Hadrian/Shutterstock.com

Bạn có thể đã quan sát thấy rằng một số bộ định tuyến nhất định được trang bị một nút có nhãn “WPS”, đóng vai trò như một phương tiện hữu hiệu để vượt qua xác thực mật khẩu, cho phép người dùng thiết lập kết nối theo ý mình thông qua tương tác vật lý đơn giản với nút nói trên.

Thiết lập được bảo vệ Wi-Fi (WPS), được hình thành dựa trên tiền đề tạo điều kiện thuận lợi cho người dùng ở gần bộ định tuyến của họ, tạo ra một lỗ hổng cố hữu bằng cách cho phép kết nối liền mạch. Tương tự như việc đặt chìa khóa nhà bên dưới tấm thảm cửa, WPS vừa thiết thực vừa rủi ro. Do những hậu quả tiềm tàng của nó, nên tắt chức năng này và thay vào đó dựa vào xác thực mật khẩu mạnh mẽ.