5 công cụ Linux tốt nhất để phá thư mục

Bài học rút ra chính

Cưỡng bức thư mục, còn được gọi là danh sách thư mục, là một phương pháp quan trọng được tin tặc mũ trắng sử dụng trong quá trình thử nghiệm thâm nhập để khám phá các thư mục và dữ liệu bị che giấu trong máy chủ web hoặc nền tảng phần mềm.

Linux cung cấp nhiều công cụ mạnh mẽ được thiết kế để hỗ trợ quá trình bùng nổ thư mục, bao gồm DIRB, DirBuster, Gobuster, ffuf và dirsearch. Các tiện ích này cung cấp các phương pháp hiệu quả để phát hiện và khai thác các thư mục dễ bị tấn công vũ phu.

Các công cụ như vậy hợp lý hóa quá trình truyền các yêu cầu HTTP đến dịch vụ lưu trữ web và cố gắng suy luận các cấu trúc thư mục không được công khai để xác định vị trí các nội dung không được hiển thị rõ ràng trong các thành phần điều hướng hoặc sơ đồ trang web.

Để tiến hành thử nghiệm thâm nhập một ứng dụng web một cách hiệu quả, điều quan trọng trong giai đoạn đầu là xác định các thư mục tiềm năng trong hệ thống. Những thư mục như vậy có thể chứa dữ liệu có giá trị và thông tin chi tiết có thể hỗ trợ đáng kể trong việc phát hiện ra các lỗ hổng trong ứng dụng và cuối cùng là nâng cao tình trạng bảo mật tổng thể của ứng dụng.

Rất may, có rất nhiều tài nguyên trực tuyến tạo điều kiện thuận lợi cho quá trình cưỡng bức thư mục bằng cách tự động hóa và đẩy nhanh quá trình thực thi. Dưới đây là bảng liệt kê năm công cụ dựa trên Linux được thiết kế để xác định các thư mục ẩn trong cơ sở hạ tầng của ứng dụng web.

Bùng nổ thư mục là gì?

Bùng nổ thư mục, còn được gọi là “Tấn công vũ phu”, là một cách tiếp cận được sử dụng trong các quy trình hack đạo đức để khám phá các thư mục và tệp bị che giấu trên máy chủ web hoặc nền tảng phần mềm. Phương pháp này đòi hỏi những nỗ lực có hệ thống trong việc truy cập các thư mục khác nhau bằng cách suy luận các chỉ định của chúng hoặc duyệt qua một danh mục các tên thư mục và tên tệp thông thường.

Việc thực hiện phá vỡ thư mục thường đòi hỏi phải sử dụng phần mềm tự động hoặc các chương trình theo kịch bản truyền các yêu cầu HTTP đến máy chủ web bằng cách thăm dò các thư mục và tên tệp khác nhau để tìm kiếm các tệp chưa được tham chiếu hoặc lập chỉ mục rõ ràng trong cấu trúc điều hướng hoặc sơ đồ trang web.

Một số tài nguyên trực tuyến cung cấp rất nhiều tùy chọn để tiến hành bùng nổ thư mục mà không mất phí. Một số công cụ được đề xuất có thể được sử dụng trong các nỗ lực thử nghiệm thâm nhập trong tương lai bao gồm:

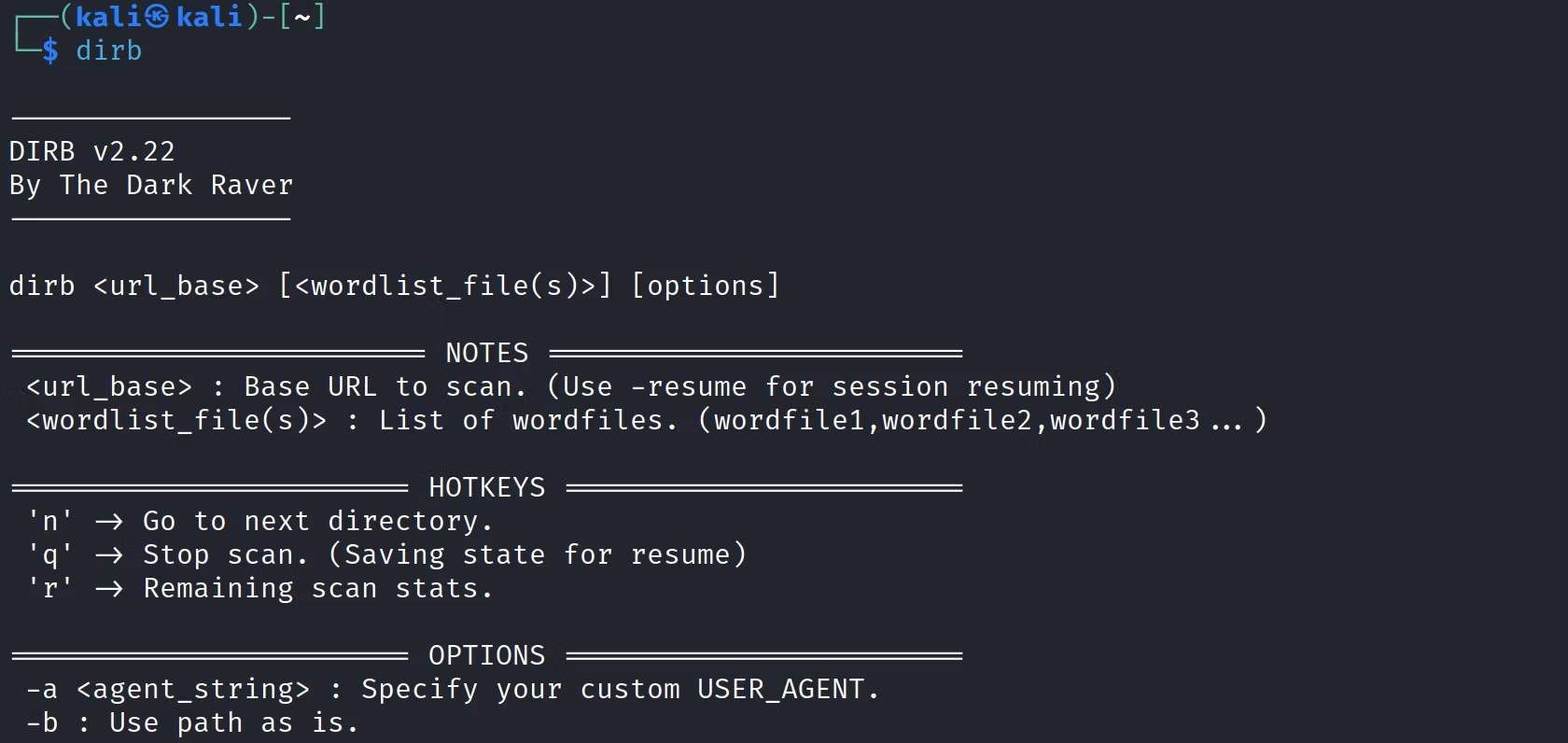

DIRB

DIBR là một tiện ích Linux được đánh giá cao được sử dụng thông qua dòng lệnh, cho phép quét và thăm dò mạnh mẽ các thư mục trong các ứng dụng web. Bằng cách sử dụng một danh sách từ được xác định trước, nó xác định một cách có hệ thống các trường hợp thư mục tiềm năng được liên kết với bộ định vị tài nguyên thống nhất (URL) của một trang web cụ thể.

Kali Linux bao gồm DIRB được cài đặt sẵn; tuy nhiên, trong trường hợp không có nó, hãy yên tâm rằng việc có được nó là một quá trình dễ dàng. Đơn giản chỉ cần thực hiện một lệnh đơn giản để cài đặt nó.

Đối với các bản phân phối dựa trên Debian, hãy chạy:

sudo apt install dirb

Đối với các bản phân phối Linux khác như Fedora và CentOS, hãy làm theo các bước sau:

sudo dnf install dirb

Trên Arch Linux, hãy chạy:

yay -S dirb

Cách sử dụng DIRB cho các thư mục Bruteforce

Quá trình sử dụng các kỹ thuật brute force để khám phá các thư mục trong một ứng dụng web liên quan đến việc sử dụng các lệnh hoặc tập lệnh cụ thể cố gắng truy cập các đường dẫn thư mục khác nhau cho đến khi phát hiện ra một đường dẫn có thể truy cập được. Phương pháp này có thể được tự động hóa và thực thi từ xa, cho phép truy cập trái phép vào thông tin nhạy cảm được lưu trữ trong các thư mục. Điều quan trọng cần lưu ý là kiểu tấn công này có thể gây ra hậu quả nghiêm trọng, bao gồm mất dữ liệu, xâm phạm hệ thống và hậu quả pháp lý. Do đó, điều quan trọng là phải triển khai các biện pháp bảo mật thích hợp như tường lửa, hệ thống phát hiện xâm nhập và các giao thức xác thực mạnh để ngăn chặn các kiểu tấn công này xảy ra.

dirb [url] [path to wordlist]

Có thể quan sát thấy minh họa cho khái niệm này bằng cách cố gắng truy cập mạnh vào https://example.com bằng cách sử dụng lệnh sau:

dirb https://example.com wordlist.txt

Ngoài ra, bạn có thể thực thi lệnh mà không chỉ định một danh sách từ cụ thể bằng cách dựa vào danh sách từ mặc định được xác định trước của DIRB, “common.txt”, để thực hiện phân tích trang web được nhắm mục tiêu.

dirb https://example.com

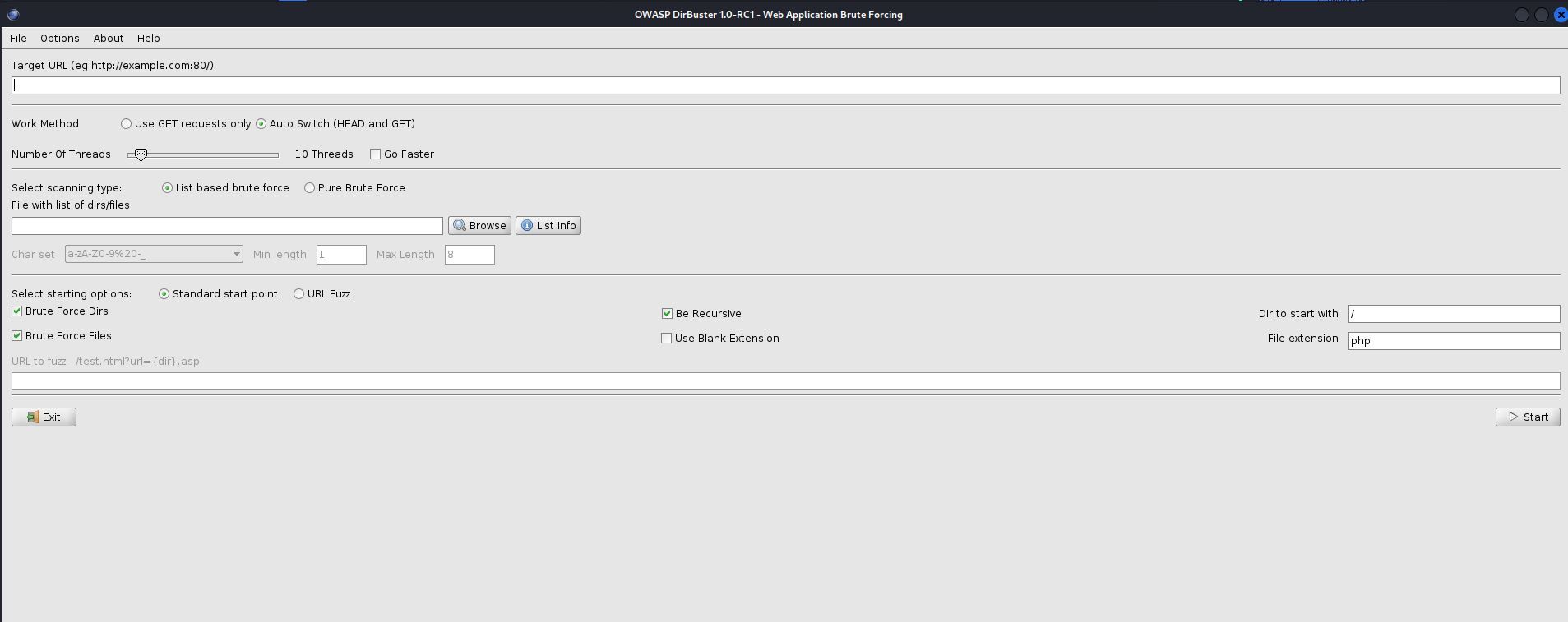

DirBuster

DirBuster và DIRB đều là những công cụ được sử dụng để bruteforcing thư mục, với một số khác biệt đáng chú ý trong chức năng của chúng. Mặc dù DIRB chủ yếu là một công cụ dòng lệnh, nhưng DirBuster cung cấp giao diện người dùng đồ họa (GUI), cung cấp cho người dùng một cách dễ dàng hơn để điều hướng trong quá trình tiến hành các cuộc tấn công vũ phu thư mục. Ngoài ra, trong khi DIRB cho phép người dùng tùy chỉnh các khía cạnh khác nhau của quá trình quét, chẳng hạn như lọc kết quả dựa trên các tham số cụ thể như mã trạng thái, DirBuster mở rộng khả năng này hơn nữa bằng cách cung cấp một bộ tùy chọn toàn diện hơn để tùy chỉnh trong GUI của nó.

Bạn có tùy chọn để thiết lập tốc độ quét mong muốn bằng cách chỉ định số luồng, cũng như xác định các phần mở rộng tệp cụ thể sẽ được nhắm mục tiêu trong quá trình tìm kiếm.

Để bắt đầu đánh giá toàn diện địa chỉ web được chỉ định bằng công cụ nâng cao của chúng tôi, vui lòng nhập URL mục tiêu mong muốn, chọn danh sách từ ưa thích của bạn, chỉ định bất kỳ phần mở rộng tệp áp dụng nào và tùy ý xác định số lượng chuỗi đồng thời cần thiết để có hiệu suất tối ưu. Khi tất cả các tham số cần thiết đã được nhập, chỉ cần nhấp vào nút “Bắt đầu” để bắt đầu quá trình.

Khi quá trình quét diễn ra, DirBuster cung cấp một giao diện hiển thị các thư mục và tệp chưa được khám phá. Người dùng có thể nhận thức được bố cục của từng truy vấn (ví dụ: 200 OK và 404 Không tìm thấy), cũng như vị trí của các phần tử được phát hiện. Ngoài ra, nó cho phép lưu giữ các kết quả quét trong một báo cáo, tạo điều kiện thuận lợi cho việc kiểm tra và ghi lại các khám phá trong tương lai.

DirBuster được cài đặt trên Kali Linux, nhưng bạn có thể dễ dàng cài đặt DirBuster trên Ubuntu.

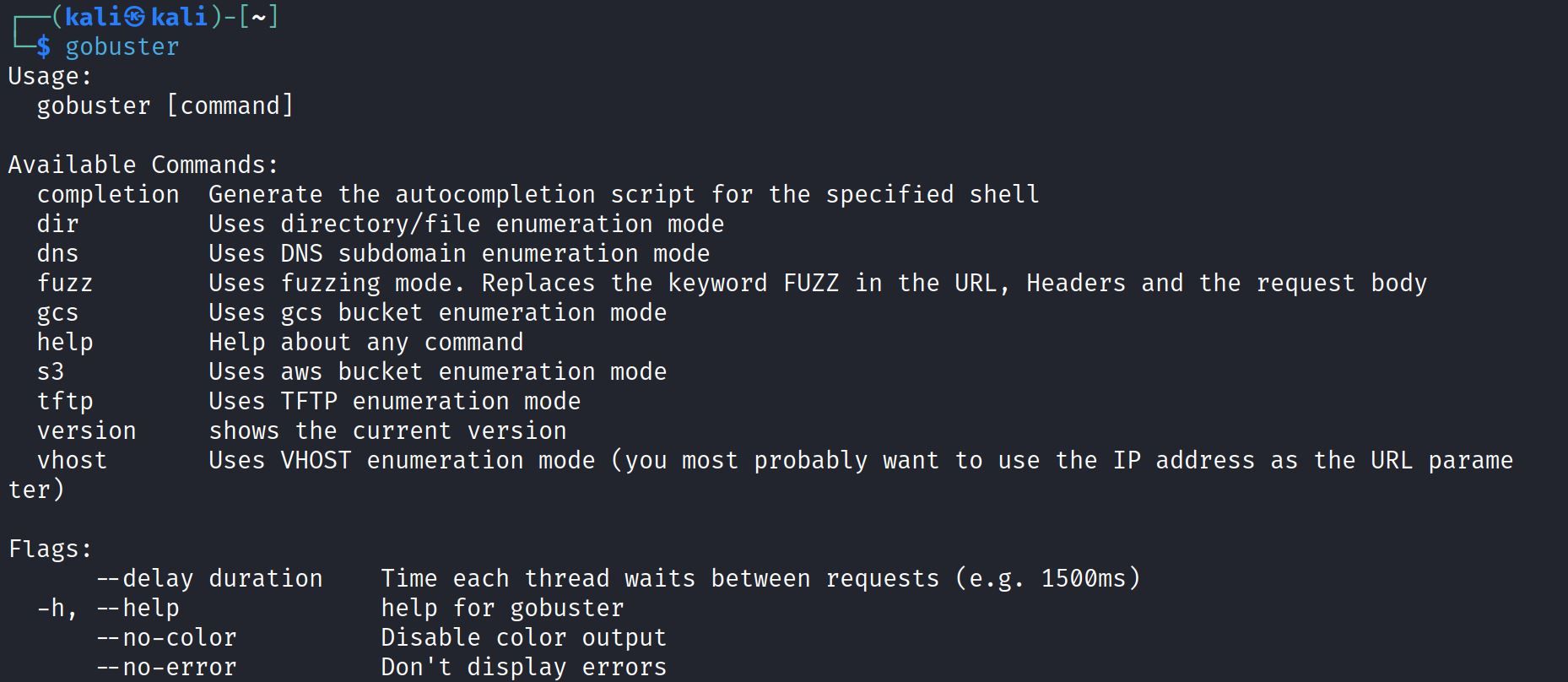

Gobuster

Gobuster là một tiện ích dòng lệnh nâng cao được phát triển bằng ngôn ngữ lập trình Go, được thiết kế để thăm dò một cách có hệ thống các mục tiêu khác nhau như trang web, bộ chứa Amazon S3 mở, tên miền phụ DNS, tên máy chủ ảo của máy chủ web, máy chủ TFTP, v.v., thông qua một quy trình được gọi là thư mục và tập tin bruteforcing.

Để triển khai thành công Gobuster trên hệ điều hành dựa trên Debian như Kali Linux, hãy thực hiện lệnh sau trong thiết bị đầu cuối hoặc dấu nhắc lệnh của bạn:

sudo apt install gobuster

Để cài đặt gói trên bất kỳ phiên bản nào của Red Hat Enterprise Linux (RHEL), hãy thực hiện lệnh như sau:

sudo dnf install gobuster

Trên Arch Linux, hãy chạy:

yay -S gobuster

Ngoài ra, nếu bạn đã cài đặt Go, hãy chạy:

go install github.com/OJ/gobuster/v3@latest

Cách sử dụng Gobuster

Để sử dụng Gobuster cho các cuộc tấn công duyệt thư mục đối với các ứng dụng web, người ta có thể thực hiện theo cú pháp được cung cấp như minh họa bên dưới:

gobuster dir -u [url] -w [path to wordlist]

Theo cách tinh tế hơn, hãy xem xét một trường hợp trong đó một người muốn truy cập cưỡng bức các thư mục trong trang web “ https://example.com ”. Lệnh tương ứng sẽ giống như định dạng sau:

gobuster dir -u https://example.com -w /usr.share/wordlist/wordlist.txt

phũ phàng

Ffuf là một công cụ duyệt thư mục và làm mờ web cực kỳ nhanh và thân thiện với người dùng, được phát triển bằng ngôn ngữ lập trình Go. Khả năng thích ứng và hiệu suất nhanh chóng của nó đã khiến nó được người dùng hoan nghênh đáng kể.

Để chạy chương trình “ffuf”, được phát triển bằng ngôn ngữ lập trình Go, điều cần thiết là phải cài đặt phiên bản tương thích của Go (phiên bản 1.16 trở lên) trên máy tính Linux của bạn. Để xác minh xem cài đặt Go hiện tại của bạn có đáp ứng thông số kỹ thuật được yêu cầu hay không, bạn có thể thực hiện lệnh sau trên thiết bị đầu cuối của mình:

go version

Để cài đặt ffuf, hãy chạy lệnh này:

go install github.com/ffuf/ffuf/v2@latest

Ngoài ra, người ta có thể tải xuống kho lưu trữ GitHub và thực hiện các lệnh cần thiết để xây dựng nó, như sau:

git clone https://github.com/ffuf/ffuf ; cd ffuf ; go get ; go build

Cách sử dụng ffuf cho các thư mục Bruteforce

Cấu trúc cơ bản của brute-force thư mục sử dụng công cụ ffuf có thể được phác thảo như sau:

ffuf -u [URL/FUZZ] -w [path to wordlist]

Để thực hiện đánh giá bảo mật trên trang web “ https://example.com ”, người dùng có thể thực hiện lệnh sau:

ffuf -u https://example.com/FUZZ -w wordlist.txt

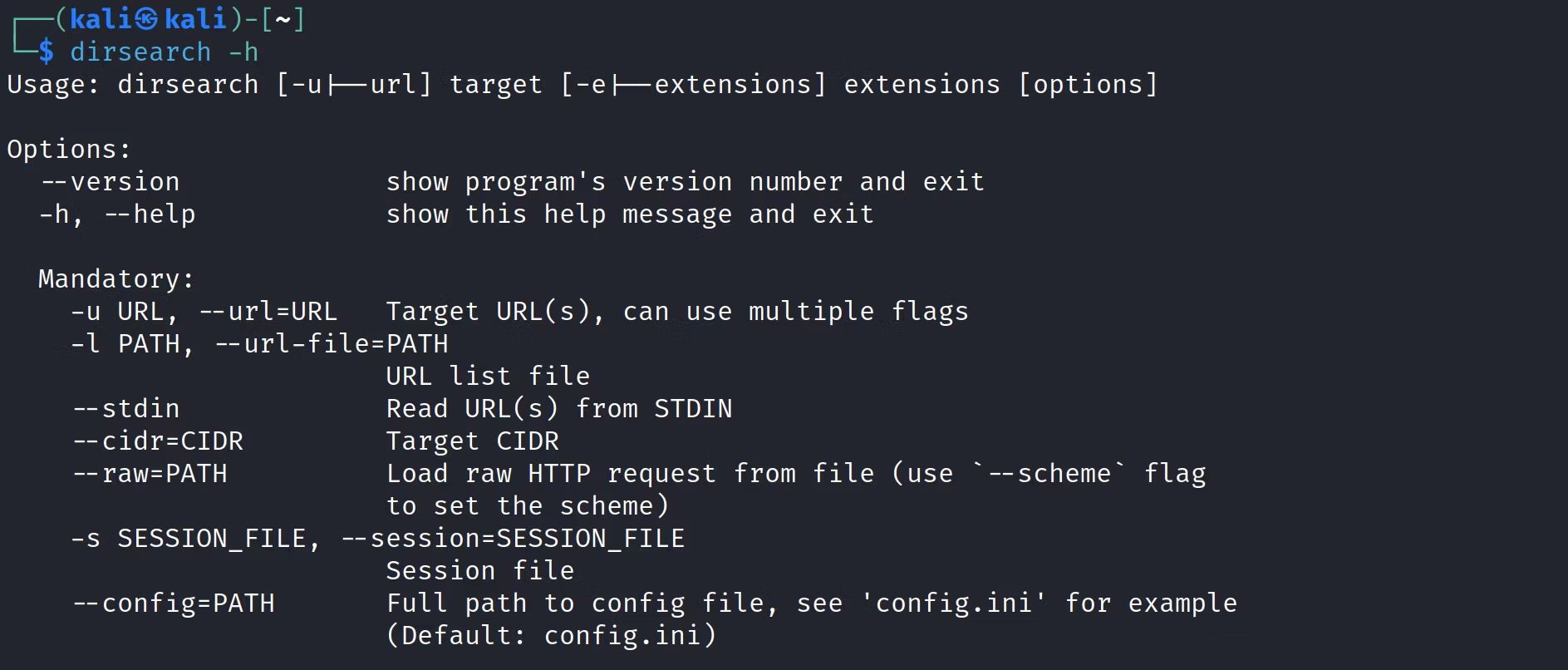

tìm kiếm

DirSearch là một tiện ích dòng lệnh hiệu quả sử dụng các kỹ thuật mạnh mẽ để xác định và liệt kê các thư mục trong các ứng dụng web. Một trong những thuộc tính đáng chú ý của nó là đầu ra hấp dẫn trực quan, được trình bày trong ngữ cảnh của môi trường dựa trên thiết bị đầu cuối.

“pip cài đặt DirSearch”.

pip install dirsearch

Ngoài ra, một người có thể tải xuống mã nguồn của dự án từ kho lưu trữ GitHub tương ứng của nó bằng cách thực hiện lệnh sau trong thiết bị đầu cuối hoặc dấu nhắc lệnh của họ:

git clone https://github.com/maurosoria/dirsearch.git --depth 1

Cách sử dụng dirsearch cho các thư mục Bruteforce

Cấu trúc cơ bản để sử dụng dirsearch để tìm kiếm mạnh mẽ thông qua các thư mục có thể được diễn đạt như sau:

dirsearch -u [URL]

Để giành được thành công quyền truy cập trái phép vào các thư mục được lưu trữ trên “ https://example.com ”, người ta có thể sử dụng một kỹ thuật được gọi là “bruteforcing”. Điều này liên quan đến việc thử một cách có hệ thống các kết hợp tên người dùng và mật khẩu khác nhau cho đến khi tìm thấy một kết hợp hợp lệ cấp quyền truy cập vào thư mục mong muốn. Quá trình bruteforcing thường sử dụng các công cụ hoặc tập lệnh tự động để đẩy nhanh quá trình thử và sai và tăng khả năng thành công trong một khoảng thời gian ngắn hơn.

dirsearch -u https://example.com

Sử dụng Công cụ để Tự động hóa Nhiệm vụ của Bạn trong An ninh mạng

Không còn nghi ngờ gì nữa, việc sử dụng các tài nguyên như vậy có thể tiết kiệm một lượng lớn thời gian mà nếu không sẽ được sử dụng để cố gắng phân biệt các con đường này thông qua phỏng đoán thủ công. Trong lĩnh vực an ninh mạng, thời gian là một mặt hàng quý giá và các chuyên gia bắt buộc phải tận dụng các giải pháp nguồn mở sẵn có để hợp lý hóa các thói quen hàng ngày của họ một cách hiệu quả.

Khám phá vô số tài nguyên có sẵn trên Linux, chẳng hạn như vô số tiện ích miễn phí, có thể nâng cao đáng kể năng suất của một người. Chỉ cần lướt qua và chọn những thứ phù hợp với sở thích cá nhân, người dùng có thể tối ưu hóa quy trình làm việc của họ.