9 เคล็ดลับทั่วไปที่ใช้ในการแฮ็กรหัสผ่าน

ประเด็นที่สำคัญ

รหัสผ่านของคุณทำหน้าที่เป็นวิธีการสำคัญในการปกป้องทรัพย์สินดิจิทัลของคุณในโลกไซเบอร์ หากคุณเลือกใช้รหัสผ่านที่เดาง่ายหรือเป็นที่นิยม ผู้ประสงค์ร้ายอาจถอดรหัสรหัสผ่านนั้นทันทีและลดความสมบูรณ์ของบัญชีของคุณ

เพื่อป้องกันการเข้าถึงโดยไม่ได้รับอนุญาต แฮกเกอร์ใช้กลยุทธ์ต่างๆ เช่น การโจมตีตามพจนานุกรม การบุกรุกโดยใช้กำลังดุร้าย และการโจมตีแบบสวมหน้ากากเพื่อละเมิดความปลอดภัยของรหัสผ่าน จำเป็นอย่างยิ่งสำหรับผู้ใช้ที่จะต้องใช้รหัสผ่านที่แข็งแกร่งและหลากหลายซึ่งประกอบด้วยประเภทอักขระที่หลากหลาย เพื่อขัดขวางความพยายามในการบุกรุกทางไซเบอร์

ระมัดระวังการหลอกลวงแบบฟิชชิ่ง ซึ่งมักใช้กลวิธีหลอกลวงผ่านทางอีเมลหรือการสื่อสารรูปแบบอื่น ๆ เพื่อพยายามรับข้อมูลส่วนบุคคล เช่น ข้อมูลการเข้าสู่ระบบ สิ่งสำคัญคือต้องใช้ความระมัดระวังเมื่อได้รับข้อความไม่พึงประสงค์ โดยเฉพาะอย่างยิ่งข้อความที่ดูน่าสงสัยหรือขอข้อมูลที่ละเอียดอ่อน เพื่อปกป้องตัวคุณเองจากภัยคุกคามที่อาจเกิดขึ้น ให้พิจารณาใช้เครื่องมือการจัดการรหัสผ่านที่มีชื่อเสียงและตรวจสอบให้แน่ใจว่าซอฟต์แวร์ทั้งหมดยังคงอัปเดตด้วยแพตช์ความปลอดภัยล่าสุด

เมื่อได้ยินคำว่า"การละเมิดความปลอดภัย"อาจจินตนาการถึงบุคคล เช่น อาชญากรไซเบอร์ผู้ชำนาญ ซึ่งปฏิบัติการภายในห้องควบคุมเทคโนโลยีขั้นสูงที่เต็มไปด้วยจอแสดงผลดิจิทัลแบบไดนามิก ชวนให้นึกถึงภาพอันเป็นเอกลักษณ์จากซีรีส์ภาพยนตร์ The Matrix อีกทางหนึ่ง อาจทำให้นึกถึงภาพของวัยรุ่นที่โดดเดี่ยวและงุ่มง่ามในสังคมซึ่งติดอยู่บนหน้าจอคอมพิวเตอร์เป็นเวลานาน โดยถูกกักขังอยู่ในความมืดของสถานที่ศักดิ์สิทธิ์ใต้ดินโดยไม่มีระยะเวลากำหนด นอกจากนี้ บางคนอาจพิจารณาถึงความเป็นไปได้ของระบบคอมพิวเตอร์ที่น่าเกรงขามซึ่งคิดค้นวิธีการอันชาญฉลาดเพื่อประนีประนอมมาตรการรักษาความปลอดภัยทั่วโลก

วัตถุประสงค์สูงสุดของการแฮ็กเกี่ยวข้องกับการเปิดเผยรหัสผ่านของแต่ละบุคคล ในความเป็นจริง หากอาชญากรไซเบอร์ถอดรหัสรหัสผ่านของแต่ละบุคคลได้สำเร็จด้วยวิธีลองผิดลองถูกหรือวิธีการพื้นฐานอื่นๆ ก็ไม่จำเป็นสำหรับพวกเขาที่จะต้องใช้กลยุทธ์การแฮ็กขั้นสูงหรือเข้าถึงทรัพยากรคอมพิวเตอร์ที่ทรงพลัง ในทางกลับกัน ด้วยความรู้เกี่ยวกับรหัสผ่านที่ถูกต้อง บุคคลเหล่านี้จึงสามารถเข้าระบบโดยไม่ได้รับอนุญาตได้อย่างราบรื่นโดยการปลอมตัวเป็นเจ้าของบัญชีที่ถูกต้องตามกฎหมาย นอกจากนี้ สิ่งสำคัญคือต้องทราบว่ารหัสผ่านที่ไม่ซับซ้อนและมีความยาวจะต้านทานการพยายามบุกรุกดังกล่าวได้เพียงเล็กน้อย

เพื่อปกป้องข้อมูลดิจิทัลอย่างมีประสิทธิภาพ สิ่งสำคัญคือต้องตระหนักถึงกลยุทธ์ต่างๆ ที่อาชญากรไซเบอร์ใช้เมื่อพยายามเข้าถึงข้อมูลที่ละเอียดอ่อนโดยไม่ได้รับอนุญาต วิธีการดังกล่าวเก้าวิธีได้รับการระบุว่าแพร่หลายโดยเฉพาะในหมู่แฮกเกอร์

สัมผัสประสบการณ์ศิลปะของการรักษาความปลอดภัยอีเมลด้วยหลักสูตรฟรีของเรา ซึ่งออกแบบมาเพื่อให้คุณมีความรู้และเทคนิคที่จำเป็นในการปกป้องกล่องจดหมายของคุณจากภัยคุกคามที่อาจเกิดขึ้น ลงทะเบียนตอนนี้เพื่อยกระดับมาตรการป้องกันทางดิจิทัลของคุณ

แฮ็คพจนานุกรม

ในขอบเขตของการถอดรหัสรหัสผ่าน วิธีการพื้นฐานที่สุดที่ใช้เรียกว่าการโจมตีด้วยพจนานุกรม เทคนิคนี้เกี่ยวข้องกับการพยายามถอดรหัสรหัสผ่านอย่างเป็นระบบโดยการป้อนแต่ละคำที่มีอยู่ใน"พจนานุกรม"ที่กำหนดไว้ล่วงหน้า ตรงกันข้ามกับความเชื่อที่นิยม พจนานุกรมนี้ไม่จำเป็นต้องจำกัดอยู่เพียงความหลากหลายทางวิชาการแบบดั้งเดิม แต่สามารถรวมคำศัพท์ต่างๆ มากมายที่พบในแหล่งข้อมูลต่างๆ เช่น คู่มือทางเทคนิค หรือแม้แต่กระดานสนทนาออนไลน์

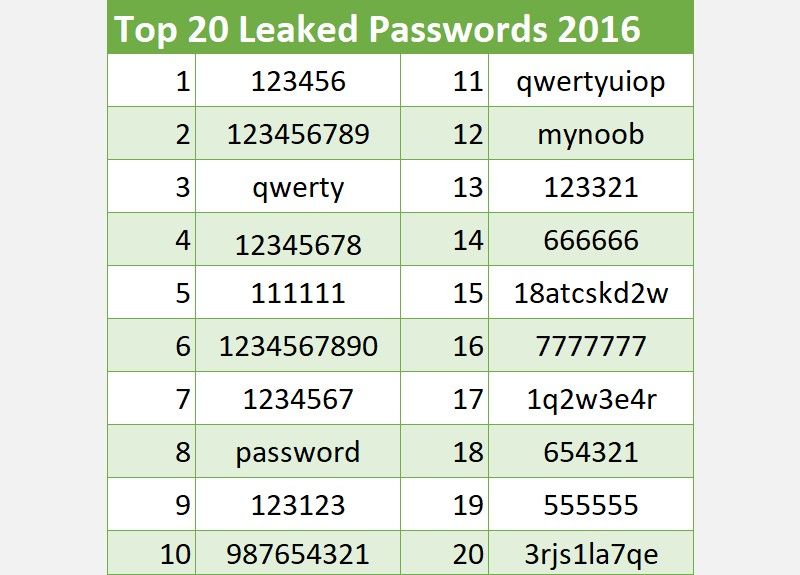

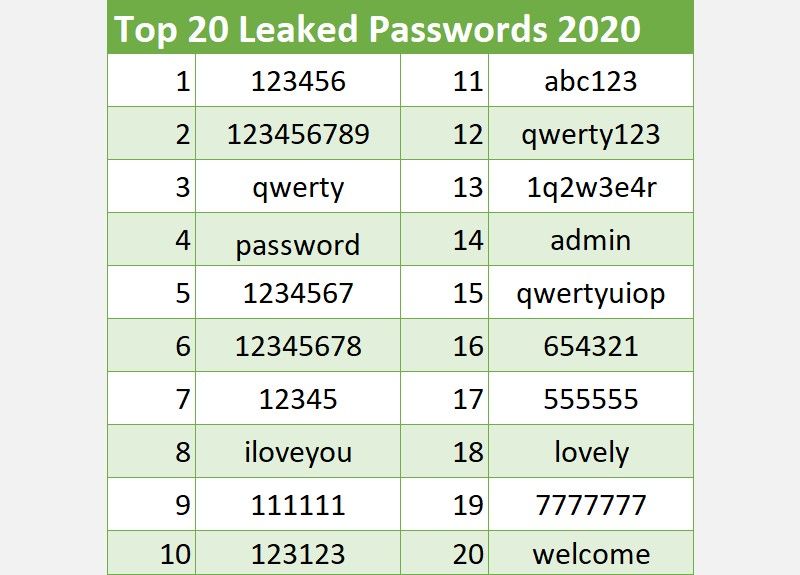

พจนานุกรมเฉพาะนี้ประกอบด้วยไฟล์เก็บถาวรขนาดกะทัดรัดของลำดับรหัสผ่านที่ใช้บ่อยที่สุด ซึ่งช่วยอำนวยความสะดวกในกระบวนการตรวจสอบรหัสผ่านที่เป็นความลับของแต่ละบุคคล สิ่งที่รวมอยู่ในการรวบรวมนี้ ได้แก่ “123456” “qwerty” “password” “iloveyou” และรายการยอดนิยมตลอดกาล “hunter2”

ตารางข้างต้นให้ภาพรวมของการละเมิดรหัสผ่านที่เกิดขึ้นในปี 2020 โดยเน้นถึงการละเมิดและเปิดเผยต่อบุคคลที่ไม่ได้รับอนุญาตบ่อยที่สุด

เมื่อพิจารณาถึงความคล้ายคลึงร่วมกันของทั้งสองกรณี จึงจำเป็นอย่างยิ่งที่จะหลีกเลี่ยงการใช้ทางเลือกที่เป็นพื้นฐานดังกล่าว นอกจากนี้ เราอาจพิจารณาว่ามีความคืบหน้าใดๆ เกิดขึ้นตั้งแต่ปี 2023 หรือไม่ อันที่จริง เราได้ยกตัวอย่างเพิ่มเติมของตัวเลือกรหัสผ่านที่สำคัญที่สุดที่ถูกบุกรุกบ่อยที่สุดเพื่อเน้นย้ำลักษณะที่เป็นอันตราย

โดยพื้นฐานแล้ว หากต้องการรักษาความลับของรหัสผ่าน ขอแนะนำให้งดเว้นจากการใช้วิธีการใด ๆ เหล่านี้

ข้อดีของเครื่องมือนี้ก็คือความเร็ว เนื่องจากสามารถปลดล็อคบัญชีที่มีความปลอดภัยสูงบางบัญชีได้อย่างรวดเร็วอย่างง่ายดาย

ความรัดกุมของรหัสผ่านเป็นส่วนสำคัญของการรักษาความปลอดภัยของรหัสผ่าน และแม้แต่รหัสผ่านที่ค่อนข้างรัดกุมก็มีแนวโน้มที่จะยังคงปลอดภัยอยู่เมื่อเวลาผ่านไป เนื่องจากความก้าวหน้าทางเทคโนโลยีและเทคนิคการเข้ารหัส อย่างไรก็ตาม สิ่งสำคัญคือต้องทราบว่าไม่มีรหัสผ่านใดที่สามารถทนต่อทุกวิธีการโจมตีหรือความพยายามแบบดุร้ายที่เป็นไปได้ ดังนั้นจึงจำเป็นอย่างยิ่งที่จะต้องใช้รหัสผ่านที่ซับซ้อนและไม่ซ้ำใครสำหรับแต่ละบัญชีและอัปเดตรหัสผ่านเป็นระยะตามความจำเป็น นอกจากนี้ การใช้การรับรองความถูกต้องแบบหลายปัจจัย (MFA) ยังมอบการป้องกันอีกชั้นที่นอกเหนือจากการใช้รหัสผ่านเพียงรหัสเดียว

เพื่อความปลอดภัยในขณะที่ใช้หลายบัญชีออนไลน์ ขอแนะนำให้ใช้รหัสผ่านที่รัดกุมและใช้ครั้งเดียวสำหรับแต่ละบัญชี ควบคู่ไปกับแอปพลิเคชันการจัดการรหัสผ่านที่เชื่อถือได้ ซึ่งช่วยให้จัดเก็บข้อมูลรับรองการเข้าสู่ระบบเพิ่มเติมได้ วิธีการนี้ช่วยให้สามารถใช้ประโยชน์จากรหัสผ่านที่มีประสิทธิภาพสูงและเรียบง่ายในทุกเว็บไซต์ โดยไม่จำเป็นต้องจำรหัสที่ซับซ้อนจำนวนมาก เป็นที่น่าสังเกตว่าเว็บเบราว์เซอร์ส่วนใหญ่มีตัวจัดการรหัสผ่านในตัว อย่างไรก็ตาม โดยทั่วไปแล้วโซลูชันการจัดการรหัสผ่านที่เป็นอิสระนั้นถือว่ามีความปลอดภัยมากกว่า

กำลังดุร้าย

ต่อไป เรามีการโจมตีแบบ bruteforce ซึ่งเกี่ยวข้องกับผู้โจมตีพยายามผสมอักขระที่เป็นไปได้ทั้งหมดอย่างเป็นระบบซึ่งตรงตามข้อกำหนดที่ระบุโดยกฎความซับซ้อน เช่น การรวมอักษรตัวใหญ่อย่างน้อยหนึ่งตัว ตัวอักษรตัวเล็ก สัญลักษณ์หรือตัวเลขจาก pi และแม้แต่ ท็อปปิ้งพิซซ่าที่คุณต้องการ

โดยทั่วไปการโจมตีแบบ bruteforce จะเริ่มต้นด้วยการพยายามใช้ลำดับอักขระตัวอักษรและตัวเลขที่แพร่หลายที่สุด ซึ่งรวมถึงรหัสผ่านที่คุ้นเคย เช่น ที่กล่าวไว้ข้างต้น นอกเหนือจากรูปแบบที่เรียบง่าย เช่น “1q2w3e4r5t” “zxcvbnm” และรูปแบบพื้นฐาน “qwertyuiop” ประสิทธิภาพในการถอดรหัสข้อความที่เข้ารหัสด้วยวิธีนี้ขึ้นอยู่กับความซับซ้อนโดยธรรมชาติของรหัสผ่านที่เลือก

วิธีการที่นำเสนอมีศักยภาพที่จะเปิดเผยรหัสผ่านได้สำเร็จโดยอาศัยความพยายามอย่างถี่ถ้วนในการผสมผสานที่เป็นไปได้ทั้งหมด

ข้อเสียเปรียบที่อาจเกิดขึ้นจากการใช้รหัสผ่านที่ยาวและซับซ้อนมากขึ้นคือรหัสผ่านอาจเป็นเรื่องยากที่จะจดจำสำหรับผู้ใช้ นอกจากนี้ การรวมอักขระพิเศษ ตัวเลข และสัญลักษณ์จะเพิ่มจำนวนชุดค่าผสมที่เป็นไปได้แบบทวีคูณ ทำให้ความพยายามในการถอดรหัสรหัสผ่านต้องใช้ความลำบากและใช้เวลานานยิ่งขึ้น

เพื่อความปลอดภัยในขณะที่ใช้รหัสผ่าน ขอแนะนำให้คุณใช้อักขระต่างๆ ผสมกันในรหัสผ่านของคุณ โดยจะรวมสัญลักษณ์เพิ่มเติมไว้ด้วย แนวทางปฏิบัตินี้ช่วยเพิ่มความปลอดภัยโดยทำให้บุคคลที่ไม่ได้รับอนุญาตถอดรหัสหรือเดารหัสผ่านของคุณได้ยากขึ้น

หน้ากากโจมตี

ในบางกรณี เมื่อบุคคลมีความรู้บางส่วนเกี่ยวกับรหัสผ่านและพยายามตรวจสอบส่วนที่เหลือ ความสามารถในการอนุมานรหัสผ่านทั้งหมดอาจได้รับการปรับปรุงให้ดีขึ้น ปรากฏการณ์นี้มักเรียกกันว่า"การเดารหัสผ่าน"หรือ"การโจมตีแบบดุร้าย"ด้วยการใช้ประโยชน์จากชิ้นส่วนของข้อมูลที่ได้รับผ่านวิธีการต่างๆ เช่น กลยุทธ์วิศวกรรมสังคม การติดมัลแวร์ หรือการละเมิดข้อมูล อาชญากรไซเบอร์สามารถเร่งกระบวนการถอดรหัสรหัสผ่านได้ ด้วยเหตุนี้ การใช้กลไกการตรวจสอบสิทธิ์ที่มีประสิทธิภาพซึ่งรวมถึงการตรวจสอบสิทธิ์แบบหลายปัจจัย (MFA) และการอัปเดตรหัสผ่านเป็นระยะๆ สามารถลดความเสี่ยงในการเข้าถึงสินทรัพย์ดิจิทัลที่มีความละเอียดอ่อนโดยไม่ได้รับอนุญาตได้อย่างมาก

การโจมตีด้วยรหัสผ่านแบบปิดบังหมายถึงแนวทางที่ผู้กระทำผิดสามารถเข้าถึงรหัสผ่านบางส่วนที่เป็นเป้าหมายได้ ทำให้สามารถระบุรหัสผ่านที่สมบูรณ์ได้อย่างมีประสิทธิภาพมากขึ้นผ่านการลองผิดลองถูกกับอักขระที่ไม่ได้ระบุที่เหลืออยู่ วิธีนี้คล้ายกับการโจมตีแบบ bruteforce ซึ่งเกี่ยวข้องกับการทดสอบรหัสผ่านต่างๆ อย่างเป็นระบบจนกว่าจะค้นพบรหัสผ่านที่ถูกต้อง

ข้อดีของการโจมตีแบบ Brute Force ได้แก่ ความสามารถในการเปิดเผยรหัสผ่านที่มีทรัพยากรและเวลาในการคำนวณเพียงพอ ขณะเดียวกันก็ใช้ประโยชน์จากความรู้เดิมเกี่ยวกับการผสมอักขระที่อาจรวมอยู่ในรหัสผ่านเป้าหมาย จึงเร่งกระบวนการให้เร็วขึ้นเมื่อเทียบกับแนวทางแบบ Brute Force ที่ชัดเจน

แม้จะมีการใช้ความสามารถของตนในรหัสผ่าน123และการปรากฏตัวของตัวละครที่สนุกสนานในรหัสผ่านที่ยาว “การแคร็กชุดค่าผสมที่กล่าวมาข้างต้นอาจพิสูจน์ได้ว่าท้าทายหรือเป็นไปไม่ได้

เพื่อความปลอดภัยของคุณทางออนไลน์ สิ่งสำคัญคือต้องใช้รหัสผ่านที่รัดกุมซึ่งมีทั้งความยาวและหลากหลายในองค์ประกอบของตัวอักษร ด้วยการใช้มาตรการดังกล่าว คุณสามารถช่วยปกป้องตนเองจากภัยคุกคามทางไซเบอร์ที่อาจเกิดขึ้นได้

ฟิชชิ่ง

แม้ว่าจะไม่ใช่การแฮ็กที่แท้จริงในความหมายดั้งเดิม แต่การยอมจำนนต่อการโจมตีแบบฟิชชิ่งหรือฟิชชิ่งแบบหอกมักจะนำไปสู่ผลลัพธ์ที่ไม่พึงประสงค์ อีเมลฟิชชิ่งซึ่งมีจำนวนหลายพันล้านฉบับและกระจายไปทั่วโลกให้กับผู้ใช้อินเทอร์เน็ตต่างๆ เป็นหนึ่งในวิธีการทั่วไปในการรับข้อมูลที่ละเอียดอ่อน เช่น รหัสผ่าน

โดยทั่วไปอีเมลฟิชชิ่งจะทำงานในลักษณะนี้:

ผู้รับอีเมลตกอยู่ภายใต้การสื่อสารที่ฉ้อโกง ซึ่งดูเหมือนว่าส่งมาจากสถาบันหรือองค์กรที่มีชื่อเสียง

อีเมลที่ปลอมแปลงเป็นการสื่อสารที่ถูกต้องจากแหล่งที่น่าเชื่อถือได้ถูกสร้างขึ้นและเผยแพร่อย่างมีฝีมือ โดยมี URL ฝังอยู่ภายในซึ่งจำเป็นต้องได้รับการดูแลอย่างเร่งด่วน

ไฮเปอร์ลิงก์ที่ให้มาจะนำไปสู่หน้าเข้าสู่ระบบเลียนแบบซึ่งใกล้เคียงกับของจริงทั้งในด้านรูปลักษณ์และการออกแบบ

เมื่อป้อนข้อมูลการเข้าสู่ระบบ ผู้ใช้ที่ไม่รู้ตัวอาจถูกสั่งหรือแจ้งให้ลองดำเนินการอีกครั้ง

ข้อมูลประจำตัวที่ได้รับด้วยวิธีที่ผิดกฎหมายอาจถูกนำไปใช้เพื่อการเข้าถึงข้อมูลและระบบที่ละเอียดอ่อนโดยไม่ได้รับอนุญาต

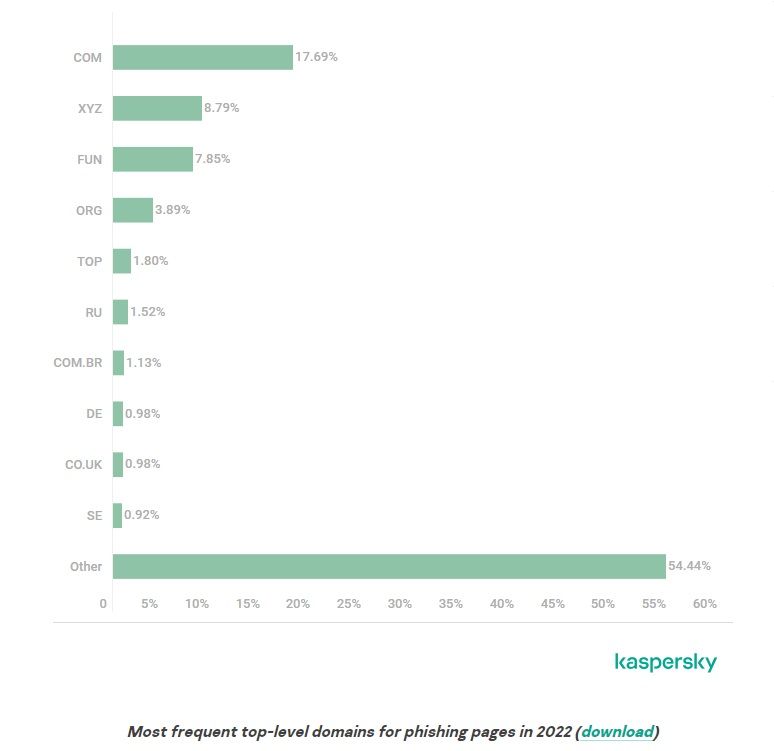

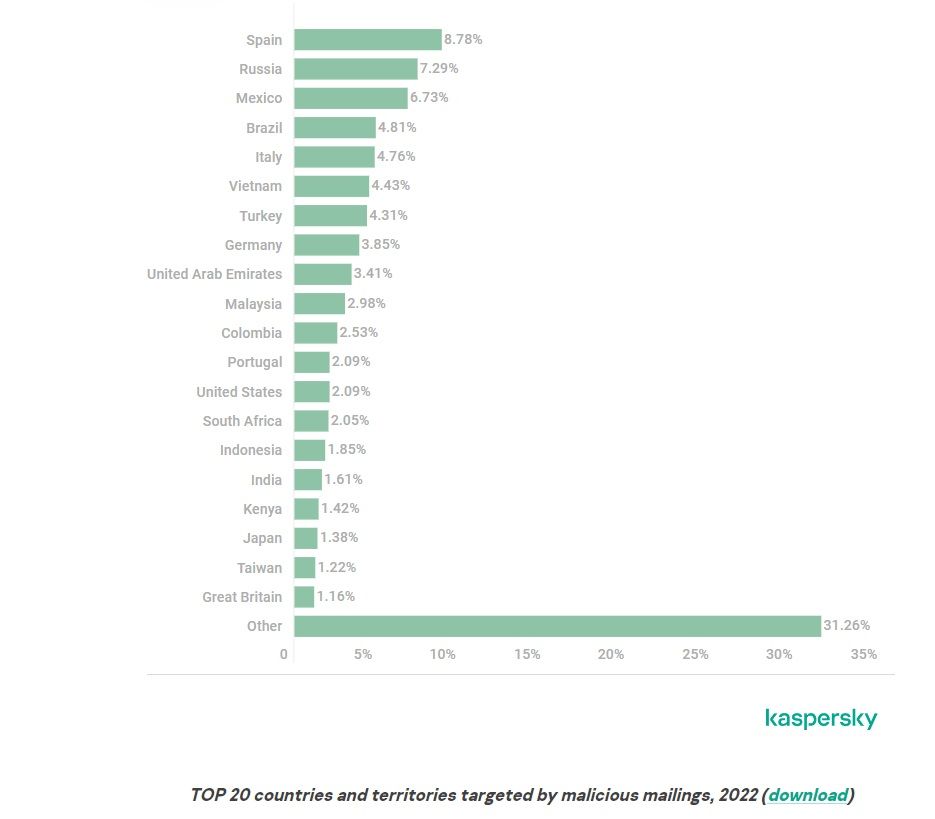

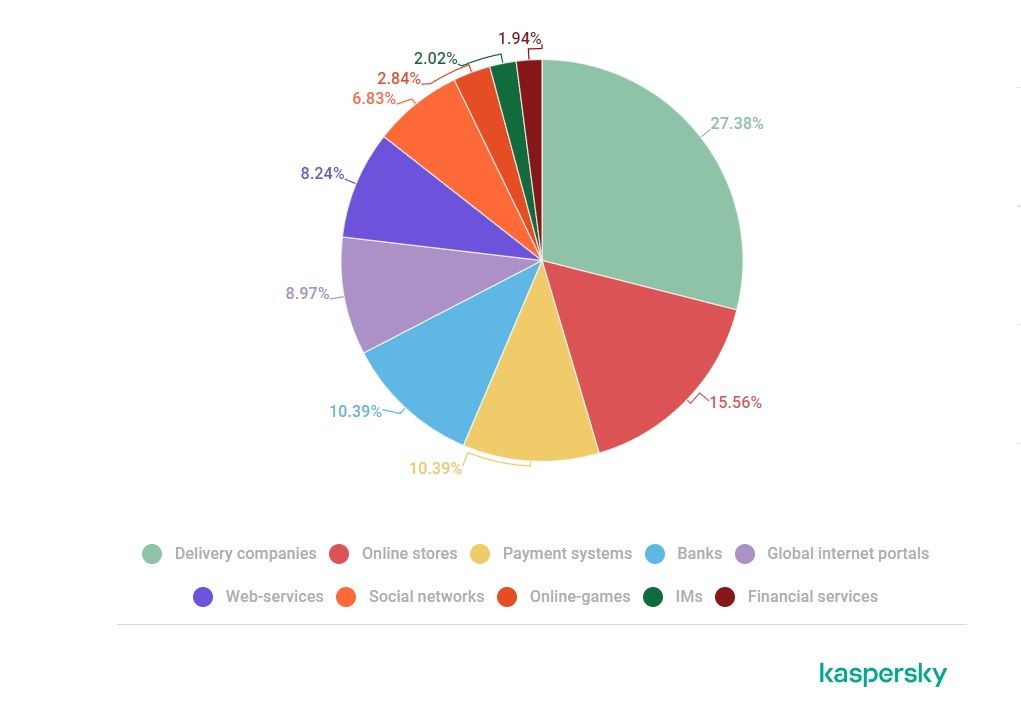

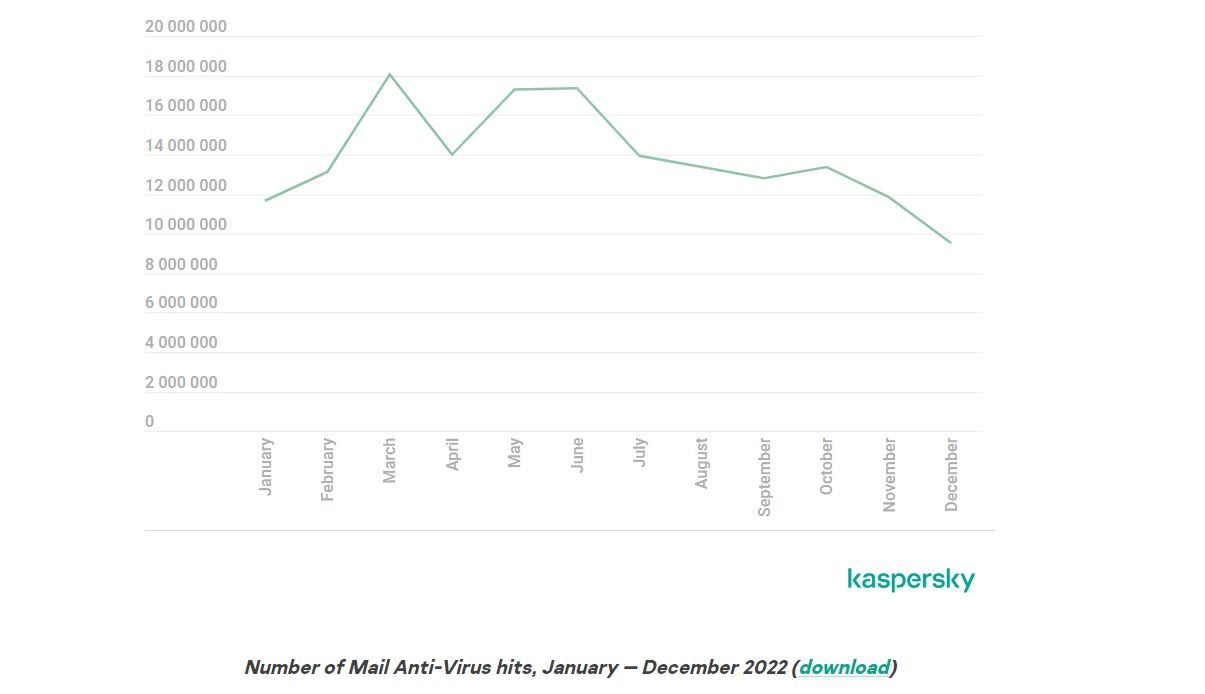

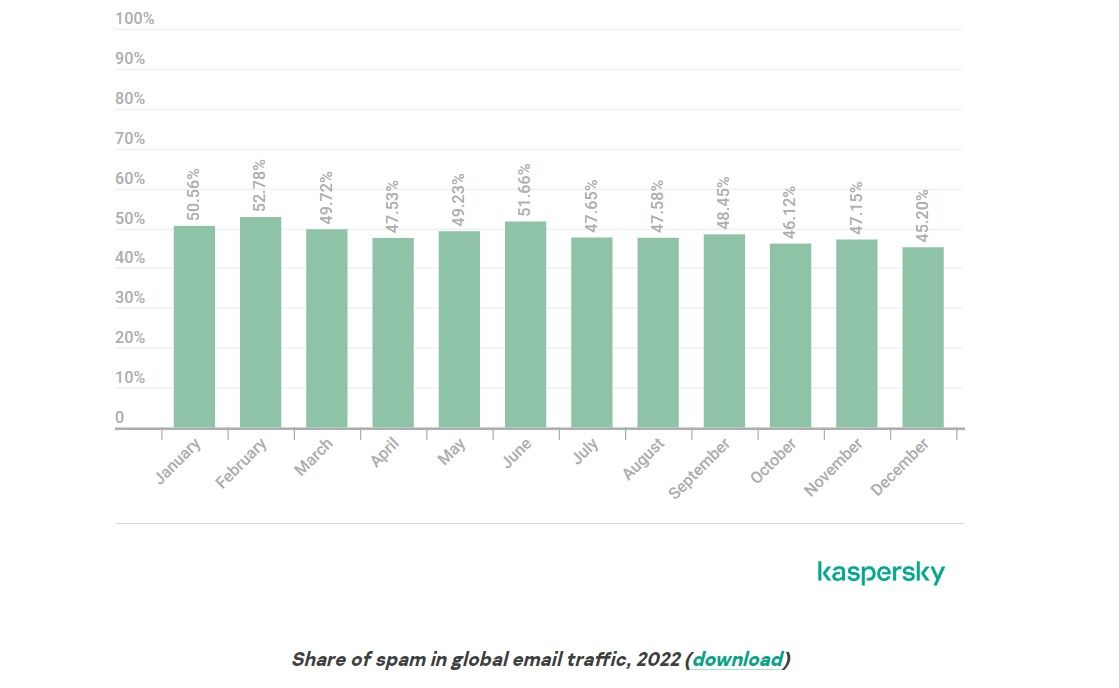

ปริมาณสแปมรายวันที่ส่งไปทั่วโลกยังคงสูง คิดเป็นมากกว่าครึ่งหนึ่งของอีเมลทั้งหมดที่ส่งไปทั่วโลก นอกจากนี้ ปริมาณไฟล์แนบที่เป็นอันตรายยังอยู่ในระดับสูงอีกด้วย โดย Kaspersky blocking มากกว่า 166 ล้านไฟล์แนบที่เป็นอันตรายในปี 2565 €”18 ล้าน มากกว่าใน แต่ตัวเลขที่น่าตกใจกว่านั้นคือจำนวนลิงก์ฟิชชิ่งที่ถูกบล็อก เพิ่มขึ้นจาก 253 ล้านลิงก์ในปี 2564 เป็น 507 ล้านลิงก์ จำไว้ว่านี่เป็นเพียงของ Kaspersky เท่านั้น ดังนั้นตัวเลขที่แท้จริงจึงสูงกว่ามาก

ปิด

ปิด

ย้อนกลับไปในปี 2017 สิ่งล่อใจแบบฟิชชิ่งที่ใหญ่ที่สุดคือใบแจ้งหนี้ปลอม อย่างไรก็ตาม ในปี 2020 การแพร่ระบาดของโควิด-19 ได้ก่อให้เกิดภัยคุกคามฟิชชิ่งรูปแบบใหม่ ในเดือนเมษายน 2020 ไม่นานหลังจากที่หลายประเทศเข้าสู่มาตรการล็อกดาวน์โรคระบาด Google ประกาศว่ากำลังบล็อกสแปมและอีเมลฟิชชิ่งที่เป็นอันตรายเกี่ยวกับโควิด-19 มากกว่า 18 ล้านรายการต่อวัน อีเมลเหล่านี้จำนวนมากใช้ตราสินค้าของรัฐบาลหรือองค์กรด้านสุขภาพอย่างเป็นทางการเพื่อความชอบธรรมและจับเหยื่ออย่างไม่ระวัง

ประโยชน์ของแนวทางนี้คือ ผู้ใช้จะต้องระบุข้อมูลรับรองการเข้าสู่ระบบซึ่งมีอัตราความสำเร็จค่อนข้างสูงและสามารถปรับแต่งสำหรับการโจมตีแบบกำหนดเป้าหมาย เช่น ฟิชชิ่งแบบสเปียร์

แม้ว่ามาตรการต่างๆ เช่น การกรองและบัญชีดำจะมีประสิทธิภาพในการต่อสู้กับอีเมลขยะ แต่วิธีการเหล่านี้อาจไม่รับประกันการป้องกันข้อความที่เป็นอันตรายอย่างสมบูรณ์เสมอไป สิ่งสำคัญที่ควรทราบคืออาชญากรไซเบอร์ยังคงพัฒนากลยุทธ์ใหม่ ๆ เพื่อหลีกเลี่ยงมาตรการรักษาความปลอดภัยเหล่านี้ ทำให้เกิดความท้าทายอย่างต่อเนื่องสำหรับทั้งบุคคลและองค์กรในการระมัดระวังและเชิงรุกในความพยายามที่จะป้องกันสแปมไม่ให้เข้าถึงกล่องจดหมายของพวกเขา นอกจากนี้ ประสิทธิภาพของมาตรการป้องกันสแปมอาจแตกต่างกันไปขึ้นอยู่กับผู้ให้บริการหรือแพลตฟอร์มเฉพาะที่ใช้ และการอัปเดตการป้องกันเหล่านี้อาจไม่เข้าถึงผู้ใช้ในทันทีเสมอไป ดังนั้น การใช้โซลูชันของบริษัทอื่นเพื่อต่อสู้กับสแปมเพียงอย่างเดียวอาจไม่สามารถให้วิธีแก้ปัญหาที่ครอบคลุมได้

รักษาความระมัดระวังเมื่อจัดการกับอีเมลไม่พึงประสงค์โดยใช้ตัวกรองสแปมที่เข้มงวด ใช้การตั้งค่าที่เข้มงวดที่สุด หรือแม้แต่เลือกใช้มาตรการไวท์ลิสต์ขั้นสูง นอกจากนี้ ขอแนะนำให้ตรวจสอบลิงก์อีเมลผ่านการตรวจสอบอย่างละเอียดก่อนที่จะคลิกลิงก์โดยใช้เครื่องมือยืนยันลิงก์ที่น่าเชื่อถือ

วิศวกรรมสังคม

วิศวกรรมสังคมครอบคลุมกลวิธีหลายอย่างที่ใช้ประโยชน์จากจิตวิทยาของมนุษย์เพื่อหลอกล่อบุคคลให้เปิดเผยข้อมูลที่ละเอียดอ่อนหรือดำเนินการบางอย่างเพื่อประโยชน์ของผู้โจมตี แนวทางนี้มักเกิดขึ้นนอกขอบเขตดิจิทัลและเกี่ยวข้องกับการโต้ตอบแบบเห็นหน้ากันหรือวิธีการอื่นๆ ที่ไม่ใช่ด้านเทคนิค

แง่มุมที่สำคัญของการประเมินความปลอดภัยเกี่ยวข้องกับการประเมินระดับความเข้าใจในหมู่พนักงานขององค์กร ตัวอย่างเช่น บริษัทรักษาความปลอดภัยอาจติดต่อหน่วยงานที่ได้รับการตรวจสอบโดยสวมรอยเป็นทีมสนับสนุนเทคโนโลยีสำนักงานใหม่และขอรหัสผ่านปัจจุบันเพื่อเข้าถึงระบบหรือทรัพยากรเฉพาะ

คนที่ถ่อมตัวอาจให้คีย์การ์ดโดยไม่ลังเลเลยแม้แต่น้อย

ด้านที่น่ากลัวของวิศวกรรมสังคมคือการแพร่หลายในยุคอดีตจนถึงทุกวันนี้ กลวิธีหลอกลวงที่ใช้เพื่อละเมิดขอบเขตการรักษาความปลอดภัยถูกนำมาใช้อย่างกว้างขวางเพื่อเป็นวิธีการแทรกซึมที่มีประสิทธิภาพ แม้ว่าจะถูกตอบโต้ผ่านแคมเปญการรับรู้ก็ตาม การโจมตีดังกล่าวอาจไม่ขอรหัสผ่านอย่างชัดเจนเสมอไป แต่อาจอยู่ในรูปแบบของผู้แอบอ้างที่สวมรอยเป็นเจ้าหน้าที่ซ่อมบำรุงที่ต้องการเข้าถึงพื้นที่หวงห้ามแทน ในหลายกรณีที่บุคคลอ้างว่าได้เปิดเผยข้อมูลรับรองการเข้าสู่ระบบของตนโดยไม่รู้ตัว เหตุการณ์ดังกล่าวสามารถสืบย้อนไปถึงอิทธิพลอันร้ายกาจของกลยุทธ์วิศวกรรมสังคม

ความเชี่ยวชาญของวิศวกรสังคมที่มีทักษะช่วยให้สามารถดึงข้อมูลอันมีค่าจากเป้าหมายต่างๆ ได้อย่างง่ายดาย เทคนิคนี้มีประโยชน์หลากหลายเนื่องจากสามารถใช้ได้ในทุกสถานการณ์หรือสถานที่ นอกจากนี้ ลักษณะที่รอบคอบช่วยให้ผู้เชี่ยวชาญเหล่านี้ได้รับข้อมูลที่ละเอียดอ่อนโดยไม่ต้องตรวจพบ ซึ่งอาจช่วยในการถอดรหัสรหัสผ่านด้วยวิธีที่ละเอียดอ่อน

ข้อเสียเปรียบประการหนึ่งของการใช้วิศวกรรมสังคมในการโจมตีความปลอดภัยทางไซเบอร์คืออาจส่งผลให้เกิดความล้มเหลวในการจัดการบุคคล ซึ่งอาจกระตุ้นให้เกิดความสงสัยเกี่ยวกับการโจมตีที่กำลังจะเกิดขึ้น และนำไปสู่ข้อสงสัยว่าได้รับข้อมูลที่ถูกต้องหรือไม่

จำเป็นอย่างยิ่งที่จะต้องระมัดระวังเพื่อหลีกเลี่ยงการตกเป็นเหยื่อของกลยุทธ์วิศวกรรมสังคมอันชาญฉลาด เนื่องจากการโจมตีเหล่านี้มักจะประสบความสำเร็จโดยไม่ต้องตรวจพบเนื่องจากลักษณะการซ่อนเร้นของพวกมัน เพื่อลดความเสี่ยงของเหตุการณ์ดังกล่าว จำเป็นต้องส่งเสริมสภาพแวดล้อมทางการศึกษาและเพิ่มการตระหนักรู้ด้านความปลอดภัยในหมู่บุคคล นอกจากนี้ การละเว้นจากการเปิดเผยข้อมูลส่วนบุคคลที่ละเอียดอ่อนที่อาจถูกนำไปใช้โดยผู้ไม่ประสงค์ดีก็เป็นมาตรการป้องกันที่สำคัญเช่นกัน

โต๊ะสายรุ้ง

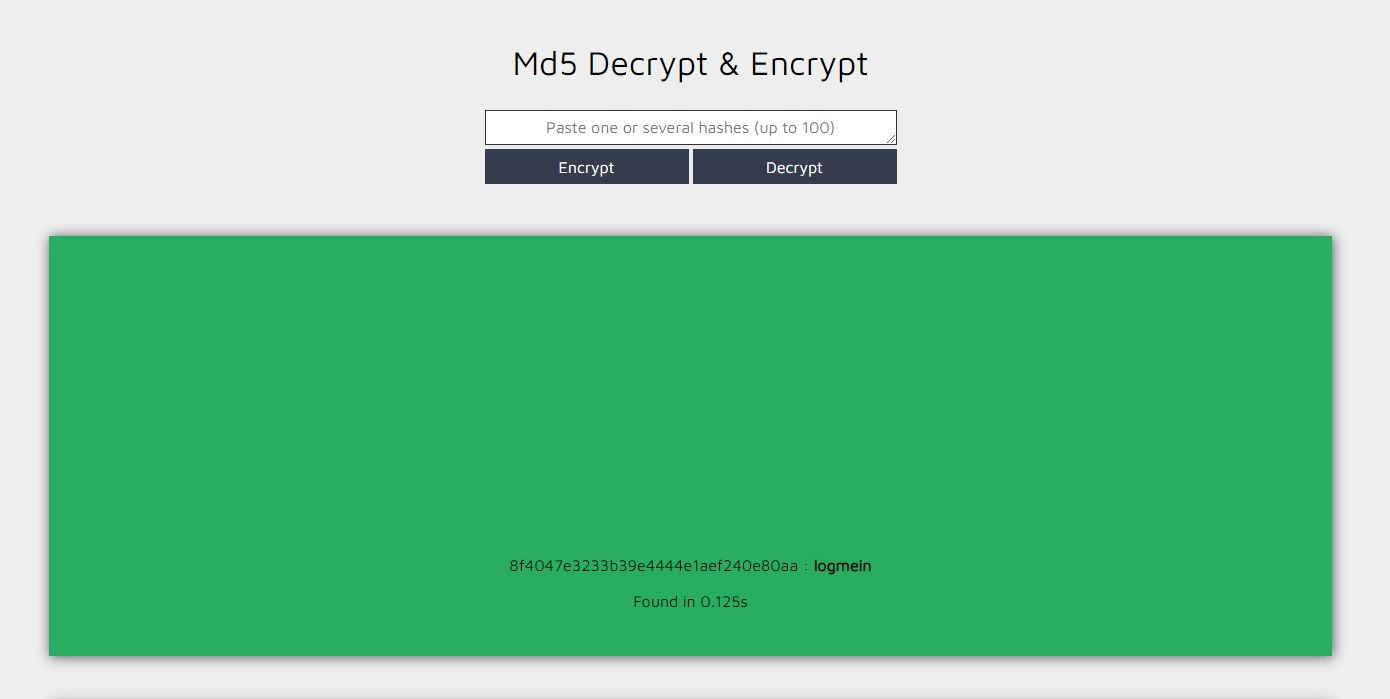

โดยทั่วไปแล้ว Rainbow Table จะถูกใช้ในการโจมตีด้วยรหัสผ่านแบบออฟไลน์ เช่น เมื่อบุคคลได้รับบัญชีรายชื่อชุดชื่อผู้ใช้และรหัสผ่านที่ได้รับการเข้ารหัสแบบเข้ารหัสเพื่อความปลอดภัย เนื่องจากกระบวนการเข้ารหัสนี้ รหัสผ่านจริงจึงมีการเปลี่ยนแปลงในลักษณะที่ปรากฏอย่างมากเมื่อเทียบกับรูปแบบดั้งเดิม

ตามตัวอย่างแล้ว รหัสผ่านของคนๆ หนึ่งอาจเป็นอย่างอื่นที่ไม่ใช่ “logmein” โดยหวังว่าจะรักษาระดับความปลอดภัยให้สูงขึ้น ในกรณีเช่นนี้ แฮช MD5 ที่คำนวณล่วงหน้าซึ่งสอดคล้องกับรหัสผ่านสมมุตินี้จะเป็น “8f4047e3233b39e4444e1aef240e80aa”

ที่เกี่ยวข้องกับความเข้าใจของคุณและของฉันเอง สำนวนนี้ถือเป็นคำพูดที่ไม่มีความหมาย อย่างไรก็ตาม มีความเป็นไปได้ที่ในบางกรณี ผู้กระทำผิดจะประมวลผลบัญชีรายชื่อรหัสผ่านที่ไม่ได้เข้ารหัสโดยใช้ฟังก์ชันการเข้ารหัส โดยเปรียบเทียบผลลัพธ์กับฐานข้อมูลรหัสผ่านที่เข้ารหัส ในทางกลับกัน หากวิธีการเข้ารหัสแสดงจุดอ่อน รหัสผ่านจำนวนมากได้ถูกถอดรหัสไปแล้ว เช่น รหัสผ่านที่รักษาความปลอดภัยโดย MD5 ซึ่งอธิบายความคุ้นเคยของเรากับแฮชที่แม่นยำซึ่งต่อท้าย “LogMeIn

ตารางสายรุ้งเป็นเครื่องมือที่มีประสิทธิภาพในการถอดรหัสรหัสผ่านที่แฮชโดยใช้ฐานข้อมูลขนาดใหญ่ของค่าแฮชเฉพาะอัลกอริทึมที่คำนวณไว้ล่วงหน้า แทนที่จะประมวลผลรหัสผ่านที่เป็นไปได้จำนวนมากและเปรียบเทียบกับแฮชที่เกี่ยวข้อง แม้ว่าวิธีนี้จะช่วยลดเวลาที่ต้องใช้ในการถอดรหัสรหัสผ่านได้อย่างมาก แต่ก็ยังมีข้อบกพร่องในกระบวนการนี้ เนื่องจากแฮกเกอร์อาจได้รับตารางสายรุ้งที่เติมไว้ล่วงหน้าซึ่งมีชุดค่าผสมที่เป็นไปได้หลายล้านชุด

เครื่องมือถอดรหัสรหัสผ่านมีประสิทธิภาพสูงในการถอดรหัสรหัสผ่านที่ซับซ้อนภายในระยะเวลาอันสั้น ดังนั้นจึงให้ผู้โจมตีควบคุมและมีอิทธิพลต่อสถานการณ์ความปลอดภัยทางไซเบอร์ต่างๆ ได้อย่างมีนัยสำคัญ

การใช้ตารางสีรุ้งสำหรับการถอดรหัสรหัสผ่านมีข้อเสียบางประการ ข้อเสียประการหนึ่งคือตารางเหล่านี้ต้องการความจุในการจัดเก็บข้อมูลจำนวนมาก ซึ่งมักจะครอบคลุมหลายเทราไบต์ ซึ่งอาจเป็นไปไม่ได้หรือเป็นไปไม่ได้สำหรับบุคคลหรือองค์กรบางส่วน นอกจากนี้ ประสิทธิผลของแนวทางนี้ถูกจำกัดโดยเนื้อหาของตารางเอง หากรหัสผ่านที่พยายามไม่ปรากฏภายในขอบเขต ต้องใช้ตารางเพิ่มเติม

เพื่อความปลอดภัยของคุณ จำเป็นอย่างยิ่งที่ต้องใช้ความระมัดระวังเมื่อใช้โต๊ะสายรุ้ง เครื่องมือเหล่านี้มีความสามารถในการเจาะระบบได้มากและควรหลีกเลี่ยงบนเว็บไซต์ที่ใช้ SHA1 หรือ MD5 เป็นวิธีการแฮชรหัสผ่าน นอกจากนี้ หลีกเลี่ยงการเยี่ยมชมแพลตฟอร์มที่กำหนดข้อจำกัดที่เข้มงวดเกี่ยวกับความยาวของรหัสผ่านหรือการเลือกอักขระ และเลือกรหัสผ่านที่รัดกุมเสมอ

มัลแวร์/คีย์ล็อกเกอร์

วิธีการบางอย่างในการละทิ้งข้อมูลรับรองการเข้าสู่ระบบเกี่ยวข้องกับการตกเป็นเหยื่อของซอฟต์แวร์ที่เป็นอันตราย ซอฟต์แวร์ดังกล่าวแพร่หลายและอาจก่อให้เกิดอันตรายร้ายแรงได้ ในกรณีที่สายพันธุ์เฉพาะประกอบด้วยตัวบันทึกการกดแป้นพิมพ์ อาจเป็นไปได้ว่าบัญชีทั้งหมดของคุณอาจตกอยู่ในอันตราย

อีกทางหนึ่ง ซอฟต์แวร์ที่เป็นอันตรายอาจมุ่งเน้นไปที่การรับข้อมูลที่ละเอียดอ่อนหรือปรับใช้โทรจันการเข้าถึงระยะไกลเพื่อขโมยข้อมูลรับรองการเข้าสู่ระบบ ยิ่งไปกว่านั้น ยังสามารถตรวจสอบโครงสร้างพื้นฐานเครือข่ายเพื่อยึดรหัสผ่านที่ไม่ได้เข้ารหัสที่ส่งผ่านข้อความธรรมดา แทนที่จะดักจับผ่านการโจมตีจากคนกลาง ความเสี่ยงของการละเมิดรหัสผ่านจะเพิ่มขึ้นอย่างมากหากองค์กรอาศัยการส่งข้อมูลประจำตัวดังกล่าวอย่างเปิดเผยในรูปแบบข้อความที่อ่านได้

ซอฟต์แวร์ที่เป็นอันตรายแพร่หลายเข้าสู่ขอบเขตของอุปกรณ์เคลื่อนที่ เช่น สมาร์ทโฟนและแท็บเล็ต ในลักษณะเดียวกับที่คอมพิวเตอร์สามารถถูกโจมตีโดยการดาวน์โหลดคีย์ล็อกเกอร์หรือมัลแวร์ อุปกรณ์พกพาเหล่านี้ก็เสี่ยงต่อการละเมิดความปลอดภัยพอๆ กัน เนื่องจากมีแอปพลิเคชันจำนวนมาก จึงต้องใช้รหัสผ่านในการเข้าถึง ทำให้พวกเขาเสี่ยงต่อการถูกขโมยข้อมูลที่ละเอียดอ่อนผ่านซอฟต์แวร์ที่เป็นอันตรายซึ่งมุ่งเป้าไปที่สถาบันการเงิน เครือข่ายสังคมออนไลน์ และบริการออนไลน์อื่นๆ

ข้อได้เปรียบที่นำเสนอโดยซอฟต์แวร์ที่เป็นอันตรายนั้นมีมากมาย เนื่องจากมีหลากหลายสายพันธุ์ที่สามารถปรับแต่งได้ตามความต้องการเฉพาะ นอกจากนี้ ยังมีวิธีการกระจายที่สะดวกหลายวิธี ซึ่งเพิ่มโอกาสการแทรกซึมในหมู่เหยื่อจำนวนมากได้สำเร็จ ลักษณะที่ซ่อนเร้นของภัยคุกคามนี้ทำให้สามารถหลบเลี่ยงการตรวจจับได้ในขณะที่ยังคงใช้ประโยชน์จากข้อมูลส่วนบุคคลที่ละเอียดอ่อนและข้อมูลประจำตัวในการเข้าสู่ระบบต่อไป

มีความเป็นไปได้ที่ซอฟต์แวร์ที่เป็นอันตรายอาจไม่ทำงานอย่างมีประสิทธิภาพหรือถูกแยกออกจากพื้นที่กักกันก่อนที่จะเข้าถึงข้อมูลที่ต้องการ และยิ่งไปกว่านั้น ไม่สามารถมีความแน่นอนเกี่ยวกับมูลค่าของข้อมูลที่ได้รับ

เพื่อให้มั่นใจในความปลอดภัย การติดตั้งและอัปเดตซอฟต์แวร์ป้องกันไวรัสและมัลแวร์อย่างสม่ำเสมอจึงเป็นสิ่งสำคัญ เมื่อดาวน์โหลด ให้ใช้ความระมัดระวังโดยหลีกเลี่ยงการติดตั้งแพ็คเกจรวมและเว็บไซต์ที่น่าสงสัย นอกจากนี้ ให้ใช้เครื่องมือบล็อกสคริปต์เพื่อขัดขวางสคริปต์ที่เป็นอันตรายที่อาจก่อให้เกิดภัยคุกคาม

แมงมุม

การใช้เทคนิคการสไปเดอร์สามารถรวมเข้ากับบริบทของการโจมตีด้วยพจนานุกรมต่อสถาบันหรือองค์กรเป้าหมาย ในกรณีดังกล่าว บุคคลที่พยายามเข้าถึงโดยไม่ได้รับอนุญาตอาจพยายามรวมรหัสผ่านต่างๆ ที่เกี่ยวข้องกับองค์กรนั้นๆ อย่างเป็นระบบ อีกทางหนึ่ง บุคคลอาจใช้วิธีการอัตโนมัติผ่านการใช้ซอฟต์แวร์รวบรวมข้อมูลเว็บ ซึ่งโดยทั่วไปเรียกว่า"สไปเดอร์"ซึ่งสามารถรวบรวมรายการคำหรือวลีที่เกี่ยวข้องจากแหล่งข้อมูลออนไลน์ได้โดยอัตโนมัติ ด้วยการทำเช่นนี้ อาชญากรไซเบอร์สามารถเร่งความพยายามในการค้นหาข้อมูลรับรองการเข้าสู่ระบบที่ถูกต้องได้อย่างมีประสิทธิภาพมากขึ้น

สไปเดอร์ ทั้งการรวบรวมข้อมูลเว็บและการจัดทำดัชนีเครื่องมือค้นหา มีความคล้ายคลึงกันอย่างมากกับสไปเดอร์ที่ท่องอินเทอร์เน็ต โดยจัดรายการข้อมูลสำหรับเครื่องมือค้นหา ในบริบทนี้ รายการคำศัพท์ที่กำหนดเองที่ใช้จะถูกนำมาใช้ในภายหลังกับข้อมูลรับรองบัญชีผู้ใช้เพื่อพยายามระบุรายการที่ตรงกัน

การใช้เครื่องมือนี้อาจช่วยให้สามารถเข้าถึงข้อมูลบัญชีสำหรับสมาชิกที่มีอิทธิพลภายในบริษัทได้ ในขณะที่การประกอบนั้นค่อนข้างมีประสิทธิภาพและก่อให้เกิดความซับซ้อนเพิ่มเติมในการโจมตีแบบ Brute Force

มีข้อเสียเปรียบที่อาจเกิดขึ้นเนื่องจากความพยายามนี้อาจพิสูจน์ได้ว่าไม่เกิดผล หากมาตรการรักษาความปลอดภัยเครือข่ายที่มีอยู่ภายในองค์กรได้รับการดำเนินการและปรับให้เหมาะสมอย่างมีประสิทธิผล

เพื่อความปลอดภัย ขอแนะนำให้คุณสร้างรหัสผ่านที่ไม่ซ้ำกันและซับซ้อนสำหรับแต่ละบัญชีที่ไม่มีข้อมูลส่วนบุคคลหรือข้อมูลทางวิชาชีพที่เกี่ยวข้องกับตัวคุณเองหรือองค์กรของคุณ

เซิร์ฟไหล่

ทางเลือกอื่นที่ใช้งานได้ค่อนข้างง่ายคือการตรวจสอบแต่ละบุคคลอย่างรอบคอบในขณะที่พวกเขาป้อนข้อมูลรับรองการเข้าสู่ระบบ โดยมีจุดประสงค์เพื่อให้เข้าถึงบัญชีของพวกเขาโดยไม่ได้รับอนุญาตผ่านการสังเกต

การโต้คลื่นไหล่อาจดูตลก แต่ก็เป็นปัญหาที่แพร่หลาย เช่นเดียวกับการละเมิดความปลอดภัยทางไซเบอร์ที่ใครๆ ก็มองว่าไม่น่าเชื่อ การท่องเว็บแบบไหล่ทางสามารถเกิดขึ้นได้ในเมืองที่พลุกพล่านซึ่งบุคคลไม่สามารถใส่ใจกับสภาพแวดล้อมของตนได้ ด้วยเหตุนี้ ผู้ดักฟังอาจได้รับรหัสผ่านของเหยื่อโดยการสังเกตพวกเขาขณะที่พวกเขาป้อนรหัสผ่านบนอุปกรณ์ของตน แม้ว่าวิธีนี้อาจไม่ใช่วิธีที่ใช้งานได้จริงที่สุดในการเข้าถึงข้อมูลที่ละเอียดอ่อนก็ตาม

นอกจากนี้ยังมีวิธีการรับรหัสผ่านแบบมินิมัลลิสต์อีกด้วย ซึ่งใช้วิธีพื้นฐานและหลีกเลี่ยงเทคนิคที่ซับซ้อนหรือขั้นสูง

เพื่อที่จะใช้เทคนิคนี้ จำเป็นต้องกำหนดเป้าหมายที่ต้องการก่อน จากนั้นจึงสร้างรหัสผ่านตามข้อมูลนั้น อย่างไรก็ตาม ในการดำเนินการดังกล่าว มีความเสี่ยงในการเปิดเผยตัวเองในระหว่างกระบวนการรับข้อมูลที่ละเอียดอ่อน

โปรดใช้ความระมัดระวังในขณะที่ป้อนรหัสผ่านโดยรักษาความตระหนักรู้เกี่ยวกับสภาพแวดล้อมของคุณ โดยเฉพาะอย่างยิ่งเกี่ยวกับบุคคลที่อาจพยายามสังเกตหรือบันทึกการกดแป้นพิมพ์ของคุณ นอกจากนี้ ลองใช้หน้าจอความเป็นส่วนตัวหรือวิธีการอื่นเพื่อปกปิดแป้นพิมพ์ของคุณและป้องกันการเข้าถึงข้อมูลที่ละเอียดอ่อนของคุณโดยไม่ได้รับอนุญาต

5 วิธีในการรักษาบัญชีออนไลน์ของคุณให้ปลอดภัยจากการขโมยรหัสผ่าน

แม้ว่าการรักษาความปลอดภัยอย่างสมบูรณ์ในการป้องกันการเข้าถึงข้อมูลรับรองการเข้าสู่ระบบของตนโดยไม่ได้รับอนุญาตอาจเป็นเรื่องยาก แต่มาตรการต่างๆ ก็สามารถนำไปใช้เพื่อลดความเสี่ยงของการโจมตีทางไซเบอร์ได้อย่างมาก สิ่งสำคัญคือต้องรับรู้ว่าอาชญากรไซเบอร์พัฒนาเทคนิคใหม่ๆ อย่างต่อเนื่องในการละเมิดโปรโตคอลความปลอดภัย ส่งผลให้วิธีการป้องกันแบบเดิมล้าสมัย ด้วยเหตุนี้ บุคคลจึงต้องระมัดระวังและปรับการป้องกันตามนั้น

การใช้รหัสผ่านแบบใช้แล้วทิ้งที่แข็งแกร่งและโดดเด่นถือเป็นสิ่งสำคัญสำหรับการรักษาความปลอดภัย ในกรณีที่รหัสผ่านถูกบุกรุก การใช้ข้อมูลประจำตัวเดียวนี้จะจำกัดการเข้าถึงโดยไม่ได้รับอนุญาตเพียงบัญชีเดียว

พิจารณาใช้โซลูชันซอฟต์แวร์ป้องกันไวรัสหรือมัลแวร์ที่มีประสิทธิภาพเพื่อให้แน่ใจว่ามีการป้องกันที่เพียงพอสำหรับอุปกรณ์ของคุณ นอกจากนี้ การอัพเกรดเป็น Malwarebytes Premium ยังช่วยเพิ่มความปลอดภัยให้กับอุปกรณ์หลายเครื่อง โดยให้การป้องกันที่ครอบคลุมต่อภัยคุกคามที่อาจเกิดขึ้น

แม้ว่าการอัปเดตซอฟต์แวร์อาจถูกมองว่าเป็นกระบวนการที่น่าเบื่อ แต่จำเป็นอย่างยิ่งที่จะต้องตระหนักถึงความเสี่ยงที่อาจเกิดขึ้นจากการใช้โปรแกรมที่ล้าสมัย ความเสี่ยงเหล่านี้อาจรวมถึงการมีช่องโหว่ด้านความปลอดภัยที่อาจส่งผลให้ข้อมูลประจำตัวในการเข้าสู่ระบบถูกบุกรุกในที่สุด ดังนั้นจึงจำเป็นอย่างยิ่งที่จะต้องจัดสรรเวลาให้เพียงพอสำหรับการอัปเดตเพื่อรักษาความสมบูรณ์ของสินทรัพย์ดิจิทัลของตน

โปรดใช้ความระมัดระวังในการจัดการไฟล์แนบอีเมลโดยเปิดจากแหล่งที่เชื่อถือได้เท่านั้น ใช้โปรแกรมซอฟต์แวร์ป้องกันไวรัสที่เชื่อถือได้เพื่อสแกนไฟล์ที่น่าสงสัยอย่างละเอียดก่อนที่จะเปิด หากมีข้อสงสัยเกี่ยวกับความถูกต้องของเอกสารแนบ ไม่แนะนำให้ดำเนินการเปิดเอกสารดังกล่าว

ขอแนะนำผู้จัดการรหัสผ่านสำหรับบุคคลที่มีบัญชีออนไลน์หลายบัญชี เนื่องจากมีวิธีการจัดเก็บข้อมูลการเข้าสู่ระบบที่มีประสิทธิภาพและปลอดภัย ด้วยการใช้เครื่องมือเหล่านี้ ผู้ใช้สามารถมั่นใจได้ว่าข้อมูลที่ละเอียดอ่อนได้รับการปกป้องจากภัยคุกคามทางไซเบอร์ที่อาจเกิดขึ้น ในขณะเดียวกันก็ลดความเสี่ยงของการโจมตีแบบฟิชชิ่งด้วย สิ่งสำคัญคือต้องเลือกเครื่องมือจัดการรหัสผ่านที่มีชื่อเสียงพร้อมฟีเจอร์ความปลอดภัยที่แข็งแกร่งและอัปเดตซอฟต์แวร์เป็นประจำเพื่อก้าวนำหน้าช่องโหว่ที่เกิดขึ้น

การรักษาความปลอดภัยให้กับรหัสผ่านของคุณไม่ใช่งานที่แยกจากกัน แต่จำเป็นต้องมีการดำเนินการตามกลยุทธ์ต่างๆ ในการปกป้องข้อมูลบัญชีของคุณอย่างต่อเนื่อง

ทำให้การแฮ็กรหัสผ่านเป็นเรื่องยาก!

เมื่อมีความเข้าใจเกี่ยวกับวิธีการที่อาชญากรไซเบอร์ใช้กันอย่างแพร่หลายเพื่อเข้าถึงข้อมูลส่วนบุคคลโดยไม่ได้รับอนุญาต จึงมีความพร้อมที่ดีกว่าในการปกป้องทรัพย์สินดิจิทัลของพวกเขา การใช้มาตรการรักษาความปลอดภัยที่มีประสิทธิภาพและการคำนึงถึงจุดอ่อนที่อาจเกิดขึ้น โอกาสที่จะตกเป็นเหยื่อของการละเมิดรหัสผ่านจะลดลงอย่างมาก