การดักฟัง Wi-Fi คืออะไร? การทำความเข้าใจความเสี่ยงและวิธีรักษาความปลอดภัย

ลองนึกภาพการนินทาส่วนตัวกับเพื่อนสนิทของคุณหรือส่งต่อข้อมูลที่ละเอียดอ่อนให้กับมืออาชีพ เพียงเพื่อจะพบว่ามีคนแปลกหน้ากำลังฟังอยู่ ในโลกดิจิทัล การดักฟัง Wi-Fi นั้นเทียบเท่ากับสถานการณ์เหล่านี้

เพื่อปกป้องความเป็นส่วนตัวทางดิจิทัล ความเข้าใจอย่างครอบคลุมเกี่ยวกับเทคนิคการดักฟัง Wi-Fi ความแปรปรวน ตลอดจนมาตรการรับมือที่มีประสิทธิผลถือเป็นสิ่งสำคัญ

การโจมตีด้วยการดักฟัง Wi-Fi ทำงานอย่างไร

การดักฟัง Wi-Fi ทำให้เกิดการสกัดกั้นและการเฝ้าระวังการสื่อสารเครือข่ายไร้สายโดยไม่ได้รับอนุญาต แต่ละครั้งข้อมูลที่ละเอียดอ่อนถูกส่งผ่านการเชื่อมต่อ Wi-Fi สาธารณะ แพ็กเก็ตข้อมูลจะถูกถ่ายทอดผ่านคลื่นวิทยุ อย่างไรก็ตาม แพ็กเก็ตเหล่านี้ยังคงเสี่ยงต่อการถูกจับโดยบุคคลที่มีความสามารถดักฟังขั้นสูง เว้นแต่จะใช้มาตรการรักษาความปลอดภัยที่เหมาะสม

เมื่อเข้าถึงข้อมูลที่ละเอียดอ่อนโดยไม่ได้รับอนุญาต อาชญากรไซเบอร์อาจตรวจสอบข้อมูลดังกล่าวเพื่อหาการสื่อสารที่เป็นความลับ หมายเลขบัญชีทางการเงิน ผู้ติดต่อส่วนบุคคล และข้อมูลประจำตัวของรหัสผ่าน

การตรวจสอบแบบพาสซีฟ การตรวจสอบแบบแอคทีฟ และการดมแพ็กเก็ต

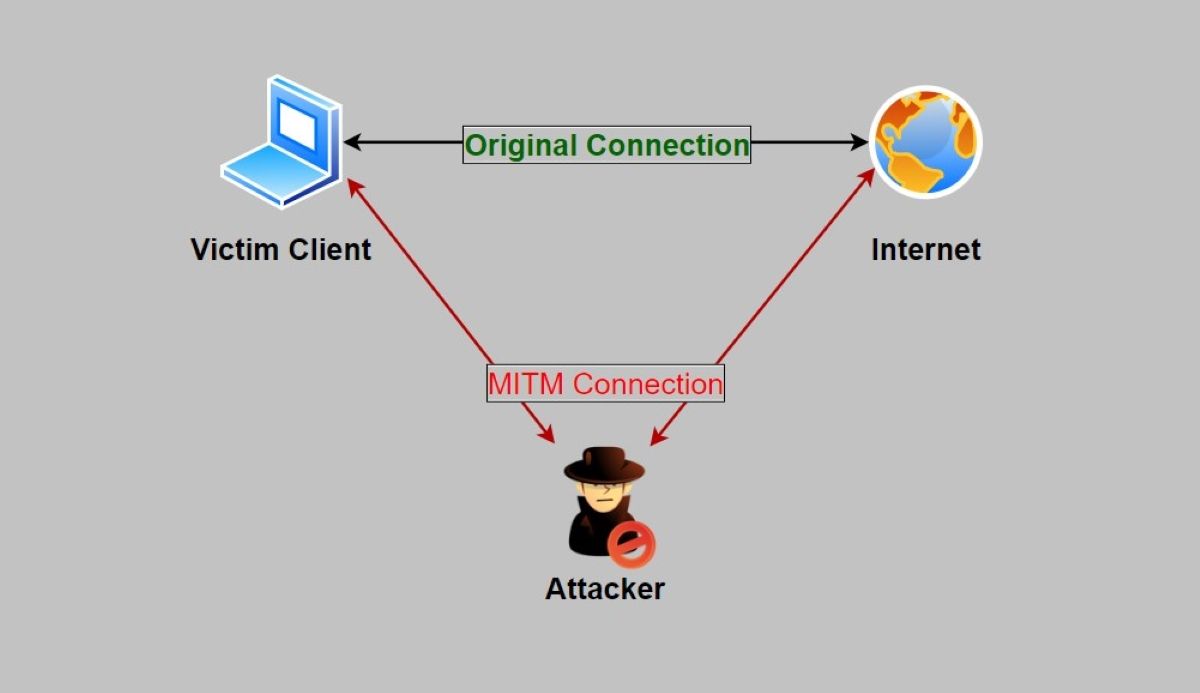

การโจมตีแบบคนกลาง

การโจมตีแบบแทรกกลางการสื่อสาร (MiTM) เกี่ยวข้องกับบุคคลที่ไม่ได้รับอนุญาตในการสกัดกั้นและอาจเปลี่ยนแปลงการสื่อสารที่ส่งระหว่างจุดปลายสองจุด เช่น อุปกรณ์ของผู้ใช้ (จุด A) และบริการหรือเว็บไซต์เป้าหมาย (จุด B) โดยที่ฝ่ายใดฝ่ายหนึ่งไม่ทราบ ของมัน

ในสถานการณ์เฉพาะนี้ ผู้ที่เป็นอันตรายอาจใช้ประโยชน์จากช่องโหว่ภายในเครือข่ายเพื่อปลอมแปลงเป็นแหล่งที่มาที่เชื่อถือได้ การทำเช่นนี้จะทำให้บุคคลเหล่านี้หลอกผู้ใช้ที่ไม่สงสัยให้คิดว่าตนมีส่วนร่วมในการสื่อสารกับหน่วยงานที่แท้จริงได้สำเร็จ แต่ในความเป็นจริงแล้ว พวกเขากำลังแลกเปลี่ยนข้อมูลกับผู้กระทำความผิดโดยไม่รู้ตัว

ด้วยการวางตำแหน่งไว้ภายในบริบทของการโต้ตอบหรือการแลกเปลี่ยน ผู้บุกรุกไม่เพียงแต่สามารถสกัดกั้นรายละเอียดที่เป็นความลับเท่านั้น แต่ยังสามารถเปลี่ยนแปลงเนื้อหาดังกล่าวได้ ซึ่งอาจส่งผลให้เกิดการเข้ามาอย่างผิดกฎหมาย การโจรกรรมทรัพย์สินทางปัญญา หรือการกระทำที่มุ่งร้ายเพิ่มเติม

เครือข่ายที่ไม่ได้เข้ารหัส

เครือข่ายที่เข้ารหัสจะรักษาความปลอดภัยข้อมูลของคุณผ่านการแปลงให้เป็นตัวแทนที่ลึกลับ การเข้าถึงถูกจำกัดไว้เฉพาะผู้ที่มีคีย์ถอดรหัสที่เหมาะสม อย่างไรก็ตาม เราเตอร์ Wi-Fi จำนวนมากได้รับการกำหนดค่าไว้ล่วงหน้าในสถานะที่ไม่ได้รับการป้องกัน

การใช้การเชื่อมต่อไร้สายที่ไม่ปลอดภัยนั้นคล้ายคลึงกับการเปิดเผยบันทึกส่วนตัวในจัตุรัสที่มีผู้คนพลุกพล่าน อาชญากรไซเบอร์สามารถสกัดกั้นการรับส่งข้อมูลอินเทอร์เน็ตของคุณได้อย่างง่ายดายและใช้ประโยชน์จากมันเพื่อวัตถุประสงค์ที่ชั่วร้าย เช่น การโจมตีโดยใช้คนกลาง (MITM) น่าเสียดาย ในกรณีของเครือข่าย Wi-Fi สาธารณะ ไม่สามารถรับประกันการรับประกันการเข้ารหัสได้ ส่งผลให้ผู้ใช้เสี่ยงต่อช่องโหว่ในการดักฟัง Wi-Fi

การกระจายมัลแวร์

การเผยแพร่มัลแวร์ครอบคลุมถึงเทคนิคต่างๆ ที่อาชญากรดิจิทัลใช้เพื่อเผยแพร่โปรแกรมคอมพิวเตอร์ที่เป็นอันตรายไปยังผู้ปฏิบัติงานอุปกรณ์ที่ไม่รู้ตัว

อาชญากรไซเบอร์ใช้ช่องโหว่ในซอฟต์แวร์โดยเจตนาแทรกโค้ดที่เป็นอันตรายลงในแอปพลิเคชันที่น่าเชื่อถือ อาชญากรเหล่านี้ใช้กลยุทธ์ที่หลากหลายเพื่อเผยแพร่ผลิตภัณฑ์ที่ปนเปื้อน รวมถึงการหลอกลวงแบบฟิชชิ่ง แคมเปญโฆษณามัลแวร์ และการดาวน์โหลดแบบขับเคลื่อน ผู้ใช้อาจติดตั้งซอฟต์แวร์ที่เป็นอันตรายนี้บนอุปกรณ์ของตนโดยไม่รู้ตัว ดังนั้นจึงทำให้สามารถเข้าถึงเครือข่ายไร้สายโดยไม่ได้รับอนุญาต และอำนวยความสะดวกในการดำเนินการที่เป็นอันตรายเพิ่มเติม

ฮอตสปอตที่เป็นอันตราย

ฮอตสปอตที่เป็นอันตรายซึ่งโดยทั่วไปเรียกว่า"จุดเชื่อมต่ออันธพาล"หรือ"แฝดชั่วร้าย"คือการเชื่อมต่อเครือข่ายไร้สายที่ไม่ได้รับอนุญาตซึ่งสร้างขึ้นโดยอาชญากรไซเบอร์โดยมีจุดประสงค์เพื่อปลอมแปลงเป็นเครือข่ายที่ถูกต้องและปลอดภัยเพื่อล่อลวงผู้ใช้ที่ไม่สงสัยให้เชื่อมต่อกับพวกเขา

ลองนึกภาพสถานการณ์ที่คุณเชื่อมต่อกับสิ่งที่คุณถือว่าเป็นอินเทอร์เน็ตไร้สายที่ XYZ Inn ให้บริการ อย่างไรก็ตาม ฝ่ายตรงข้ามได้สร้างความเบี่ยงเบนเล็กน้อยจากชื่อจริงของเครือข่าย เช่น เปลี่ยนเป็น"XYZZ Inn"ทันทีที่มีการเชื่อมต่อนี้ ผู้บุกรุกจะสามารถยึดข้อมูลใด ๆ ที่ส่งระหว่างอุปกรณ์ของคุณและเครือข่าย รวมถึงเว็บไซต์ที่เยี่ยมชม ข้อมูลรับรองการเข้าสู่ระบบ รายละเอียดที่เป็นความลับ และอื่น ๆ

การรับส่งข้อมูล VoIP

Voice over Internet Protocol หรือที่เรียกกันทั่วไปว่า VoIP เป็นวิธีการสื่อสารที่ทันสมัยซึ่งช่วยให้ผู้โทรสามารถส่งข้อความเสียงผ่านลิงก์อินเทอร์เน็ตความเร็วสูงขั้นสูง แทนที่จะอาศัยสายโทรศัพท์แบบดั้งเดิมหรือแอนะล็อก

ในขณะที่การเชื่อมต่อโทรศัพท์แบบเดิมๆ จำเป็นต้องมีการเข้าถึงทางกายภาพโดยตรงเพื่อการสกัดกั้น การสื่อสาร VoIP ที่มีช่องโหว่อาจถูกเข้าถึงและบันทึกจากระยะไกลโดยอาชญากรไซเบอร์ที่เชี่ยวชาญในการบุกรุกโดยไม่ได้รับอนุญาต

เนื่องจากการแลกเปลี่ยน Voice over Internet Protocol (VoIP) จำนวนมากเกิดขึ้นผ่านเครือข่ายสาธารณะที่ไม่ปลอดภัยหรือโครงสร้างพื้นฐานที่ใช้ร่วมกัน การส่งข้อมูลเหล่านี้จึงเป็นเป้าหมายหลักสำหรับอาชญากรไซเบอร์ ผู้บุกรุกมีความสามารถในการสกัดกั้น เก็บถาวร และอาจเปลี่ยนแปลงการสนทนา VoIP เว้นแต่จะมีการใช้การป้องกันที่เหมาะสม

ประเภทของการโจมตีด้วยการดักฟัง Wi-Fi

การจู่โจมด้วยการดักฟังมีอยู่สองประเภทหลัก โดยแต่ละประเภทมีวิธีการที่แตกต่างกันและผลสะท้อนกลับที่เป็นไปได้

การโจมตีที่ใช้งานอยู่

ในบริบทของความปลอดภัยทางไซเบอร์ การโจมตีที่ดำเนินการอย่างแข็งขันไม่เพียงแต่เกี่ยวข้องกับการสกัดกั้นข้อมูลเท่านั้น แต่ยังรวมถึงการจัดการเนื้อหาก่อนที่จะส่งกลับไปยังผู้รับที่ต้องการ ปรากฏการณ์นี้ค่อนข้างคล้ายคลึงกับบุคคลที่แอบเข้าไปยุ่งเกี่ยวกับจดหมาย แก้ไขข้อความ แล้วส่งคืนไปยังกล่องจดหมายของผู้ส่งเพื่อจัดส่ง

การโจมตีแบบพาสซีฟ

การโจมตีแบบพาสซีฟเป็นรูปแบบหนึ่งของการโจมตีทางไซเบอร์ที่บุคคลหรือนิติบุคคลเพียงแค่รับฟังการสื่อสารระหว่างสองฝ่ายโดยไม่ต้องมีส่วนร่วมในการแลกเปลี่ยน ซึ่งคล้ายกับการบันทึกการสนทนาทางโทรศัพท์โดยไม่ได้รับความยินยอมหรือการรับรู้จากผู้เข้าร่วมคนใดคนหนึ่ง การโจมตีดังกล่าวไม่ขัดขวางการไหลเวียนของการสื่อสาร แต่ช่วยให้แฮกเกอร์สามารถดักฟังการสนทนาและรวบรวมข้อมูลที่ละเอียดอ่อนที่อาจมีการแลกเปลี่ยนระหว่างการสนทนาเหล่านั้น

วิธีลดความเสี่ยงของการโจมตีด้วยการดักฟัง Wi-Fi

เพื่อปกป้องตนเองจากผู้บุกรุก Wi-Fi เราไม่จำเป็นต้องมีทักษะทางเทคนิคขั้นสูง มีมาตรการหลายอย่างที่สามารถนำมาใช้เพื่อปกป้องข้อมูลที่ละเอียดอ่อนได้

เมื่อเข้าถึงข้อมูลที่ละเอียดอ่อน เช่น รายละเอียดส่วนบุคคลหรือธุรกรรมทางการเงิน จำเป็นอย่างยิ่งที่จะต้องตรวจสอบให้แน่ใจว่าคุณใช้เครือข่ายที่ปลอดภัยและเป็นส่วนตัวเพื่อป้องกันภัยคุกคามทางไซเบอร์ที่อาจเกิดขึ้น แม้ว่าการเรียกดูโซเชียลมีเดียหรือตรวจสอบสภาพอากาศบน Wi-Fi สาธารณะอาจสะดวก แต่ก็ขอแนะนำอย่างยิ่งให้งดเว้นจากการดำเนินกิจกรรมใดๆ ที่เกี่ยวข้องกับข้อมูลสำคัญบนเครือข่ายเหล่านี้ ด้วยการใช้มาตรการป้องกันที่จำเป็น คุณสามารถช่วยป้องกันตัวเองจากการโจรกรรมข้อมูลส่วนบุคคลหรือการสูญเสียทางการเงินได้

การใช้เครือข่ายส่วนตัวเสมือน (VPN) สามารถใช้เป็นวิธีการที่มีประสิทธิภาพในการปกป้องข้อมูลของตนโดยการสร้างการเชื่อมต่อที่ปลอดภัยและเข้ารหัสระหว่างอุปกรณ์กับอินเทอร์เน็ต การทำเช่นนี้จะทำให้ข้อมูลที่ละเอียดอ่อนได้รับการปกป้องจากการถูกดักจับหรือตรวจสอบโดยบุคคลที่ไม่ได้รับอนุญาต การใช้บริการของผู้ให้บริการ VPN ที่มีชื่อเสียงและมีค่าใช้จ่ายซึ่งมีประวัติความน่าเชื่อถือที่ได้รับการพิสูจน์แล้ว จะช่วยเพิ่มความกังวลด้านความเป็นส่วนตัวเมื่อเข้าถึงเครือข่ายสาธารณะได้

โปรดตรวจสอบให้แน่ใจว่าเว็บไซต์ที่คุณกำลังเข้าถึงหรือเว็บไซต์ที่โฮสต์เนื้อหาที่คุณกำลังดูนั้นมี URL ที่ขึ้นต้นด้วย “HTTPS” การมีอยู่ของคำนำหน้านี้บ่งชี้ว่าไซต์นั้นปลอดภัยและใช้การเข้ารหัสเพื่อปกป้องข้อมูลที่ละเอียดอ่อนที่มีการแลกเปลี่ยนระหว่างฝ่ายต่างๆ

พิจารณาปิดการใช้งานการเชื่อมต่อเครือข่ายอัตโนมัติบนอุปกรณ์ของคุณเพื่อป้องกันความพยายามโดยไม่ได้ตั้งใจในการเชื่อมต่อกับเครือข่ายไร้สายที่อาจเป็นการฉ้อโกงซึ่งอาจถูกตั้งค่าโดยอาชญากรไซเบอร์เพื่อจุดประสงค์ที่เป็นอันตราย

หน้าจอความเป็นส่วนตัวทำหน้าที่เป็นมาตรการที่มีประสิทธิภาพในการปกป้องข้อมูลที่ละเอียดอ่อนเมื่อเข้าถึงในที่สาธารณะ ด้วยการใช้อุปกรณ์ดังกล่าว แต่ละบุคคลสามารถป้องกันการรับชมเนื้อหาบนหน้าจอโดยไม่ได้รับอนุญาต ซึ่งจะช่วยขัดขวางสายตาที่อาจสอดรู้สอดเห็นและรักษาความลับ

โปรดทำตามขั้นตอนเหล่านี้เพื่อปิดใช้งานการแชร์ไฟล์ก่อนที่จะเข้าถึงเครือข่าย Wi-Fi สาธารณะ:1. เปิดเมนูการตั้งค่าอุปกรณ์ของคุณแล้วไปที่ส่วน"เครือข่ายและอินเทอร์เน็ต"หรือ"Wi-Fi"2. เลือกการเชื่อมต่อ Wi-Fi ที่ใช้งานอยู่ในปัจจุบัน และแตะที่ชื่อหรือไอคอนข้อมูลเพื่อเข้าถึงตัวเลือกเพิ่มเติม3. ค้นหาตัวเลือกที่มีข้อความว่า “การแชร์ไฟล์” “แชร์เนื้อหา” หรือคำที่คล้ายกัน และสลับเป็นปิดเพื่อปิดใช้งานการแชร์ไฟล์สำหรับเครือข่ายนั้น ๆ ด้วยการใช้มาตรการป้องกันไว้ก่อนนี้ คุณสามารถช่วยปกป้องไฟล์สำคัญที่จัดเก็บไว้ในอุปกรณ์ของคุณจากศักยภาพ ภัยคุกคามความปลอดภัยที่เกิดจากการเชื่อมต่อ Wi-Fi สาธารณะที่ไม่ปลอดภัย

การใช้การรับรองความถูกต้องด้วยสองปัจจัย (2FA) ช่วยเพิ่มระดับความปลอดภัยโดยกำหนดให้ผู้ใช้ยืนยันตัวตนผ่านสองวิธีที่แยกกัน มาตรการเพิ่มเติมนี้ช่วยให้แน่ใจว่าแม้ว่าผู้ประสงค์ร้ายจะได้รับชื่อผู้ใช้และรหัสผ่าน พวกเขาจะไม่สามารถเข้าถึงบัญชีโดยไม่ได้รับอนุญาตโดยไม่ต้องมีรูปแบบการตรวจสอบรองที่จำเป็น

การบำรุงรักษาซอฟต์แวร์ให้ทันสมัยถือเป็นสิ่งสำคัญในการปกป้องอุปกรณ์ของคุณจากความเสี่ยงด้านความปลอดภัยทางไซเบอร์ ด้วยการอัปเดตระบบปฏิบัติการของคุณเป็นประจำ คุณจะมั่นใจได้ว่าระบบปฏิบัติการมีกลไกการป้องกันล่าสุดเพื่อป้องกันช่องโหว่และการโจมตีที่อาจเกิดขึ้น

เมื่อเสร็จสิ้น โปรดยกเลิกการเชื่อมต่อจากแอปพลิเคชันทั้งหมดโดยออกจากระบบ นอกจากนี้ จำเป็นต้องปิดการใช้งานความสามารถในการเชื่อมต่อใหม่อัตโนมัติบนอุปกรณ์ของคุณ เพื่อไม่ให้เข้าร่วมเครือข่ายอีกครั้งโดยไม่ได้ตั้งใจเมื่อรีสตาร์ทหรือสัญญาณขาดหายไป

แนะนำให้ใช้โซลูชันป้องกันไวรัสที่เชื่อถือได้เพื่อทำหน้าที่เป็นเกราะป้องกันที่แข็งแกร่งต่อความเสี่ยงที่อาจเกิดขึ้น รวมถึงไวรัสคอมพิวเตอร์และซอฟต์แวร์ที่เป็นอันตรายที่อาจส่งผลต่อความปลอดภัยของระบบ

เมื่อเชื่อมต่อกับเครือข่ายไร้สาย จำเป็นอย่างยิ่งที่จะต้องตรวจสอบให้แน่ใจว่าเครือข่ายนั้นเป็นของแท้และปลอดภัย แฮกเกอร์อาจสร้างเครือข่ายปลอมหรือที่เป็นอันตรายเพื่อพยายามเข้าถึงข้อมูลส่วนบุคคลโดยไม่ได้รับอนุญาต ดังนั้นจึงจำเป็นอย่างยิ่งที่จะต้องตรวจสอบความถูกต้องของเครือข่ายก่อนที่จะเชื่อมต่อ นอกจากนี้ ควรหลีกเลี่ยงการใช้ Wi-Fi สาธารณะหากเป็นไปได้ เนื่องจากมีความเสี่ยงด้านความปลอดภัยโดยธรรมชาติ ด้วยการใช้มาตรการป้องกันเหล่านี้ แต่ละบุคคลสามารถป้องกันตนเองจากภัยคุกคามทางไซเบอร์ที่อาจเกิดขึ้นได้

อยู่อย่างปลอดภัยจากการดักฟังออนไลน์

การใช้อินเทอร์เน็ตไร้สายสาธารณะทำให้เกิดสถานการณ์ที่บุคคลจำนวนมากถูกบังคับให้เผชิญ แม้ว่าจะมีความเสี่ยงที่อาจส่งผลให้เกิดภัยคุกคามทางไซเบอร์ที่เป็นอันตรายก็ตาม แม้ว่าแนวคิดของการสกัดกั้นข้อมูลที่ส่งแบบไร้สายอาจดูก้าวหน้า แต่เราสามารถปกป้องการเชื่อมต่อได้โดยใช้รหัสผ่านที่รัดกุม การเปิดใช้งานโปรโตคอลการเข้ารหัสข้อมูล และการบำรุงรักษาระบบซอฟต์แวร์ปัจจุบัน นอกจากนี้ แนะนำให้ใช้ความรอบคอบเกี่ยวกับการส่งข้อมูลที่ละเอียดอ่อนระหว่างการใช้งานเครือข่ายดังกล่าว เมื่อใช้ความขยันหมั่นเพียร เราสามารถมีส่วนร่วมในการแลกเปลี่ยนทางดิจิทัลได้โดยไม่ต้องวิตกเกี่ยวกับผู้สังเกตการณ์ที่ไม่ได้ตั้งใจ