อัปเดตทุกอย่าง: ช่องโหว่ WebP ที่สำคัญนี้ส่งผลกระทบต่อเบราว์เซอร์และแอพหลัก ๆ

พบช่องโหว่ที่สำคัญใน WebP Codec ส่งผลให้เบราว์เซอร์หลักต้องดำเนินการอัปเดตความปลอดภัยอย่างรวดเร็ว อย่างไรก็ตาม การใช้โค้ดการเรนเดอร์ WebP เดียวกันอย่างแพร่หลายหมายความว่าแอปจำนวนนับไม่ถ้วนได้รับผลกระทบเช่นกัน จนกว่าจะปล่อยแพตช์รักษาความปลอดภัย

ช่องโหว่ CVE-2023-4863 หมายถึงข้อบกพร่องด้านความปลอดภัยในระบบซอฟต์แวร์เฉพาะที่ได้รับการระบุและกำหนดรหัสระบุเฉพาะ (CVE) โดยชุมชนความปลอดภัยทางไซเบอร์ ความรุนแรงของช่องโหว่นี้ ซึ่งมักแสดงผ่านคะแนนตัวเลขที่เรียกว่า Common Vulnerability Scoring System (CVSS) บ่งชี้ว่าปัญหามีความสำคัญเพียงใดโดยพิจารณาจากปัจจัยต่างๆ เช่น ผลกระทบ ความสามารถในการใช้ประโยชน์ และความซับซ้อนของการบรรเทาผลกระทบ เพื่อแก้ไขช่องโหว่ CVE-2023-4863 อาจจำเป็นต้องดำเนินการหลายอย่างขึ้นอยู่กับสถานการณ์เฉพาะ รวมถึงการใช้แพตช์หรือการอัปเดตที่ผู้จำหน่ายซอฟต์แวร์ได้รับผลกระทบ การใช้มาตรการรักษาความปลอดภัยเพิ่มเติม และการตรวจสอบสัญญาณของการประนีประนอมหรือ พยายามโจมตี

ช่องโหว่ WebP CVE-2023-4863 คืออะไร?

ข้อกังวลด้านความปลอดภัยที่ระบุซึ่งเกี่ยวข้องกับ WebP Codec เรียกว่า CVE-2023 และมาจากฟังก์ชันเฉพาะภายในกระบวนการเรนเดอร์ของโค้ดที่เรียกว่า “BuildHuffmanTable” ข้อบกพร่องนี้ทำให้ตัวแปลงสัญญาณอ่อนแอต่อการโจมตีบัฟเฟอร์โอเวอร์โฟลว์ฮีปที่อาจเกิดขึ้น

อินสแตนซ์ของบัฟเฟอร์โอเวอร์โฟลว์แบบฮีปจะปรากฏขึ้นทุกครั้งที่แอปพลิเคชันปล่อยข้อมูลในปริมาณที่มากเกินไปไปยังพื้นที่จัดเก็บข้อมูลที่กำหนดซึ่งเกินขีดจำกัดความจุ ด้วยเหตุนี้ อาจส่งผลให้มีการปรับเปลี่ยนขอบเขตหน่วยความจำใกล้เคียงโดยไม่ได้ตั้งใจ และทำให้ความสมบูรณ์ของระบบลดลง นอกจากนี้ เป็นที่ทราบกันว่าผู้ประสงค์ร้ายใช้ช่องโหว่ดังกล่าวเพื่อควบคุมอุปกรณ์เป้าหมายจากระยะไกล

บุคคลที่มีทักษะอาจมุ่งความสนใจไปที่แอปพลิเคชันที่ได้รับการระบุว่ามีจุดอ่อนของบัฟเฟอร์ล้นที่ไวต่อการส่งข้อมูลที่เป็นอันตราย ในทางเชิงเปรียบเทียบ บุคคลอาจแนะนำกราฟิก WebP ที่เป็นอันตราย ซึ่งทริกเกอร์การเรียกใช้โค้ดที่ปฏิบัติการได้บนจอแสดงผลภายในเว็บเบราว์เซอร์หรือแอปพลิเคชันซอฟต์แวร์ทางเลือกบนอุปกรณ์ของผู้ใช้ปลายทาง

ความชุกของช่องโหว่ที่รายงานภายใน WebP Codec ซึ่งใช้กันทั่วไปในแพลตฟอร์มต่างๆ รวมถึงเว็บเบราว์เซอร์ ทำให้เกิดข้อกังวลอย่างมาก ขอบเขตของผลกระทบของช่องโหว่นี้ขยายไปไกลกว่าเบราว์เซอร์หลักๆ ด้วยแอปพลิเคชันจำนวนมากยังต้องอาศัยตัวแปลงสัญญาณที่ได้รับผลกระทบเพื่อแสดงรูปภาพ WebP ขณะนี้ สถานการณ์ยังคงไม่แน่นอนเนื่องจากลักษณะที่แพร่หลายของช่องโหว่ CVE-2023-4863 ส่งผลให้กระบวนการแก้ไขมีความท้าทายและอาจไม่เป็นระเบียบ

การใช้เบราว์เซอร์โปรดของฉันปลอดภัยหรือไม่

อันที่จริงอินเทอร์เน็ตเบราว์เซอร์ที่โดดเด่นเกือบทั้งหมดได้เปิดตัวการอัปเดตเพื่อแก้ไขปัญหานี้ ด้วยเหตุนี้ หากคุณอัปเกรดแอปพลิเคชันของคุณเป็นเวอร์ชันล่าสุด คุณก็สามารถท่องเว็บต่อไปได้อย่างง่ายดาย โดยเฉพาะอย่างยิ่ง Google, Mozilla, Microsoft, Brave และ Tor ได้แจกจ่ายการแก้ไขด้านความปลอดภัย ในขณะที่มีแนวโน้มว่าหน่วยงานอื่น ๆ จะปฏิบัติตามเมื่อคุณพิจารณา

แพตช์ที่แก้ไขข้อบกพร่องด้านความปลอดภัยนี้ได้แก่:

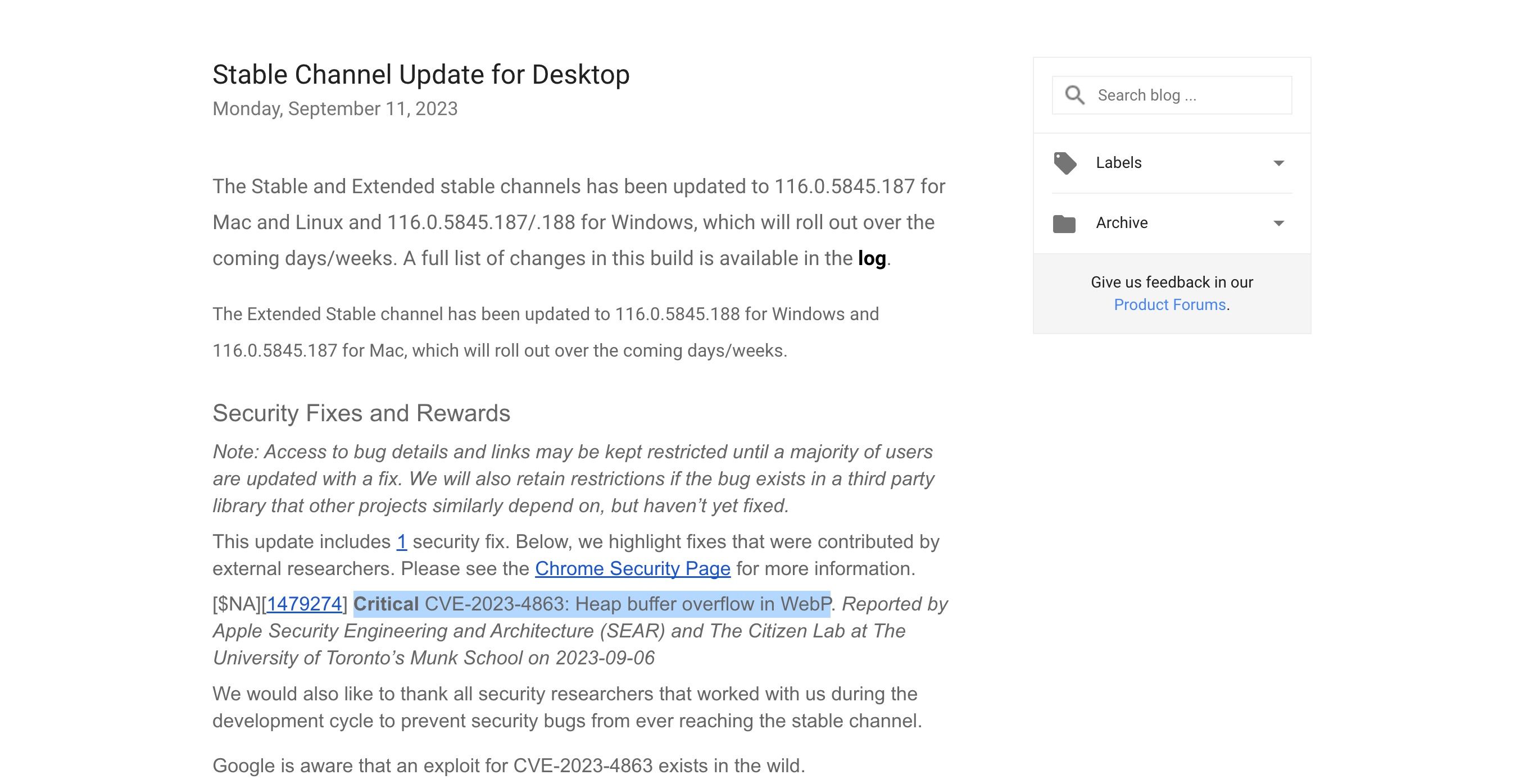

Google Chrome รุ่นล่าสุดซึ่งปรับแต่งมาโดยเฉพาะสำหรับทั้งระบบปฏิบัติการ Mac และ Linux คือเวอร์ชัน 116.0.5846.187 ในขณะเดียวกัน ผู้ใช้บน Windows จะได้รับประโยชน์จากเวอร์ชัน 116.0.5845.187 หรือ 116.0.5845.188

เบราว์เซอร์ที่ติดตั้งบนคอมพิวเตอร์ของคุณคือ Firefox 117.0.1 หรือ Firefox ESR 115.2.1 และไคลเอนต์อีเมลที่ใช้คือ Thunderbird 115.2.2

⭐Edge:Edge เวอร์ชัน 116.0.1938.81

⭐กล้าหาญ:กล้าหาญ เวอร์ชัน 1.57.64

⭐ทอร์:ทอร์เบราว์เซอร์ 12.5.4

ฮีปบัฟเฟอร์ล้นใน WebP

หากการอัปเดตเว็บเบราว์เซอร์ที่คุณต้องการไม่สามารถแก้ไขปัญหาที่เกี่ยวข้องกับช่องโหว่ที่ระบุได้ อาจจำเป็นต้องเปลี่ยนไปใช้ทางเลือกใดทางเลือกหนึ่งที่กล่าวถึงก่อนหน้านี้ชั่วคราว เพื่อรอการเปิดตัวแพตช์สำหรับเบราว์เซอร์เฉพาะของคุณ

ฉันปลอดภัยไหมที่จะใช้แอพโปรดของฉัน?

นี่คือจุดที่มันยุ่งยาก น่าเสียดายที่ช่องโหว่ CVE-2023-4863 WebP ส่งผลกระทบต่อแอปจำนวนหนึ่งที่ไม่รู้จักเช่นกัน ประการแรก ซอฟต์แวร์ใดๆ ที่ใช้ ไลบรารี libwebp จะได้รับผลกระทบจากช่องโหว่นี้ ซึ่งหมายความว่าผู้ให้บริการแต่ละรายจะต้องเผยแพร่แพตช์รักษาความปลอดภัยของตนเอง

การเพิ่มความซับซ้อนให้กับสถานการณ์ ข้อบกพร่องดังกล่าวขยายไปยังแพลตฟอร์มการพัฒนาที่ใช้กันอย่างแพร่หลายจำนวนมากที่ใช้ในการสร้างแอปพลิเคชัน ด้วยเหตุนี้ การอัปเดตจะต้องนำไปใช้กับเฟรมเวิร์กเหล่านี้ในฐานะบรรพบุรุษของการแก้ไขที่ผู้จำหน่ายซอฟต์แวร์ใช้งานเฟรมเวิร์กเหล่านี้ ทั้งหมดนี้มีวัตถุประสงค์ในการปกป้องผู้ใช้ปลายทางจากอันตรายที่อาจเกิดขึ้น อย่างไรก็ตาม การดำเนินการดังกล่าวทำให้เกิดความยากลำบากอย่างมากสำหรับบุคคลทั่วไปที่พยายามแยกแยะว่าแอปพลิเคชันใดอยู่ภายใต้มาตรการแก้ไขที่จำเป็น และแอปพลิเคชันใดยังคงเสี่ยงต่อการถูกแสวงหาประโยชน์

แอปพลิเคชันดังกล่าวประกอบด้วย Microsoft Teams, Slack, Skype, Discord, Telegram, 1Password, Signal, LibreOffice รวมถึงชุด Affinity ท่ามกลางแอปพลิเคชันอื่นๆ อีกมากมายที่ได้รับผลกระทบในทางลบจากปัญหานี้

1Password ได้เปิดตัวการอัปเดต เพื่อแก้ไขปัญหา แม้ว่าหน้าประกาศจะมีการพิมพ์ผิดสำหรับ ID ช่องโหว่ CVE-2023-4863 (ลงท้ายด้วย-36 แทนที่จะเป็น-63) Apple ยังได้ ออกแพตช์รักษาความปลอดภัยสำหรับ macOS ที่ดูเหมือนว่าจะแก้ไขปัญหาเดียวกันได้ แต่ไม่ได้อ้างอิงถึงมันโดยเฉพาะ ในทำนองเดียวกัน Slack เปิดตัวการอัปเดตความปลอดภัย เมื่อวันที่ 12 กันยายน (เวอร์ชัน 4.34.119) แต่ไม่ได้อ้างอิง CVE-2023-4863

อัปเดตทุกอย่างและดำเนินการอย่างระมัดระวัง

เพื่อแก้ไขช่องโหว่ CVE-2023-4863 WebP Codex ในฐานะผู้ใช้ จำเป็นต้องดำเนินการอัปเดตส่วนประกอบซอฟต์แวร์ที่เกี่ยวข้องทั้งหมด ซึ่งรวมถึงการอัปเดตเบราว์เซอร์แต่ละตัวที่ใช้งาน ตามด้วยการตรวจสอบให้แน่ใจว่าแอปพลิเคชันใดๆ ที่ถือว่าจำเป็นได้รับการอัปเดตตามไปด้วย

เมื่อตรวจสอบเวอร์ชันล่าสุดของแต่ละแอปพลิเคชัน ให้ตรวจสอบบันทึกประจำรุ่นเพื่อดูว่ามีการกล่าวถึงช่องโหว่ CVE-2023-4863 หรือไม่ การไม่ค้นหาข้อมูลอ้างอิงดังกล่าวอาจจำเป็นต้องนำสิ่งทดแทนที่ปลอดภัยกว่านี้มาใช้ชั่วคราวในขณะที่รอการแก้ไขของซอฟต์แวร์ที่ได้รับผลกระทบ หรือตรวจสอบว่ามีการออกการอัปเดตความปลอดภัยหลังวันที่ 12 กันยายนหรือไม่ และตรวจสอบให้แน่ใจว่ามีการตรวจสอบแพตช์ความปลอดภัยในอนาคตอย่างต่อเนื่อง

แม้ว่าการใช้โซลูชันนี้จะไม่รับประกันว่า CVE-2023-4863 จะได้รับการแก้ไขแล้ว แต่โซลูชันนี้เป็นทางเลือกที่เป็นไปได้มากที่สุดของคุณในสถานการณ์ปัจจุบัน

WebP: ทางออกที่ดีพร้อมเรื่องราวเตือนใจ

Google เปิดตัว WebP ในปี 2010 ซึ่งเป็นแนวทางใหม่ในการเร่งการแสดงเนื้อหาภาพภายในเว็บเบราว์เซอร์และแพลตฟอร์มซอฟต์แวร์ต่างๆ รูปแบบนี้มีทั้งเทคนิคการบีบอัดแบบ lossy และ lossless ซึ่งสามารถลดขนาดไฟล์ของภาพดิจิทัลลงได้ประมาณสามสิบเปอร์เซ็นต์ โดยไม่กระทบต่อคุณภาพที่รับรู้ได้

WebP แสดงให้เห็นถึงประสิทธิภาพที่โดดเด่นในแง่ของความเร็วในการเรนเดอร์ แต่การใช้งานนั้นทำหน้าที่เป็นตัวอย่างว่าการมุ่งเน้นที่ประสิทธิภาพด้านเดียวเพียงอย่างเดียวสามารถนำไปสู่การละเลยประเด็นสำคัญอื่น ๆ เช่นความปลอดภัยได้อย่างไร การพัฒนาอย่างเร่งรีบและการเผยแพร่เทคโนโลยีนี้อย่างรวดเร็วส่งผลให้เกิดช่องโหว่มากมาย ในแง่ของความชุกของการโจมตีแบบซีโรเดย์ที่เพิ่มมากขึ้น ยักษ์ใหญ่ด้านเทคโนโลยีอย่าง Google จะต้องปรับปรุงมาตรการรักษาความปลอดภัยของตน หรือเสี่ยงที่ผลิตภัณฑ์ของตนจะถูกตรวจสอบอย่างละเอียดโดยนักพัฒนา