นักต้มตุ๋นใช้ใบหน้าของคุณเพื่อกระทำการฉ้อโกงอย่างไร

ลิงค์ด่วน

⭐ พลั่วทองคืออะไร?

⭐ พลั่วทองทำงานอย่างไร?

⭐ นักหลอกลวงสามารถทำอะไรกับใบหน้าของคุณได้?

⭐ วิธีรักษาความปลอดภัยจากการโจมตีด้วยการสแกนใบหน้า

ประเด็นที่สำคัญ

มัลแวร์ Gold Pickaxe เป็นซอฟต์แวร์ชั่วร้ายที่ออกแบบมาเพื่อแทรกซึมและโจมตีอุปกรณ์มือถือ โดยเน้นไปที่การใช้ประโยชน์จากเทคโนโลยีจดจำใบหน้าเพื่อวัตถุประสงค์ที่ผิดกฎหมาย

ศิลปินหลอกลวงมักใช้การใช้ใบหน้าที่แอบอ้างผ่านการสร้างวิดีโอปลอมและการบุกรุกธนาคารที่ผิดกฎหมาย เพื่อดำเนินกิจกรรมที่ชั่วร้ายของพวกเขา

ใช้ความระมัดระวังเมื่อให้สิทธิ์แก่แอปพลิเคชัน และงดเว้นการดาวน์โหลดซอฟต์แวร์จากแหล่งที่ไม่น่าเชื่อถือ ขอแนะนำให้เปิดใช้งานการรับรองความถูกต้องด้วยสองปัจจัยเพื่อปรับปรุงการป้องกันบัญชีของคุณ

เราควรใช้ความรอบคอบเมื่อพูดถึงการใช้ใบหน้าของตนบนแพลตฟอร์มดิจิทัล ถ้าใครไม่ทำก็ควร

ในปัจจุบัน การเริ่มต้นการดำเนินการจะต้องระมัดระวังเนื่องจากมีภัยคุกคามมือถือที่เป็นนวัตกรรมใหม่ที่เรียกว่ามัลแวร์ Gold Pickaxe ซึ่งได้รับการออกแบบมาเป็นพิเศษเพื่อดึงข้อมูลใบหน้าจากอุปกรณ์เพื่อวัตถุประสงค์ที่ผิดกฎหมายในรูปแบบการฉ้อโกง

พลั่วทองคืออะไร?

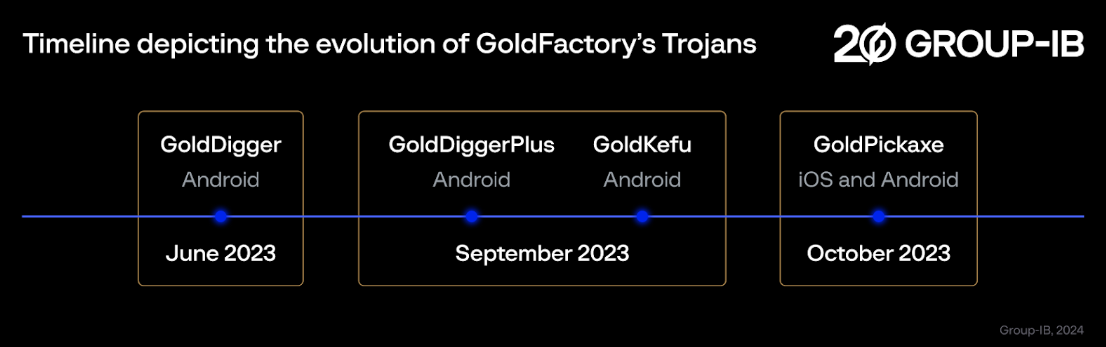

ตามที่รายงานโดย Bleeping Computer Gold Pickaxe คือ แอพมือถือที่เป็นอันตรายถูกค้นพบครั้งแรกโดยบริษัทรักษาความปลอดภัย Group-IB ซึ่งเป็นส่วนหนึ่งของแอปที่ใหญ่กว่าและยั่งยืนมาก แคมเปญมัลแวร์ที่เรียกว่า Gold Factory Gold Pickaxe มักจะปลอมตัวเป็นแอปที่ถูกกฎหมายเพื่อหลอกให้ผู้คนดาวน์โหลด ถือว่าเป็นโทรจัน iOS หรือโทรจัน Android

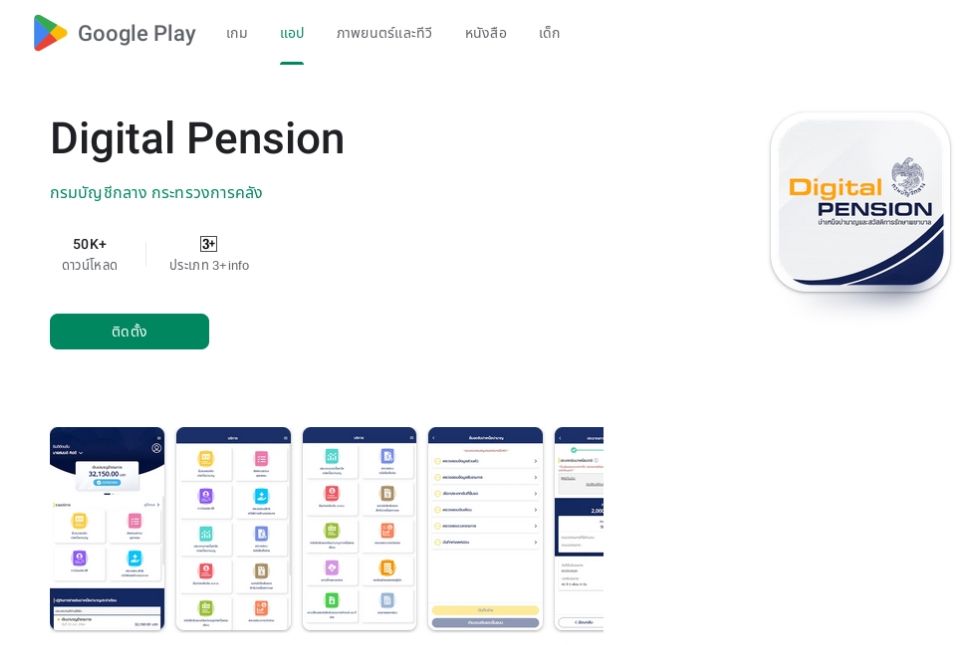

เพื่อเพิ่มความถี่ในการดาวน์โหลดแอป ผู้ดำเนินการ Gold Pickaxe ใช้กลยุทธ์ที่เกี่ยวข้องกับวิศวกรรมสังคมโดยการส่งอีเมลหลอกลวงที่อ้างว่ามาจากหน่วยงานของรัฐ ข้อความเหล่านี้มักจะกระตุ้นให้ผู้รับรับและติดตั้งแอปพลิเคชันหลอกลวงที่เป็นปัญหา กรณีดังกล่าวหนึ่งเกี่ยวข้องกับการเลียนแบบเครื่องมือการจัดการเงินบำนาญดิจิทัล โดยปลอมแปลงเป็นหน้า Play Store อย่างเป็นทางการ ซึ่งเป็นแพลตฟอร์มสำหรับแอปพลิเคชัน Android

พลั่วทองทำงานอย่างไร?

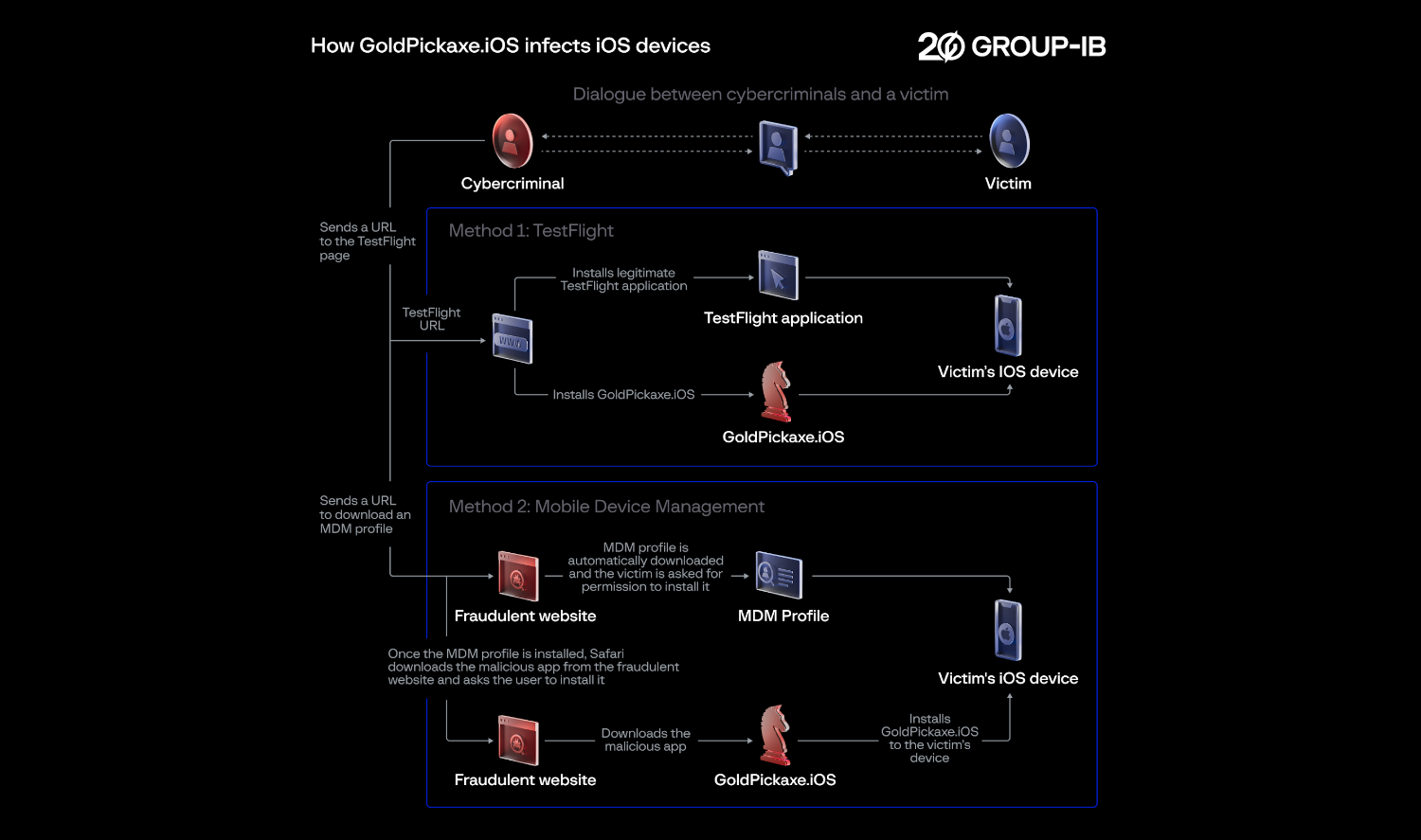

เมื่อดาวน์โหลดซอฟต์แวร์ที่ถูกบุกรุกลงในอุปกรณ์มือถือ โค้ดที่เป็นอันตรายจะเริ่มการตรวจสอบข้อมูลของผู้ใช้อย่างครอบคลุมอย่างรวดเร็ว การตรวจสอบข้อเท็จจริงดังกล่าวครอบคลุมถึงการอ่านข้อความ การตรวจสอบการรับส่งข้อมูลอินเทอร์เน็ต และตรวจสอบเอกสารที่เก็บไว้ ต่อมาผู้โจมตีชักชวนผู้ใช้ที่ไม่สงสัยให้ปรับใช้ไฟล์การกำหนดค่าการจัดการอุปกรณ์มือถือ (MDM) เมื่อทำการติดตั้ง ผู้กระทำผิดจะได้รับคำสั่งจำนวนมากบนอุปกรณ์ เนื่องจากอำนาจที่กว้างขวางซึ่งตกเป็นของ MDM ซึ่งช่วยให้มีความสามารถต่างๆ เช่น การลบข้อมูลระยะไกล การติดตามตำแหน่ง การดูแลระบบแอปพลิเคชัน และอื่นๆ

แม้ว่า Gold Pickaxe อาจไม่สามารถรับข้อมูลธนาคารได้โดยไม่ต้องรวบรวมข้อมูลบางส่วนก่อน แต่วัตถุประสงค์เฉพาะของมันทำให้มันแตกต่างจากซอฟต์แวร์ที่เป็นอันตรายรูปแบบอื่น ๆ เพื่อให้บรรลุเป้าหมายนี้ มัลแวร์จะพยายามจับภาพใบหน้าของบุคคลเป้าหมายโดยใช้วิธีใดวิธีหนึ่งจากสองวิธีที่มีอยู่

โดยทั่วไปแล้ว Gold Pickaxe จะปลอมแปลงเป็นแอปพลิเคชันที่รัฐบาลรับรอง ซึ่งขอให้ผู้ใช้ทำการจดจำใบหน้าผ่านกล้องของอุปกรณ์ ไม่ใช่เรื่องแปลกที่แอปพลิเคชันดังกล่าวจะขอการสแกนใบหน้า ซึ่งจะถูกส่งไปยังอาชญากรไซเบอร์ที่แสวงหาผลประโยชน์จากแอปพลิเคชันดังกล่าวเพื่อวัตถุประสงค์ที่ผิดกฎหมาย

วิธีการหนึ่งที่ใช้โดยมัลแวร์ Gold Pickaxe บางรูปแบบเกี่ยวข้องกับการจับภาพใบหน้าของเหยื่ออย่างแอบแฝงโดยใช้กล้องหน้าของอุปกรณ์ในช่วงเวลาสุ่ม หากแนวทางนี้ไม่ประสบผลสำเร็จ ซอฟต์แวร์ที่เป็นอันตรายอาจวิเคราะห์ภาพถ่ายที่จัดเก็บไว้ในอุปกรณ์ที่ได้รับผลกระทบเพื่อวัตถุประสงค์ในการจดจำใบหน้า

ตาม Group-IB:

การเปิดตัว GoldPickaxe.iOS ถือเป็นการพัฒนาที่สำคัญในโลกของความปลอดภัยทางไซเบอร์ เนื่องจากเป็นอินสแตนซ์แรกของโทรจันบน iOS ที่ตรวจพบโดย Group-IB ซึ่งมีชุดความสามารถที่หลากหลาย ซอฟต์แวร์ที่เป็นอันตรายนี้มีความสามารถในการดึงข้อมูลไบโอเมตริกซ์จากผู้ใช้ที่ไม่สงสัย ขโมยเอกสารระบุตัวตน สกัดกั้นข้อความ และเปลี่ยนเส้นทางการรับส่งข้อมูลเครือข่ายผ่านอุปกรณ์ที่ถูกบุกรุก นอกจากนี้ ภัยคุกคามนี้ในรูปแบบ Android ยังมีฟังก์ชันที่หลากหลายมากขึ้น เนื่องจากข้อจำกัดโดยธรรมชาติและลักษณะที่จำกัดของระบบปฏิบัติการมือถือของ Apple

จำเป็นต้องรับทราบว่าซอฟต์แวร์ที่เป็นอันตรายนี้ไม่ได้รับข้อมูลการจดจำใบหน้าจากบริการต่างๆ เช่น Face ID แต่วัตถุประสงค์คือการจับภาพใบหน้าของคุณโดยใช้กล้องของอุปกรณ์หรือดึงข้อมูลจากภาพที่บันทึกไว้ในอุปกรณ์ของคุณ

นักหลอกลวงสามารถทำอะไรกับใบหน้าของคุณได้?

goffkein.pro/Shutterstock

goffkein.pro/Shutterstock

แม้ว่าอาจดูน่าสงสัยว่าเหตุใดบุคคลที่กระทำการฉ้อโกงจึงพยายามขอรูปถ่ายใบหน้าของตนเอง แต่ก็มีแรงจูงใจเพียงพอสำหรับการกระทำดังกล่าวในส่วนของพวกเขา

ซอฟต์แวร์ Gold Pickaxe รวบรวมข้อมูลการจดจำใบหน้าเพื่อรับข้อมูลทางการเงินที่ละเอียดอ่อนเช่นรายละเอียดบัญชีธนาคารอย่างผิดกฎหมาย เนื่องจากบางสถาบันได้ใช้มาตรการรักษาความปลอดภัยที่กำหนดให้ลูกค้าต้องผ่านการจดจำใบหน้าก่อนที่จะส่งเงินจำนวนมาก อาชญากรจึงสามารถใช้ประโยชน์จากสิ่งนี้ได้โดยการเข้าถึงและจำลองข้อมูลใบหน้าของเหยื่อเพื่อหลีกเลี่ยงข้อจำกัดเหล่านี้

แม้ว่าจะไม่ใช่วิธีการเฉพาะ แต่การใช้รูปลักษณ์ของตนในแผนการฉ้อโกงก็เพิ่มมากขึ้นพร้อมกับการเกิดขึ้นของเทคโนโลยี Deepfake ที่น่าสนใจ Deepfakes สามารถสร้างสถานการณ์จำลองที่สมจริงเกินจริงของบุคคลได้ ช่วยให้นักแสดงที่เป็นอันตรายสามารถจัดการคำพูดของพวกเขาและทำการหลอกลวงเพิ่มเติมได้ วิดีโอที่มีการบิดเบือนเหล่านี้อาจนำไปใช้ในกิจกรรมการหลอกลวงเพิ่มเติมในภายหลัง

ในกรณีที่บุคคลพยายามที่จะยอมรับตัวตนของตน ข้อมูลใบหน้าจะทำหน้าที่เป็นจุดเริ่มต้นที่เหมาะสมสำหรับนักหลอกลวง การใช้ข้อมูลดังกล่าว บุคคลที่ไร้หลักจริยธรรมสามารถขอสินเชื่อหรือสร้างบันทึกที่ถูกต้องตามกฎหมายในชื่อของบุคคลอื่นได้ แม้ว่าการได้รับชื่อและใบหน้าเพียงอย่างเดียวอาจไม่เพียงพอสำหรับวัตถุประสงค์ที่ชั่วร้ายเหล่านี้ แต่ด้วยข้อมูลจำนวนมากที่ส่งโดย Gold Pickaxe จึงเป็นไปได้ที่นักแสดงที่มุ่งร้ายจะแยกข้อมูลสำคัญที่อยู่ภายในออกมา

วิธีรักษาความปลอดภัยจากการโจมตีด้วยการสแกนใบหน้า

ขอบเขตที่ Gold Pickaxe ก่อให้เกิดภัยคุกคามในท้ายที่สุดนั้นขึ้นอยู่กับความอ่อนแอของแต่ละบุคคลที่จะตกเป็นเหยื่ออีเมลฟิชชิ่ง และความเต็มใจที่จะดาวน์โหลดแอปพลิเคชันจากเว็บไซต์ที่ไม่น่าเชื่อถือ ดังนั้นจึงจำเป็นอย่างยิ่งที่ต้องใช้ความระมัดระวังเมื่อได้รับจดหมายที่ไม่พึงประสงค์ และทำความคุ้นเคยกับมาตรการที่จำเป็นเพื่อป้องกันการโจมตีทางวิศวกรรมทางสังคม

เมื่อปรับใช้แอปพลิเคชันซอฟต์แวร์ ต้องแน่ใจว่าได้อ่านการอนุญาตทั้งหมด ในกรณีที่แอปพลิเคชันไม่ต้องการการเข้าถึงใบหน้าหรือสภาพแวดล้อมของคุณ แต่ยังขอสิทธิ์ในการใช้กล้อง ให้ใช้ความระมัดระวัง นอกจากนี้ ให้พิจารณาใช้ยูทิลิตี้ป้องกันมัลแวร์เพื่อป้องกันไม่ให้แอปพลิเคชันที่เป็นอันตรายแทรกซึมเข้าไปในอุปกรณ์ของคุณ นอกจากนี้ ในระบบที่ใช้ Android ให้ละเว้นแอปพลิเคชันไซด์โหลด โดยเฉพาะแอปพลิเคชันที่ไม่คุ้นเคย น่าสงสัย หรือไม่สามารถตรวจสอบอย่างละเอียดเพื่อยืนยันแหล่งที่มาได้

หากคุณกังวลเกี่ยวกับภาพใบหน้าของคุณจำนวนมากที่มีให้ทางออนไลน์ ลองพิจารณาสนับสนุนมาตรการรักษาความปลอดภัยสำหรับบัญชีบนเว็บที่ละเอียดอ่อนของคุณ โดยเฉพาะอย่างยิ่ง หากบัญชีของคุณมีตัวเลือกการตรวจสอบสิทธิ์แบบสองปัจจัย (2FA) การใช้คุณลักษณะนี้จะเป็นการป้องกันเพิ่มเติมที่ผู้บุกรุกจะต้องเอาชนะก่อนที่จะเข้าถึงข้อมูลของคุณ นอกจากนี้ การตั้งค่าและการใช้งาน 2FA นั้นตรงไปตรงมาและใช้งานง่ายมาก