10 วิธีในการแฮ็กข้อความ WhatsApp ของคุณ

WhatsApp นำเสนอคุณสมบัติความปลอดภัยมากมาย เช่น การเข้ารหัสจากต้นทางถึงปลายทาง ที่พยายามรักษาข้อความของคุณให้เป็นส่วนตัว อย่างไรก็ตาม นอกจากมาตรการรักษาความปลอดภัยเหล่านี้แล้ว WhatsApp ก็ยังไม่รอดพ้นจากการถูกแฮ็ก ซึ่งอาจส่งผลให้ความเป็นส่วนตัวของข้อความและผู้ติดต่อของคุณลดลง

โปรดทราบว่าเราไม่จำเป็นต้องพึ่งพาการยืนยันของเราในเรื่องนี้เพียงอย่างเดียว เนื่องจากการค้นหาออนไลน์แบบง่ายๆ จะเผยให้เห็นบทเรียน"วิธีแฮ็ก WhatsApp"ที่มีอยู่มากมายที่สามารถเข้าถึงได้บนเว็บ

การตระหนักถึงจุดอ่อนที่อาจเกิดขึ้นเป็นสิ่งสำคัญอย่างยิ่งในการปกป้องตนเองจากการประนีประนอม ด้วยเหตุนี้ จึงจำเป็นอย่างยิ่งที่ต้องทำความคุ้นเคยกับวิธีการทั่วไปที่บัญชี WhatsApp อาจถูกละเมิด การทำเช่นนี้จะทำให้เราสามารถลดความเสี่ยงดังกล่าวได้อย่างมีประสิทธิภาพและรักษาช่องทางการสื่อสารที่ปลอดภัย

การเรียกใช้โค้ดจากระยะไกลผ่าน GIF

ในเดือนตุลาคม 2019 นักวิจัยด้านความปลอดภัย Awakened เปิดเผยช่องโหว่ใน WhatsApp ที่ทำให้แฮกเกอร์เข้าควบคุมแอปโดยใช้รูปภาพ GIF การแฮ็กทำงานโดยใช้ประโยชน์จากวิธีที่ WhatsApp ประมวลผลรูปภาพเมื่อผู้ใช้เปิดมุมมองแกลเลอรีเพื่อส่งไฟล์มีเดีย

แอปพลิเคชันประมวลผลภาพ GIF โดยแยกและแสดงตัวอย่างเนื้อหา GIF ต่างจากรูปแบบภาพอื่นๆ โดยรองรับเฟรมที่เข้ารหัสหลายเฟรม ซึ่งช่วยให้สามารถซ่อนโค้ดที่ฝังไว้ภายในการแสดงภาพได้

หากบุคคลที่ไร้ศีลธรรมส่งไฟล์ภาพกราฟิกที่ชั่วร้ายไปยังผู้รับ พวกเขาอาจเป็นอันตรายต่อความปลอดภัยของบันทึกการสนทนาของฝ่ายหลังอย่างครบถ้วน บุคคลดังกล่าวจะมีความสามารถในการแยกแยะว่าฝ่ายที่ได้รับผลกระทบได้สื่อสารกับใครและลักษณะของการแลกเปลี่ยนของพวกเขา ยิ่งไปกว่านั้น พวกเขายังได้รับสิทธิ์ในไฟล์ รูปภาพ และเนื้อหาวิดีโอที่แชร์ผ่านแพลตฟอร์ม WhatsApp

เป็นเรื่องโชคดีที่ Awakened รายงานช่องโหว่ในลักษณะที่รับผิดชอบ ทำให้วิศวกรของ WhatsApp สามารถแก้ไขปัญหาได้ทันทีในเวอร์ชันที่ได้รับผลกระทบสูงสุด 2.19.230 สำหรับอุปกรณ์ Android 8.1 เพื่อป้องกันการเข้าถึงบัญชี WhatsApp โดยไม่ได้รับอนุญาต จำเป็นอย่างยิ่งที่จะต้องอัปเดตซอฟต์แวร์เป็นประจำ เพื่อให้มั่นใจว่าข้อบกพร่องด้านความปลอดภัยทั้งหมดได้รับการแก้ไขอย่างทันท่วงที

การโจมตีด้วยเสียงเพกาซัส

ข้อบกพร่องด้านความปลอดภัยที่ไม่รู้จักก่อนหน้านี้ใน WhatsApp ซึ่งเกิดขึ้นเมื่อต้นปี 2562 เกี่ยวข้องกับซอฟต์แวร์ที่เป็นอันตรายที่เรียกว่า “Pegasus” ซึ่งใช้ประโยชน์จากช่องโหว่ในแพลตฟอร์มการส่งข้อความเพื่อเริ่มการโทรด้วยเสียงโดยไม่ได้รับอนุญาตและเข้าถึงอุปกรณ์ของผู้ใช้

การละเมิดอันน่าสะพรึงกลัวทำให้อาชญากรไซเบอร์สามารถเข้าถึงอุปกรณ์โดยไม่ได้รับอนุญาต เพียงแค่เริ่มต้นการโทรผ่าน WhatsApp ไปยังเหยื่อที่ต้องการ ไม่ว่าผู้รับสายจะรับสายหรือไม่ก็ตาม การบุกรุกยังคงรุนแรงอยู่ นอกจากนี้ บุคคลที่ตกเป็นเหยื่อของการกระทำที่ชั่วร้ายนี้อาจยังคงหลงลืมความจริงที่ว่าซอฟต์แวร์ที่เป็นอันตรายได้แทรกซึมเข้าไปในระบบของพวกเขา

การดำเนินการแฮ็กสำเร็จนั้นทำได้โดยใช้เทคนิคที่เรียกว่าบัฟเฟอร์ล้น โดยพื้นฐานแล้ว สิ่งนี้เกี่ยวข้องกับการแนะนำโค้ดจำนวนมากเกินไปโดยเจตนาลงในพื้นที่บัฟเฟอร์ที่จำกัด ส่งผลให้มีการเขียนทับข้อมูลเกินขอบเขตที่กำหนดไว้ ดังนั้น เมื่อผู้โจมตีได้รับการควบคุมโดยไม่ได้รับอนุญาตเหนือพื้นที่ที่กำหนดไว้สำหรับการปฏิบัติการที่ปลอดภัย การกระทำที่ชั่วร้ายเพิ่มเติมก็อาจตามมา

หลังจากการบุกรุกครั้งแรก ผู้รุกรานได้แนะนำซอฟต์แวร์จารกรรมที่แพร่หลายและคุ้นเคยก่อนหน้านี้ซึ่งเรียกว่า Pegasus โปรแกรมที่เป็นอันตรายนี้ช่วยให้อาชญากรไซเบอร์สามารถดึงข้อมูลเกี่ยวกับการสนทนาทางโทรศัพท์ ข้อความ รูปถ่าย และฟุตเทจวิดีโอได้ นอกจากนี้ ยังช่วยให้ผู้กระทำผิดสามารถเปิดใช้งานกล้องและไมโครโฟนของอุปกรณ์จากระยะไกลเพื่อวัตถุประสงค์ในการบันทึกแบบซ่อนเร้น

ข้อบกพร่องดังกล่าวอาจส่งผลกระทบต่อแพลตฟอร์มที่หลากหลาย รวมถึงอุปกรณ์ Android, iOS, Windows 10 Mobile และ Tizen โดยเฉพาะอย่างยิ่ง บริษัทสัญชาติอิสราเอล NSO Group ซึ่งต้องเผชิญกับข้อกล่าวหาจากบุคคลที่ถูกสอดแนม เช่น พนักงานแอมเนสตี้ อินเตอร์เนชั่นแนลและนักรณรงค์ด้านสิทธิมนุษยชน ได้ใช้ช่องโหว่นี้ในการดำเนินงานของตน หลังจากการเปิดเผยการละเมิด แผนกความปลอดภัยของ WhatsApp ก็ได้ออกการอัปเดตทันทีเพื่อป้องกันการโจมตีดังกล่าว

หากคุณใช้ WhatsApp เวอร์ชันเก่า จำเป็นอย่างยิ่งที่คุณจะต้องอัปเดตแอปพลิเคชันของคุณเพื่อให้แน่ใจว่ามีฟังก์ชันการทำงานที่ราบรื่นและเข้ากันได้กับการอัปเดตในอนาคต โดยเฉพาะอย่างยิ่ง ผู้ใช้ระบบปฏิบัติการ Android ควรอัปเกรดจากเวอร์ชัน 2.19.134 หรือก่อนหน้า ในขณะที่ผู้ใช้อุปกรณ์ iOS ควรอัปเกรดจากเวอร์ชัน 2.19.51 หรือเวอร์ชันก่อนหน้า

การโจมตีทางวิศวกรรมสังคม

เมื่อสำรวจคำแนะนำในการแฮ็ก WhatsApp ต่างๆ อาจพบว่าเป็นเรื่องยากที่จะหลีกเลี่ยงการสะดุดกับเทคนิคที่ใช้ประโยชน์จากจิตวิทยามนุษย์เพื่อวัตถุประสงค์ที่ผิดกฎหมาย เช่น การดึงข้อมูลหรือการเผยแพร่ข้อมูลเท็จ

บริษัทรักษาความปลอดภัย Check Point Research เปิดเผยตัวอย่างหนึ่งของการโจมตีครั้งนี้ ซึ่งพวกเขาตั้งชื่อว่า FakesApp ในลักษณะที่คล้ายกับกลโกงวิศวกรรมสังคมอื่นๆ การโจมตีนี้ทำงานโดยปล่อยให้แฮกเกอร์ใช้ฟีเจอร์คำพูดในการแชทเป็นกลุ่มในทางที่ผิด จากนั้นจึงแก้ไขข้อความตอบกลับของบุคคลอื่น โดยพื้นฐานแล้ว แฮกเกอร์สามารถวางข้อความปลอมที่ดูเหมือนว่ามาจากผู้ใช้ที่ถูกกฎหมายรายอื่น

ด้วยกระบวนการถอดรหัส ผู้ตรวจสอบสามารถเข้าถึงและวิเคราะห์ข้อมูลที่แลกเปลี่ยนภายในกลุ่ม WhatsApp ได้ ด้วยการจัดการพารามิเตอร์เฉพาะ พวกเขาสามารถเปลี่ยนแปลงข้อมูลที่ส่งระหว่างอุปกรณ์ของผู้ใช้กับแอปพลิเคชันเวอร์ชันบนเว็บได้

ด้วยเทคนิคดังกล่าว Deepfakes เหล่านี้สามารถปลอมแปลงเป็นบุคคลจริงได้อย่างน่าเชื่อโดยการสร้างการสื่อสารที่หลอกลวงและบิดเบือนเนื้อหาของการตอบกลับ ศักยภาพในการแสวงหาผลประโยชน์เป็นเรื่องที่น่ากังวลอย่างยิ่ง โดยมีความเป็นไปได้ตั้งแต่แผนการฉ้อโกงไปจนถึงการเผยแพร่ข้อมูลที่ผิดและความเท็จ

แม้ว่าช่องโหว่ดังกล่าวจะถูกเปิดเผยในปี 2018 แต่ก็ยังไม่ได้รับการแก้ไขเมื่อถึงเวลาที่นักวิจัยพูดในการประชุม Black Hat ในลาสเวกัสในปี 2019 ตามข้อมูลของ ZNet ดังนั้นจึงเป็นเรื่องสำคัญที่คุณจะต้องเรียนรู้วิธีจดจำการหลอกลวงของ WhatsApp และเตือนตัวเองถึงธงสีแดงเหล่านี้เป็นระยะ ๆ

การแจ็กไฟล์มีเดีย

ปรากฏการณ์ของการขโมยไฟล์สื่อส่งผลกระทบต่อทั้ง WhatsApp และ Telegram โดยใช้ประโยชน์จากวิธีการในการจัดการเนื้อหามัลติมีเดีย เช่น ภาพถ่ายและการบันทึกวิดีโอ โดยการเขียนลงในระบบจัดเก็บข้อมูลหน่วยความจำรองของอุปกรณ์อิเล็กทรอนิกส์

แผนการชั่วร้ายเริ่มต้นด้วยการติดตั้งซอฟต์แวร์ที่เป็นอันตรายอย่างซ่อนเร้นซึ่งซ่อนอยู่ในแอปพลิเคชันที่ไม่เป็นอันตราย โปรแกรมหลอกลวงนี้สามารถติดตามข้อความขาเข้าทั้งหมดผ่านแพลตฟอร์มการรับส่งข้อความยอดนิยม เช่น Telegram และ WhatsApp เมื่อได้รับข้อความใหม่ รหัสที่เป็นอันตรายจะสามารถแทนที่เนื้อหาของแท้ด้วยสิ่งทดแทนที่ฉ้อโกงได้อย่างราบรื่น

ไซแมนเทค บริษัทที่ค้นพบ ฉบับปี 2562 ชี้อาจนำไปใช้หลอกลวงประชาชนหรือเผยแพร่ข่าวปลอมได้ ตั้งแต่นั้นมา WhatsApp ได้อัปเดตคุณสมบัติบนหน้าจอและคำจำกัดความด้านความปลอดภัยมากมายที่ทำให้การแจ็คสื่อทำได้ยาก

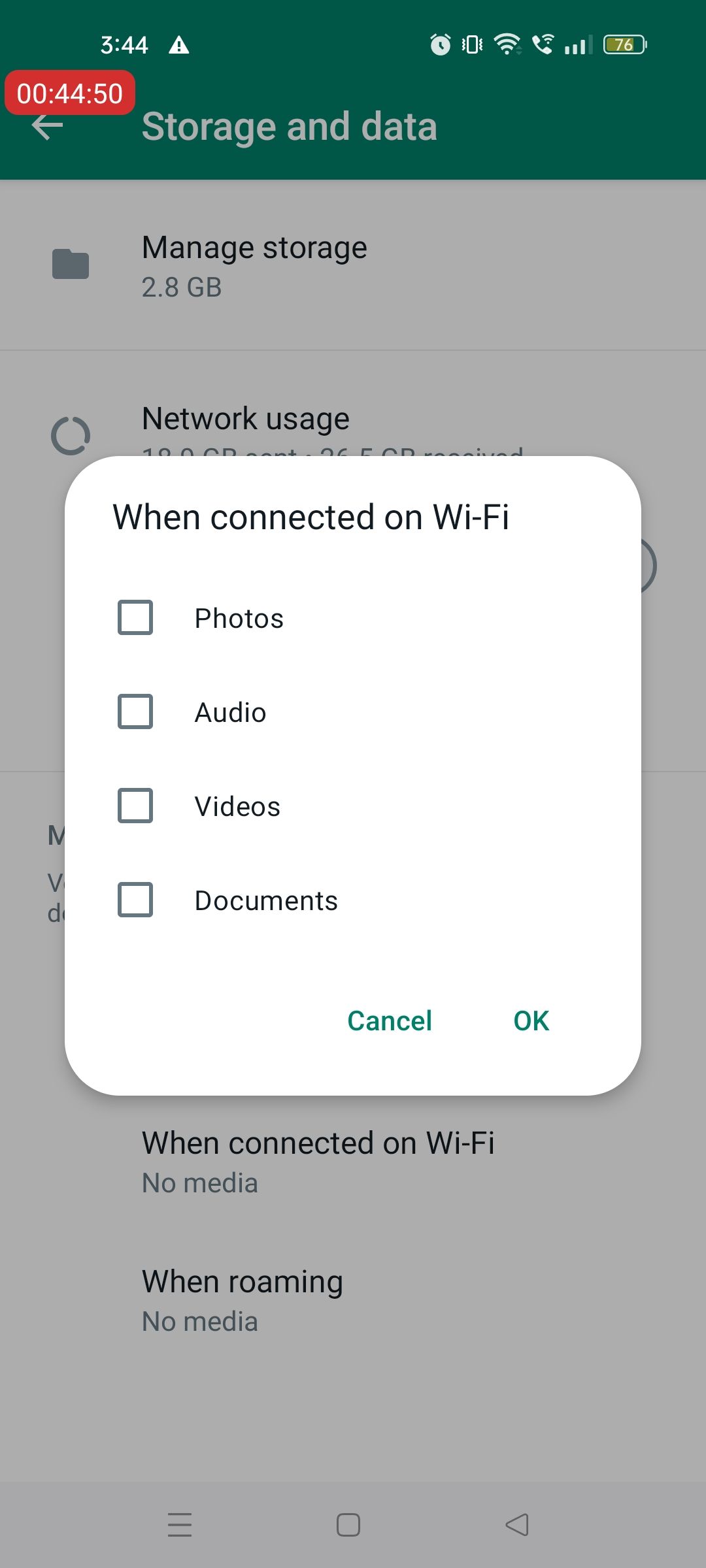

จริงๆ แล้ว ขอแนะนำอย่างยิ่งให้ใช้ความระมัดระวังกับการแย่งชิงไฟล์มีเดีย เพื่อลดความเสี่ยงนี้ ให้ปิดการใช้งานฟังก์ชันที่เก็บไฟล์สื่อของคุณภายนอก เพื่อให้บรรลุเป้าหมายนี้ ให้ไปที่"การตั้งค่า"ตามด้วย"แชท"จากนั้นค้นหาตัวเลือก"การตั้งค่าแชท"ภายในการตั้งค่าเหล่านี้ ให้ค้นหาตัวเลือก “การเปิดเผยสื่อ” และปิดใช้งานเพื่อให้แน่ใจว่าได้รับการปกป้องจากภัยคุกคามที่อาจเกิดขึ้น

ปิด

ปิด

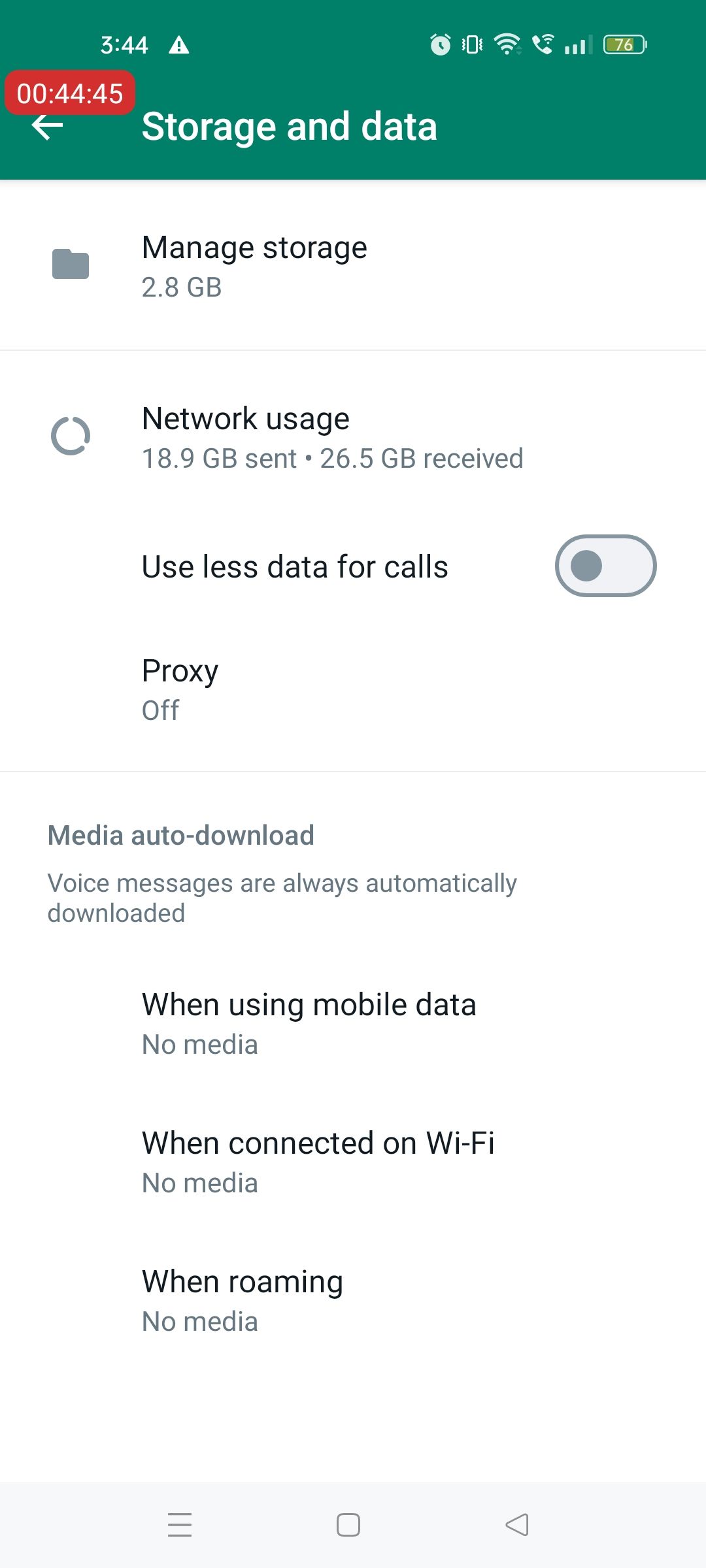

เพื่อเพิ่มความตระหนักรู้เกี่ยวกับไฟล์สื่อที่ได้รับผ่านการแชท เราอาจเลือกที่จะปิดใช้งานฟังก์ชันการดาวน์โหลดอัตโนมัติบน WhatsApp แนะนำให้ใช้ขั้นตอนนี้เมื่อพยายามป้องกันการรับสื่อที่มาจากแหล่งที่ไม่ปรากฏหลักฐาน เพื่อให้บรรลุวัตถุประสงค์นี้ ให้ไปที่"การตั้งค่า"เข้าถึง"ที่เก็บข้อมูลและข้อมูล"ไปที่ส่วนย่อย"การดาวน์โหลดสื่ออัตโนมัติ"และปิดการดาวน์โหลดอัตโนมัติสำหรับเนื้อหามัลติมีเดียในสถานการณ์การเชื่อมต่อต่างๆ เช่น"Wi-Fi"“ข้อมูลมือถือ” และ “การโรมมิ่ง

Facebook สามารถสอดแนมการแชท WhatsApp ได้

![]()

ใน โพสต์บล็อกอย่างเป็นทางการ WhatsApp ยืนยันว่าเนื่องจากเทคโนโลยีการเข้ารหัสจากต้นทางถึงปลายทาง จึงเป็นไปไม่ได้ที่ Facebook จะอ่าน เนื้อหาวอทส์แอพพ์

นักพัฒนา Gregorio Zanon ระบุไว้ใน บทความขนาดกลาง ว่าสิ่งนี้ไม่เป็นความจริงอย่างเคร่งครัด การที่ WhatsApp ใช้การเข้ารหัสจากต้นทางถึงปลายทางไม่ได้หมายความว่าข้อความทั้งหมดเป็นแบบส่วนตัว บนระบบปฏิบัติการเช่น iOS 8 ขึ้นไป แอปสามารถเข้าถึงไฟล์ใน"คอนเทนเนอร์ที่ใช้ร่วมกัน"

แนวทางปฏิบัติที่แพร่หลายในการใช้พื้นที่จัดเก็บข้อมูลแบบรวมโดยทั้งแอปพลิเคชัน Facebook และ WhatsApp บนอุปกรณ์ของผู้ใช้นั้นอยู่ภายใต้การตรวจสอบอย่างละเอียดถึงความเสี่ยงด้านความปลอดภัยที่อาจเกิดขึ้น แม้ว่าข้อความที่ส่งผ่านแพลตฟอร์มเหล่านี้จะได้รับการรักษาความปลอดภัยด้วยการเข้ารหัสระหว่างการส่ง แต่สิ่งสำคัญคือต้องทราบว่าการเข้ารหัสดังกล่าวไม่ได้ขยายไปถึงขั้นตอนเริ่มต้นของการประมวลผลข้อมูลภายในอุปกรณ์ที่ส่งเอง ดังนั้นจึงมีความเป็นไปได้ที่ข้อมูลที่ละเอียดอ่อนที่ส่งผ่าน WhatsApp อาจถูกเข้าถึงหรือสกัดกั้นโดยแอปพลิเคชัน Facebook โดยไม่มีการป้องกันที่เหมาะสม

แม้ว่าจะไม่มีข้อมูลเชิงประจักษ์ที่จะสนับสนุนการยืนยันว่า Facebook ได้ใช้คอนเทนเนอร์ที่ใช้ร่วมกันเพื่อตรวจสอบการสื่อสาร WhatsApp ส่วนตัว แต่ก็ยังมีความเป็นไปได้ที่ชัดเจน แม้จะมีการใช้การเข้ารหัสตั้งแต่ต้นทางถึงปลายทาง ซึ่งเห็นได้ชัดว่ารักษาความลับของข้อความไว้ แต่การติดต่อโต้ตอบกันอาจยังตกอยู่ในขอบเขตที่กว้างขวางของเครือข่ายเฝ้าระวังที่กว้างขวางของ Facebook

แอปของบุคคลที่สามที่ต้องชำระเงิน

เป็นที่น่าสังเกตว่ามีแอปพลิเคชันที่สร้างรายได้จำนวนมากเกิดขึ้นภายในขอบเขตดิจิทัล ซึ่งได้รับการออกแบบมาโดยเฉพาะเพื่อจุดประสงค์ในการละเมิดเครือข่ายที่ได้รับการป้องกันอย่างแอบแฝง ความง่ายในการดำเนินการเจาะลึก WhatsApp ด้วยวิธีดังกล่าวนั้นค่อนข้างน่าทึ่ง

แอปพลิเคชันสปายแวร์ เช่น Spyzie และ mSPY อนุญาตให้มีการเข้าถึงบัญชี WhatsApp ของผู้ใช้โดยไม่ได้รับอนุญาต ซึ่งส่งผลให้ข้อมูลส่วนบุคคลถูกขโมย เพื่อเริ่มต้นกระบวนการนี้ ก่อนอื่นเราต้องได้รับซอฟต์แวร์ ติดตั้งลงในอุปกรณ์ที่ต้องการ จากนั้นจึงเปิดใช้งานในภายหลัง จากนั้น เราอาจตรวจสอบการสื่อสาร WhatsApp ของแต่ละบุคคลจากระยะไกลโดยลงชื่อเข้าใช้พอร์ทัลออนไลน์ที่เกี่ยวข้องผ่านเว็บเบราว์เซอร์

จำเป็นต้องเน้นย้ำว่าเรากีดกันและเตือนบุคคลทุกคนไม่ให้ใช้แอปพลิเคชันเหล่านี้ด้วยเจตนาร้าย

โคลน WhatsApp ปลอม

กลยุทธ์เก่าประการหนึ่งที่แฮกเกอร์ใช้ทั่วโลกคือการสร้างแบบจำลองของเว็บไซต์ที่ถูกต้องตามกฎหมาย ซึ่งเรียกว่า"เว็บไซต์ที่เป็นอันตราย"เพื่อกระจายมัลแวร์ผ่านวิธีการหลอกลวงเหล่านี้

กลุ่ม Advanced Persistent Threat (APT) ได้เริ่มกำหนดเป้าหมายอุปกรณ์ Android ด้วยวิธีการที่ผิดกฎหมายเพื่อเข้าถึงบัญชี WhatsApp ของเหยื่อ อาชญากรไซเบอร์เหล่านี้มักจะสร้างโปรแกรมเลียนแบบแอปพลิเคชันส่งข้อความที่มีลักษณะใกล้เคียงกับเวอร์ชันจริง

เพื่อปกป้องอุปกรณ์ Android ของคุณจากช่องโหว่ WhatsApp ที่กล่าวมาข้างต้น คุณจำเป็นจะต้องงดเว้นการติดตั้งแอปพลิเคชันจากแหล่งที่น่าสงสัย

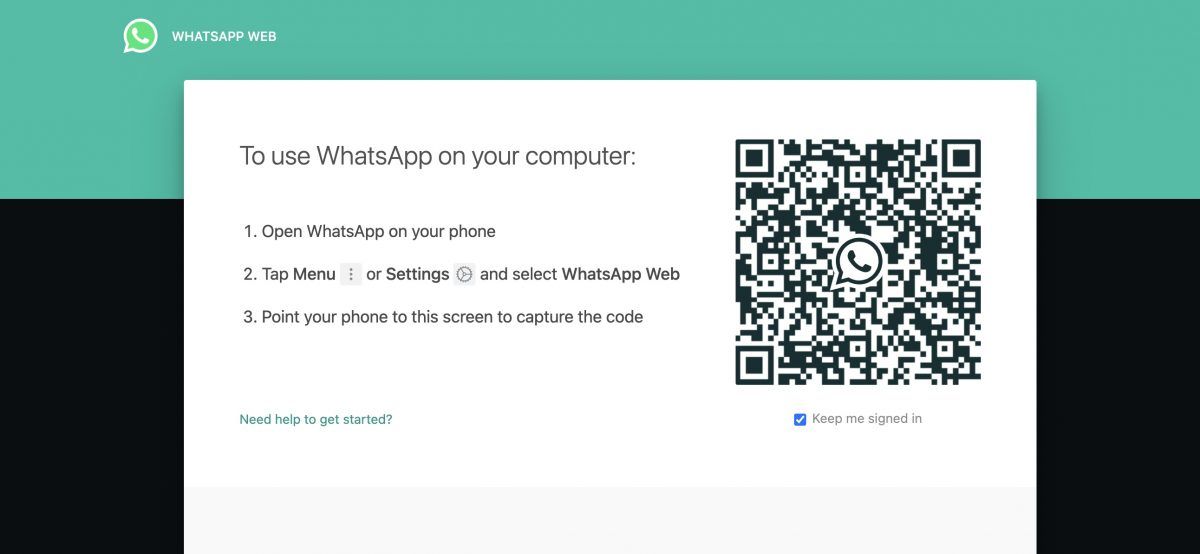

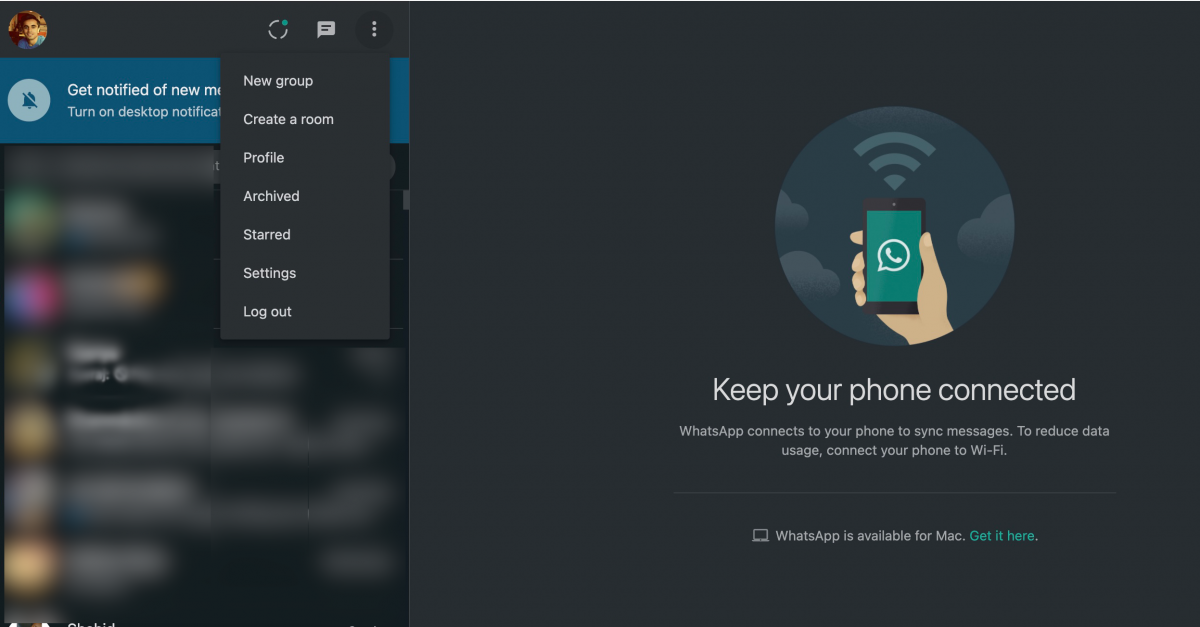

เวอร์ชันเว็บของ WhatsApp

แม้ว่าการทำซ้ำ WhatsApp บนเว็บจะมอบประสบการณ์การใช้งานที่สะดวกสบาย แต่ก็ก่อให้เกิดความเสี่ยงด้านความปลอดภัยที่สำคัญ โดยเฉพาะอย่างยิ่งเมื่อเข้าถึงผ่านอุปกรณ์ที่ไม่คุ้นเคย

แท้จริงแล้ว หากผู้ใช้หรือผู้ดูแลระบบเลือกที่จะเปิดใช้งานตัวเลือก “ให้ฉันลงชื่อเข้าใช้” เมื่อเข้าสู่ระบบ บัญชี WhatsApp ของพวกเขาจะยังคงใช้งานได้และได้รับการรับรองความถูกต้องหลังจากสิ้นสุดเซสชันการเรียกดู ด้วยเหตุนี้ บุคคลที่ถูกกำหนดให้รับผิดชอบในการจัดการอุปกรณ์จึงสามารถเข้าถึงข้อมูลดังกล่าวได้อย่างง่ายดาย

เพื่อป้องกันปัญหานี้ ตรวจสอบให้แน่ใจว่าคุณออกจากระบบ WhatsApp Web เมื่อสิ้นสุดเซสชั่นของคุณ และยกเลิกการเลือกตัวเลือกในการลงชื่อเข้าใช้โดยอัตโนมัติ

มักกล่าวกันว่ามาตรการเชิงรุกดีกว่าการดำเนินการแก้ไข เพื่อลดความเสี่ยงในการเข้าถึงบัญชี WhatsApp ของคุณโดยไม่ได้รับอนุญาตผ่านเว็บแอปพลิเคชัน ขอแนะนำให้งดเว้นจากการใช้อุปกรณ์อื่นใดที่ไม่ใช่คอมพิวเตอร์ส่วนตัวของคุณเมื่อเข้าถึงบริการนี้

ส่งออกการแชทของคุณ

วิธีการที่ใช้ในที่นี้แตกต่างจากเทคนิคทั่วไปที่มักอธิบายไว้ในสื่อการสอนที่เกี่ยวข้องกับการเข้าถึงบัญชี WhatsApp ของบุคคลอื่นโดยไม่ได้รับอนุญาต เนื่องจากจำเป็นต้องครอบครองอุปกรณ์มือถือของบุคคลที่เป็นเป้าหมายโดยตรง

ควรสังเกตว่าบุคคลที่ทำการบุกรุกโดยไม่ได้รับอนุญาตไม่จำเป็นต้องมีการโต้ตอบกับอุปกรณ์ของคุณเป็นเวลานานเพื่อลดความปลอดภัย ในความเป็นจริงเพียงชั่วครู่ก็เพียงพอแล้วสำหรับจุดประสงค์อันชั่วร้าย เมื่อดำเนินการเสร็จสิ้น การสื่อสารที่ได้รับอย่างผิดกฎหมายอาจถูกถ่ายโอนไปยังสถานที่จำนวนเท่าใดก็ได้ รวมถึงแต่ไม่จำกัดเพียงบัญชีอีเมล บริการจัดเก็บข้อมูลระยะไกล หรือแพลตฟอร์มการส่งข้อความโต้ตอบแบบทันที

เมื่อเข้าถึงอุปกรณ์เคลื่อนที่ของบุคคลโดยไม่ได้รับอนุญาต ผู้กระทำที่ชั่วร้ายจะต้องนำทางไปยังการสนทนาใดการสนทนาหนึ่งเท่านั้น และเริ่มกระบวนการส่งออกเนื้อหาของการแลกเปลี่ยนนั้นโดยเลือกปลายทางที่ต้องการสำหรับประวัติข้อความของเหยื่อ

วิธีที่มีประสิทธิภาพวิธีหนึ่งในการรับรองความปลอดภัยบนอุปกรณ์เคลื่อนที่คือการหลีกเลี่ยงการอนุญาตให้คนแปลกหน้าเข้าถึงอุปกรณ์โดยเก็บไว้ในที่ปลอดภัยตลอดเวลา นอกจากนี้ ยังสามารถเพิ่มระดับการป้องกันได้ด้วยการใช้เทคโนโลยีจดจำลายนิ้วมือเพื่อปกป้องแอปพลิเคชันส่งข้อความ WhatsApp หากต้องการเปิดใช้งานคุณสมบัตินี้ ให้ทำตามขั้นตอนเหล่านี้:

กรุณาไปที่เมนู"บัญชี"เลือก"ความเป็นส่วนตัว"จากนั้นเปิดใช้งาน"ล็อคลายนิ้วมือ"

โปรดเปิดใช้งานวิธีการปลดล็อค"ลายนิ้วมือ"โดยการสลับสวิตช์ที่เกี่ยวข้องในเมนูการตั้งค่าของอุปกรณ์ นอกจากนี้ ตรวจสอบให้แน่ใจว่าคุณสมบัติล็อคหน้าจอเปิดใช้งานทันทีเมื่อพยายามเข้าถึงโทรศัพท์

เมื่อเปิดใช้งาน WhatsApp อีกครั้งหลังจากไม่มีการใช้งานเป็นระยะเวลาหนึ่ง คุณจะได้รับแจ้งให้ระบุการตรวจสอบลายนิ้วมือเพื่อเข้าถึงแอปพลิเคชัน

คีย์ล็อกเกอร์

Keylogger คือแอปพลิเคชันที่บันทึกทุกการกดแป้นพิมพ์ที่ป้อนบนอุปกรณ์คอมพิวเตอร์ ไม่ว่าจะเป็นคอมพิวเตอร์หรือโทรศัพท์มือถือ ด้วยเหตุนี้ ผู้ประสงค์ร้ายจึงอาจใช้เทคโนโลยีนี้เพื่อรับข้อมูลที่ละเอียดอ่อน รวมถึงข้อมูลการเข้าสู่ระบบและรายละเอียดที่เป็นความลับภายในเอกสารหรืออีเมล ดังนั้น ในกรณีที่มีการติดตั้งคีย์ล็อกเกอร์บนอุปกรณ์อิเล็กทรอนิกส์ ก็สมเหตุสมผลที่จะสรุปได้ว่าการสื่อสาร WhatsApp ของพวกเขาพร้อมกับข้อมูลส่วนตัวอื่น ๆ ทั้งหมด ได้ตกเป็นเหยื่อของอาชญากรไซเบอร์โดยไม่รู้ตัว

แม้ว่าการเจาะลึกการตรวจสอบคีย์ล็อกเกอร์อย่างถี่ถ้วนจะเกินขอบเขตของบทความนี้ แต่ก็ยังจำเป็นต้องพิจารณาขั้นตอนการป้องกันไว้ก่อนเพื่อป้องกันตนเองจากภัยคุกคามที่อาจเกิดขึ้น มาตรการหนึ่งดังกล่าว ได้แก่ การระมัดระวังเมื่อมอบอุปกรณ์ของตนให้กับผู้อื่น การใช้แอปพลิเคชันป้องกันไวรัสที่มีชื่อเสียง และการอัปเดตซอฟต์แวร์อุปกรณ์ของตนให้ทันสมัยอยู่เสมอ ซึ่งเป็นวิธีที่มีประสิทธิภาพในการป้องกันอันตรายจากคีย์ล็อกเกอร์ และรักษาความปลอดภัยของการสื่อสาร WhatsApp ของตน

กลโกงการโอนสาย

ในช่วงไม่กี่ครั้งที่ผ่านมา แผนการหลอกลวงที่มุ่งเป้าไปที่ผู้ใช้ WhatsApp ในปี 2023 ได้เกิดขึ้น ซึ่งทำให้อาชญากรไซเบอร์สามารถเข้าถึงบัญชีของตนโดยไม่ได้รับอนุญาตผ่านการยักยอกสายโทรศัพท์ วิธีการนี้เกี่ยวข้องกับการเริ่มต้นการติดต่อจากแหล่งที่ไม่คุ้นเคย โดยขอให้เหยื่อโทรไปยังลำดับเฉพาะที่เริ่มต้นด้วยรหัส Man Machine Interface (MMI) โดยทั่วไปรหัสเหล่านี้จะนำหน้าด้วย"แฮช"หรือ"ดาว"ตามด้วยตัวเลขสิบหลัก ด้วยเหตุนี้ เมื่อได้รับสายจากหมายเลขที่ไม่รู้จักที่มีลำดับใดลำดับหนึ่งเหล่านี้ เช่น"67"หรือ"405"บุคคลควรใช้ความระมัดระวังและละเว้นจากการโทรต่อไปเพื่อหลีกเลี่ยงการตกเป็นเหยื่อของอุบายที่เป็นอันตรายนี้

เมื่อเริ่มต้นการเชื่อมต่อโทรศัพท์ด้วยหมายเลขที่กำหนด อุปกรณ์สื่อสารของผู้โทรจะเปิดใช้งานฟังก์ชันการเปลี่ยนเส้นทางโดยอัตโนมัติ โดยจะกำหนดสายเรียกเข้าทั้งหมดไปยังบุคคลที่ไม่ได้รับอนุญาต กระบวนการนี้ถือเป็นความท้าทายที่ค่อนข้างตรงไปตรงมาสำหรับอาชญากรไซเบอร์ที่ต้องลงทะเบียนบัญชี WhatsApp ของเหยื่อผ่านการส่งสัญญาณเสียงแทนการใช้รหัสผ่านแบบใช้ครั้งเดียว ผลกระทบต่อความปลอดภัยและความสมบูรณ์ของ WhatsApp เป็นเรื่องที่น่ากังวลอย่างยิ่ง

ขอแนะนำให้ใช้ความระมัดระวังเมื่อรับสายโทรศัพท์หรือดำเนินการตามที่ร้องขอโดยบุคคลที่ไม่คุ้นเคย เนื่องจากอาจเป็นแฮกเกอร์ที่พยายามเข้าถึงการเข้าถึงโดยไม่ได้รับอนุญาต หากต้องการปรับปรุงมาตรการความปลอดภัยเพิ่มเติม ให้พิจารณาเปิดใช้งานการตรวจสอบสิทธิ์แบบสองปัจจัยและเสริมการตั้งค่าความปลอดภัยของคุณ นอกจากนี้ สิ่งสำคัญคือต้องรับทราบข้อมูลเกี่ยวกับการพัฒนาในปัจจุบันด้านความปลอดภัยทางไซเบอร์

รับทราบถึงปัญหาด้านความปลอดภัยบน WhatsApp

มีการบันทึกหลายกรณีที่แสดงให้เห็นถึงความอ่อนแอของ WhatsApp ต่อการโจมตีทางไซเบอร์ แม้ว่าบริษัทจะได้รับการแก้ไขช่องโหว่หลายประการนับตั้งแต่เผยแพร่สู่สาธารณะ แต่ข้อบกพร่องบางอย่างยังคงมีอยู่และจำเป็นต้องได้รับการดูแลอย่างต่อเนื่อง เพื่อให้เข้าใจอย่างครอบคลุมเกี่ยวกับสถานะปัจจุบันของมาตรการความปลอดภัยของ WhatsApp เราต้องทำความคุ้นเคยกับความเสี่ยงด้านความปลอดภัยต่างๆ ที่เกี่ยวข้องกับแพลตฟอร์มนี้