ยกระดับทักษะด้านไอทีของคุณด้วย 'All Things N!'

เมื่อตื่นขึ้นมาในเช้าวันหนึ่ง ฉันได้รับแจ้งว่าอีเธอร์จำนวนมากจำนวน 2,500 อีเธอร์ ซึ่งมีมูลค่าประมาณ 4.5 ล้านเหรียญสหรัฐ ถูกบุคคลปริศนากำจัดโดยเจตนาโดยไม่มีเหตุผลที่เข้าใจได้ ในสถานการณ์เช่นนี้ คุณจะมีปฏิกิริยาอย่างไร? คุณจะชมเชยการกระทำนี้ว่าเป็นวิธีการลดทุนสำรองโดยรวมของ Ethereum และบรรลุแนวโน้มภาวะเงินฝืด หรือคุณจะตรวจสอบเจตนาที่อยู่เบื้องหลังการทำลายสินทรัพย์โดยพลการ ทางเลือกเป็นของคุณ

ในเหตุการณ์จริงที่เกิดขึ้นในวันที่ 26 กรกฎาคม 2023 Ethereum จำนวน 2,500 หน่วยถูกถอนออกจากการหมุนเวียนโดยไม่สามารถย้อนกลับได้ โดยถูกโอนไปยังที่อยู่การเผาไหม้ที่กำหนด ซึ่งทำให้เกิดความสนใจมากขึ้นเกี่ยวกับการเปลี่ยนแปลงไปสู่สกุลเงินดิจิทัลที่เงินฝืดภายในระบบนิเวศ Ethereum

ผลกระทบของกระบวนการ"เผาไหม้"ของ Ethereum ต่อมูลค่าตลาดเป็นหัวข้อที่นักลงทุนและนักวิเคราะห์ให้ความสนใจ การเผาไหม้เกี่ยวข้องกับการลบโทเค็นออกจากการหมุนเวียนอย่างถาวรด้วยวิธีการเฉพาะของโปรโตคอล ซึ่งมักส่งผลให้เกิดการขาดแคลนเพิ่มขึ้นและอาจเพิ่มอุปสงค์สำหรับอุปทานที่เหลืออยู่ อย่างไรก็ตาม สิ่งสำคัญคือต้องทราบว่าความสัมพันธ์ระหว่างเหตุการณ์เบิร์นและความผันผวนของราคาอาจซับซ้อนและอาจขึ้นอยู่กับปัจจัยต่างๆ เช่น การใช้งานเครือข่าย อัตราการยอมรับ และสภาวะตลาดโดยรวม ดังนั้น เมื่อพิจารณาถึงผลกระทบที่อาจเกิดขึ้นจากเหตุการณ์การเผาไหม้ที่จะเกิดขึ้น จึงจำเป็นอย่างยิ่งที่จะต้องประเมินตัวแปรเหล่านี้อย่างรอบคอบและชั่งน้ำหนักกับข้อมูลในอดีตก่อนตัดสินใจลงทุน

ประเด็นที่สำคัญ กระบวนการเผา Ethereum นั้นเกี่ยวข้องกับการกำจัดส่วนหนึ่งของอุปทานทั้งหมดของสกุลเงินออกจากการหมุนเวียน ซึ่งจะเป็นการเพิ่มความขาดแคลนและอาจนำไปสู่การเพิ่มมูลค่าเมื่อเวลาผ่านไป การกระทำนี้อาจทำให้ราคา Ether สูงขึ้นในอนาคต

เปอร์เซ็นต์ของ Ether ที่ถูกทำลายบน Ethereum blockchain อันเป็นผลจากการ Hard Fork ของ Ethereum ในเดือนกุมภาพันธ์ 2022 นั้นสูงมาก ซึ่งสะท้อนถึงการขาดแคลนของสกุลเงินดิจิทัล และบ่งชี้ถึงมูลค่าและความต้องการที่เพิ่มขึ้น

มีการคาดเดามากมายเกี่ยวกับแรงจูงใจที่อยู่เบื้องหลังการกระทำอันลึกลับของการเผา Ethereum เช่นเดียวกับความหวาดกลัวที่เพิ่มขึ้นเกี่ยวกับการรวมศูนย์ของเครือข่าย Ethereum โดยเน้นย้ำถึงความจำเป็นอย่างยิ่งยวดในการรักษาโครงสร้างพื้นฐานแบบกระจายอำนาจเพื่อให้แน่ใจว่ามีส่วนร่วมในระบบอย่างเท่าเทียมกัน

ทำความเข้าใจกลไกการเผาไหม้ของ Ethereum Ethereum ซึ่งเป็นหนึ่งในสกุลเงินดิจิทัลที่ใหญ่ที่สุด เพิ่งได้รับการอัปเดตที่สำคัญซึ่งรวมถึงการใช้กลไกการเผาไหม้ ซึ่งได้เปลี่ยนให้เป็นสินทรัพย์เงินฝืด การเปลี่ยนแปลงนี้ก่อให้เกิดแนวคิดของ “Ultrasound Money” ซึ่งธุรกรรมจะถูกบันทึกเป็นเบิร์น ซึ่งจะช่วยลดการจัดหาโทเค็นทั้งหมดเมื่อเวลาผ่านไป อย่างไรก็ตาม สิ่งสำคัญคือต้องตรวจสอบว่าการพัฒนานี้ส่งผลกระทบต่อราคาของ Ethereum อย่างไร

การใช้ Ubuntu เป็นทางเลือกแทน Windows อาจสร้างความท้าทายให้กับผู้ใช้ที่คุ้นเคยกับโปรแกรมเฉพาะที่ไม่มีในระบบปฏิบัติการใหม่ อย่างไรก็ตาม ด้วยการใช้ประโยชน์จากความสามารถของไวน์ ซึ่งเป็นเลเยอร์ความเข้ากันได้ที่ออกแบบมาเพื่อเปิดใช้งานการดำเนินการของแอปพลิเคชันที่ใช้ Windows บนระบบ Linux บุคคลเหล่านี้สามารถเข้าถึงและใช้โปรแกรมที่ต้องการภายในสภาพแวดล้อม Ubuntu ได้อย่างราบรื่น

ต่อไปนี้คือคู่มือฉบับสมบูรณ์เพื่อทำความเข้าใจเกี่ยวกับไวน์และขั้นตอนการติดตั้งสำหรับระบบ Ubuntu

ไวน์คืออะไร? ไวน์ซึ่งเดิมมีชื่อเป็นคำย่อของ “Wine Is Not an Emulator” เพื่อเน้นย้ำถึงความแตกต่างจากโปรแกรมจำลองที่แท้จริง ทำหน้าที่เป็นชั้นความเข้ากันได้แบบโอเพ่นซอร์สที่ช่วยให้ระบบปฏิบัติการ Linux รองรับซอฟต์แวร์และแอพพลิเคชั่นที่ใช้ Windows

ในอดีต ลีนุกซ์ดิสทริบิวชั่นขาดความเข้ากันได้กับแอพพลิเคชั่นเนทีฟจากระบบปฏิบัติการอื่นๆ โดยเฉพาะ Windows อย่างไรก็ตาม ต้องขอบคุณ Wine ที่ทำให้ผู้ใช้สามารถเรียกใช้โปรแกรมที่ใช้ Windows บนเครื่อง Linux ได้อย่างง่ายดาย ซึ่งรวมถึงซอฟต์แวร์ยอดนิยม เช่น Microsoft Excel ซึ่งสามารถเข้าถึงและใช้งานผ่านแพลตฟอร์ม Wine

ความก้าวหน้าของ Wine ได้ปฏิวัติประสบการณ์การเล่นเกมสำหรับผู้ใช้ Linux โดยทำหน้าที่เป็นรากฐานสำคัญในการสร้างชั้นความเข้ากันได้ที่จำเป็นอื่นๆ รวมถึง Proton และ CrossOver

เราอาจเลือกวิธีต่างๆ ในการติดตั้ง Wine บนระบบปฏิบัติการ Ubuntu มีตัวเลือกในการรับแพ็คเกจการติดตั้งผ่านการใช้งานตัวจัดการแพ็คเกจเริ่มต้นที่รู้จักในชื่อ APT นอกจากนี้ การเรียกค้นแพ็กเกจโดยตรงจากที่เก็บ WineHQ อย่างเป็นทางการก็เป็นอีกทางเลือกหนึ่งที่เป็นไปได้ อีกทางหนึ่ง อาจใช้ตัวจัดการแอปพลิเคชันเพื่ออำนวยความสะดวกในการติดตั้ง

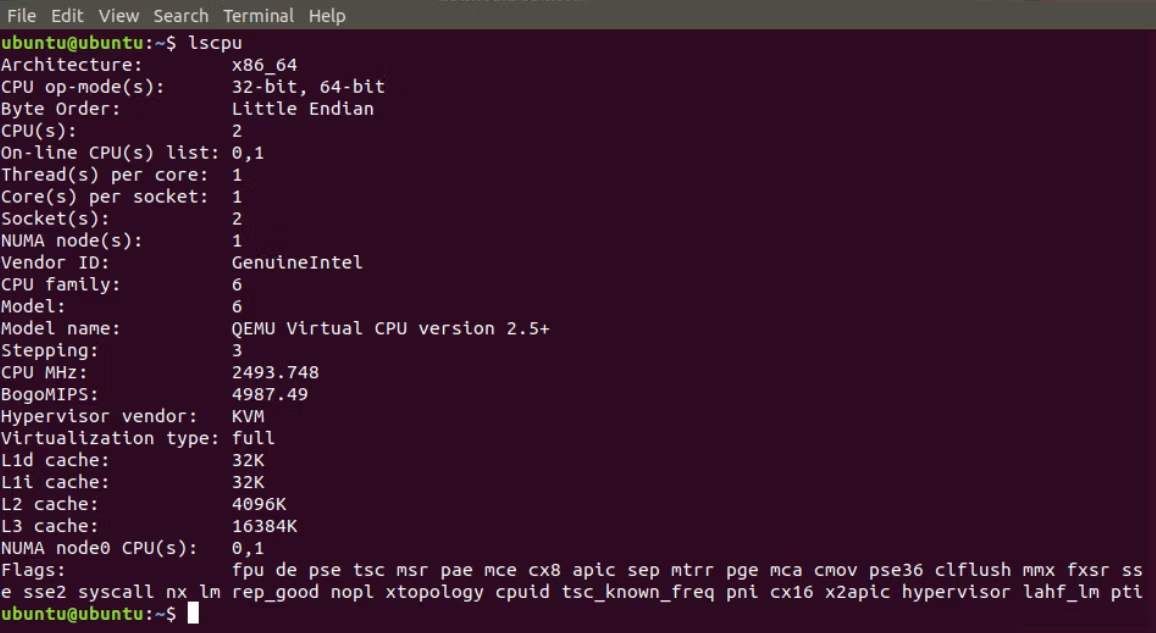

ติดตั้ง Wine บน Ubuntu ด้วย APT ในการติดตั้ง Wine โดยใช้ APT ให้สำเร็จ สิ่งสำคัญคือต้องพิจารณาว่าระบบของคุณมีลักษณะเฉพาะด้วยสถาปัตยกรรม x86 หรือสถาปัตยกรรม x64 สาเหตุที่การกำหนดค่าแพ็คเกจตามลำดับสำหรับแต่ละรุ่นแตกต่างกันอย่างมาก

ทั้งอะแดปเตอร์เครือข่าย PCI-Express หรือโซลูชันไร้สายแบบ USB แม้ว่าอแด็ปเตอร์ไร้สายแบบ USB จะมีความกะทัดรัด พกพาสะดวก และราคาย่อมเยาเป็นคุณสมบัติหลัก แต่ก็ยังเป็นคำถามเปิดอยู่ว่าข้อดีเหล่านี้ส่งผลต่อความเหนือกว่าหรือไม่

เราจะตรวจสอบความแตกต่างระหว่างการ์ดเครือข่ายไร้สาย PCI-e และอะแดปเตอร์ USB พร้อมกับข้อดีและข้อเสียตามลำดับหรือไม่

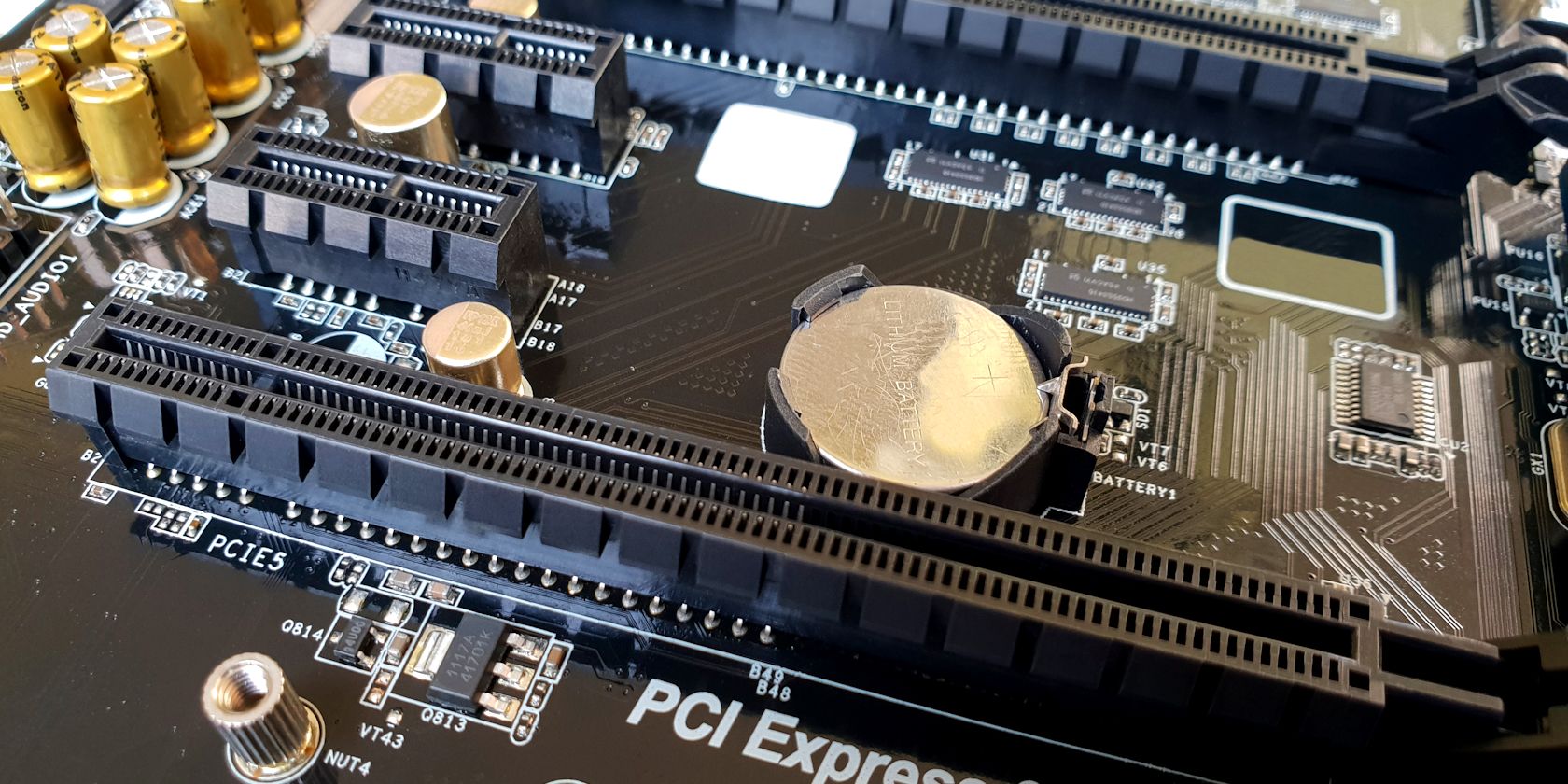

อแดปเตอร์ไร้สาย PCI-e: กำลังไฟมากขึ้น ความยืดหยุ่นน้อยลง อะแดปเตอร์เครือข่าย PCI-e Wi-Fi ออกแบบมาเพื่อเชื่อมต่อกับสล็อต PCI-e (Peripheral Component Interconnect Express) บนเมนบอร์ดของคอมพิวเตอร์ สำหรับผู้ที่กำลังประกอบคอมพิวเตอร์ส่วนบุคคล การเข้าถึงพอร์ต PCI-e ควรทำอย่างตรงไปตรงมาโดยถอดปลอกและระบุบนเมนบอร์ด อย่างไรก็ตาม การดำเนินการดังกล่าวอาจทำให้เกิดความหวาดกลัวสำหรับบางคนเนื่องจากความกังวลเกี่ยวกับการจัดการชิ้นส่วนอิเล็กทรอนิกส์ที่ละเอียดอ่อน แม้ว่าจะไม่ใช่กระบวนการที่ซับซ้อน แต่การจัดการกับชิ้นส่วนเหล่านี้สามารถทำให้เกิดความรู้สึกไม่สบายใจได้ โดยทั่วไป พอร์ต PCI-e จะบรรจุหน่วยประมวลผลกราฟิก (GPU) และมีลักษณะคล้ายกับภาพประกอบด้านล่าง

เครดิตรูปภาพ: Kung37/Shutterstock

เมื่อติดตั้งแล้ว อแด็ปเตอร์ไร้สาย PCI-e จะเพิ่มความสามารถในการเชื่อมต่อเครือข่ายให้กับระบบของคุณ อะแดปเตอร์เหล่านี้มักจะมาพร้อมกับเสาอากาศหลายตัวที่ขยายความแรงของสัญญาณ Wi-Fi ของคุณ หลายรุ่น เช่น Rosewill RNX-AC1900PCE มีเสาอากาศเพิ่มเติม เพิ่มความจุของการ์ดเพื่อการแลกเปลี่ยนข้อมูลที่รวดเร็ว

การใช้เสาอากาศหลายเสาช่วยให้อแด็ปเตอร์ไร้สายใช้ประโยชน์จากการมัลติเพล็กซ์เชิงพื้นที่แบบหลายอินพุต-หลายเอาต์พุต (MIMO) ซึ่งอาจค่อนข้างซับซ้อนในธรรมชาติ

ควรสังเกตว่าการรวมเสาอากาศ Bluetooth อาจทำให้คุณภาพสัญญาณดีขึ้นและอัตราการถ่ายโอนข้อมูลเร็วขึ้น อย่างไรก็ตาม ไม่สามารถรับประกันผลลัพธ์นี้ได้ ตัวควบคุมอินเทอร์เฟซเครือข่ายไร้สายสมัยใหม่ส่วนใหญ่จะรวมฟังก์ชัน Bluetooth เข้าด้วยกัน ในขณะที่อุปกรณ์ USB Wi-Fi ภายนอกมักจะมีความเข้ากันได้กับคุณลักษณะนี้อย่างจำกัด

ในขณะที่ความต้องการ Virtual Private Networks อาจผันผวนเมื่อเวลาผ่านไป ยูทิลิตี้เหล่านี้ในฐานะการป้องกันที่จำเป็นต่อภัยคุกคามความปลอดภัยทางไซเบอร์ต่างๆ ยังคงเป็นสิ่งที่ปฏิเสธไม่ได้ ไม่ว่าบุคคลนั้นจะเป็นผู้นำด้านความเป็นส่วนตัวออนไลน์ที่ไม่เปลี่ยนแปลงหรือเพียงแค่พยายามเข้าถึงเนื้อหาที่ถูกจำกัดสถานที่ การสมัครสมาชิกกับผู้ให้บริการเช่น OysterVPN สามารถให้ความรู้สึกมั่นใจในขณะที่สำรวจเว็บ ดึงเอกสาร และอ่านข้อมูลที่เป็นความลับ ข้อมูล.

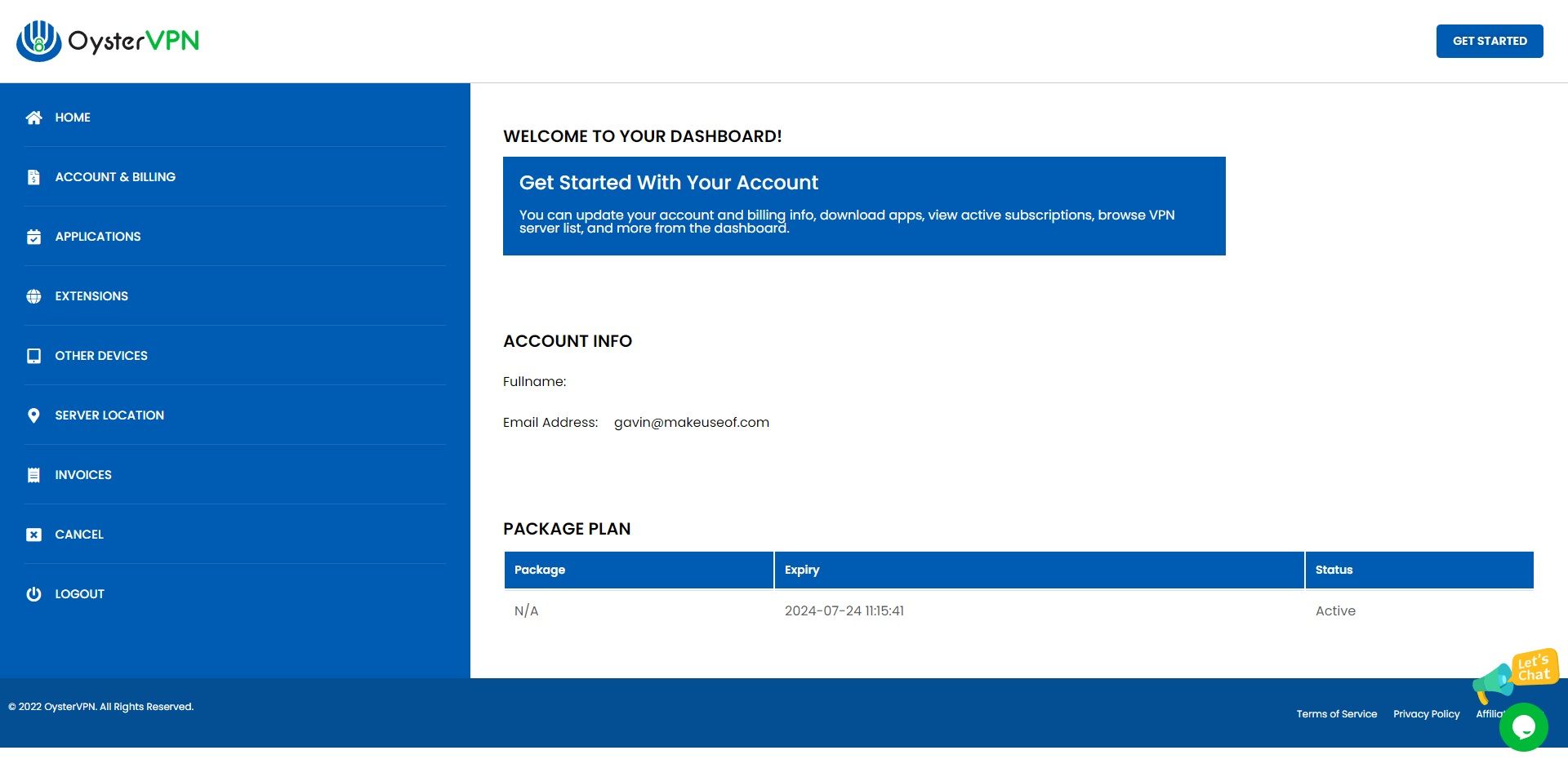

แม้จะไม่ได้รับการยอมรับอย่างกว้างขวางเท่ากับบริการเครือข่ายส่วนตัวเสมือนอื่นๆ แต่ OysterVPN มีคุณสมบัติที่จำเป็นทั้งหมดที่จำเป็นสำหรับการท่องเว็บออนไลน์อย่างปลอดภัย เช่น ตัวบล็อกโฆษณาในตัว การป้องกันการรั่วไหลของ IP และ DNS ตำแหน่งเซิร์ฟเวอร์ในพื้นที่ทางภูมิศาสตร์จำนวนมาก และ ความสามารถในการรองรับบัญชีผู้ใช้หลายบัญชีบนอุปกรณ์ต่างๆ

OysterVPN คืออะไร? OysterVPN เป็นผู้ให้บริการเครือข่ายส่วนตัวเสมือนที่นำเสนอ “ความเป็นส่วนตัวสำหรับชีวิตดิจิทัลของคุณ” จากดับลิน ไอร์แลนด์ มีการปกป้องความเป็นส่วนตัวที่แข็งแกร่งซึ่งออกแบบมาเพื่อช่วยให้ผู้ใช้ยังคงไม่เปิดเผยตัวตนทางออนไลน์ ช่วยให้ผู้ใช้เข้าถึงเนื้อหาที่จำกัดทางภูมิศาสตร์ และที่สำคัญที่สุดคือเพิ่มความเป็นส่วนตัวและความปลอดภัยขณะท่องเว็บ

OysterVPN เช่นเดียวกับเครือข่ายส่วนตัวเสมือน (VPNs) อื่นๆ ทำหน้าที่ปิดบังตัวตนที่แท้จริงและตำแหน่งทางภูมิศาสตร์ของคุณโดยเชื่อมโยงตำแหน่งออนไลน์ของคุณกับเซิร์ฟเวอร์ระยะไกลที่คุณเลือก เมื่อลงทะเบียนและเริ่มใช้งาน ผู้ใช้จะสามารถเข้าถึงโหนด VPN ที่มีประสิทธิภาพของบริการซึ่งครอบคลุม 17 ประเทศ ตอนนี้เราจะเจาะลึกเพิ่มเติมในเรื่องนี้

OysterVPN นำเสนอความสามารถในการเชื่อมต่ออุปกรณ์ได้สูงสุดห้าเครื่องพร้อมกัน ทำให้มั่นใจได้ว่าอุปกรณ์อิเล็กทรอนิกส์ทั้งหมดของคุณมีความครอบคลุมที่ครอบคลุม ปัจจุบันรองรับแพลตฟอร์มต่างๆ เช่น Windows และ macOS, Android และ iOS ผ่านแอปพลิเคชันเฉพาะ แม้ว่าจะโฆษณาก่อนหน้านี้ แต่ในช่วงระยะเวลาการประเมินของเรา ไม่มีความเข้ากันได้กับ Linux หรือส่วนขยายของเบราว์เซอร์ อย่างไรก็ตาม ผู้ใช้มีตัวเลือกในการกำหนดค่า OysterVPN บนเราเตอร์ที่เข้ากันได้หากต้องการ

Windows จะรักษาบันทึกที่ครอบคลุมของเหตุการณ์สำคัญทั้งหมดที่เกิดขึ้นภายในสภาพแวดล้อมของระบบปฏิบัติการของคอมพิวเตอร์ บันทึกเหล่านี้โดยทั่วไปจะรวมข้อมูลเกี่ยวกับการดำเนินการของโปรแกรม การปรับเปลี่ยนที่ทำกับการกำหนดค่าระบบ และการดำเนินการตามปกติต่างๆ นอกจากนี้ บันทึกเหล่านี้ยังทำหน้าที่เป็นฟังก์ชันที่ขาดไม่ได้ด้วยการบันทึกอินสแตนซ์ที่การดำเนินการเบี่ยงเบนไปจากเส้นทางที่คาดไว้ จึงช่วยอำนวยความสะดวกในกระบวนการวินิจฉัยในการระบุถึงความผิดปกติหรือความผิดปกติใดๆ ที่พบ

เราสามารถสำรวจวิธีการต่างๆ เพื่ออ่านไฟล์บันทึกบนระบบปฏิบัติการ Windows เพื่อระบุปัญหาต่างๆ เช่น ระบบล่ม ไม่ตอบสนอง หรือการทำงานล้มเหลว ในบริบทนี้ เราจะอธิบายถึงเทคนิคที่มีประสิทธิภาพสูงสุดสำหรับการแก้ไขข้อกังวลที่มีอยู่

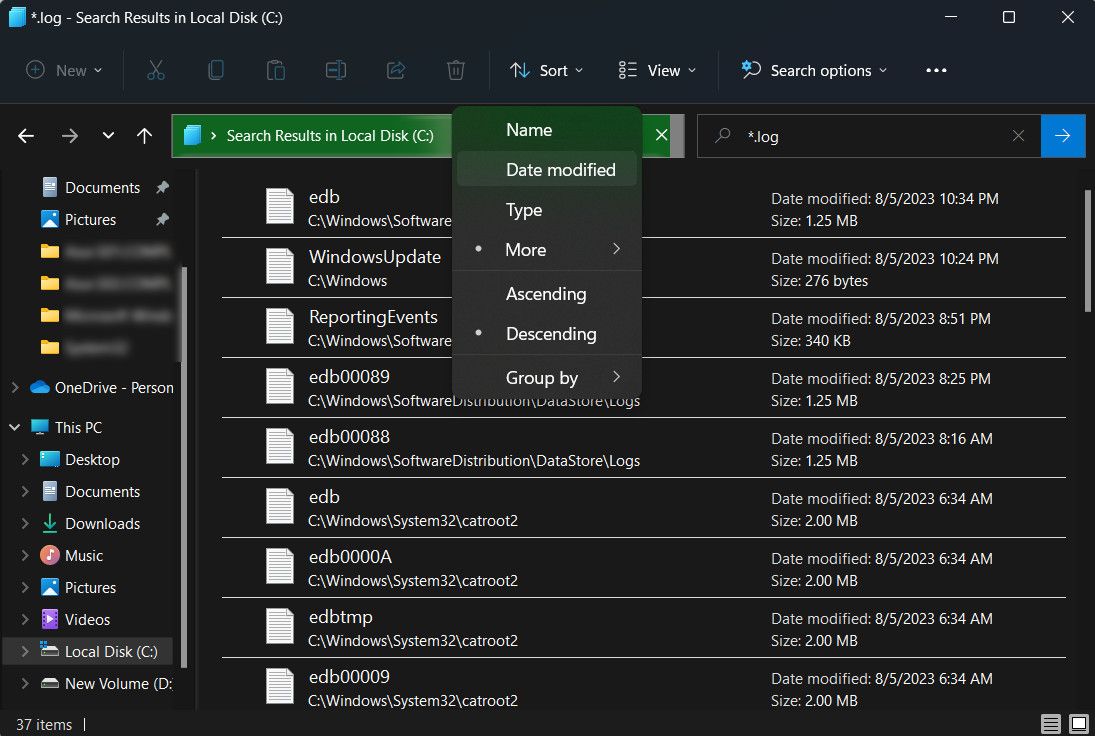

วิธีค้นหาบันทึกผ่าน File Explorer หากต้องการเข้าถึงคอลเลคชันไฟล์บันทึกที่ครอบคลุมซึ่งดูแลโดยระบบปฏิบัติการของคอมพิวเตอร์ของคุณ โปรดทำตามขั้นตอนเหล่านี้เพื่อนำทางผ่านอินเทอร์เฟซการจัดการไฟล์ในลักษณะที่ใช้งานง่าย ด้วยการใช้วิธีการที่ให้มา คุณจะสามารถค้นหาและอ่านข้อมูลใดๆ ที่ถูกบันทึกไว้ภายในขอบเขตของอุปกรณ์เก็บข้อมูลของคอมพิวเตอร์ของคุณ

การกรองรายการใน Windows 10 เพื่อแสดงเฉพาะเหตุการณ์ล่าสุดสามารถทำได้โดยใช้คุณลักษณะ"วันที่แก้ไข"ซึ่งอยู่ภายในแถบเครื่องมือ File Explorer เมื่อเลือก"วันนี้"“เมื่อวาน"หรือ"สัปดาห์นี้"จากเมนูแบบเลื่อนลง ผู้ใช้สามารถจำกัดผลการค้นหาให้แคบลงเพื่อแสดงเฉพาะไฟล์ที่มีการแก้ไขภายในกรอบเวลาที่กำหนดได้อย่างง่ายดาย

เมื่อแตะสองครั้งที่บันทึกข้อความธรรมดาของเหตุการณ์ในแอปพลิเคชันที่ไม่ซับซ้อน ซึ่งก็คือ Notepad ของ Microsoft ผู้ใช้สามารถทำให้เอกสารดังกล่าวปรากฏบนหน้าจอเพื่อทำการตรวจและตรวจสอบได้ บันทึกทั่วไปมักเต็มไปด้วยรายละเอียดทางเทคนิคที่ซับซ้อน ซึ่งโดยปกติแล้วผู้เชี่ยวชาญที่ผ่านการฝึกอบรมจะเข้าใจได้เท่านั้น ซึ่งมีความรู้เฉพาะด้านการพัฒนาซอฟต์แวร์ อย่างไรก็ตาม บางครั้งภายในเอกสารสำคัญเหล่านี้ อาจมีข้อความพาดพิงที่ถอดรหัสได้ง่ายในภาษาทั่วไป ซึ่งบ่งชี้ว่าองค์ประกอบเฉพาะที่จำเป็นสำหรับการทำงานที่เหมาะสมนั้นผิดเพี้ยนไป หรือการวัดตัวเลขไม่สอดคล้องกับช่วงที่คาดการณ์ไว้

วิธีตรวจสอบบันทึกใน Event Viewer ระบบปฏิบัติการ Windows มียูทิลิตีในตัวที่เรียกว่า “Event Viewer” ซึ่งช่วยให้ผู้ใช้สามารถอ่านบันทึกเหตุการณ์ทั้งหมดภายในสภาพแวดล้อมของคอมพิวเตอร์ รวมถึงกรณีที่การทำงานผิดปกติอาจเกิดขึ้น ในกรณีที่แอปพลิเคชันประสบกับการยกเลิกอย่างกะทันหัน ความล้มเหลวในการดำเนินงาน หรือกระตุ้นให้เกิด"จอฟ้าแห่งความตาย"ที่น่าอับอาย ตัวแสดงเหตุการณ์จะนำเสนอข้อมูลเชิงลึกอันมีค่าสำหรับจุดประสงค์ในการแก้ไขปัญหา

หากต้องการเข้าถึง Event Viewer ซึ่งมีบันทึกโดยละเอียดเกี่ยวกับเหตุการณ์ของระบบ ให้ไปที่เมนู Start แล้วป้อน"event"ในแถบค้นหา เมื่อพบแล้วให้คลิกที่"ตัวแสดงเหตุการณ์"หากต้องการเข้าถึงข้อมูลที่เกี่ยวข้อง ให้ไปที่ส่วน"บันทึกของ Windows"ภายในแอปพลิเคชัน แล้วดับเบิลคลิกเพื่อขยายหมวดหมู่ย่อย

เทคโนโลยีบล็อกเชนได้พบเห็นการละเมิดระดับสูงหลายครั้งที่เกี่ยวข้องกับสินทรัพย์ดิจิทัลจำนวนมาก ซึ่งเรียกรวมกันว่า “การโจมตีย้อนกลับ” แม้ว่าเหตุการณ์ดังกล่าวจะมีความถี่ลดลงเมื่อเร็วๆ นี้ แต่ผลกระทบที่อาจเกิดขึ้นต่อความปลอดภัยของแอปพลิเคชันบล็อกเชนและผู้ใช้ปลายทางยังคงเป็นสิ่งที่น่าสังเกต

การโจมตีแบบ Reentrant เกี่ยวข้องกับการใช้ประโยชน์จากช่องโหว่ในแอปพลิเคชันซอฟต์แวร์ที่อนุญาตให้เรียกใช้รหัสที่เป็นอันตรายซ้ำ ๆ ซึ่งนำไปสู่การเข้าถึงหรือควบคุมระบบโดยไม่ได้รับอนุญาต การโจมตีเหล่านี้มักเกิดขึ้นเมื่อแอปพลิเคชันล้มเหลวในการจัดการทรัพยากรหน่วยความจำหรือการตรวจสอบความถูกต้องของข้อมูลเข้าอย่างเหมาะสม ทำให้ผู้โจมตีสามารถจัดการกับโฟลว์ของโปรแกรมและได้รับสิทธิ์ขั้นสูง เพื่อลดความเสี่ยงของการโจมตีย้อนกลับ นักพัฒนาต้องแน่ใจว่ามีการทดสอบและตรวจสอบโค้ดอย่างละเอียด ใช้แนวปฏิบัติในการเข้ารหัสที่ปลอดภัย และปฏิบัติตามแนวทางความปลอดภัยมาตรฐานอุตสาหกรรม เช่น OWASP (Open Web Application Security Project) นอกจากนี้ ควรใช้การอัปเดตและแพตช์เป็นประจำทันทีเพื่อแก้ไขช่องโหว่ที่ทราบและป้องกันภัยคุกคามที่เกิดขึ้นใหม่

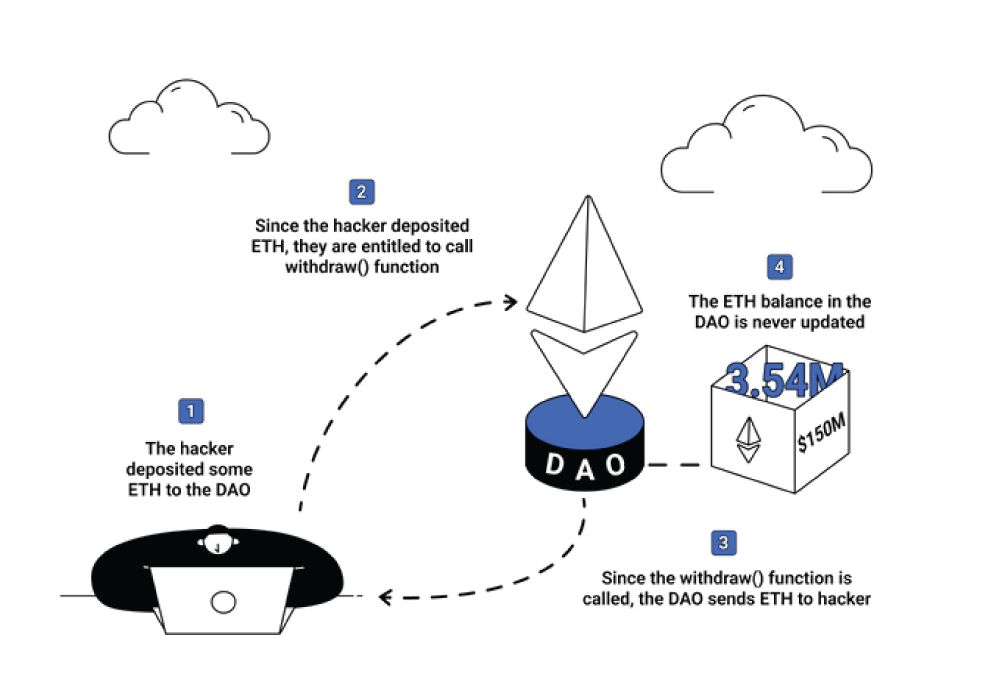

Reentrancy Attack คืออะไร? การโจมตีของผู้กลับเข้าที่เกิดขึ้นเมื่อสมาร์ทคอนแทรคที่อ่อนแอเรียกการเรียกจากภายนอกที่ผิดกฎหมายไปยังคู่หูที่ชั่วร้าย ยกเลิกคำสั่งชั่วคราวเหนือความต่อเนื่องของการทำธุรกรรม ต่อจากนั้น สัญญาที่มุ่งร้ายจะเรียกใช้ฟังก์ชันสัญญาอัจฉริยะเริ่มต้นอย่างต่อเนื่องในระหว่างการดำเนินการอย่างต่อเนื่อง ทำให้ทรัพยากรทางการเงินหมดสิ้นไปพร้อม ๆ กัน

ประการแรก ตรวจสอบยอดเงินที่มีอยู่; ประการที่สอง โอนเงินที่ถอนไปยังบัญชีอื่น และประการที่สาม ปรับปรุงยอดเงินคงเหลือให้สอดคล้องกัน อย่างไรก็ตาม หากบุคคลที่ไม่ได้รับอนุญาตเข้าถึงวัฏจักรนี้ก่อนที่จะมีการอัปเดตยอดคงเหลือ พวกเขาอาจสามารถระบายเงินในกระเป๋าเงินซ้ำๆ ผ่านการถอนออกซ้ำๆ

เครดิตรูปภาพ: Etherscan

หนึ่งในการแฮ็กบล็อกเชนที่น่าอับอายที่สุด นั่นคือการแฮ็ก Ethereum DAO ซึ่งครอบคลุมโดย Coindesk เป็นการโจมตีแบบ reentrancy ที่นำไปสู่การสูญเสีย eth มูลค่ากว่า 60 ล้านดอลลาร์ และเปลี่ยนเส้นทางของ cryptocurrency ที่ใหญ่เป็นอันดับสองโดยพื้นฐาน

การโจมตี Reentrancy ทำงานอย่างไร จินตนาการถึงสถาบันการเงินที่ตั้งอยู่ในชุมชนพื้นเมืองของคุณ สภาพคล่องรวมของสถานประกอบการนี้มีมูลค่าถึงหนึ่งล้านดอลลาร์ อย่างไรก็ตาม ธนาคารใช้โปรโตคอลการบัญชีที่ไม่สมบูรณ์ ทำให้บุคลากรอัปเดตบัญชีลูกค้าล่าช้าจนถึงค่ำ