Så upptäcker du en keylogger på din smartphone

Key Takeaways

Det är viktigt att vara medveten om det potentiella hotet från keyloggers för smartphones eftersom de i smyg kan komma över känsliga uppgifter utan att man vet om det. Att identifiera och eliminera sådana säkerhetsrisker bör därför vara högsta prioritet för personer som värdesätter sin integritet och sekretess.

Keyloggers är program- eller hårdvaruenheter som övervakar och registrerar varje tangenttryckning på ett tangentbord eller en mobil enhet, inklusive de knappar som trycks ned och sekvensen av tryckningar. Dessa skadliga verktyg kan användas för att stjäla känslig information som lösenord, kreditkortsnummer och andra personuppgifter genom att registrera varje tangenttryckning som görs under online-transaktioner eller när man skriver e-postmeddelanden.

Indikationer som tyder på en tangenttryckningsloggare kan vara långsamt skrivande, minskad processhastighet, förhöjd värmeutveckling, snabbt förbrukad batteritid och ökad datakonsumtion. På en Android-enhet, använd Google Play Protect Scan för att eliminera keyloggers; alternativt, på en iPhone, förlita dig på en välrenommerad cybersäkerhetsapplikation.

Att förlita sig på sin mobila enhet för att komma åt finansiella konton, skriva konfidentiella meddelanden, betala räkningar och ge tillträde till sin bostad innebär en risk för att cyberbrottslingar i hemlighet övervakar sådana aktiviteter genom ett dolt keylogging-program som är installerat på handenheten.

För att kunna skydda integriteten för sina smartphone-aktiviteter är det viktigt att vara medveten om det potentiella hotet från cyberbrottslingar som använder keyloggers för att komma över känslig information som lösenord, kreditkortsuppgifter och andra personuppgifter. Det är viktigt att känna igen tecknen på en keylogger-infektion på din enhet och vidta lämpliga åtgärder för att eliminera dem omedelbart.

Vad är en keylogger?

Keyloggers är program som övervakar de tangenter som en användare trycker på under skrivaktiviteter. Dessa program registrerar de specifika knappar som trycks ned samt deras aktiveringssekvens. Vissa företag använder legitima keyloggers för att säkerställa medarbetarnas produktivitet under arbetstid, men illegitima versioner kan utnyttjas av cyberbrottslingar för obehörig åtkomst till känsliga uppgifter.

Det är möjligt att du tidigare har stött på programvara för tangentbordsloggning som Snake Keylogger, som kan infiltrera applikationer som Microsoft Office eller PDF-tittare på en persondator. Det är dock viktigt att notera att keyloggers inte är begränsade till datorer utan även kan användas på mobila enheter.

Keyloggers för smartphones kan utgöra ett större hot än deras motsvarigheter för datorer på grund av tendensen att individer försummar säkerhetsåtgärder för mobila enheter. Medan datoranvändare ofta använder antivirusprogram och andra skyddsåtgärder, har smartphones ofta mindre strikta skyddsåtgärder.

Enskilda personer förbiser ofta vikten av säkerhet för mobila enheter på grund av uppfattningen att iPhone inte kräver antivirusprogram. Detta beror på de inbyggda skyddsåtgärder som finns integrerade i Apple-enheter, samt den säkra arkitekturen i iOS-operativsystemet som gör de flesta hot omöjliga att hantera utan att äventyra enhetens integritet. Det måste dock understrykas att även om sådana händelser är statistiskt osannolika, så är de teoretiskt möjliga. Android-enheter är däremot mer sårbara för cyberangrepp, vilket understryker behovet av konsekvent vaksamhet när det gäller att skydda sina digitala tillgångar på dessa plattformar.

Hur man upptäcker keyloggers på smartphones

Keyloggers är notoriskt svåra att upptäcka på grund av deras smygande natur jämfört med andra former av skadlig programvara. Det finns dock vissa identifierbara egenskaper som kan varna användare för potentiella keylogger-infektioner på deras enheter.

En potentiell indikation på att en keylogger finns på din enhet kan vara märkbara fördröjningar när du matar in information. Om det är en betydande fördröjning mellan när du trycker på en tangent och när den visas på skärmen, kan det tyda på att tangentbordet är infekterat av skadlig programvara. Keyloggers registrerar vanligtvis varje tangenttryckning som görs på den berörda enheten och kräver ytterligare processresurser, vilket kan leda till långsammare prestanda överlag. Därför bör alla observerbara fördröjningar i skriv- eller svarstider väcka misstankar om en eventuell keylogger-infektion.

Var också uppmärksam på en märkbar minskning av driftseffektiviteten, vilket kan visa sig genom långsamma reaktionstider, applikationer som inte svarar eller grafiska element som inte laddas. Dessa avvikelser, som inträffar oväntat, kan tyda på en överdriven arbetsbelastning på enhetens processor.

Överhettning kan ses som en indikation på den subtila driften av bakgrundsprocesser, inklusive programvara för nyckelstrokeloggning. Denna situation kan uppstå när någons enhet fungerar på ett dolt sätt utan att användaren ser eller märker att några applikationer körs.Detärvärtattnoteraatthälsosammaochfungerande mobila enheter inte bör ha en onormal överhettningssituation om det inte finns några öppna appar, men mobiltelefonerna plötsligt börjar bli varma. På samma sätt är det inte en varningssignal när en typisk batterilivslängdsförbrukning inträffar med ovanliga användningsnivåer av data och bandbredd, vilket kan påverka cellulärdevice-enhetens drifttid.

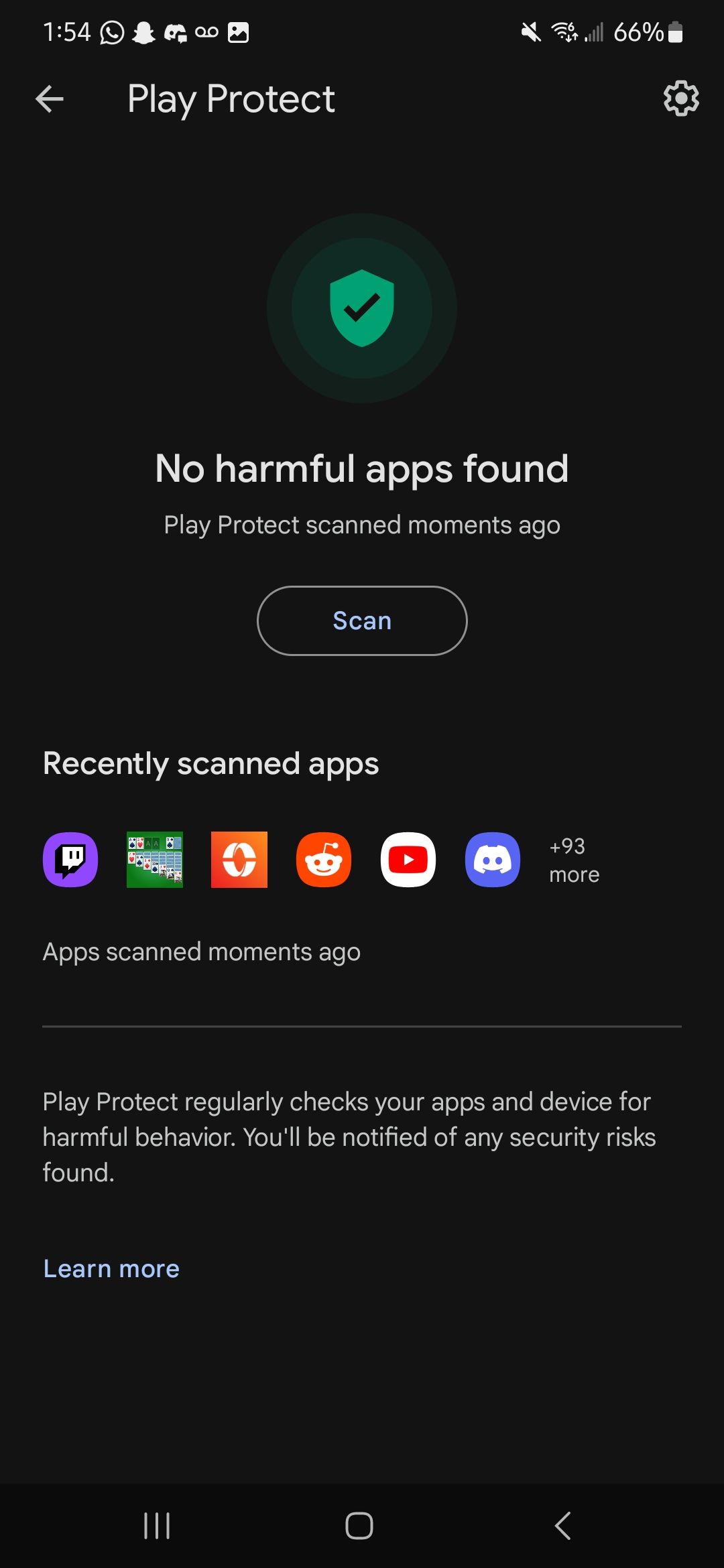

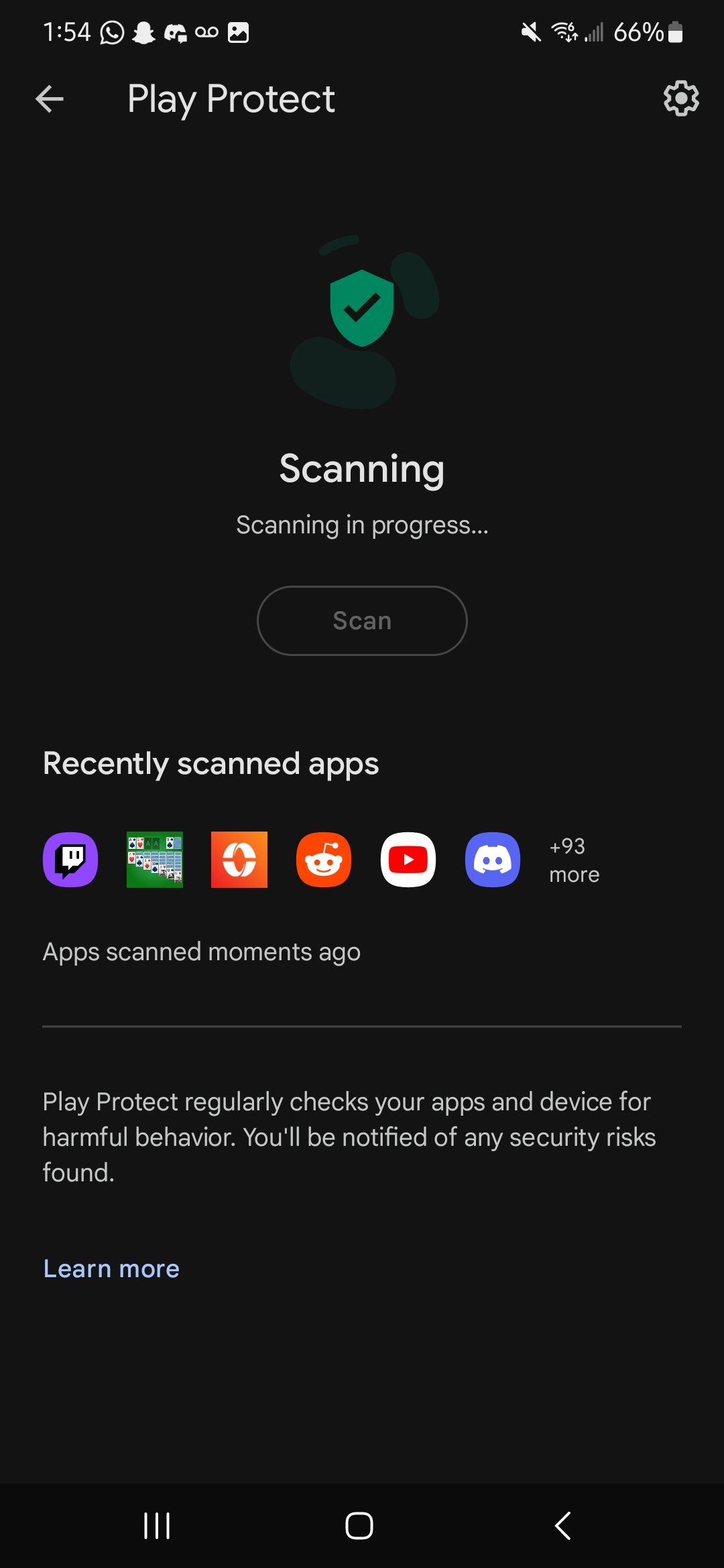

Om du stöter på någon av de ovan nämnda avvikelserna rekommenderar vi att du startar om enheten som en första åtgärd. Men om detta inte löser problemet kan det finnas ett underliggande problem relaterat till en potentiell keylogger-närvaro. För att minska sådana risker kan Google Play Protect Scan-funktionen som finns i Android-operativsystemet vara användbar för att identifiera och upptäcka potentiellt skadliga applikationer. Denna proaktiva åtgärd gör det möjligt för användare att skydda sina enheter mot skadlig programvara genom att utnyttja de skanningsfunktioner som tillhandahålls av Google Play Protect Scan.

För att initiera en Google Play Protect Scan, navigera till Google Play Store genom att öppna applikationen på din enhet. När du kommer till startskärmen hittar du ikonen för användarkonto i det övre högra hörnet av skärmen. Om du trycker på denna ikon kommer du till funktionen “Play Protect”. Genom att välja kugghjulsikonen längst ned på den efterföljande skärmen kan du komma åt inställningsmenyn för Play Protect. Om alternativet “Skanna appar med Play Protect” för närvarande inte är aktiverat, växla det för att aktivera skanningsfunktioner. När funktionen är aktiverad går du tillbaka till det primära Play Protect-gränssnittet och väljer knappen “Skanna”. Enheten kommer därefter att utföra en omfattande bedömning av alla installerade program i jakt på skadlig eller okänd programvara. Om några misstänkta element upptäcks under processen

Close

Close

Apple-enheter har inte en inbyggd funktion som denna (främst eftersom iOS inte lider av skadlig kod på samma sätt som Android), men du kan ladda ner en betrodd säkerhetsapp från tredje part som Avast eller Norton 360 för att skanna din iPhone. Båda apparna är gratis att ladda ner, men Avast erbjuder gratis skanningar utan att du behöver skapa en prenumeration eller en gratis provperiod:

Det bör noteras att även om det är möjligt för iOS-enheter att falla offer för skadlig kod, ransomware och keyloggers, är sådana händelser relativt ovanliga.Dessa händelser beror vanligtvis på en säkerhetsöverträdelse som orsakats av åtgärder som jailbreaking, eller kan innebära mer specifik inriktning genom medel som användning av Pegasus spionprogram.

Så här tar du bort en keylogger från din smartphone

När du har identifierat en keylogger på din mobila enhet finns det flera metoder tillgängliga för att eliminera den. En enkel metod är att använda ett förinstallerat eller nedladdat antivirusprogram från en betrodd källa för att identifiera det skadliga programmet. När keyloggern upptäcks kommer antivirusprogrammet vanligtvis att ge användaren möjlighet att avinstallera den oönskade programvaran. Genom att fortsätta med denna åtgärd kan enheten återställas till sitt tidigare integritetstillstånd. Därefter rekommenderas att systemet startas om för optimal prestanda.

För att identifiera och eliminera potentiellt skadliga program på din enhet rekommenderas att du noggrant granskar alla programvaruinstallationer som inte erhållits via auktoriserade kanaler eller de vars närvaro har resulterat i betydande försämring av systemets prestanda. För att utföra denna uppgift, navigera till applikationshanteringsavsnittet i din mobila enhets konfigurationsmeny och avinstallera alla program som du inte kan redogöra för deras installation. Om problemet kvarstår även efter att du har tagit bort alla okända applikationer kan du överväga att inaktivera åtkomsten till dessa appar genom att begränsa dem i enhetens säkerhetsinställningar.

I de fall där vanliga felsökningsåtgärder inte har lyckats lösa problem med en Android- eller iPhone-enhet kan man överväga att utföra en fabriksåterställning som en möjlig lösning. Det finns flera metoder för att utföra en sådan återställning, men det är absolut nödvändigt att spara alla viktiga data innan processen påbörjas. Denna försiktighetsåtgärd kommer att säkerställa att all onödig information, inklusive potentiellt skadliga keyloggers, tas bort under återställningsproceduren.

Din telefon behöver också säkerhet

Personer som har vuxit upp i en tid som domineras av teknik är väl medvetna om vikten av att skydda sina digitala enheter, särskilt persondatorer. Men det är lika viktigt att skydda sin mobiltelefon på samma sätt. Även om smartphones har ett inbyggt försvar som överträffar det som finns i många PC-datorer, är de fortfarande mottagliga för potentiella hot.