Vad är avlyssning via Wi-Fi? Förstå riskerna och hur du håller dig säker

Tänk dig att ha en privat skvallersession med dina nära vänner eller att vidarebefordra känslig information till en yrkesman, bara för att få reda på att en nyfiken främling lyssnar. I den digitala världen är avlyssning via Wi-Fi en motsvarighet till dessa scenarier.

För att skydda sin digitala integritet är det viktigt att ha en omfattande förståelse för Wi-Fi-avlyssningstekniker, deras variationer samt effektiva motåtgärder.

Hur avlyssningsattacker på Wi-Fi fungerar

Avlyssning på Wi-Fi innebär obehörig avlyssning och övervakning av trådlös nätverkskommunikation. Varje gång känslig information överförs via en offentlig Wi-Fi-anslutning sänds datapaket ut via radiovågor. Dessa paket kan dock fångas upp av personer med avancerad avlyssningskapacitet om inte lämpliga säkerhetsåtgärder har vidtagits.

Efter att ha fått obehörig åtkomst till känsliga uppgifter kan cyberbrottslingar granska informationen för att hitta konfidentiell kommunikation, finansiella kontonummer, personliga kontakter och lösenordsuppgifter.

passiv övervakning, aktiv sökning och paketsniffning.

Man-in-the-Middle-attacker

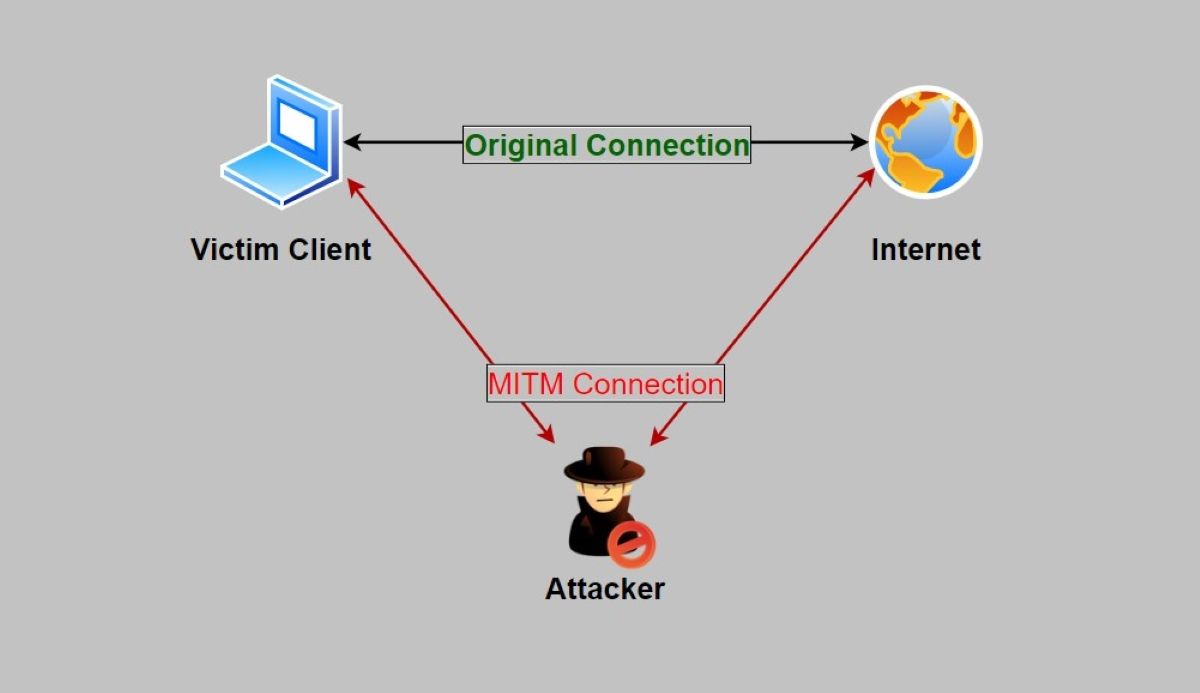

En man-in-the-middle-attack (MiTM) innebär att obehöriga parter fångar upp och eventuellt ändrar kommunikation som överförs mellan två slutpunkter, t.ex. en användares enhet (punkt A) och en riktad tjänst eller webbplats (punkt B), utan att någon av parterna är medveten om det.

I den här specifika situationen kan skadliga aktörer utnyttja sårbarheter i ett nätverk för att utge sig för att vara en tillförlitlig källa. På så sätt lyckas de lura intet ont anande användare att tro att de kommunicerar med en autentisk enhet, medan de i själva verket utbyter information med förövaren utan att veta om det.

Genom sin placering inom ramen för interaktionen eller utbytet kan en inkräktare inte bara fånga upp konfidentiella uppgifter utan även ändra innehållet i dem, vilket kan resultera i olagligt intrång, stöld av immateriella rättigheter eller ytterligare illvilligt beteende.

Okrypterade nätverk

Ett krypterat nätverk skyddar din information genom att omvandla den till en gåtfull representation. Endast de som har rätt avkodningsnyckel har tillgång till informationen. Ändå är många Wi-Fi-routrar förkonfigurerade i ett oskyddat tillstånd.

Att använda en osäkrad trådlös anslutning är som att blottlägga sin privata dagbok på ett torg med mycket folk.Cyberbrottslingar kan utan problem fånga upp din internettrafik och utnyttja den för skumma syften, t.ex. MITM-angrepp (man-in-the-middle). När det gäller offentliga Wi-Fi-nätverk kan kryptering tyvärr inte garanteras, vilket gör användarna sårbara för Wi-Fi-avlyssning.

Spridning av skadlig kod

Spridning av skadlig kod omfattar en rad olika tekniker som används av digitala brottslingar för att sprida skadliga datorprogram till omedvetna enhetsoperatörer.

Genom att utnyttja sårbarheter i programvara infogar cyberbrottslingar avsiktligt skadlig kod i pålitliga applikationer. De kriminella använder en rad olika metoder för att sprida sina smittade produkter, t.ex. phishing-bedrägerier, malvertising-kampanjer och drive-by-nedladdningar. Omedvetet kan användare installera den skadliga programvaran på sina enheter, vilket möjliggör obehörig åtkomst till trådlösa nätverk och underlättar ytterligare brottsliga handlingar.

Skadliga hotspots

Skadliga hotspots, som ofta kallas “rogue access points” eller “evil twins”, är obehöriga trådlösa nätverksanslutningar som upprättas av cyberkriminella i syfte att maskera sig som legitima och säkra nätverk för att lura intet ont anande användare att ansluta sig till dem.

Föreställ dig ett scenario där du ansluter till vad du antar är det trådlösa internet som tillhandahålls av XYZ Inn. En motståndare har dock skapat en subtil avvikelse från det faktiska namnet på nätverket, t.ex. genom att ändra det till “XYZZ Inn”. Så snart anslutningen har upprättats har inkräktaren möjlighet att beslagta alla data som överförs mellan din enhet och nätverket, inklusive besökta webbplatser, inloggningsuppgifter, konfidentiell information med mera.

VoIP Traffic

Voice over Internet Protocol, vanligen kallat VoIP, är en banbrytande kommunikationsmetod som gör det möjligt för uppringare att överföra röstmeddelanden via en avancerad höghastighetsinternetlänk istället för att förlita sig på traditionella eller analoga telefonlinjer.

Medan konventionella telefonanslutningar kräver direkt fysisk åtkomst för att avlyssnas, kan sårbara VoIP-kommunikationer nås och fångas upp på distans av cyberbrottslingar som är skickliga på obehörigt intrång.

Eftersom ett stort antal VoIP-meddelanden (Voice over Internet Protocol) skickas via osäkra offentliga nätverk eller delad infrastruktur, utgör dessa överföringar ett utmärkt mål för cyberbrottslingar. Infiltratörer har möjlighet att avlyssna, arkivera och potentiellt ändra VoIP-konversationer om inte lämpliga skyddsåtgärder implementeras.

Typer av avlyssningsattacker mot Wi-Fi

Det finns två huvudtyper av avlyssningsattacker, som var och en kännetecknas av olika metoder och tänkbara följder.

Aktiva angrepp

När det gäller cybersäkerhet innebär ett aktivt utfört angrepp inte bara att information fångas upp utan även att innehållet manipuleras innan det skickas tillbaka till den avsedda mottagaren. Detta fenomen är något analogt med en person som i hemlighet manipulerar ett brev, ändrar dess meddelande och därefter returnerar det till avsändarens brevlåda för leverans.

Passiva attacker

Passiva attacker är en form av cyberattack där en person eller enhet helt enkelt lyssnar på kommunikationen mellan två parter utan att aktivt delta i utbytet. Detta kan jämföras med att spela in ett telefonsamtal utan att någon av deltagarna samtycker eller är medveten om det. Sådana attacker stör inte kommunikationsflödet utan gör det möjligt för hackare att avlyssna konversationer och samla in känslig information som kan utbytas under dem.

Hur man minskar risken för avlyssningsattacker på Wi-Fi

För att skydda sig mot Wi-Fi-intrång behöver man inte nödvändigtvis ha avancerade tekniska färdigheter. Det finns flera åtgärder som kan vidtas för att skydda känslig information.

När du har tillgång till känslig information som personuppgifter eller finansiella transaktioner är det viktigt att se till att du använder ett säkert och privat nätverk för att skydda dig mot potentiella cyberhot. Även om det kan vara bekvämt att surfa på sociala medier eller kolla vädret på offentligt Wi-Fi, rekommenderas det starkt att avstå från att utföra aktiviteter som involverar kritiska data på dessa nätverk. Genom att vidta nödvändiga försiktighetsåtgärder kan du skydda dig mot identitetsstöld eller ekonomisk förlust.

Att använda virtuella privata nätverk (VPN) kan vara ett effektivt sätt att skydda sina data genom att skapa en säker och krypterad anslutning mellan enheten och internet. På så sätt skyddas känslig information från att fångas upp eller övervakas av obehöriga parter. Att använda tjänster från en ansedd, betald VPN-leverantör med dokumenterad tillförlitlighet kan ytterligare förbättra integritetsskyddet vid åtkomst till offentliga nätverk.

Se till att den webbplats du besöker eller den webbplats som är värd för det innehåll du tittar på har en URL som börjar med “HTTPS”. Förekomsten av detta prefix indikerar att webbplatsen är säker och använder kryptering för att skydda känslig information som utbyts mellan parterna.

Överväg att inaktivera automatiska nätverksanslutningar på dina enheter för att förhindra oavsiktliga försök att ansluta till potentiellt bedrägliga trådlösa nätverk som kan ha skapats av cyberkriminella i illvilliga syften.

Sekretessskärmar är en effektiv åtgärd för att skydda känslig information när den används i offentliga miljöer. Genom att använda en sådan enhet kan individer förhindra obehörig visning av deras skärminnehåll och därigenom motverka potentiella nyfikna ögon och upprätthålla sekretess.

Följ dessa steg för att inaktivera fildelning innan du går in i offentliga Wi-Fi-nätverk:1. Öppna enhetens inställningsmeny och navigera till avsnittet “Nätverk och Internet” eller “Wi-Fi”.2. Välj den aktiva Wi-Fi-anslutningen och tryck på dess namn eller informationsikon för att få tillgång till ytterligare alternativ.3Leta reda på alternativet “Fildelning”, “Dela innehåll” eller liknande och stäng av det för att inaktivera fildelning för det specifika nätverket.Genom att vidta denna försiktighetsåtgärd kan du skydda känsliga filer som lagras i dina enheter från potentiella säkerhetshot som orsakas av osäkra offentliga Wi-Fi-anslutningar.

Att implementera tvåfaktorsautentisering (2FA) ger en extra säkerhetsnivå genom att kräva att användare verifierar sin identitet på två separata sätt. Denna extra åtgärd säkerställer att även om en kombination av användarnamn och lösenord erhålls av skadliga aktörer, kommer de inte att kunna få obehörig åtkomst till ett konto utan att ha den nödvändiga sekundära formen av validering.

Att hålla programvaran uppdaterad är avgörande för att skydda din enhet mot cybersäkerhetsrisker. Genom att regelbundet uppdatera operativsystemet kan du se till att det har de senaste försvarsmekanismerna på plats för att skydda mot nya sårbarheter och potentiella attacker.

När du är klar ska du koppla bort dig från alla applikationer genom att logga ut. Dessutom är det viktigt att inaktivera alla funktioner för automatisk återanslutning på din enhet så att den inte oavsiktligt ansluter till nätverk igen vid omstart eller signalförlust.

Att implementera en pålitlig antiviruslösning rekommenderas starkt för att fungera som en robust sköld mot potentiella risker, inklusive datavirus och skadlig programvara, som kan äventyra systemsäkerheten.

När man ansluter till trådlösa nätverk är det viktigt att se till att de är autentiska och säkra. Falska eller skadliga nätverk kan skapas av hackare i ett försök att få obehörig åtkomst till personlig information. Därför är det viktigt att kontrollera att ett nätverk är legitimt innan du ansluter till det. Dessutom bör man om möjligt undvika att använda offentligt Wi-Fi på grund av de inneboende säkerhetsriskerna.Genom att vidta dessa försiktighetsåtgärder kan man skydda sig mot potentiella cyberhot.

Skydda dig mot avlyssning online

Att använda en allmän trådlös internetanslutning är ett problem som många tvingas ta itu med, trots de potentiella risker som kan leda till fördärvliga cyberhot. Även om konceptet att avlyssna data som överförs trådlöst kan verka avancerat, kan man skydda sin anslutning genom att använda robusta lösenord, aktivera datakodningsprotokoll och underhålla aktuella programvarusystem. Dessutom rekommenderas försiktighet när det gäller överföring av känslig information vid användning av sådana nätverk. Genom att vara försiktig kan man delta i digitala utbyten utan att behöva oroa sig för oavsiktliga observatörer.