LockBit är nere, men dessa topp 5 andra ransomware-hot kommer att ta dess plats

Snabblänkar

⭐ Vad är LockBit Ransomware?

⭐ Vad hände med LockBit?

⭐ 5 typer av ransomware som kommer att ersätta LockBit

⭐ Är LockBit Ransomware helt färdigt?

Viktiga takeaways

Brottsbekämpande myndigheter har framgångsrikt försämrat den operativa kapaciteten hos LockBit, en framstående ransomware-grupp, genom att rikta in sig på deras infrastruktur och affiliate-nätverk. Det är dock värt att notera att det finns andra framväxande ransomware-grupper som ivrigt väntar på att dra nytta av alla möjligheter att fylla tomrummet efter LockBits bakslag.

Det har rapporterats att några av de organisationer som ansvarar för att ta ner LockBit har börjat göra tillgängliga dekrypteringsverktyg för dem som drabbats av händelsen, men det bör noteras att framgångsrik återhämtning inte kan garanteras just nu.

Trots nedgången för LockBit har ett antal nya ransomware-grupper blivit framträdande, med flera anmärkningsvärda sorter nu positionerade för att ta över dess tidigare roll i det cyberkriminella landskapet.

På senare tid har LockBit blivit ökänd som en särskilt ondskefull ransomware-grupp, som genom utpressning samlat på sig betydande summor, uppskattningsvis över flera hundra miljoner dollar, samtidigt som de orsakat omfattande skador på stora mängder digital information.

Som ett resultat av samordnade brottsbekämpande åtgärder har LockBit upplevt betydande bakslag med nedtagningen av sin webbplats och exponering av sitt affiliate-nätverk och kryptovalutareserver. Det bör dock noteras att detta inte innebär att ransomware upphör med sin verksamhet, eftersom många alternativa former fortsätter att existera och utgöra ett hot.

Vad är LockBit Ransomware?

Ransomware är en särskilt ondskefull form av skadlig programvara som utpressar offer genom att innesluta deras datorenhet i en ogenomtränglig barriär, vilket gör den oanvändbar tills en lösensumma betalas för frisläppande av känslig information.

LockBit är en olaglig organisation som ansvarar för utveckling, drift och distribution av det ransomware med samma namn som kallas LockBit. Den senare är ökänd för sin omfattande påverkan på många företag, institutioner och privatpersoner över hela världen, med uppskattningar som tyder på potentiella intäkter i mångmiljardklassen.

LockBit har en ovanlig egenskap i det att den har förmågan att sprida sig själv, vilket gör den mycket smittsam och svår att begränsa.LockBit är självreplikerande, vilket skiljer det från andra former av ransomware och gör det exceptionellt farligt på grund av dess förmåga till snabb spridning med minimal mänsklig inblandning. Följaktligen är det mycket svårt att begränsa ett utbrott av LockBit-ransomware, eftersom den skadliga programvaran har förmågan att självständigt rikta in sig på nya offer.

LockBit-kollektivet är känt för att ständigt uppdatera sitt ransomware med innovativa funktioner och förfina dess kapacitet för att bibehålla dess styrka. Den senaste anmärkningsvärda utgåvan av LockBit 3.0 kom i juni 2022.

Vad hände med LockBit?

Den 19 februari 2024 meddelade olika brottsbekämpande myndigheter, såsom Federal Bureau of Investigation (FBI), Storbritanniens National Crime Agency och Europol, att en samordnad insats effektivt hade försämrat funktionaliteten hos LockBits kriminella företag.

Som ett resultat av Operation Cronos uteslöts LockBits ägare och medarbetare, inklusive de som deltar i dess affiliatenätverk som använder ransomware-as-a-service, från deras nätverk, vilket ledde till att cirka 11 000 domännamn och servrar stängdes av. Dessutom greps två personer med anknytning till LockBit-utvecklingen och ytterligare medlemmar i LockBits affiliateprogram har också gripits som en del av denna operation.

Enligt CISA utgjorde LockBit-attacker mer än 15 procent av alla ransomware-attacker i USA, Storbritannien, Kanada, Australien och Nya Zeeland under 2022, vilket är en fenomenal siffra. Men med LockBits primära administrationskonto och plattform under myndigheternas kontroll har dess förmåga att lansera och kontrollera sitt nätverk effektivt utplånats.

När kommer LockBits dekrypteringsverktyg att bli tillgängliga?

Flera av de deltagande enheter som ansvarar för LockBit-operationen har snabbt vidtagit åtgärder genom att distribuera dekrypteringsverktyg och tillhandahålla nyckelkoder för att hjälpa drabbade personer att återställa sina data som krypterades under cyberattacken.

⭐ US/FBI : Kontakta FBI för att få nycklar genom LockBit Victims

Vänligen kontakta National Crime Agency (NCA) med den angivna e-postadressen, [email protected] , för att begära åtkomstnycklar för ditt konto hos dem.

⭐ Others/Europol, Polite (NL) Följ instruktionerna för dekryptering av Lockbit 3.0 på No More Ransom

Det finns ingen garanti för att filer som krypterats med LockBit kommer att återställas, men det är verkligen motiverat att försöka återställa dem, särskilt eftersom LockBit inte konsekvent gav korrekta dekrypteringsnycklar, även i fall där lösenbetalningar gjordes.

5 typer av ransomware som kommer att ersätta LockBit

LockBit, en framstående aktör inom ransomware, hade varit ansvarig för en omfattande mängd av sådan skadlig programvara. De är dock bara en av flera ransomware-grupper som för närvarande är aktiva. Upphörandet av LockBits verksamhet kan resultera i ett tillfälligt tomrum som andra ransomware-kollektiv kan utnyttja. Med tanke på denna möjlighet presenterar jag dig med fem distinkta varianter av ransomware som förtjänar uppmärksamhet:

Ransomware-as-a-service (RaaS) erbjudanden som ALPHV/BlackCat har varit ansvariga för att infektera många globala enheter. Det anmärkningsvärda med denna speciella stam ligger i dess unika konstruktion; den är helt skriven i programmeringsspråket Rust och kan effektivt utnyttja både Windows- och Linux-operativsystem.

Cl0p-gruppen har enligt uppgift varit aktiv sedan åtminstone 2019 och tros ha samlat in mer än en halv miljard dollar genom krav på lösensummor. Detta kriminella företag är känt för att stjäla konfidentiell information från sina mål och använda denna stulna data som ett tvångsmedel för att tvinga fram betalning av lösensumma - inte bara för att låsa upp krypterade filer utan också för att förhindra att känsliga data exponeras offentligt.

Uppkomsten av Play ransomware, som alternativt kallas PlayCrypt, rapporterades under 2022. Den här typen av skadlig programvara använder sig av filändelsen “.play” under sina cyberattacker. I likhet med Cl0p har denna ransomware-grupp observerats använda dubbla utpressningsstrategier och utnyttja olika säkerhetsproblem för att rikta in sig på intet ont anande användare.

Royal använder ett innovativt tillvägagångssätt genom att erbjuda ransomware som en tjänstemodell och samtidigt upprätthålla unika sekretessåtgärder för sin verksamhet jämfört med andra ransomware-grupper. I likhet med andra grupper använder Royal dock flera utpressningstekniker som involverar obehörigt förvärv av känsliga uppgifter och efterföljande krav på lösenbetalningar baserade på sådan stulen information.

I mitten av 2023 uppstod en aldrig tidigare skådad våg av ransomware-attacker från till synes ingenstans, som kännetecknades av flera utpressningsmetoder och uppenbara kopplingar till framstående ransomware-fraktioner som RansomHouse.

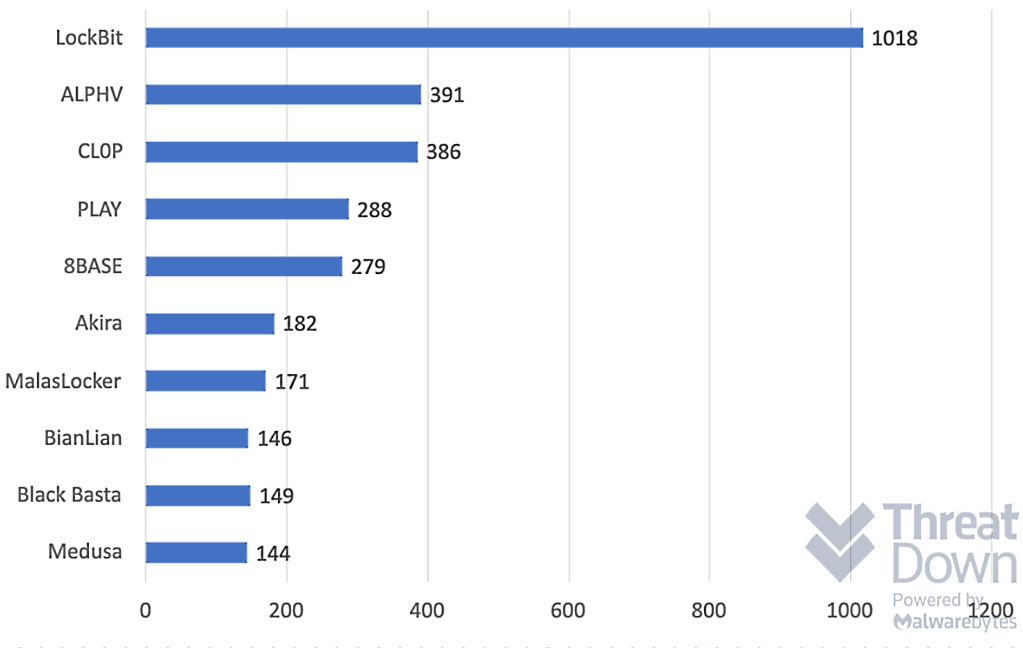

Malwarebytes forskning visar att även om LockBit var en av de mest produktiva typerna av ransomware, är de tio största ransomware-organisationerna ansvariga för 70 procent av alla ransomware-attacker. Så även utan LockBit finns det ransomware som väntar i kulisserna.

Är LockBit Ransomware helt borta?

Så fantastiskt som nyheten om LockBits bortgång är, nej, LockBit ransomware är inte helt i marken. Ars Technica rapporterar nya LockBit-attacker dagar efter nedtagningen, och det är av ett par anledningar.

Trots det faktum att LockBits infrastruktur upplevde en nedstängning innebär detta inte nödvändigtvis att ransomware-koden är obefintlig. År 2022 offentliggjordes en version av LockBits källkod, vilket kan ha utlöst de senaste incidenterna. LockBit hade dessutom ett omfattande globalt nätverk som sträckte sig över flera länder. Även om dess primära operativa nav var beläget i Ryssland är det mycket troligt att en organisation av sådan storlek och komplexitet har beredskapsåtgärder, inklusive reservsystem och strategier för att återställa anslutningen, även om det kan ta lite tid för återskapandet.

Utan tvekan är det osäkert om vi kommer att se en återkomst av LockBit ransomware i framtiden eller inte.