10 sätt att hacka dina WhatsApp-meddelanden

WhatsApp har många säkerhetsfunktioner, t.ex. end-to-end-kryptering, som försöker hålla dina meddelanden privata. Men även om dessa säkerhetsåtgärder är bra är WhatsApp fortfarande inte immunt mot hackning, vilket kan leda till att dina meddelanden och kontakters integritet äventyras.

Observera att man inte behöver förlita sig enbart på vårt påstående i detta avseende, eftersom en enkel online-sökning kommer att avslöja överflödet av tillgängliga “Hur man hackar WhatsApp” handledning lättillgängliga på webben.

Att vara medveten om potentiella sårbarheter är av största vikt för att skydda sig mot kompromisser. Med detta i åtanke är det viktigt att bekanta sig med de vanliga metoderna som WhatsApp-konton kan brytas mot. Genom att göra det kan man effektivt mildra sådana risker och upprätthålla en säker kommunikationskanal.

Remote Code Execution via GIF

I oktober 2019 avslöjade säkerhetsforskaren Awakened en sårbarhet i WhatsApp som lät hackare ta kontroll över appen med hjälp av en GIF-bild. Hacket fungerar genom att dra nytta av hur WhatsApp bearbetar bilder när användaren öppnar Gallerivyn för att skicka en mediefil.

Applikationen bearbetar GIF-bilder genom att extrahera och visa en förhandsgranskning av innehållet. Till skillnad från andra bildformat stöder GIF flera kodade ramar, vilket gör det möjligt att dölja inbäddade koder i den visuella representationen.

Om en skrupelfri person skulle överföra en skadlig grafisk bildfil till en mottagare, kan de potentiellt äventyra säkerheten för den senares samtalsregister i sin helhet. Sådana individer skulle ha möjlighet att urskilja med vem den drabbade parten har kommunicerat och vilken typ av utbyte de har haft. Dessutom skulle de vara invigda i de filer, fotografier och videoinnehåll som delas via WhatsApp-plattformen.

Det är faktiskt en tillfällighet att Awakened rapporterade sårbarheten på ett ansvarsfullt sätt, så att WhatsApp-ingenjörerna snabbt kunde åtgärda problemet i berörda versioner upp till 2.19.230 för Android 8.1-enheter. För att förhindra obehörig åtkomst till ens WhatsApp-konto är det viktigt att regelbundet uppdatera programvaran och se till att alla säkerhetsbrister åtgärdas i rätt tid.

Pegasus Voice Call Attack

En tidigare okänd säkerhetsbrist i WhatsApp, som dök upp i början av 2019, involverade en skadlig programvara kallad “Pegasus” som utnyttjade sårbarheter i meddelandeplattformen för att initiera obehöriga röstsamtal och få tillgång till användarnas enheter.

Ett skrämmande intrång gjorde det möjligt för cyberbrottslingar att få obehörigt tillträde till en enhet bara genom att initiera ett WhatsApp-samtal till sitt tilltänkta offer. Oavsett om mottagaren svarade på samtalet eller inte förblev intrånget potent. Dessutom kunde den person som hade fallit offer för denna skändliga handling förbli omedveten om att skadlig programvara hade infiltrerat deras system.

Det framgångsrika utförandet av hacket uppnåddes med hjälp av en teknik som kallas buffer overflow. I grund och botten innebär detta att man avsiktligt introducerar överdrivna mängder kod i ett begränsat buffertutrymme, vilket resulterar i att data skrivs över utanför de avsedda gränserna. När angriparen får obehörig kontroll över områden som är avsedda för säker drift kan följaktligen ytterligare brottsliga handlingar följa.

Efter det inledande intrånget introducerade angriparen en tidigare utbredd och välkänd typ av spionprogramvara som kallas Pegasus. Detta skadliga program gör det möjligt för cyberbrottslingar att extrahera information om telefonsamtal, textmeddelanden, fotografier och videofilmer. Dessutom ger det dessa förövare möjlighet att fjärraktivera kameror och mikrofoner på enheten för smyginspelning.

Den ovan nämnda bristen kan påverka ett stort antal plattformar, inklusive Android, iOS, Windows 10 Mobile och Tizen-enheter. Det israeliska företaget NSO Group, som har anklagats för att ha övervakat personer som Amnesty International-anställda och människorättsförespråkare, använde denna sårbarhet i sin verksamhet. Efter avslöjandet av intrånget släppte WhatsApps säkerhetsavdelning omedelbart en uppdatering för att skydda mot utnyttjandet.

Om du använder en föråldrad version av WhatsApp är det absolut nödvändigt att du uppdaterar din applikation för att säkerställa sömlös funktionalitet och kompatibilitet med framtida uppdateringar. Användare av Android-operativsystem bör uppgradera från version 2.19.134 eller tidigare, medan användare av iOS-enheter bör uppgradera från version 2.19.51 eller tidigare iterationer.

Socially Engineered Attacks

När man utforskar olika WhatsApp-hackingguider kan det vara svårt att undvika att snubbla över tekniker som utnyttjar mänsklig psykologi för olagliga ändamål som informationsutvinning eller spridning av osanningar.

Säkerhetsföretaget Check Point Research avslöjade ett exempel på en sådan attack, som de kallade FakesApp. På ett sätt som liknar andra bedrägerier med social ingenjörskonst fungerade denna attack genom att låta hackarna missbruka citatfunktionen i en gruppchatt och sedan ändra texten i en annan persons svar.Hackarna kunde skapa falska uttalanden som såg ut att komma från andra legitima användare.

Genom dekrypteringsprocessen kunde utredarna få tillgång till och analysera information som utbytts inom WhatsApp-grupper. Genom att manipulera specifika parametrar kunde de ändra data som överfördes mellan en användares enhet och den webbaserade versionen av applikationen.

Genom sådana tekniker kunde dessa deepfakes på ett övertygande sätt maskera sig som äkta individer genom att skapa vilseledande kommunikation och manipulera innehållet i svaren. Potentialen för utnyttjande är verkligen oroande, med möjligheter som sträcker sig från bedrägliga system till spridning av felaktig information och lögner.

Även om sårbarheten avslöjades 2018 hade den fortfarande inte åtgärdats när forskarna talade på Black Hat-konferensen i Las Vegas 2019, enligt ZNet . Det är därför viktigt att du lär dig hur du känner igen WhatsApp-bedrägerier och regelbundet påminner dig själv om dessa röda flaggor.

Media File Jacking

Fenomenet med kapning av mediefiler påverkar både WhatsApp och Telegram och utnyttjar deras metodik för hantering av multimediainnehåll som fotografier och videoinspelningar genom att skriva dem till en elektronisk enhets sekundära minneslagringssystem.

Den skändliga planen inleds med en smyginstallation av skadlig programvara som döljs i en oskyldig applikation. Detta bedrägliga program kan sedan övervaka alla inkommande meddelanden via populära meddelandeplattformar som Telegram och WhatsApp. När ett nytt meddelande tas emot kan den illvilliga koden sömlöst ersätta det äkta innehållet med bedrägliga substitut.

Symantec , företaget som upptäckte problemet 2019, föreslog att det skulle kunna användas för att lura människor eller sprida falska nyheter. WhatsApp har sedan dess uppdaterat många funktioner på skärmen och säkerhetsdefinitioner som försvårar media jacking.

Att vidta försiktighetsåtgärder mot kapning av mediefiler rekommenderas starkt. För att minimera denna risk, inaktivera funktionen som lagrar dina mediefiler externt. För att uppnå detta, navigera till “Inställningar” följt av “Chattar” och leta sedan reda på alternativen “Chattinställningar”. I dessa inställningar hittar du alternativet “Mediasynlighet” och inaktiverar det för att säkerställa skydd mot potentiella hot.

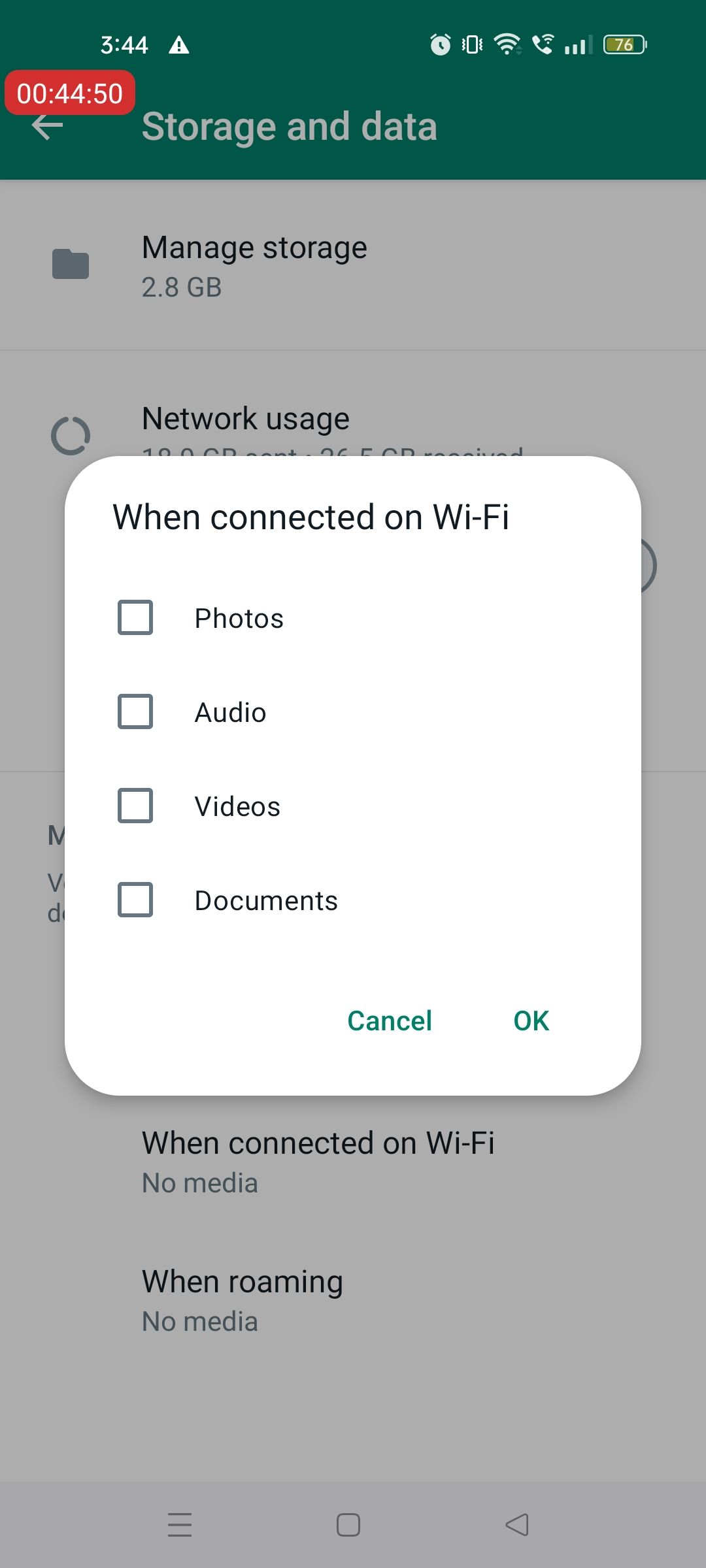

Close

Close

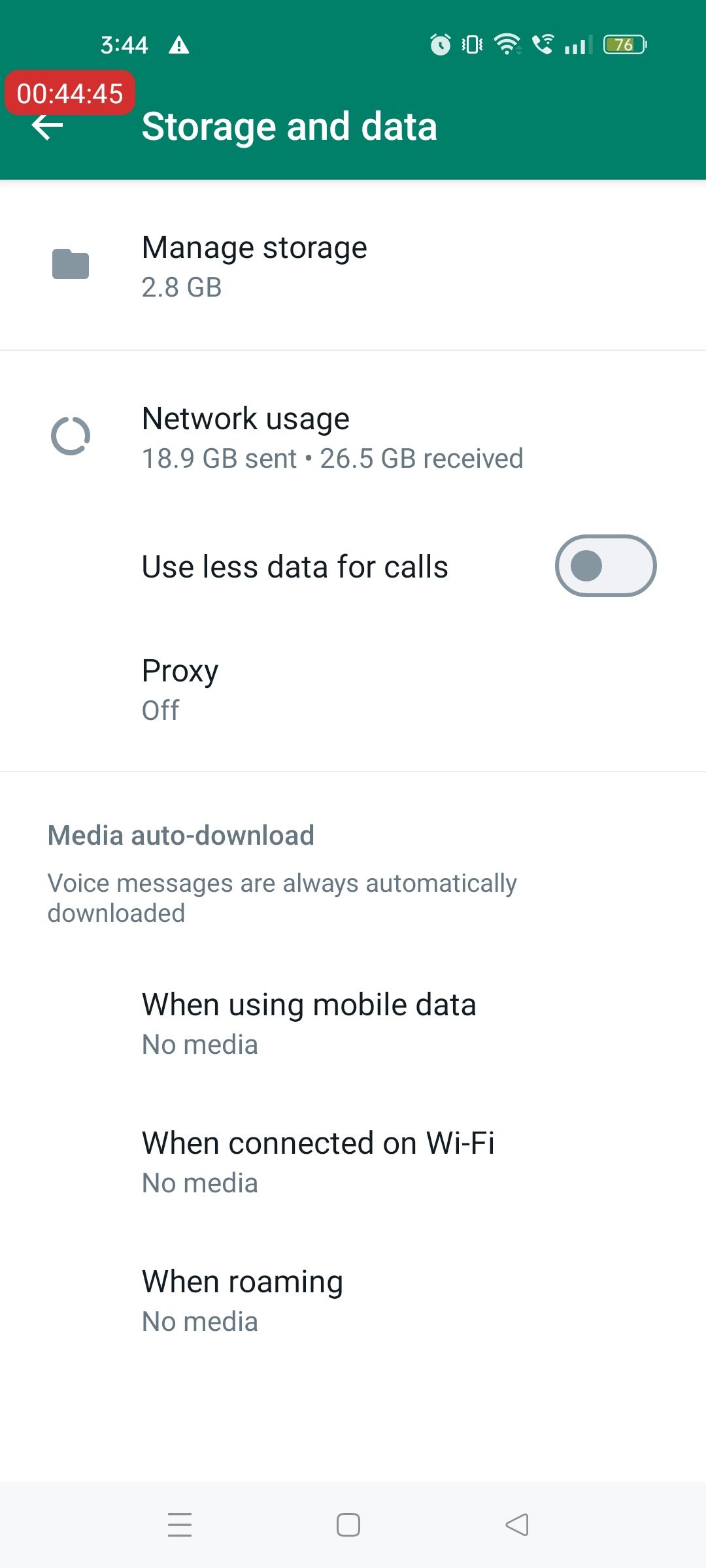

För att ytterligare öka medvetenheten om mediefiler som hämtas via chatt kan man välja att avaktivera den automatiska nedladdningsfunktionen på WhatsApp.Detta steg är tillrådligt när du försöker förhindra förvärv av media som härrör från oidentifierade källor. För att uppnå detta mål, navigera till “Inställningar”, öppna “Lagring och data”, fortsätt till underavsnittet “Media Auto-Download” och stäng av automatisk nedladdning för multimediainnehåll över olika anslutningsscenarier som “Wi-Fi”, “Mobildata” och “Roaming”.

Facebook kan spionera på WhatsApp-chattar

![]()

I ett officiellt blogginlägg hävdar WhatsApp att det är omöjligt för Facebook att läsa WhatsApp-innehåll på grund av dess end-to-end-krypteringsteknik.

Utvecklaren Gregorio Zanon uppgav i en Medium-artikel att detta inte är helt sant. Det faktum att WhatsApp använder end-to-end-kryptering betyder inte att alla meddelanden är privata. I ett operativsystem som iOS 8 och senare kan appar komma åt filer i en “delad behållare”.

Den utbredda metoden att använda ett gemensamt lagringsutrymme för både Facebook- och WhatsApp-applikationerna på användarnas enheter har granskats för sina potentiella säkerhetsrisker. Även om meddelanden som överförs via dessa plattformar skyddas med kryptering under överföringen är det viktigt att notera att sådan kryptering inte sträcker sig till de inledande stegen i databehandlingen i själva den sändande enheten. Följaktligen finns det en möjlighet att känslig information som överförs via WhatsApp kan nås eller fångas upp av Facebook-applikationen utan lämpliga skyddsåtgärder på plats.

Även om det inte finns några empiriska data som stöder påståendet att Facebook har använt delade containrar för att övervaka privat WhatsApp-kommunikation, är det fortfarande en tydlig möjlighet. Trots implementeringen av end-to-end-kryptering, som påstås bevara meddelandenas konfidentialitet, kan ens korrespondens fortfarande falla inom ramen för Facebooks långtgående övervakningsnätverk.

Betalda tredjepartsappar

Det är värt att notera att ett betydande antal betalda applikationer har dykt upp i den digitala världen, särskilt utformade för att i hemlighet bryta sig in i skyddade nätverk. Den lätthet med vilken man kan genomföra hemliga WhatsApp-intrång med hjälp av sådana medel är ganska anmärkningsvärd.

Spyware-applikationer som Spyzie och mSPY möjliggör obehörig åtkomst till en användares WhatsApp-konto, vilket resulterar i stöld av personlig information. För att starta processen måste man först köpa programvaran, installera den på den önskade enheten och därefter aktivera den.Därifrån kan man fjärrövervaka individens WhatsApp-kommunikation genom att logga in på deras tillhörande onlineportal via en webbläsare.

Det är viktigt att betona att vi starkt avskräcker och varnar alla individer från att använda dessa applikationer med onda avsikter.

Fake WhatsApp Clones

En av de äldre taktikerna som används av hackare globalt innebär att skapa kopior av legitima webbplatser, så kallade “skadliga webbplatser”, för att distribuera skadlig kod genom dessa vilseledande medel.

APT-grupper (Advanced Persistent Threat) har börjat rikta in sig på Android-enheter på olagliga sätt för att komma åt offrets WhatsApp-konto. Dessa cyberbrottslingar skapar ofta en imitation av meddelandeapplikationen som liknar den autentiska versionen.

För att skydda din Android-enhet mot den ovan nämnda WhatsApp-sårbarheten är det absolut nödvändigt att du avstår från att installera applikationer från tvivelaktiga källor.

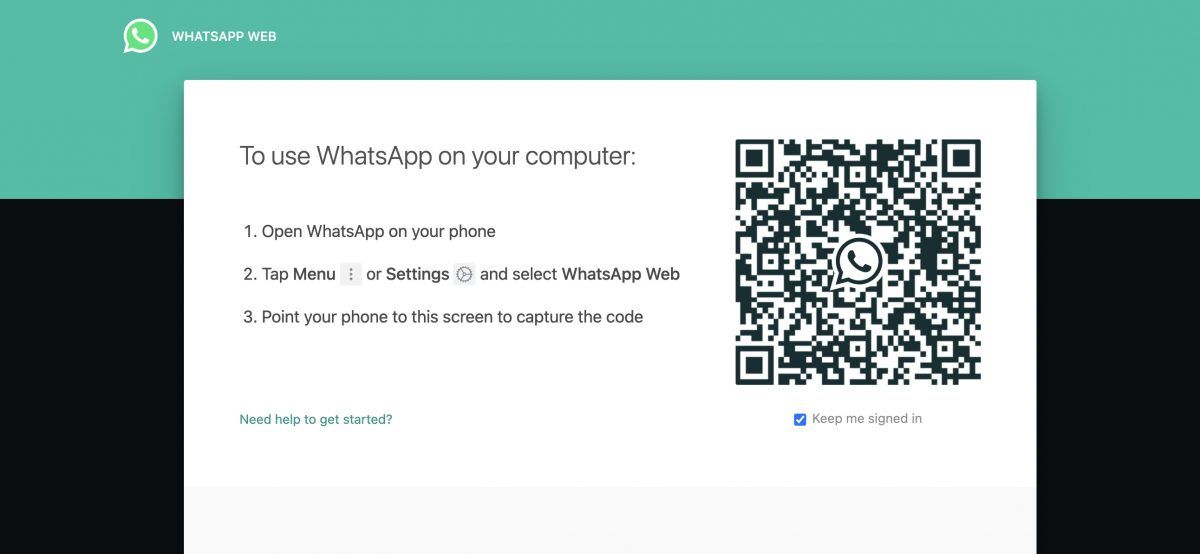

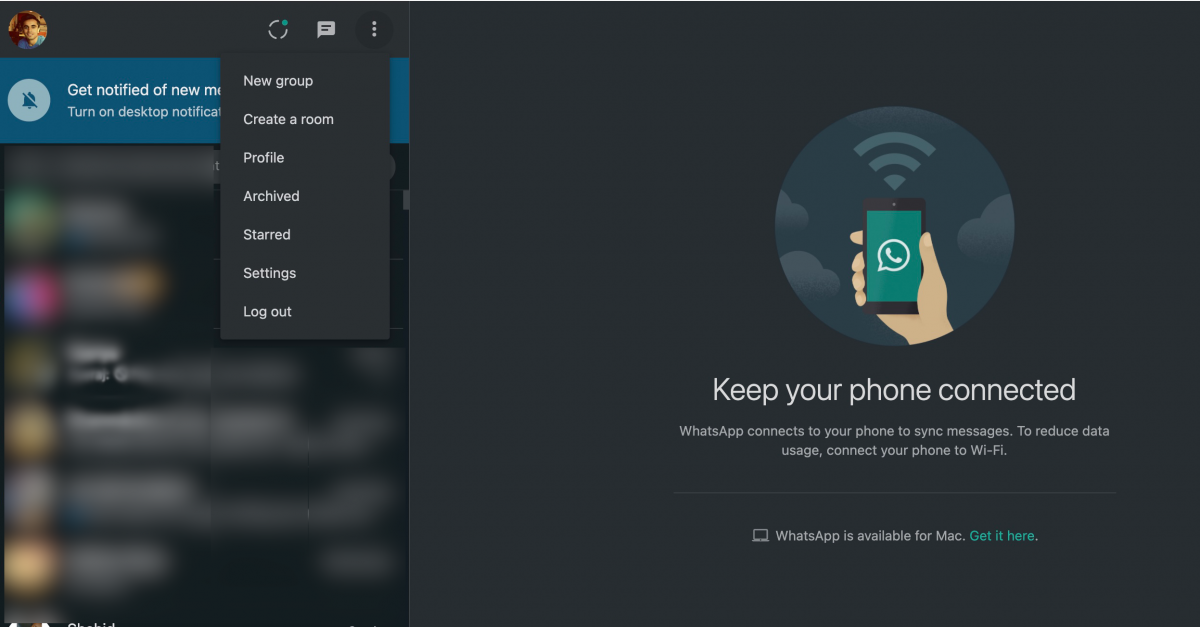

WhatsApp:s webbversion

Även om den webbaserade versionen av WhatsApp erbjuder en bekväm användarupplevelse utgör den en betydande säkerhetsrisk, särskilt när den nås via en okänd enhet.

Om användaren eller systemadministratören väljer att aktivera alternativet “håll mig inloggad” vid inloggningen, förblir deras WhatsApp-konto aktivt och autentiserat efter att webbläsarsessionen har avslutats. Följaktligen kan den utsedda person som ansvarar för att hantera enheten utan problem få tillgång till sådana uppgifter.

För att förhindra detta problem, se till att du loggar ut från WhatsApp Web när du avslutar din session och avmarkera alternativet för automatisk inloggning.

Det sägs ofta att proaktiva åtgärder är att föredra framför avhjälpande åtgärder. För att minska risken för obehörig åtkomst till ditt WhatsApp-konto via webbapplikationen är det tillrådligt att avstå från att använda någon annan enhet än din personligt ägda dator när du använder den här tjänsten.

Exportera dina chattar

Den metod som används här avviker från konventionella tekniker som vanligtvis förklaras i instruktionsmaterial som rör att i smyg få obehörig åtkomst till en annan persons WhatsApp-konto, eftersom det kräver direkt innehav av den riktade individens mobila enhet.

Det bör noteras att den person som utför det obehöriga intrånget inte behöver långvarig interaktion med din enhet för att äventyra dess säkerhet.I själva verket är bara några ögonblick tillräckligt för deras skändliga syfte. När detta har gjorts kan den olagligt erhållna kommunikationen överföras till valfritt antal platser, inklusive men inte begränsat till e-postkonton, fjärrlagringstjänster eller plattformar för snabbmeddelanden.

Efter att ha fått obehörig åtkomst till en persons mobila enhet behöver en brottslig aktör bara navigera till en viss konversation och inleda processen för att exportera innehållet i den genom att välja önskad destination för offrets meddelandehistorik.

En effektiv metod för att garantera säkerheten på sin mobila enhet är att avstå från att ge främlingar tillgång till den genom att alltid förvara den på en säker plats. Dessutom kan ett extra lager av skydd uppnås genom att aktivera användningen av fingeravtrycksigenkänningsteknik för att skydda meddelandeapplikationen WhatsApp. Följ dessa steg för att aktivera denna funktion:

Gå till menyn “Konton”, välj “Sekretess” och aktivera sedan “Fingeravtryckslås”.

Aktivera upplåsningsmetoden “Fingerprint” genom att växla motsvarande switch i enhetens inställningsmeny. Se dessutom till att skärmlåsfunktionen aktiveras omedelbart när du försöker komma åt telefonen.

När du återaktiverar din WhatsApp efter en period av inaktivitet kommer du nu att uppmanas att ange ditt fingeravtryck för att få åtkomst till applikationen.

Keyloggers

En keylogger är ett program som registrerar varje tangenttryckning på en datorenhet, oavsett om det är en dator eller mobiltelefon. Följaktligen kan illvilliga aktörer använda denna teknik för att få tillgång till känsliga uppgifter, inklusive inloggningsuppgifter och konfidentiella uppgifter i dokument eller e-postmeddelanden. Om en keylogger har installerats på en persons elektroniska enhet skulle det därför vara rimligt att dra slutsatsen att deras WhatsApp-kommunikation, tillsammans med all annan privat information, oavsiktligt har fallit offer för cyberbrottslingar.

Även om en uttömmande undersökning av keyloggers överskrider gränserna för denna artikel, är det fortfarande viktigt att överväga försiktighetsåtgärder för att skydda sig mot potentiella hot. En sådan åtgärd inkluderar att vara försiktig när man anförtror sina enheter till andra, använda ansedda antivirusprogram och konsekvent hålla sin enhetsprogramvara uppdaterad som effektiva sätt att avvärja faran med keyloggers och upprätthålla säkerheten för sin WhatsApp-kommunikation.

Bedrägerier med vidarekoppling

På senare tid har ett avvikande system riktat mot WhatsApp-användare 2023 dykt upp, vilket gör det möjligt för cyberbrottslingar att få obehörig åtkomst till sina konton genom manipulation av telefonsamtal. Denna metod innebär att initiera kontakt från en okänd källa och begära att offret ska ringa ett samtal till en specifik sekvens som börjar med en MMI-kod (Man Machine Interface). Dessa koder föregås vanligtvis av antingen “hash” eller “star”, följt av ett tiosiffrigt nummer. Personer som får ett samtal från ett okänt nummer med en av dessa sekvenser, t.ex. " 67 " eller " 405 “, bör vara försiktiga och avstå från att fortsätta samtalet för att undvika att bli offer för detta illvilliga trick.

När en telefonförbindelse har upprättats med det angivna numret kommer den uppringandes kommunikationsenhet automatiskt att aktivera sin vidarekopplingsfunktion och dirigera alla inkommande samtal till den obehöriga parten. Denna process utgör en relativt enkel utmaning för cyberbrottslingen som därefter måste registrera offrets WhatsApp-konto via en röstöverföring i stället för att använda ett engångslösenord. Konsekvenserna för WhatsApps säkerhet och integritet är djupt oroande.

Det är tillrådligt att vara försiktig när man tar emot telefonsamtal eller utför uppgifter som begärs av okända personer, eftersom de potentiellt kan vara hackare som försöker få obehörig åtkomst. För att ytterligare förbättra säkerheten kan du överväga att aktivera tvåfaktorsautentisering och förstärka dina säkerhetsinställningar. Dessutom är det viktigt att hålla sig informerad om den senaste utvecklingen inom cybersäkerhet.

Var uppmärksam på säkerhetsproblem på WhatsApp

Flera fall har dokumenterats som visar att WhatsApp är känsligt för cyberattacker. Även om flera sårbarheter har åtgärdats av företaget sedan de offentliggjordes, finns vissa brister fortfarande kvar och kräver kontinuerlig uppmärksamhet. För att få en heltäckande bild av det aktuella läget för WhatsApps säkerhetsåtgärder måste man bekanta sig med de olika säkerhetsrisker som är förknippade med denna plattform.