10 coisas que você nunca deve armazenar em seu smartphone

Muitos indivíduos utilizam seus smartphones como uma alternativa às carteiras físicas tradicionais, armazenando réplicas eletrônicas de suas informações bancárias, documentos de identificação, cartões de fidelidade e passes de viagem. Essa abordagem é preferida devido à sua conveniência, eliminando a necessidade de pesadas carteiras físicas que podem se tornar pesadas ao longo do tempo.

Embora possa ser prático armazenar dados pessoais em um telefone celular por conveniência, isso representa riscos de segurança significativos. Os cibercriminosos podem explorar vários métodos, como ataques Near Field Communication (NFC) ou esquemas de phishing para obter acesso não autorizado a informações confidenciais. A falha em excluir esses dados do dispositivo pode levar a possíveis atividades fraudulentas e roubo de identidade.

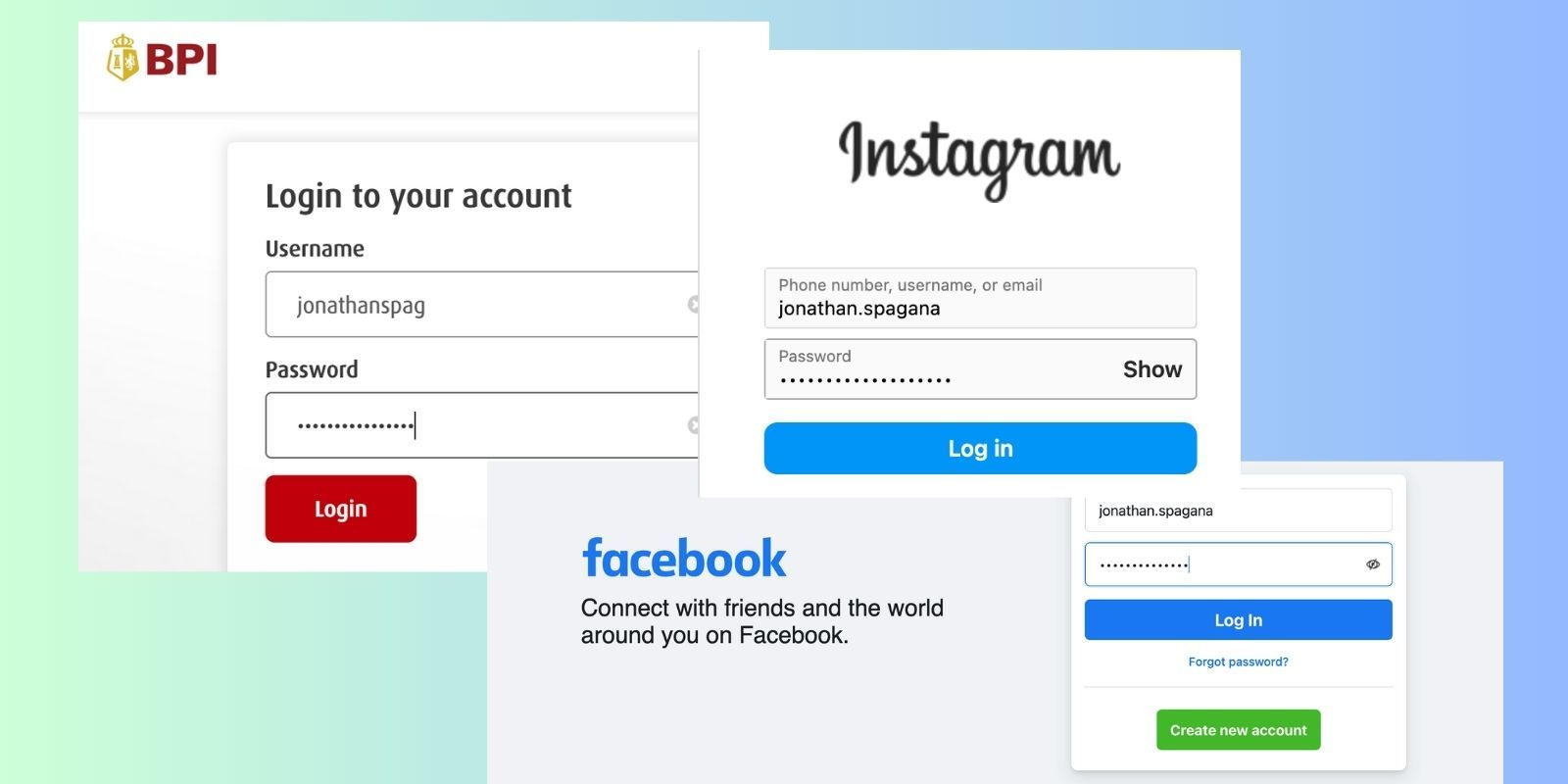

Listas Mestras de Senhas

Manter um repositório centralizado de credenciais de login representa uma vulnerabilidade significativa na estratégia de defesa digital. Caso esse registro seja comprometido, pode ocorrer uma série de incursões não autorizadas. O roubo ou extravio de um dispositivo móvel, por exemplo, pode fornecer aos criminosos acesso a várias plataformas online, como e-mails pessoais, sites de redes sociais e aplicativos financeiros.

Embora possa ser tentador optar por senhas simples e facilmente memorizáveis no lugar de senhas mais complicadas, isso pode deixar suas contas vulneráveis a ataques de cibercriminosos. O uso de senhas fracas e idênticas em várias plataformas apenas aumenta o risco, funcionalmente equivalente ao armazenamento de informações confidenciais em um dispositivo móvel. Portanto, é crucial empregar logins robustos como proteção primária contra acesso não autorizado.

Considere a utilização de uma solução robusta de gerenciamento de senhas se você frequentemente tiver dificuldade em recuperar suas informações de login. Esses aplicativos protegem todos os seus nomes de usuário e senhas, criptografando-os em um cofre protegido. Apenas uma única senha mestra é necessária para acesso.

Seu endereço residencial

É altamente recomendável eliminar todos os documentos que contenham seu endereço residencial, pois os criminosos podem explorar essas informações de seu catálogo de endereços, extratos de cobrança e contas de serviços públicos para localizar e potencialmente prejudicar você e seus entes queridos. Negligenciar esta precaução pode resultar em perdas financeiras significativas e colocar em risco a segurança de sua família, levando a uma potencial intimidação por meio de correspondência escrita, vigilância e invasão de sua propriedade pessoal.

Desative os serviços de localização em seu dispositivo móvel para impedir que determinados aplicativos de mídia social compartilhem sua localização em tempo real com outras pessoas. Por exemplo, algumas plataformas podem divulgar sua localização por meio de recursos como “Pessoas próximas” no Telegram, que notifica outros usuários que também estão utilizando essa função quando você está situado em um raio de dois quilômetros deles.

Números de contato de entes queridos com nomes reconhecíveis

Para evitar o roubo de identidade, é importante não armazenar informações de contato pessoal de maneira que as tornem facilmente identificáveis. Por exemplo, evite rotular os contatos como “família” ou “amigos”, pois isso pode fornecer a criminosos em potencial informações valiosas que eles podem usar para se passar por você e causar danos. Além disso, tenha cuidado ao compartilhar detalhes pessoais em plataformas de mídia social, pois esses canais também podem ser explorados por ladrões de identidade que buscam obter acesso a informações confidenciais. É crucial proteger-se de tais ameaças implementando medidas de segurança apropriadas e estando atento à sua atividade online.

Rótulos como “mãe”, “pai”, “marido” ou “BAE” podem ser convenientes para comunicação pessoal, mas o uso de alternativas mais discretas, como o nome e o sobrenome de uma pessoa, pode ajudar a impedir que os cibercriminosos explorem os relacionamentos de alguém por meio de ataques de personificação. Ao evitar o uso de termos familiares que podem ser facilmente encontrados em perfis de mídia social ou outras fontes públicas, os indivíduos podem dificultar o acesso de hackers a informações confidenciais ou contas financeiras, fazendo-se passar por alguém conhecido. É importante priorizar as medidas de segurança online nas interações diárias para proteger contra ameaças potenciais.

Fotos de identidades do governo

Em diversas situações informais e formais, é possível utilizar fotografias dos seus documentos de identificação como meio de autenticação. Por exemplo, se você estiver viajando para outro estado, tirar fotos de sua identidade e outros cartões relevantes oferece uma alternativa prática ao transporte físico desses itens com você. Além disso, essas imagens podem ser úteis em circunstâncias inesperadas, como ao registrar um boletim de ocorrência ou solicitar uma hospitalização imprevista.

Embora existam benefícios distintos associados ao arquivamento de imagens de documentos oficiais de identificação em formato digital, os perigos potenciais permanecem significativos. De fato, é provável que criminosos de identidade aproveitem essas oportunidades e as utilizem para fins ilícitos, desde assumir o controle sobre as restituições de impostos de um indivíduo até obter crédito em seu nome ou até perpetrar trapaças financeiras. Portanto, pode ser prudente ter cautela ao decidir se deve armazenar tais dados confidenciais digitalmente.

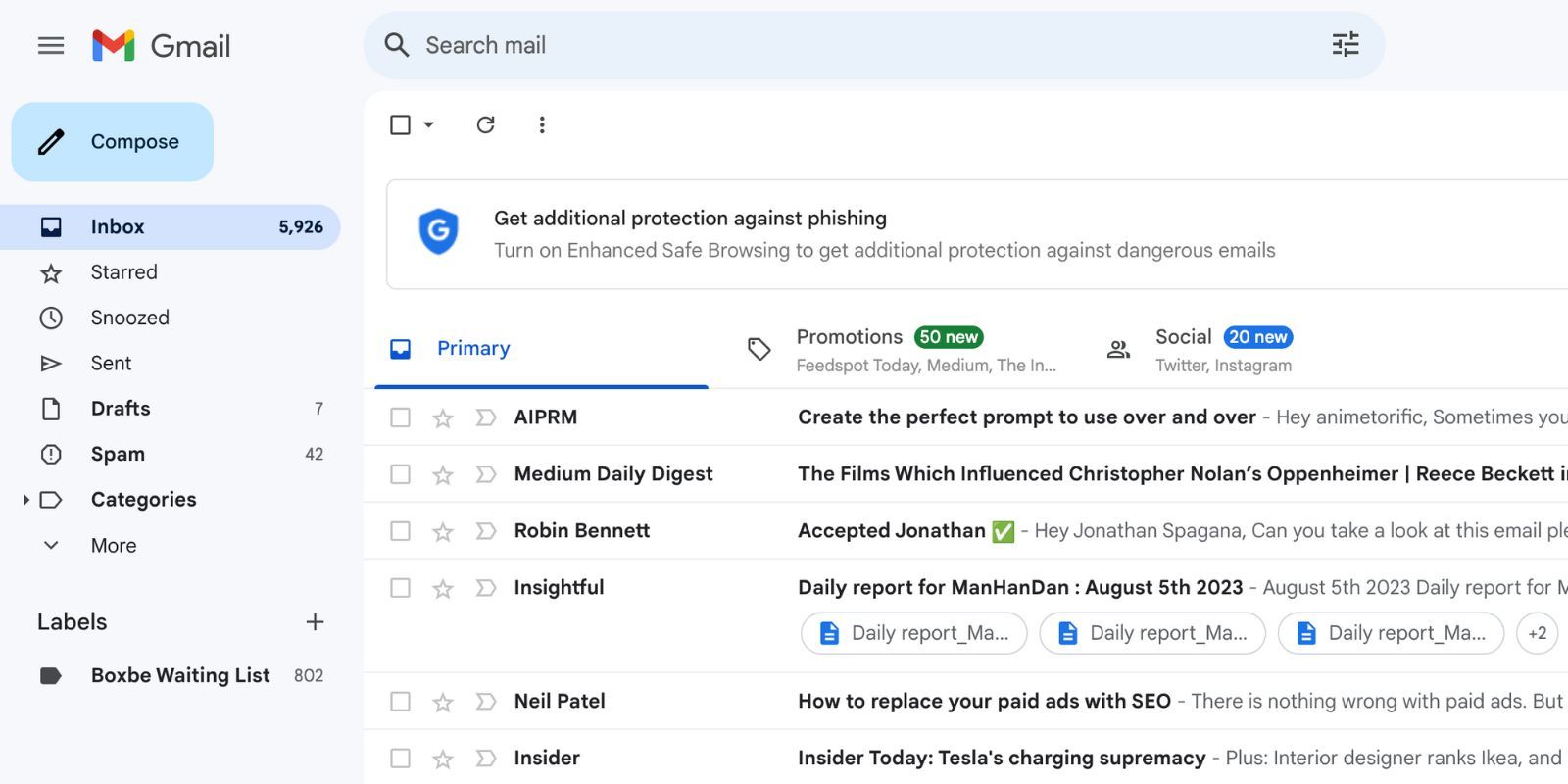

Conectado em contas de mídia social

![]()

Deixar as contas de mídia social ativas e acessíveis em seu dispositivo móvel apresenta uma vulnerabilidade de segurança significativa que não deve ser negligenciada. O potencial de invasão não autorizada aumenta quando um indivíduo não consegue sair dessas plataformas ao bloquear sua tela. Mesmo que um conhecido de confiança pegue emprestado temporariamente o dispositivo, ainda existe a possibilidade de que ele possa, acidental ou intencionalmente, examinar as informações pessoais armazenadas nos perfis do usuário. Em cenários mais graves, como roubo, um terceiro mal-intencionado pode obter acesso a dados confidenciais sem o conhecimento ou consentimento do proprietário. Portanto, é aconselhável praticar uma boa higiene de segurança cibernética, desconectando-se regularmente de todas as contas quando necessário, especialmente aquelas que contêm material confidencial ou detalhes privados.

Uma solução possível para reduzir o risco de acesso não autorizado às informações pessoais por meio de aplicativos de mídia social é simplesmente sair dessas contas quando não estiverem em uso. No entanto, em alguns casos, pode ser necessário permanecer conectado à internet por motivos profissionais ou pessoais. Em tais situações, um nível adicional de proteção pode ser obtido implementando um método de autenticação mais seguro. Por exemplo, aqueles que possuem iPhones podem utilizar a tecnologia de reconhecimento facial conhecida como Face ID para bloquear o dispositivo e impedir o acesso não autorizado ao conteúdo do telefone. Da mesma forma, indivíduos que usam dispositivos Android podem criar barreiras protegidas por senha em torno de aplicativos específicos para proteger ainda mais seus dados confidenciais.

Números de contas bancárias e PINs

É aconselhável abster-se de armazenar informações confidenciais, como números de contas bancárias e números de identificação pessoal (PINs) em seu smartphone, principalmente ao utilizar aplicativos bancários móveis. Armazenar esses dados pode criar vulnerabilidades em aplicativos financeiros. Da mesma forma como as senhas são gerenciadas, é recomendável que os indivíduos guardem esses detalhes na memória ou usem um aplicativo confiável de gerenciamento de senhas para garantir sua segurança.

Ao utilizar aplicativos bancários móveis, é crucial ter muito cuidado devido à prevalência de atividades fraudulentas, como e-mails de spam e páginas de phishing enganosas. É essencial abster-se de inserir qualquer informação de login, a menos que esteja em uma plataforma confiável que tenha sido completamente verificada.

Varreduras de impressão digital e reconhecimento facial

Métodos avançados de autenticação biométrica, como impressão digital e reconhecimento facial, podem não ser totalmente infalíveis na prática. Embora essas técnicas permitam acesso rápido ao dispositivo, elas são suscetíveis a uma série de violações de segurança que podem comprometer a privacidade do usuário. Por exemplo, um invasor pode forçar um indivíduo a colocar o dedo em seu smartphone, ignorando o processo de autenticação pretendido.

Para medidas de segurança ideais, é recomendável utilizar senhas baseadas em texto e compostas numericamente. Seria prudente analisar essas senhas por meio de ferramentas robustas de avaliação de senhas para avaliar sua resiliência contra possíveis ataques cibernéticos. Como uma opção segura, considere empregar sequências alfanuméricas complexas ou padrões numéricos personalizados mais longos como suas credenciais de login.

Fotos e vídeos privados do NSFW

É crucial remover fotos íntimas com conteúdo explícito ou protegê-las em pastas protegidas por senha, pois mantê-las indiscriminadamente em seu smartphone representa um risco significativo de ser vítima de extorsão sexual. Nesses casos, os indivíduos podem ser coagidos por atores mal-intencionados a fornecer material comprometedor adicional ou exigir compensação financeira.

Não hesite em entrar em contato com a Federal Trade Commission (FTC) se você for alvo de pornografia de vingança.

E-mails e mensagens confidenciais

Muitos indivíduos não reconhecem a extensão das informações confidenciais contidas em suas comunicações. Os fraudadores são capazes de reunir uma variedade de detalhes de aplicativos de mensagens instantâneas, mensagens de texto e correspondências de e-mail para realizar atividades ilícitas. É até possível que eles assumam a identidade de outra pessoa e cometam fraudes contra sua rede.

A reorganização regular da caixa de entrada de e-mail pode ajudar a mitigar possíveis violações de segurança, reduzindo a quantidade de informações confidenciais armazenadas nela. A prática de manter longas conversas em um dispositivo móvel pode representar um risco injustificado, e seria prudente adotar uma rotina de descartar a correspondência que não é mais necessária para fins de referência ou manutenção de registros.

É importante estar ciente de erros não intencionais adicionais na proteção de correio eletrônico aos quais os indivíduos podem involuntariamente se tornar vítimas. Os exemplos incluem a utilização de senhas fracas e a limitação da autenticação multifator a um único gadget.

Documentos e papelada sensíveis

Os indivíduos geralmente armazenam dados confidenciais sem a devida consideração, como informações de identificação pessoal (PII), que podem ser encontradas em documentos salvos em seus dispositivos eletrônicos. Por exemplo, os indivíduos que enviam suas declarações fiscais eletronicamente podem manter sua papelada do IRS, números de previdência social e detalhes de emprego em seus telefones celulares. Embora conveniente, é crucial considerar o dano potencial que pode resultar da exposição de tais informações confidenciais a ladrões de identidade.

A prevalência de negligenciar registros desatualizados, que podem abranger informações confidenciais, como detalhes particulares, assuntos relacionados à saúde e dados relacionados ao trabalho, não se limita apenas a correspondências informais. Foi observado que os indivíduos muitas vezes ignoram documentos arquivados contendo essas categorias de informações confidenciais, levando alguns a abandoná-los em repositórios digitais obsoletos.

Elimine o acúmulo de detritos eletrônicos em seu dispositivo móvel eliminando documentos confidenciais com segurança quando eles não forem mais necessários e erradicando mídias de armazenamento desatualizadas usando software de destruição de dados.

Limpe seu smartphone de PII excessivo

Ao utilizar um smartphone, é essencial estar ciente dos dados armazenados nele. A eliminação de duplicatas excessivas de material confidencial, como detalhes pessoais e financeiros, em aplicativos protegidos por senha, pode ajudar a garantir a privacidade e a segurança.

Esteja atento às armadilhas cibernéticas comuns das quais os indivíduos frequentemente são vítimas. Mesmo comportamentos aparentemente insignificantes, como o compartilhamento excessivo de informações pessoais na Internet, a dependência indiscriminada de redes privadas virtuais (VPNs) gratuitas e o acúmulo excessivo de dados podem expor alguém a possíveis ameaças.