Quão privada e segura é a rede Tor?

O Tor ganhou a reputação de ser um dos navegadores web mais seguros disponíveis, com muitos utilizadores a confiarem nas suas características de segurança. No entanto, permanece a questão de saber se o Tor oferece realmente uma proteção robusta ou se os navegadores alternativos possuem maiores capacidades para salvaguardar a privacidade e a segurança do utilizador.

O que é o Tor?

O Tor, um projeto conhecido como The Onion Routing, é um navegador de Internet popular utilizado por milhões de utilizadores em várias plataformas, incluindo Linux, macOS e Windows. Além disso, pode ser acedido através de dispositivos móveis.

O Tor foi criado pelo The Tor Project e lançado em 2006. Nesse mesmo ano, o Projeto Tor estabeleceu-se oficialmente como uma entidade sem fins lucrativos.

Só nos EUA, mais de meio milhão de pessoas usam o Tor diariamente, em média (de acordo com as métricas do próprio Tor ). É mais utilizado na Alemanha, mas também tem prevalência na Índia, Rússia, França, Finlândia e Reino Unido.

O Navegador Tor, um navegador web utilizado para manter a privacidade online, funciona através da generosidade das contribuições dos utilizadores e de um vasto grupo de voluntários não remunerados. Como uma organização sem fins lucrativos, o Projeto Tor depende muito dessas doações e do apoio de sua comunidade dedicada. Esta comunidade tem um papel essencial na garantia de uma navegação segura, operando relés, ou nós dentro da rede Tor. Estes relés são responsáveis por receber e encaminhar o tráfego da Internet, formando assim a infraestrutura da rede.

Características de Segurança do Tor

O Tor é conhecido pelas suas robustas medidas de segurança e fiabilidade como navegador web. Que atributos específicos contribuem para a sua reputação de ser uma escolha segura e fiável na navegação online?

Onion Routing

O conceito de onion routing tem origem na rede Tor, tendo sido desenvolvido em meados da década de 1990.

O Onion Routing é uma metodologia que emprega várias camadas de encriptação para permitir a comunicação online anónima, análoga à estrutura de uma cebola, em que cada camada serve como meio de proteção e confidencialidade.

O navegador Tor depende de uma rede de retransmissores geridos por voluntários para permitir o onion routing. Esses relés estão dispersos em vários locais do mundo, sem que um único indivíduo saiba a origem ou o destino de uma determinada comunicação. Cada retransmissor participa na transmissão de mensagens para o alvo pretendido, mas não tem conhecimento nem da origem nem do destino final dessas comunicações.

Cada pacote de dados individual passa por várias fases à medida que sai do dispositivo do utilizador.Inicialmente, a informação entra na rede através do relé de entrada ou de guarda, seguindo-se a passagem pelo relé intermédio ou de ponte. Por fim, a informação chega ao seu destino através do relé de saída.

Os dados, depois de atravessarem as duas estações de retransmissão iniciais, são submetidos a um processamento criptográfico, utilizando chaves distintas em cada fase, o que torna extremamente difícil para as partes malévolas discernirem a informação ou o endereço IP (Internet Protocol) na forma não encriptada. Consequentemente, a identidade do remetente, a localização e as acções permanecem confidenciais.

Neste momento, deve notar-se que o nó de saída não codifica

Através da utilização de um sistema de retransmissão segmentado, cada participante individual da rede não tem conhecimento das características e do destino pretendido de um determinado pacote de dados. Ao transmitir a sua informação através do onion routing, o Tor emprega a utilização do AES, ou Advanced Encryption Standard. Atualmente, não se conhecem casos em que os protocolos AES tenham sido violados, o que garante a sua segurança excecional.

Níveis de segurança ajustáveis

Padrão, Mais seguro e Mais seguro.

A plataforma utiliza o encaminhamento e a encriptação onion, mantendo a funcionalidade de todas as outras características baseadas na Web.

Posso ajudar em alguma coisa?

⭐ JavaScript em sítios não HTTPS.

⭐ Determinados tipos de letra e símbolos.

⭐ Reprodução automática de vídeos, áudio e WebGL.

A última iteração do Tor, apelidada de “Safest”, implementa um conjunto rigoroso de medidas de segurança por padrão. Estas incluem a desativação completa do JavaScript em todos os sites, uma restrição à disponibilidade de fontes e símbolos adicionais e a proibição da reprodução automática de vídeo nos formatos áudio e WebGL.

É aconselhável utilizar o modo Mais Seguro, uma vez que a definição Mais Seguro impõe limitações rigorosas. No entanto, se alguém estiver envolvido em investigações altamente confidenciais ou necessitar de aceder a sites não seguros, a ativação do modo Mais seguro numa base temporária pode revelar-se judiciosa.

NoScript

O NoScript é uma extensão do browser que protege os utilizadores contra scripts não suportados ou malévolos em websites. Se for detectado um script não aprovado, o NoScript impede a sua execução e fornece um script alternativo para ser apresentado.

A utilização do NoScript não se limita apenas ao Tor, nem foi um conceito original concebido pelo Projeto Tor.

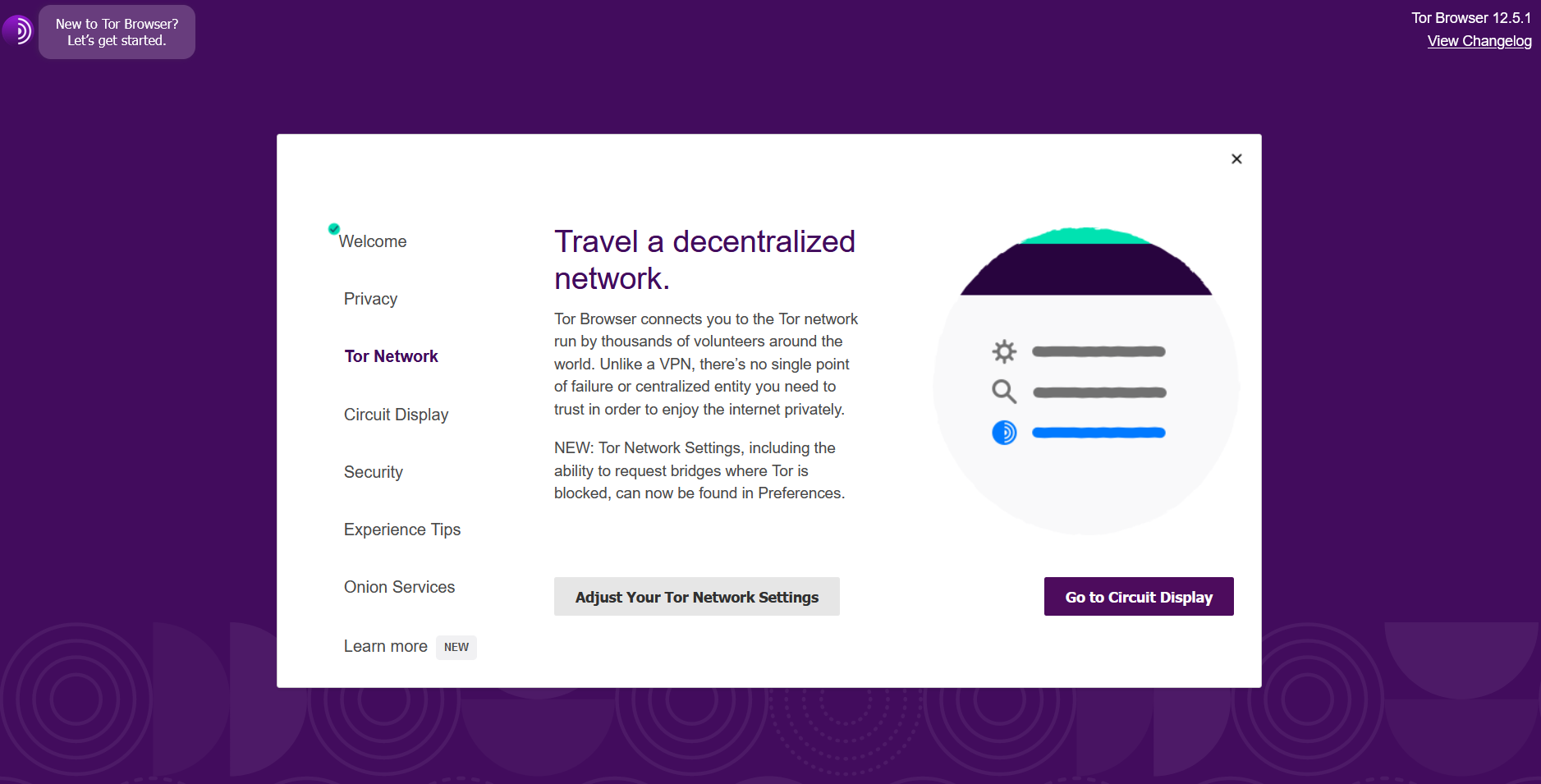

Descentralização

A rede Tor opera em uma infraestrutura descentralizada, onde nenhuma entidade possui acesso completo aos dados ou aos recursos da rede. Em vez disso, vários nós colaboram para gerir a rede e transmitir dados da sua fonte para o destinatário pretendido.

É imperativo ter em consideração a arquitetura da rede de retransmissão neste contexto. Como já foi dito, os dados passam por vários retransmissores antes de saírem da rede. Nenhum retransmissor individual possui informações completas sobre um pacote de dados, impedindo assim que qualquer retransmissor potencialmente malicioso roube informações confidenciais.

A implementação desta arquitetura garante que não existem pontos de falha únicos, evitando potenciais dificuldades técnicas e falhas no sistema.

As desvantagens do Tor

Embora o Tor ofereça certas vantagens em termos de segurança e privacidade, é importante reconhecer também as suas limitações.

Desempenho lento

O atraso na transmissão de dados através da rede Tor deve-se às suas múltiplas rondas de encaminhamento encriptado, o que requer mais tempo para carregar páginas web e pode resultar em problemas de buffering durante o streaming ou jogos.

A utilização de redes privadas virtuais (VPN) implica que o tráfego em linha seja sujeito a um processo de encriptação análogo, o que pode resultar numa diminuição da velocidade de navegação na Web e num aumento da latência. No entanto, essas consequências são frequentemente consideradas um sacrifício necessário para aumentar a segurança.

Associação com a Dark Web

O Tor é amplamente utilizado no domínio da Dark Web devido à sua capacidade de oferecer um elevado nível de anonimato aos seus utilizadores. Como resultado, existe uma perceção comum de que o Tor é inerentemente ilícito, ou é predominantemente utilizado por cibercriminosos. No entanto, esta suposição não é necessariamente exacta. Uma proporção significativa de indivíduos que utilizam o Tor fazem-no com o objetivo de melhorar a sua privacidade e segurança online, e o browser é geralmente considerado legal na maioria dos países.

Aceder à dark web através do browser Tor não garante que os utilizadores a utilizem apenas para fins ilegais. O browser apenas proporciona anonimato e não regula as actividades dos seus utilizadores. Da mesma forma, os motores de busca como o Google e o Mozilla não podem ditar a forma como os seus produtos são utilizados pelos indivíduos. Existem inúmeros sítios Web legítimos na Web profunda ou escura que servem propósitos valiosos sem quaisquer objectivos malévolos.

Informamos que a utilização do Tor para explorar mais pode levar ao encontro de conteúdos considerados ilegais ou de natureza perturbadora.

Sem encriptação do relé de saída

A utilização da metodologia de encaminhamento onion do Tor resulta em comunicação encriptada; no entanto, deve notar-se que existe uma potencial vulnerabilidade associada ao relé de saída. Especificamente, o relé de saída da rede Tor não emprega encriptação para o tráfego, resultando em comunicação não segura quando os dados saem da rede.

Um nó de saída do Tor comprometido representa um risco de ter as actividades online monitorizadas por uma entidade malévola, caso essa entidade obtenha acesso ao mesmo.

No entanto, a retransmissão de saída é incapaz de desencriptar a informação que foi previamente encriptada pelas retransmissões anteriores.

Alternativas ao Tor

O Tor é uma escolha altamente recomendada para indivíduos que procuram maior anonimato e segurança enquanto navegam na Internet. No entanto, aqueles que não estão inclinados a utilizá-lo podem explorar opções alternativas que também dão prioridade à privacidade do utilizador.

As principais alternativas ao Tor incluem:

⭐ Brave

⭐ Epic Browser

⭐ Yandex Browser

⭐ Tails

⭐ Vivaldi

Pode utilizar qualquer um dos navegadores web mais prevalecentes, como o Chrome e o Safari, no entanto, não são inerentemente concebidos com a segurança em mente.

Uma medida adicional para aumentar a privacidade e proteger informações pessoais enquanto navega na Internet é utilizar uma Rede Privada Virtual (VPN) em conjunto com o browser Tor. Ao fazê-lo, fornece uma camada extra de proteção e assegura que todos os dados transmitidos são encriptados no nó final antes de deixarem o servidor VPN (desde que o fornecedor de serviços VPN seja de confiança).

O Tor é altamente seguro, mas tem as suas falhas

O navegador Tor coloca uma ênfase significativa em garantir a segurança e o anonimato dos seus utilizadores através de várias funcionalidades integradas. No entanto, é essencial estar ciente de certas desvantagens associadas a este navegador, e existem opções alternativas que merecem ser consideradas.