O que é uma MixNet e como funciona?

Sempre que precisamos de melhorar a nossa privacidade online, temos frequentemente duas opções: VPNs ou Tor. A maioria dos utilizadores da Internet adopta a primeira opção, enquanto os indivíduos mais experientes em tecnologia utilizam uma mistura das duas.

Em certos casos, a MixNet, uma solução de anonimato menos conhecida com capacidades de privacidade robustas, pode revelar-se superior a alternativas mais populares, como o Tor e as VPNs. No entanto, podemos perguntar-nos quais são exatamente os seus atributos? Como é que funciona? E como é que se compara com outras opções como o Tor e as VPNs?

O que é a MixNet?

A MixNet refere-se a um mecanismo de segurança de rede que garante a privacidade e a confidencialidade das comunicações online através do processo de ofuscação de dados. Ao integrar elementos de dados provenientes de diversas fontes antes da transmissão, esta abordagem torna a identificação do remetente e do destinatário um desafio para as partes não autorizadas.

Embora a grande maioria das informações online seja protegida através de métodos de encriptação, como o Transport Layer Security (TLS) e o Secure Sockets Layer (SSL), determinados detalhes da comunicação permanecem expostos, podendo ser examinados por terceiros para discernir as identidades do remetente e do destinatário. Em resposta a este desafio, as MixNets utilizam uma técnica conhecida como metadata shuffling para salvaguardar o anonimato do utilizador.

Como é que uma MixNet funciona?

Uma MixNet emprega uma série de protocolos concebidos para ofuscar e baralhar as informações transmitidas através da sua rede de dispositivos ligados. Isto inclui a integração de diversas fontes de dados e a manipulação dos metadados associados, tornando virtualmente impossível a partes não autorizadas obter informações úteis sobre as identidades dos utilizadores ou antecipar a natureza das comunicações trocadas.

As MixNets são constituídas por dois componentes:

A PKI, ou Infraestrutura de Chave Pública, refere-se a um sistema responsável pela distribuição dos materiais de chave pública e das informações de ligação à rede necessárias para facilitar o funcionamento da MixNet.

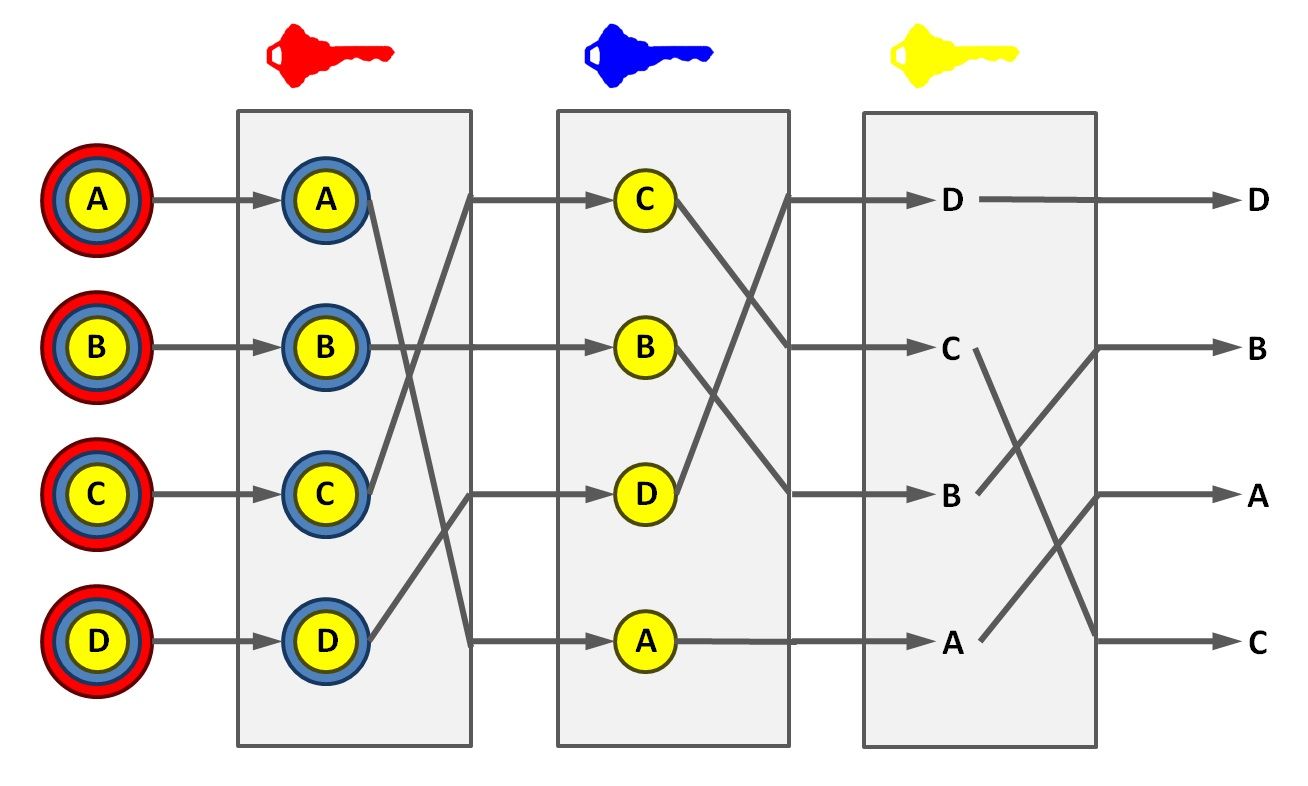

As redes Mix empregam uma série de rotas baseadas em criptografia que servem como intermediárias para as comunicações de entrada. Estas rotas efectuam operações criptográficas sobre a informação de modo a ocultar qualquer ligação entre as mensagens recebidas e os seus eventuais destinos.

A Infraestrutura de Chave Pública (PKI) serve de base à Rede Mix, desempenhando um papel crucial no estabelecimento da confiança entre os seus participantes.No entanto, se a PKI ficar comprometida, a integridade de toda a rede é posta em causa, uma vez que um atacante pode potencialmente subverter os nós legítimos, substituindo-os por contrapartes não autorizadas sob o seu controlo. Por conseguinte, torna-se imperativo que a PKI seja concebida para funcionar de forma descentralizada, a fim de atenuar esses riscos de segurança.

Os protocolos de mistura processam a informação dividindo-a em unidades discretas e convertendo-a em texto cifrado, tornando-a assim indetetável através de encriptação. Este texto cifrado é transmitido através de uma sequência pré-determinada de servidores de mistura antes de chegar ao destinatário pretendido. Além disso, a incorporação do tempo de atraso nestes processos serve de proteção contra tentativas adversárias que se baseiam em padrões temporais para fins de identificação.

A utilização de apenas um nó de mistura pode resolver adequadamente as questões de privacidade; no entanto, ao fazê-lo, corre-se o risco de depender de um único ponto de falha. Para mitigar esta preocupação, são utilizados vários nós de mistura, cada um servindo como uma entidade independente que melhora o anonimato geral fornecido pela rede, reforçando simultaneamente a sua robustez colectiva.

MixNet vs. Tor

O Tor é uma tecnologia proeminente destinada a aumentar a privacidade em linha e tem uma adoção mais alargada. No entanto, utiliza uma estratégia distinta para garantir o anonimato.

O Tor utiliza uma abordagem chamada onion routing, que envolve a encriptação de dados em várias camadas e a sua transmissão através de servidores de retransmissão geridos por voluntários antes de chegar ao destinatário pretendido. Em contraste, uma MixNet obscurece a ligação entre o remetente e o destinatário misturando as suas comunicações, o que torna difícil estabelecer uma relação direta entre eles.

Na configuração de uma rede Tor, os retransmissores são responsáveis pela encriptação da informação utilizando chaves criptográficas distintas, sem terem conhecimento da fonte ou do destinatário pretendido da comunicação. Este nível adicional de encriptação complica os esforços para identificar as origens e os destinos envolvidos.

O Tor utiliza nós de saída, que servem como retransmissores finais dentro da sua rede, para desencriptar a camada final de encriptação antes de a transmitir ao destinatário pretendido. No entanto, esta disposição apresenta uma potencial ameaça à segurança quando esses nós de saída se revelam malévolos.

As MixNets e o Tor empregam estratégias distintas para garantir o anonimato em linha, o que conduz a vantagens e deficiências específicas. A título de exemplo, as MixNets demonstram competência na obstrução de correlações temporais e ataques de verificação, ao passo que o Tor demonstra competência na proteção contra a impressão digital de sítios Web e ataques Sybil.

Além disso, o Tor beneficia de uma maior rede e base de utilizadores, o que contribui para a sua maior robustez. Por outro lado, as MixNets caracterizam-se por uma latência reduzida, resultante do facto de haver menos retransmissores de rede envolvidos no processo de comunicação. A decisão sobre a seleção de uma em detrimento da outra depende de factores como o grau de anonimato preferido, os níveis de latência aceitáveis e a escala de rede necessária.

MixNet vs. VPN

As redes privadas virtuais (VPNs) tornaram-se um dos meios mais comuns para manter o anonimato online e aumentar a segurança, principalmente devido ao seu processo de instalação fácil de utilizar e à abundância de fornecedores de serviços disponíveis no sector.

As VPN estabelecem uma ligação segura e encriptada entre o utilizador final e um servidor remoto, ocultando eficazmente as informações privadas do utilizador, como a sua localização geográfica e actividades em linha, através da encriptação de todo o seu tráfego na Internet. Este processo impossibilita que partes não autorizadas interceptem ou monitorizem as comunicações digitais do utilizador.

Ao contrário das MixNets, que utilizam transformações criptográficas em bits individuais de informação antes de os misturar e transmitir através de uma série de intermediários para dificultar o estabelecimento de ligações entre as partes comunicantes e o conteúdo trocado, este método adopta uma estratégia alternativa.

As VPNs podem ser bastante úteis quando se pretende ocultar a localização geográfica, ligar-se em segurança a redes sem fios não seguras, obter acesso a conteúdos restritos por motivos geográficos e manter o anonimato enquanto se navega na Web. No entanto, devido à necessidade de depender de uma rede de servidores VPN gerida centralmente, estes sistemas podem dar origem a questões relacionadas com a fiabilidade e a privacidade.

Em contraste com as VPNs, as MixNets apresentam uma maior eficácia quando o anonimato robusto e a segurança abrangente dos metadados são fundamentais. Além disso, apresentam uma latência reduzida e uma estrutura de rede distribuída, por oposição à dependência de servidores localizados centralmente que caracteriza as VPN.

Limitações das MixNets

As MixNets estão sujeitas a determinados condicionalismos, que podem diminuir a sua eficiência e viabilidade em aplicações reais…

A latência inerente ao processo de mistura pode atrasar a transmissão de mensagens antes da disseminação, o que constitui uma medida de segurança fundamental para contrariar ataques de correlação temporal e garantir a privacidade. No entanto, essas latências podem afetar negativamente a capacidade de resposta das aplicações em tempo real que exigem uma interatividade rápida.

A manutenção de um equilíbrio ótimo entre o número de nós de mistura e o volume de tráfego de utilizadores é essencial para garantir o bom funcionamento de um sistema MixNet, à medida que este se expande para acomodar um maior número de utilizadores e mensagens. Este processo pode tornar-se cada vez mais complexo com o crescimento da rede, tornando a escalabilidade da rede um potencial obstáculo que deve ser cuidadosamente gerido.

O aumento do tamanho dos pacotes de dados resultante do processo de mistura pode levar a uma maior utilização da largura de banda em comparação com a comunicação direta, o que pode representar um desafio para indivíduos com capacidade de rede restrita ou cenários que exijam uma transmissão rápida de dados.

As MixNets podem apresentar um desafio em termos de usabilidade devido à necessidade de os utilizadores instalarem software especializado ou utilizarem protocolos de comunicação específicos, limitando potencialmente o seu potencial de aceitação generalizada. Para promover um maior envolvimento dos utilizadores, é essencial que estes sistemas ofereçam interfaces intuitivas e integrações fáceis com as plataformas existentes.

As MixNets são susceptíveis a ataques Sybil, em que um ator malicioso fabrica numerosas entidades fictícias com a intenção de exercer um controlo indevido sobre a rede. Essas acções podem resultar no reencaminhamento de mensagens, na alteração de informações ou em violações da privacidade.

Embora as MixNets ofereçam uma forte proteção da privacidade, as suas limitações tornam-nas opções menos convenientes para a privacidade em linha. No entanto, várias tecnologias futuras estão a resolver estas limitações. Por exemplo, a HOPR utiliza a ligação em rede P2P dos nós, o que aumenta a escalabilidade, enquanto a Nym organiza os nós das MixNets em camadas, formando uma arquitetura que oferece mais escalabilidade sem comprometer o anonimato.

Você deve usar MixNets?

A decisão de utilizar MixNets para melhorar a privacidade online depende dos requisitos específicos de cada um, da sua aceitação de uma maior latência e utilização de recursos, bem como da adequação dos seus programas de software.

As mixnets podem ser uma opção viável para quem dá prioridade ao anonimato nas suas actividades em linha, bem como para situações em que a atualidade é menos preocupante. No entanto, as mixnets não oferecem o mesmo nível de conveniência que outras tecnologias de ligação em rede, pelo que podem não ser ideais para os utilizadores que procuram soluções de fácil utilização ou para aqueles que dependem de ferramentas de comunicação em tempo real. Em última análise, deve ponderar-se cuidadosamente as vantagens, os inconvenientes e as implicações associadas à utilização das mixnets antes de se tomar uma decisão sobre a sua adequação.