10 funcionalidades de segurança do ecossistema Apple que o mantêm a si e aos seus dispositivos seguros

Os nossos gadgets não são apenas ferramentas que facilitam a nossa vida. Eles contêm tantos dados pessoais e informações vitais que é essencial mantê-los seguros. Felizmente, os dispositivos Apple são excelentes neste departamento.

De facto, a Apple não se contenta apenas em criar dispositivos elegantes e chiques; pelo contrário, a empresa coloca uma ênfase considerável na proteção da sua privacidade, mantendo medidas de segurança robustas e proporcionando uma experiência de utilização perfeita. Na prossecução destes objectivos, foram incorporadas várias funcionalidades essenciais nos nossos produtos.

Face ID e Touch ID

Crédito da imagem: Apple

Crédito da imagem: Apple

Não é possível garantir que os dispositivos pessoais não caiam na posse de terceiros, como colegas de trabalho intrometidos ou familiares curiosos. Além disso, é concebível que um indivíduo possa deduzir o código de acesso ou a palavra-passe correcta e obter acesso ao dispositivo móvel ou ao sistema informático.

Replicar as características biométricas únicas de uma pessoa representa um desafio maior do que simplesmente adivinhar uma palavra-passe ou um código PIN. A implementação da tecnologia de reconhecimento facial no Face ID da Apple e a digitalização de impressões digitais com o Touch ID acrescenta um nível adicional de segurança para proteger contra o acesso não autorizado aos seus dispositivos electrónicos. Isto proporciona aos utilizadores a tranquilidade de saberem que só eles podem desbloquear e utilizar os seus produtos Apple. Além disso, este método de autenticação é prático e simplificado, acrescentando conveniência à experiência do utilizador.

Não é necessário limitar a proteção ao dispositivo principal; existem métodos alternativos disponíveis, como a utilização de atalhos de teclado para proteger aplicações específicas num iPhone.

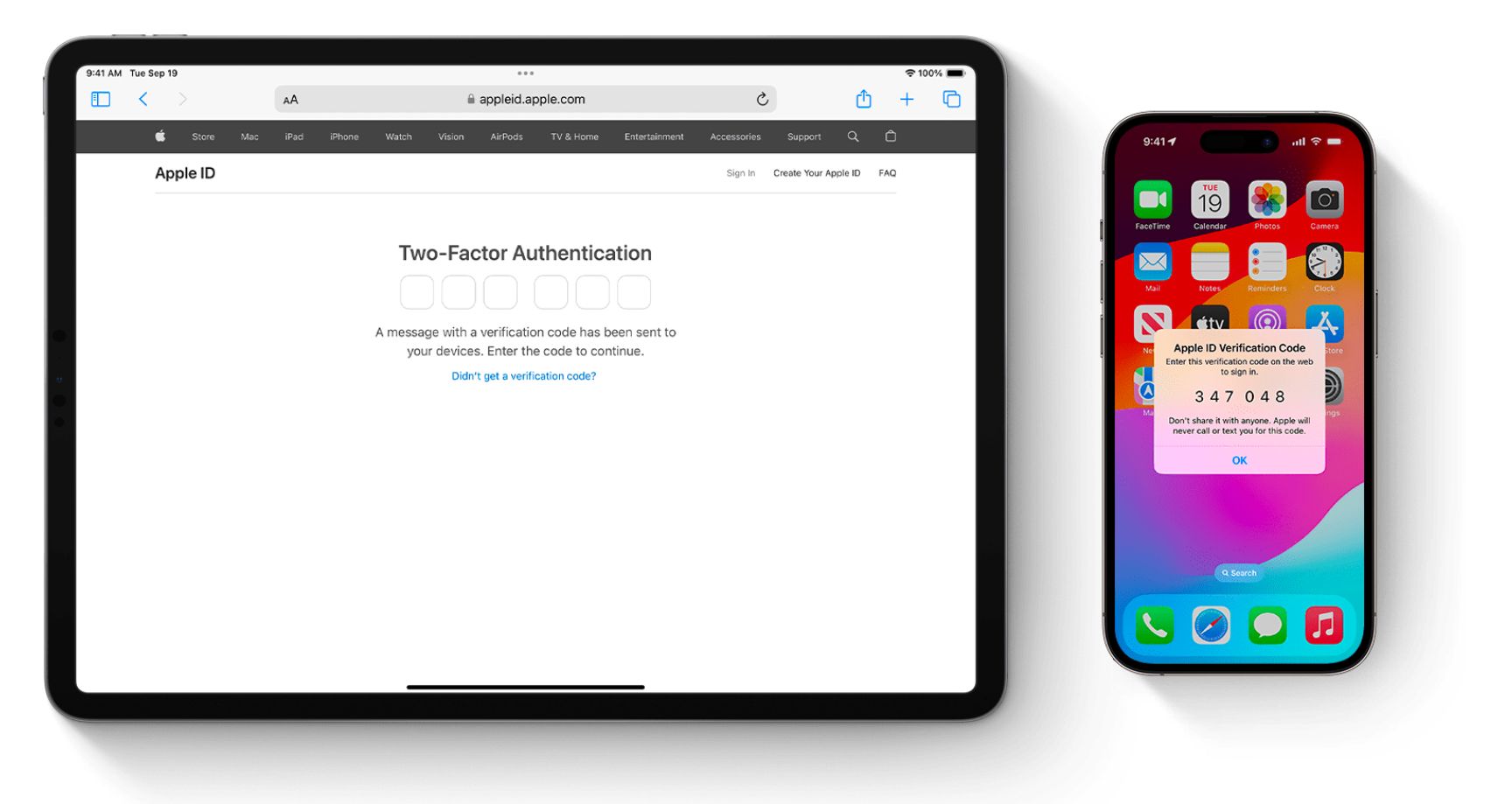

Autenticação de dois factores iCloud

Crédito da imagem: Apple

Crédito da imagem: Apple

É inquietante contemplar a potencial utilização indevida dos dados pessoais de uma pessoa. A perspetiva de as informações confidenciais serem comprometidas é motivo de preocupação. Para salvaguardar a segurança e a privacidade do utilizador, a Apple implementou uma medida adicional de autenticação que requer uma verificação adicional quando se acede à conta Apple ID.

Ao tentar aceder ao seu ID Apple a partir de um novo dispositivo ou através do nosso site, o utilizador receberá uma notificação da nossa parte. O utilizador tem autorização para sancionar ou impedir quaisquer tentativas desconhecidas ou questionáveis de iniciar sessão.

Para aumentar a segurança do seu ID Apple, recomenda-se que estabeleça um dispositivo verificado, como um iPhone.Se ainda não tiver designado um dispositivo de confiança, será enviado um código de verificação para o número de telefone associado à sua conta. É altamente recomendável ativar a autenticação de dois factores para a ID da Apple, de modo a minimizar potenciais ameaças à segurança.

Processo de verificação da App Store

As aplicações desempenham um papel fundamental na modelação das nossas interacções numa série de dispositivos. São indispensáveis para navegar na Web, participar em conferências virtuais e comunicar com colegas de trabalho - apenas alguns exemplos entre muitos. Conscientes da sua omnipresença, os cibercriminosos utilizam frequentemente tácticas enganadoras, criando aplicações que funcionam como trojans, introduzindo sub-repticiamente software nocivo nos dispositivos electrónicos.

Para manter a integridade da nossa plataforma, a Apple implementou um rigoroso processo de seleção de todas as aplicações submetidas pelos programadores. Esta avaliação minuciosa foi concebida para detetar quaisquer componentes nocivos que possam constituir uma ameaça à segurança e proteção do utilizador. Ao aderir a estas normas rigorosas, pretendemos fornecer aos nossos clientes um ambiente seguro para descarregar e utilizar aplicações nos seus dispositivos.

Embora a Apple se esforce por garantir a segurança das informações e do equipamento do utilizador nos seus canais controlados, não pode garantir a segurança dos dados e dos dispositivos ao aceder a aplicações de terceiros. A utilização de software não aprovado pode representar riscos potenciais.

Safari’s Intelligent Tracking Prevention

O grande volume de dados gerados diariamente pelas pessoas é altamente valorizado por inúmeras organizações, o que leva a uma aceleração da prática de extração de dados, que por vezes pode entrar em conflito com os limites legais. Embora estas entidades forneçam ferramentas e serviços indispensáveis, continua a ser inadmissível que se intrometam em assuntos pessoais sem obter autorização explícita.

O Safari é um browser concebido para proteger a sua privacidade online, não partilhando os seus dados com a Apple e sendo transparente no que diz respeito ao tratamento dessas informações. Enquanto navega na internet, o Safari impede que os sites se intrometam nas suas actividades ou recolham os seus dados, reforçando assim a privacidade e a segurança. Esta é apenas uma das várias formas em que o Safari defende estes valores.

Criptografia de ponta a ponta no iMessage e FaceTime

A criptografia de ponta a ponta (E2EE) refere-se a uma medida de segurança robusta empregada por determinadas plataformas de comunicação, como os aplicativos nativos iMessage e FaceTime encontrados nos aparelhos Apple, que protege as mensagens ou dados trocados entre as partes contra acesso não autorizado ou vigilância.

A encriptação de ponta a ponta garante a confidencialidade das suas comunicações, assegurando que apenas o remetente e o destinatário podem aceder às mesmas. Este método impede que terceiros não autorizados, incluindo empresas de tecnologia como a Apple, interceptem ou visualizem as suas conversas.

Encontrar o meu dispositivo e bloqueio de ativação

Crédito da imagem: Apple

Crédito da imagem: Apple

Perder um dispositivo eletrónico pode ser uma experiência extremamente perturbadora. Felizmente, a Apple concebeu a aplicação Encontrar, que é acessível a partir de todos os dispositivos, para garantir a máxima facilidade e conveniência para os utilizadores. Esta ferramenta inovadora permite que os indivíduos localizem e identifiquem sem esforço o paradeiro do seu dispositivo Apple perdido, desde que este permaneça ligado ao seu ID Apple. A interface de fácil utilização fornece uma representação visual da localização atual do dispositivo através de um mapa detalhado, mesmo quando o dispositivo não está ativamente online.

O Bloqueio de ativação é uma medida de segurança essencial integrada na aplicação Find My da Apple. No caso de um Mac roubado, esta funcionalidade coloca desafios significativos aos potenciais compradores que pretendam revender o dispositivo rapidamente. O dispositivo pode ser bloqueado remotamente, tornando-o inutilizável sem as credenciais do proprietário original ou um código de desbloqueio especial.

O Bloqueio de ativação é uma funcionalidade de segurança que protege os dispositivos contra o acesso não autorizado, mesmo quando um indivíduo tem a posse física do dispositivo. Ao impedir que outras pessoas utilizem ou manipulem o dispositivo, esta funcionalidade salvaguarda informações confidenciais e garante que apenas utilizadores autorizados podem aceder ao dispositivo. Disponível para iPhone, iPad, Apple Watch e modelos mais recentes de computadores Mac, é importante verificar se o Mac está equipado com o Bloqueio de ativação.

Secure Enclave para proteção de dados

Uma faceta adicional do hardware da Apple, relacionada com medidas de segurança para informações confidenciais, é o Secure Enclave.

O Secure Enclave é responsável pela geração de uma chave de encriptação única aquando da configuração de um novo dispositivo Apple, incluindo iPhones e computadores Mac. Esta chave serve para proteger informações sensíveis, como os dados biométricos utilizados pelo ID Facial, através de encriptação. Em particular, esta chave de encriptação permanece confinada no Secure Enclave, assegurando que permanece completamente separada de todos os outros componentes de hardware do dispositivo.

De facto, devido à implementação de enclaves seguros e outras medidas de segurança robustas nos dispositivos macOS, torna-se altamente improvável que os hackers tenham acesso a dados armazenados, tais como chaves criptográficas, informações biométricas ou credenciais de palavras-passe.Consequentemente, mesmo que um terceiro não autorizado consiga violar o armazenamento ou a memória do dispositivo, a recuperação da chave permanece inviável. Estas normas de segurança rigorosas são um dos principais factores que desencorajam muitos utilizadores de Mac a mudar para sistemas operativos alternativos, como o Windows.

Permissões e transparência das aplicações

Após a instalação de uma aplicação através da App Store, é necessário o consentimento do utilizador antes de aceder a funcionalidades do dispositivo, como a câmara, o microfone e os serviços de localização. Uma interface pop-up simples facilita este processo de decisão. No que diz respeito às aplicações que solicitam o rastreio contínuo da localização, os utilizadores têm a opção de limitar o seu acesso para evitar a monitorização ininterrupta do seu paradeiro.

Além disso, a função App Tracking Transparency da Apple garante que as aplicações não podem monitorizar as actividades dos utilizadores para além dos seus limites em conjunto com outras plataformas digitais, a menos que o utilizador conceda uma autorização explícita. Nesses casos, a aplicação deve iniciar um pedido de consentimento antes de prosseguir com quaisquer esforços de rastreio.

Além disso, a ativação do Relatório de privacidade da aplicação no iPhone ou iPad fornece informações valiosas sobre quais as aplicações que acederam aos seus dados, juntamente com as horas específicas em que essas acções ocorreram, bem como a verificação se alguma aplicação partilhou os seus dados com terceiros.

Iniciar sessão com a Apple

A utilização de “Iniciar sessão com a Apple” agiliza o processo de registo em sites, aplicações ou serviços, eliminando a necessidade de despender um tempo considerável a preencher formulários de registo, a confirmar o endereço de e-mail e a gerar combinações de palavras-passe distintas para cada conta digital criada.

Além disso, a utilização da funcionalidade Hide My Email permite ocultar o endereço de correio eletrónico individual, preservando a confidencialidade.

A Apple tem tudo a ver com conveniência e segurança

À medida que os avanços tecnológicos progridem, o espetro de potenciais violações de segurança torna-se mais alargado. Os piratas informáticos aperfeiçoam continuamente as suas técnicas com o objetivo de explorar vulnerabilidades e proteger informações sensíveis. Além disso, as grandes empresas tecnológicas demonstram um grande interesse em monitorizar as actividades digitais dos indivíduos, o que lhes permite identificar produtos comercializáveis e adaptar os anúncios em conformidade.

No dinâmico domínio da tecnologia, a Apple distingue-se pelo seu empenho em dar prioridade à privacidade e segurança do utilizador num ecossistema abrangente. Embora os produtos da empresa sejam conhecidos pela sua elegância e design, é importante não esquecer as poderosas funcionalidades de segurança inerentes a cada dispositivo.Estas capacidades asseguram a confidencialidade das informações pessoais, ao mesmo tempo que libertam os utilizadores de preocupações e inquietações relativamente a potenciais violações ou acessos não autorizados.