Os ataques VoltSchemer podem derreter o seu telemóvel, mas qual é a probabilidade?

Key Takeaways

Embora seja possível que o VoltSchemer represente um risco potencial de iniciar incêndios e sobreaquecer dispositivos electrónicos a níveis perigosos, a probabilidade de tais eventos ocorrerem na realidade parece ser relativamente mínima.

A modificação de tomadas eléctricas requer um nível de conhecimento técnico que pode não estar ao alcance de ladrões casuais que são motivados principalmente por ganhos financeiros. Como tal, é menos provável que um atacante tente este tipo de ataque para roubar o telemóvel de uma vítima. Em vez disso, podem optar por métodos mais simples, como carteiristas ou cenários de fuga, em que podem agarrar rapidamente o dispositivo sem ter de recorrer a modificações complexas.

A recriação do VoltSchemer requer um elevado nível de proficiência técnica, bem como equipamento especializado, o que torna difícil a sua reprodução fora de um ambiente laboratorial.

Num desenvolvimento que faz lembrar a ficção científica, os cientistas conceberam um método para carregar dispositivos móveis sem fios, aquecendo-os simultaneamente a temperaturas superiores a 80 graus Celsius. Embora este processo, conhecido como “Voltscheme”, possa levar a resultados potencialmente perigosos, como explosões, não se sabe até que ponto estas ocorrências são prováveis na realidade.

O que é o VoltSchemer?

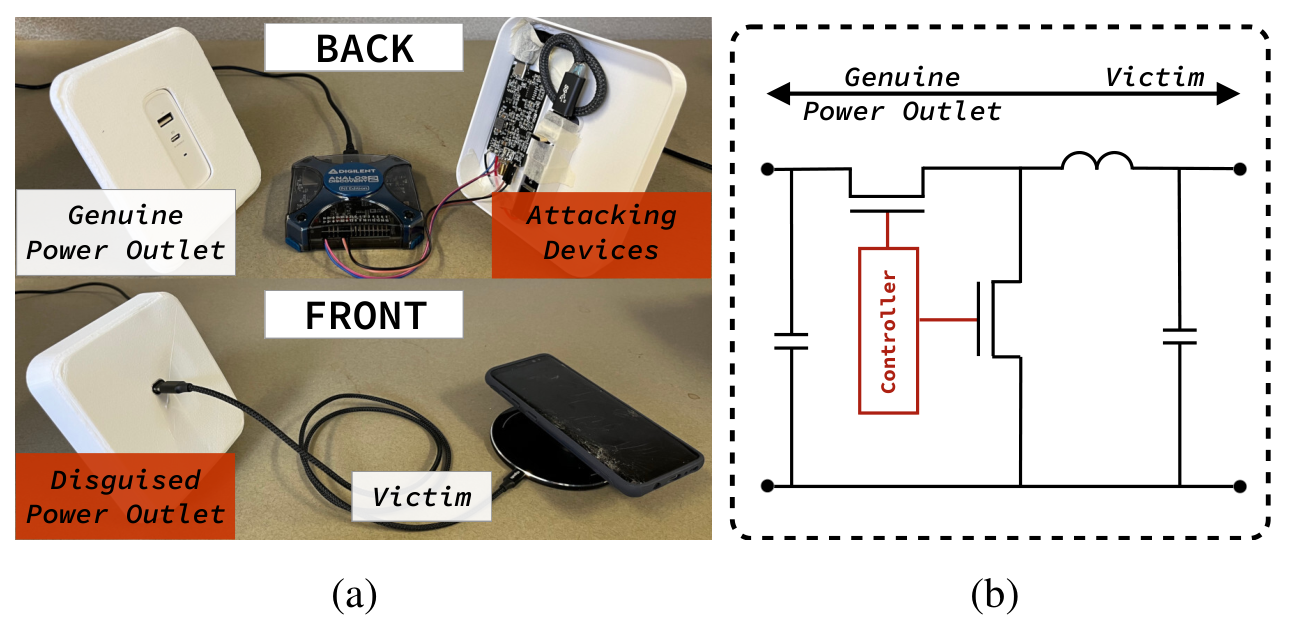

O VoltSchemer: Use Voltage Noise to Manipulate Your Wireless Charger [PDF] explica que o VoltSchemer é um ataque especial que afecta o carregador sem fios do seu telemóvel. A ideia é que um atacante possa manipular o telemóvel de formas específicas enquanto este se encontra sobre o carregador.

O VoltSchemer apresenta capacidades versáteis que dependem da manipulação do ator malévolo, mas a consequência mais preocupante é o seu potencial para induzir a degradação térmica de um smartphone. Tal ocorrência pode resultar na desintegração física do dispositivo, na perda de informação armazenada ou mesmo representar um perigo significativo devido à possibilidade de ignição.

Vale a pena mencionar que o VoltSchemer foi conceptualizado e validado experimentalmente por académicos, e não por criminosos. Até à data, não foi documentado nenhum caso autêntico de assalto com o VoltSchemer. Além disso, é de notar que isto requer alterações específicas à fonte de alimentação; em condições normais, o carregamento sem fios não prejudica o dispositivo móvel.

Como é que o VoltSchemer funciona?

O VoltSchemer funciona utilizando uma tomada eléctrica adulterada que altera a tensão fornecida ao dispositivo de carregamento sem fios.Esta modificação procura ajustar o nível de tensão de forma a gerar um sinal irregular, frequentemente designado por “ruído”, que pode perturbar o funcionamento do seu telemóvel quando este está a ser carregado sem fios.

VoltSchemer: Use Voltage Noise to Manipulate Your Wireless Charger

VoltSchemer: Use Voltage Noise to Manipulate Your Wireless Charger

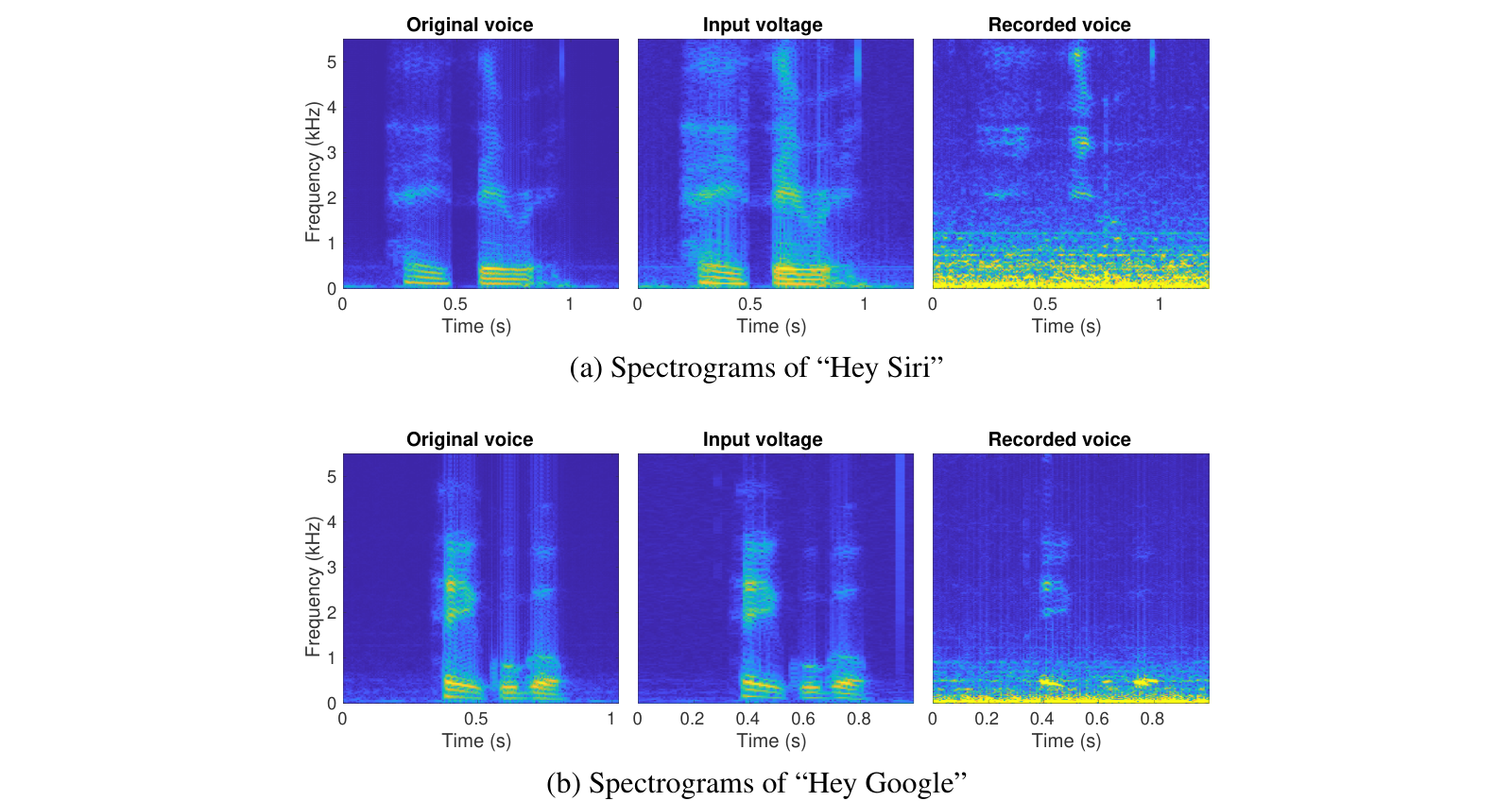

Através da manipulação meticulosa das propriedades eléctricas da tomada de carregamento, a nossa equipa conseguiu feitos notáveis. Especificamente, aproveitámos o campo magnético gerado pelo carregador para transmitir um sinal de áudio diretamente para o circuito do microfone do dispositivo, permitindo uma comunicação secreta com o dispositivo móvel. Consequentemente, podemos emitir instruções vocais para o dispositivo, mantendo a discrição e evitando quaisquer sons perceptíveis.

VoltSchemer: Use Voltage Noise to Manipulate Your Wireless Charger

VoltSchemer: Use Voltage Noise to Manipulate Your Wireless Charger

How Researchers Caused Phones to Overheat With VoltSchemer

O atributo mais perturbador do Voltschemer interrompe a comunicação entre o dispositivo móvel e o carregador sem fios, na qual os dois dispositivos trocam informações sobre o estado da bateria. Este processo permite um funcionamento perfeito do carregador sem fios, uma vez que este recebe actualizações do dispositivo relativamente ao seu nível de carga e ajusta-se em conformidade. O mecanismo subjacente a esta funcionalidade envolve a transmissão de pequenos pacotes de dados, permitindo que o carregador se mantenha informado sobre o estado de carga do dispositivo ligado.

O dispositivo móvel utiliza um pacote de erro de controlo para regular a quantidade de energia fornecida pela estação de carregamento, enquanto um pacote de transferência de energia final assinala o fim do carregamento ao atingir a capacidade. Infelizmente, um exploit de manipulação de tensão interrompe a comunicação entre o telemóvel e a sua fonte de carregamento.

Para atingir este objetivo, os investigadores geraram um sinal de diferença de potencial elétrico que executava duas funções distintas. Inicialmente, obstruía os pacotes Circuit Evaluation (CE) e Enhanced Power Transfer (EPT) do dispositivo móvel, renunciando assim à autoridade do telefone sobre o seu consumo de eletricidade. Posteriormente, o sinal transmitiu uma série de pacotes para a estação de carregamento sem fios, dando-lhe instruções para fornecer energia ao telemóvel de forma persistente.

Ao realizar a experiência, os investigadores observaram que, quando o dispositivo estava totalmente carregado, transmitia um sinal de fim de transmissão de pacotes (EPT) para notificar a unidade de carregamento. No entanto, a presença de flutuações de tensão interferiu com esta comunicação, fazendo com que o carregador continuasse a fornecer energia apesar do pedido do telemóvel para parar.Consequentemente, o aparelho ficou desamparado, pois pediu ao carregador que deixasse de fornecer eletricidade adicional, mas continuou a receber sinais para manter o seu nível de carga atual na capacidade máxima.

VoltSchemer: Use Voltage Noise to Manipulate Your Wireless Charger

VoltSchemer: Use Voltage Noise to Manipulate Your Wireless Charger

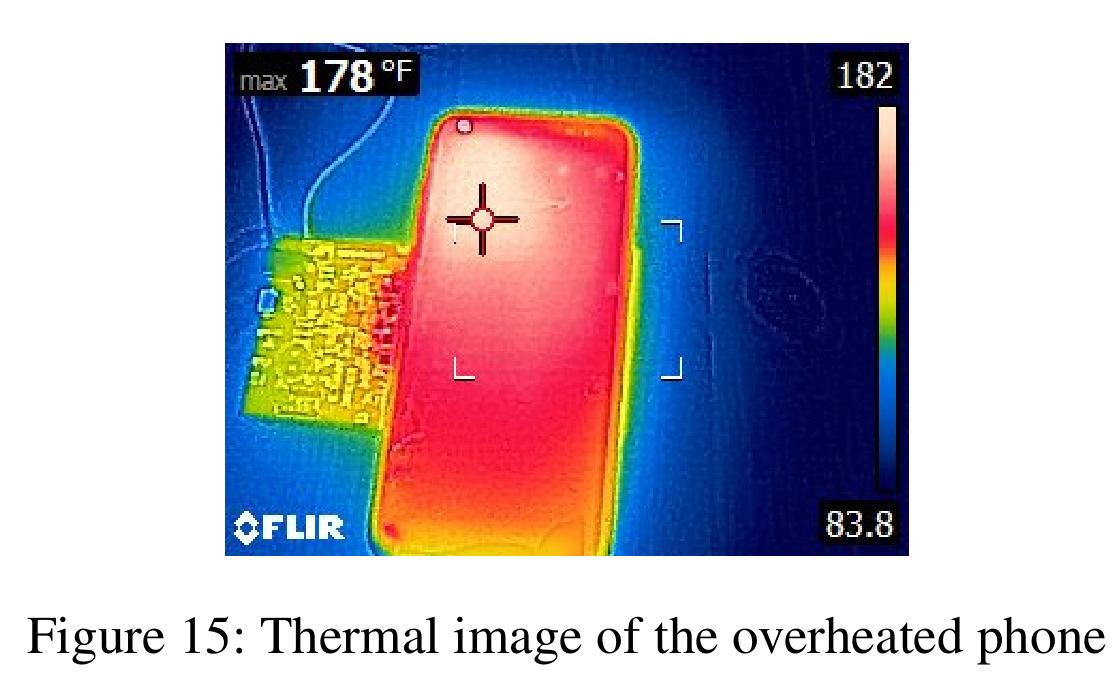

O fornecimento excessivo de energia resultou num aquecimento alarmante do telefone, registado por uma câmara térmica a uma temperatura de superfície de 179 graus Fahrenheit (ou 81 graus Celsius). Apesar de o telemóvel se ter desligado devido ao sobreaquecimento, o carregador continuou a carregá-lo. Com base nas suas descobertas, os investigadores concluíram que um ataque deste tipo representa um risco de incêndio significativo, dada a possibilidade de o calor intenso incendiar algo ou de a bateria ser sujeita a stress suficiente para descarregar o seu conteúdo de forma explosiva. É de salientar que o manuseamento incorreto das baterias dos smartphones pode provocar a sua explosão em determinadas circunstâncias.

O VoltSchemer também funciona noutros dispositivos

VoltSchemer: Use o ruído da tensão para manipular o seu carregador sem fios

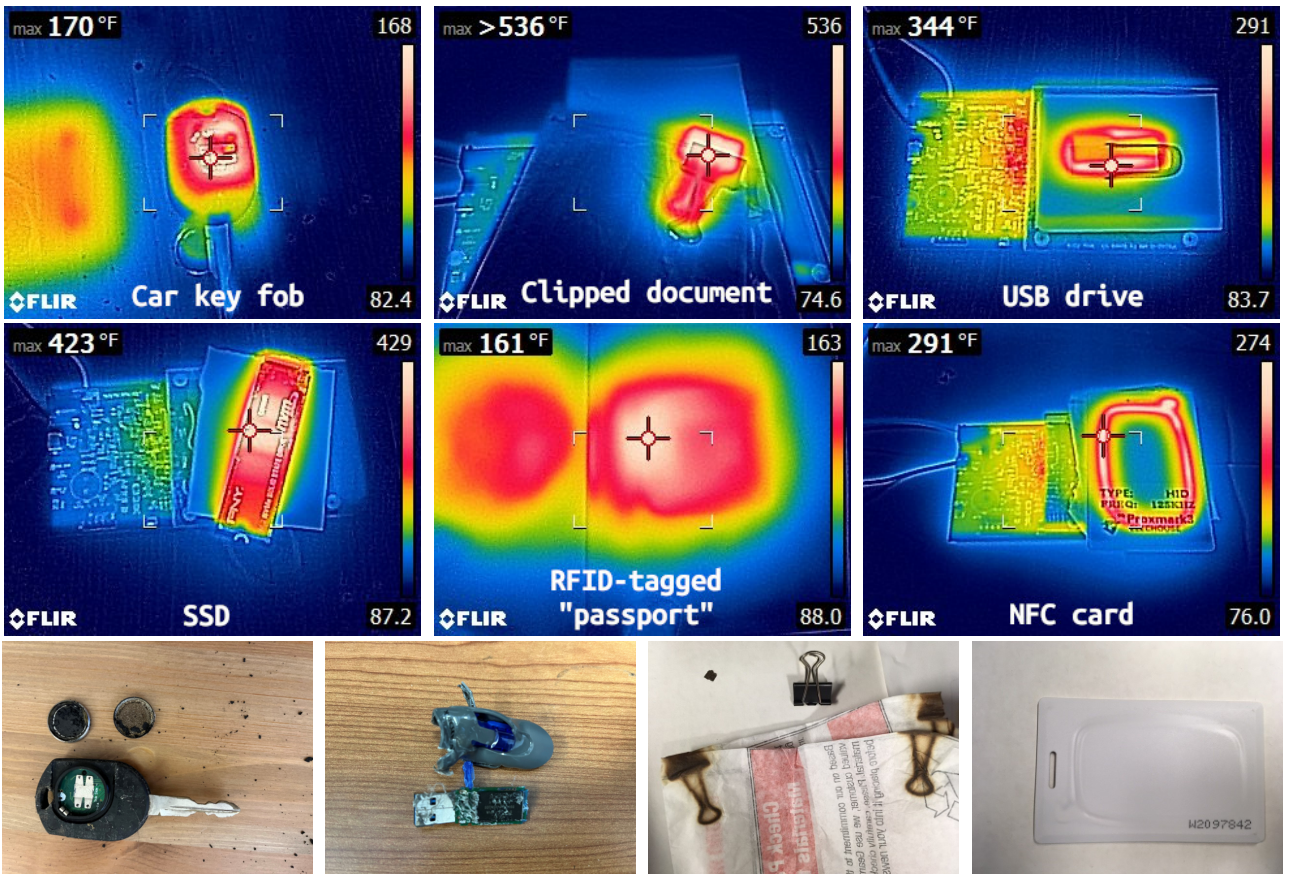

Os investigadores realizaram uma série de testes envolvendo vários objectos, posicionando-os sobre o dispositivo de carregamento, obrigando-o a fornecer a sua potência máxima. Ao fazê-lo, observou-se que os clipes de papel aqueciam excessivamente, representando um risco potencial de combustão para quaisquer documentos próximos aos quais pudessem estar afixados. Além disso, as unidades USB e SDD sofreram danos significativos e registaram perda de memória como resultado destas experiências. Além disso, os sujeitos do teste descobriram que os passaportes equipados com tecnologia RFID apresentavam um apagamento das informações armazenadas quando submetidos a este processo.

De facto, as vítimas mais notáveis foram os controlos remotos de entradas sem chave, que demonstraram uma vulnerabilidade impressionante a estes ataques.

Quando se iniciava a transferência de energia da base de carregamento para o comando do carro, a bateria interna deste último atingia um nível crítico de calor. Consequentemente, em vez de um simples sobreaquecimento, o porta-chaves sofreu uma falha catastrófica que resultou na sua completa desintegração através de um processo explosivo.

A implicação desta demonstração é que a exploração do VoltSchemer se estende para além dos dispositivos móveis e pode potencialmente afetar qualquer objeto eletrónico ou metálico, obrigando o dispositivo de carregamento a fornecer a sua capacidade máxima.

Qual é a probabilidade de um ataque VoltSchemer?

Pode ser inquietante contemplar a possibilidade de o telemóvel se transformar numa pequena engenhoca explosiva.No entanto, antes de considerar o seu carregador sem fios com suspeita, alguns aspectos críticos desta ameaça destacam a sua improbabilidade no caso de um ataque VoltScheme.

Tomadas eléctricas modificadas

Para iniciar um ataque VoltSchemer, não é possível fazê-lo remotamente, uma vez que a tensão necessária deve ser introduzida manualmente, modificando a tomada eléctrica. Isto requer acesso físico à residência para alterar as tomadas eléctricas e permitir a realização do ato malicioso.

Não faz nada para o atacante

Se se postula que um indivíduo possui dedicação suficiente para substituir uma tomada eléctrica, segue-se que deve ser feita uma investigação quanto às motivações por detrás de tal ação. A utilidade do VoltSchemer para facilitar este esforço parece limitada na melhor das hipóteses, dados os riscos envolvidos, incluindo a apreensão potencial e a elevação da saída térmica do dispositivo que está a ser carregado.

É geralmente considerado mais vantajoso para um intruso ter acesso ao domicílio de alguém com a intenção de roubar o seu dispositivo móvel, uma vez que este lhe fornece tanto hardware físico como informação sensível que pode ser vendida com fins lucrativos. Por conseguinte, parece prudente concentrar os esforços na dissuasão dos autores especializados no roubo de telemóveis, em vez de gastar recursos para se defender de potenciais ataques de indivíduos que utilizam tácticas semelhantes às utilizadas por um “VoltSchemer”.

Os investigadores realizaram o VoltSchemer em laboratório

Reproduzir transmissões de sinais de telemóveis durante um corte de energia implica uma complexidade técnica significativa. Para estabelecer este método, o criminoso deve possuir uma compreensão íntima de como os dispositivos de carregamento sem fios funcionam através da modulação dos níveis de tensão, bem como a capacidade de exercer controlo sobre estes parâmetros para alcançar o resultado desejado.

A elaboração deste relatório foi facilitada por um grupo de investigadores altamente qualificados que dispunham de amplos recursos em termos de tempo e equipamento. No entanto, a reprodução de um ataque deste tipo revelar-se-ia extremamente difícil nos limites práticos das circunstâncias quotidianas.