As 9 melhores práticas para a privacidade no Android

O seu telemóvel é um potencial jackpot para os maus actores na Web. As pessoas podem ter acesso aos seus contactos, fotografias, histórico de navegação, dados financeiros e muito mais. É uma boa ideia tomar medidas para proteger o seu dispositivo e, consequentemente, os seus dados, enquanto utiliza a Web. Continue a ler para conhecer as melhores formas de manter o seu Android seguro enquanto está online.

Rever as permissões da aplicação

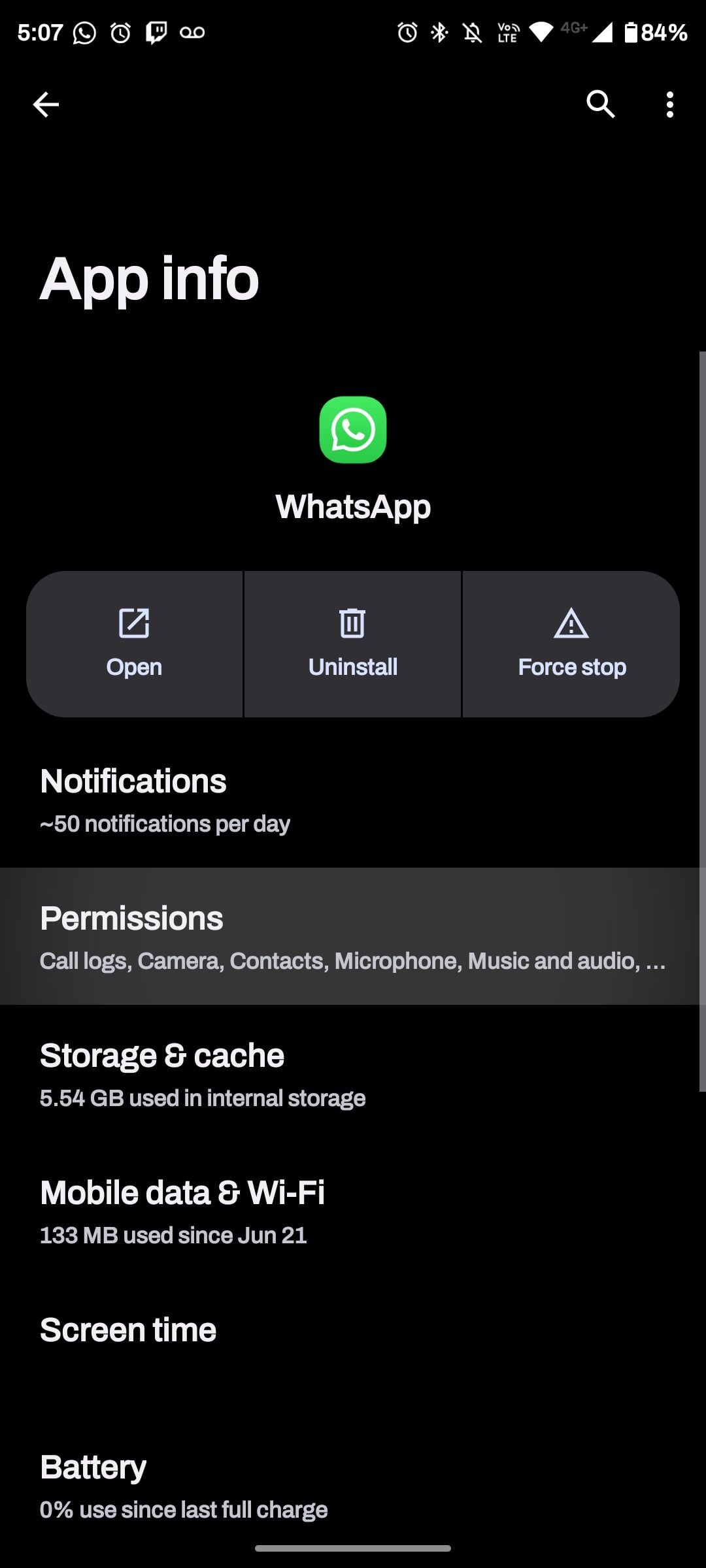

Quando se instala uma aplicação num dispositivo Android, podem surgir vários avisos que dão permissão à aplicação para utilizar determinadas funcionalidades do telemóvel do utilizador. Normalmente, isto implica a autorização para a aplicação aceder à localização, câmara, microfone e lista de contactos do dispositivo. É aconselhável rever estas permissões, designadas coletivamente por “Permissões de aplicações Android”, para garantir que estão em conformidade com as definições de privacidade pretendidas.

Ao implementar novas aplicações, é crucial conceder direitos de acesso apenas às funcionalidades indispensáveis para o seu correto funcionamento. Além disso, deve ser efectuada uma inspeção minuciosa do inventário de aplicações para verificar se foram concedidas permissões supérfluas a programas que possam comprometer a segurança do dispositivo.

Fechar

Fechar

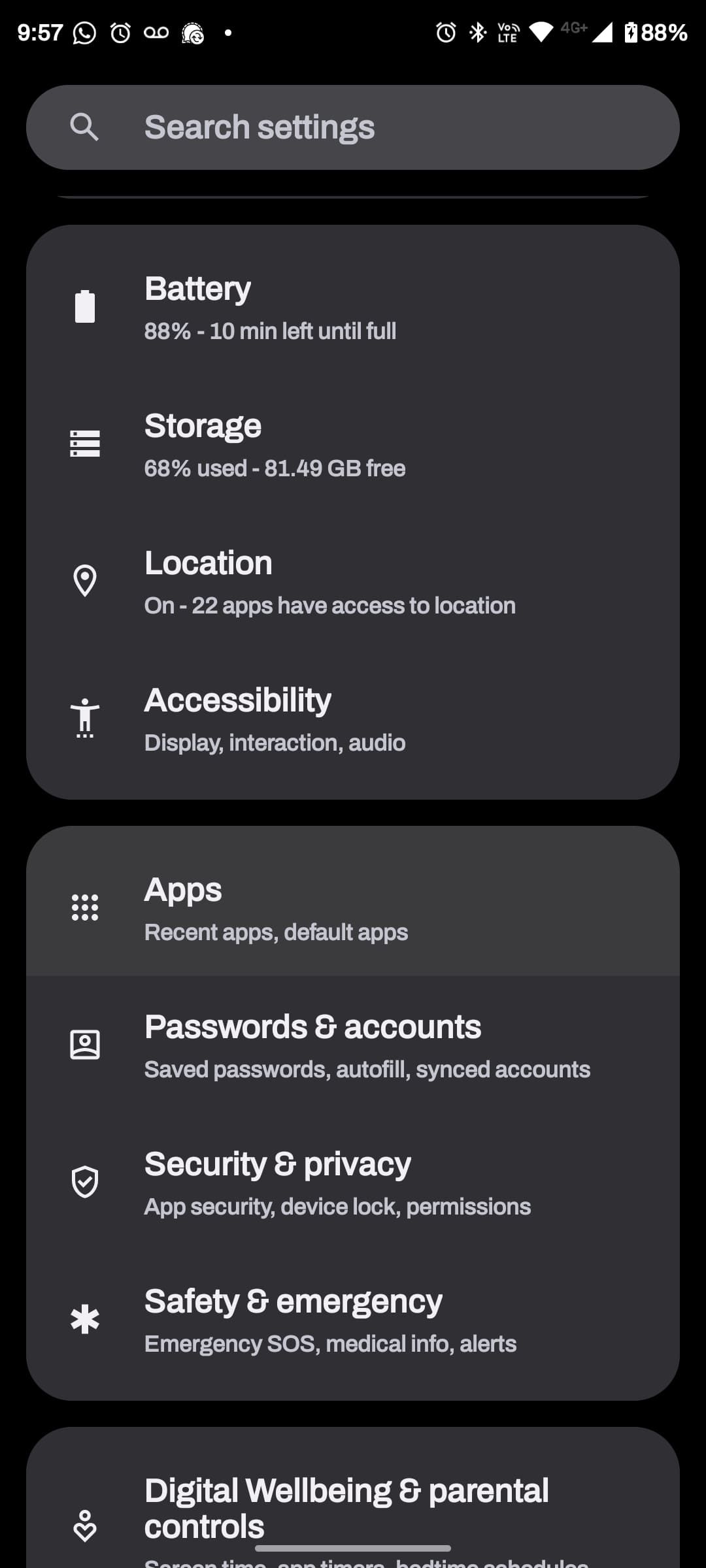

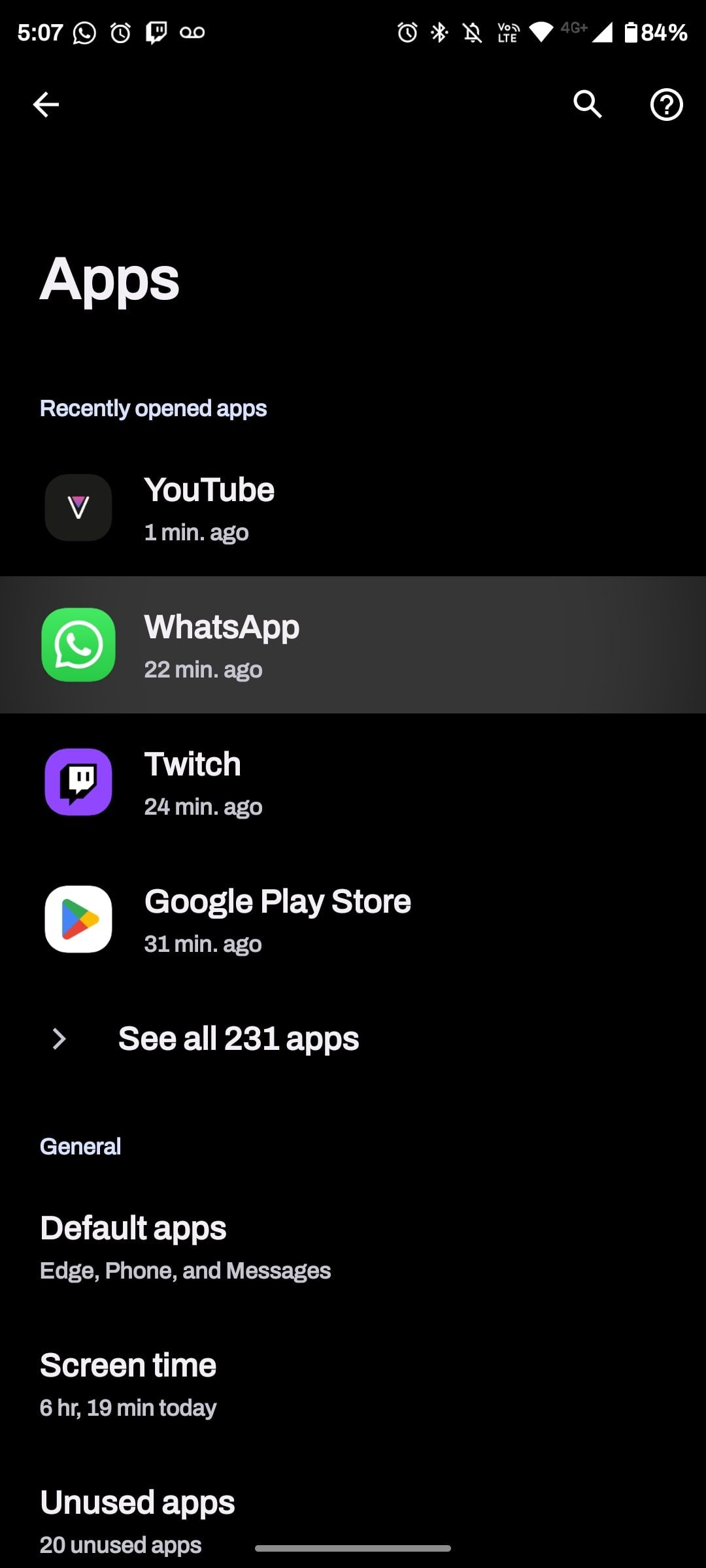

Para examinar as permissões de uma aplicação no seu dispositivo, navegue até “Definições” e seleccione “Aplicações”. A partir daí, escolhe a aplicação desejada e avança para a secção “Permissões”. Nesta área, pode conceder ou revogar a autorização para cada permissão individual listada.

Instalar aplicações de fontes fidedignas

Existe uma vasta gama de mercados de aplicações de terceiros que alojam inúmeros programas de software. É provável que várias destas plataformas e websites sejam seguros; no entanto, não se pode excluir que alguns deles possam conter aplicações nocivas ou adulteradas.

Sempre que possível, é aconselhável limitar-se a descarregar aplicações de fontes respeitáveis, como o Google Play oficial

Programar verificações semanais de aplicações

Não é invulgar que as pessoas se tornem demasiado zelosas na instalação de aplicações, negligenciando posteriormente a sua manutenção e atualização regular. Esta negligência pode levar a uma maior vulnerabilidade às ciberameaças, uma vez que estas aplicações abandonadas permanecem sem correção e susceptíveis de serem exploradas.

Uma abordagem simples para resolver este problema envolve a implementação de uma rotina semanal recorrente de exame das aplicações móveis para obter as actualizações necessárias e, simultaneamente, eliminar as que já não estão a ser utilizadas.

Escolher e utilizar uma VPN de confiança

Uma Rede Privada Virtual (VPN) transmite de forma segura os seus dados online, reencaminhando-os através de um ou mais servidores remotos localizados em diferentes áreas geográficas. Este método é normalmente utilizado para aceder a conteúdos que são restritos com base na localização, mas também pode salvaguardar eficazmente a sua privacidade online quando navega na Web. Ao empregar técnicas de encriptação, as VPNs codificam toda a sua atividade na Internet para garantir a confidencialidade e impedir o acesso não autorizado.

Ao selecionar uma Rede Privada Virtual (VPN) para um dispositivo Android, devem ser tidos em conta vários factores antes de tomar uma decisão. Em primeiro lugar, é necessário examinar a reputação do fornecedor de serviços, analisando o seu historial. É importante que o fornecedor de VPN escolhido seja uma entidade respeitável com um histórico sólido no fornecimento de serviços seguros e fiáveis. Além disso, é crucial garantir que a VPN emprega protocolos de encriptação robustos para proteger os dados do utilizador contra acesso não autorizado ou interceção. Além disso, é altamente desejável uma política de não registo, em que o fornecedor de VPN não retém quaisquer registos da atividade do utilizador. Por último, quando se considera a força da encriptação, uma encriptação de 256 bits é geralmente considerada suficiente para as necessidades da maioria dos utilizadores.

Utilizar ligações Wi-Fi seguras

Para evitar o acesso não autorizado aos seus dispositivos através de redes Wi-Fi não seguras, é importante implementar medidas de segurança robustas em casa. Isto pode ser conseguido através da utilização de uma palavra-passe e de um protocolo de encriptação robustos, como o WPA2, na sua rede Wi-Fi. Além disso, alterar o nome de utilizador e a palavra-passe predefinidos do seu router e manter o firmware atualizado aumentará ainda mais a segurança da sua ligação sem fios.

Quando é necessário utilizar uma rede Wi-Fi pública, é altamente aconselhável utilizar uma rede privada virtual (VPN). Ao fazê-lo, o seu tráfego de Internet é encriptado, tornando significativamente mais difícil para os cibercriminosos acederem às suas informações através de uma técnica designada por Wi-Fi eavesdropping. No entanto, é frequentemente sugerido que se evite utilizar o Wi-Fi público sempre que possível devido a potenciais riscos de segurança.

Limitar partilha de localização

Aceder à geolocalização de uma pessoa é uma prática comum entre várias aplicações na tecnologia contemporânea dos smartphones. Esta caraterística permite uma funcionalidade melhorada em determinados programas, como o Google Maps e o Waze, em que os dados de localização precisos permitem uma navegação e um planeamento de rotas mais precisos.Além disso, algumas plataformas de redes sociais podem também beneficiar do acesso à informação geográfica de um indivíduo, uma vez que pode facilitar a curadoria de conteúdos personalizados com base na proximidade do utilizador ou em eventos locais. No entanto, os utilizadores devem ser discretos ao conceder permissões a estas aplicações, uma vez que podem surgir preocupações de privacidade relativamente à partilha indesejada de dados de localização.

Em certos casos, pode ser prudente desativar a funcionalidade de partilha de localização em aplicações que não dependam totalmente dessas capacidades para um funcionamento adequado. Especialmente quando se trata de programas não fiáveis, tomar estas precauções pode ajudar a garantir a privacidade do utilizador. Para tal, navegue até “Definições” e, em seguida, “Aplicações”. A partir daí, localize a aplicação pretendida e aceda às respectivas definições de permissões seleccionando “Permissões”, seguido de “Localização”. Por fim, escolha a opção “Não permitir” para desativar a partilha de localização.

Considere aplicações centradas na privacidade

Uma opção para atenuar as preocupações com a segurança dos dados é utilizar aplicações centradas na privacidade, tais como opções de browser seleccionadas conhecidas pela sua proteção robusta das informações do utilizador, ferramentas de comunicação encriptadas e serviços na nuvem com um foco principal na proteção de dados sensíveis.

Deve reconhecer-se que várias destas aplicações alternativas orientadas para a privacidade podem não oferecer todas as mesmas funcionalidades e comodidade que as suas contrapartes tradicionais. No entanto, proporcionam aos utilizadores um maior grau de autonomia na regulação da utilização das suas informações pessoais.

Faça cópias de segurança do seu telemóvel regularmente

Manter uma cópia de segurança do dispositivo móvel garante que os dados sensíveis permanecem seguros em caso de perda ou roubo, além de servir como medida de precaução contra potenciais incursões de software malicioso que podem tornar o sistema operativo Android inutilizável ou restringir o acesso a informações críticas.

É crucial proteger regularmente o seu Android, efectuando cópias de segurança para uma variedade de opções, como serviços na nuvem, computadores e dispositivos externos, pelo menos uma vez por semana.

Rever as definições da conta Google

Tendo em conta que os dispositivos Android estão interligados com a conta Google, é imperativo examinar as definições desses dispositivos na plataforma Google. Entre estas definições, existem várias que têm uma importância significativa, particularmente as que dizem respeito à verificação em dois passos, à autorização de aplicações e serviços de terceiros e ao estado dos dispositivos activos.

Ativar a verificação em duas etapas

Para ativar o processo de autenticação em duas etapas na sua conta Google, navegue até ao menu “Definições” e seleccione “Google”. A partir daí, encontrará um subtítulo denominado “Gerir a sua conta Google”, seguido de outro separador intitulado “Segurança”. Por fim, localize a opção “Verificação em duas etapas” e introduza a palavra-passe da sua conta para prosseguir com a ativação.

Depois de navegar para a página de definições da verificação em dois passos, active a funcionalidade seleccionando “Ativar” e, em seguida, escolha os dispositivos pretendidos que serão utilizados como pedido para efeitos de autenticação.

Em alternativa, pode incorporar uma aplicação de verificação, recorrendo à comunicação vocal ou escrita, ou ainda empregar qualquer número de procedimentos adicionais para estabelecer códigos de autenticação de reserva, todos eles substitutos viáveis dos pedidos convencionais.

Monitorização de aplicações e serviços de terceiros

Ao examinar até que ponto as aplicações e serviços externos têm permissão para aceder às suas informações, é aconselhável rever essas permissões navegando para “Definições”, seleccionando depois “Google”, prosseguindo com “Gerir a sua Conta Google”, escolhendo posteriormente “Dados e privacidade” e, finalmente, inspeccionando “Aplicações e serviços de terceiros”. Através deste processo, é possível manter um registo das suas afiliações.

Dada a diversidade de aplicações e serviços com os quais se interagiu, o inventário que se segue será extenso ou conciso. Nesta compilação, é possível discernir os locais onde se encontra registado, bem como as plataformas que detêm autorização para aceder às suas credenciais de conta, dados de calendário, repositórios de documentos, espaços de armazenamento, correspondência eletrónica e outros recursos pertinentes.

Ao selecionar uma determinada aplicação ou serviço, os utilizadores têm a possibilidade de discernir informações sobre os dados acedidos por essa entidade, bem como a oportunidade de terminar todas as associações com a sua conta. Nos casos em que são detectadas aplicações ou serviços desconhecidos, é aconselhável que os utilizadores eliminem essas ligações.

Verificar dispositivos activos

Para ver a lista de dispositivos activos em que iniciou sessão com a sua conta Google, navegue até “Definições”, seleccione “Google”, depois “Gerir a sua conta Google”, escolha “Segurança” e, por fim, localize “Os seus dispositivos”.

Percorre o catálogo de gadgets aqui apresentado.No caso de encontrar algum dispositivo que não se enquadre na sua memória, sinta-se à vontade para o escolher e desativar a sua conta Google desse dispositivo.

Proteger o seu dispositivo Android

Manter uma abordagem proactiva para proteger o dispositivo Android é crucial no atual panorama digital, onde as ameaças cibernéticas são predominantes. Ao aderir às directrizes recomendadas, como atualizar regularmente o software e ter em atenção as definições de privacidade, as pessoas podem minimizar os riscos potenciais e proteger as suas informações sensíveis.

Para melhorar ainda mais a sua compreensão das ameaças à cibersegurança, é aconselhável familiarizar-se com os esquemas de phishing. Uma precaução importante a tomar é ter cuidado ao abrir hiperligações contidas em mensagens ou e-mails não solicitados, especialmente os que provêm de fontes desconhecidas. Ao limitar o acesso a esses conteúdos apenas às comunicações recebidas de contactos de confiança, pode reduzir significativamente o risco de ser vítima deste tipo de atividade fraudulenta.