Como gerar uma chave SSH no Linux

Key Takeaways

As chaves SSH fornecem um meio robusto de obter acesso a servidores remotos sem a necessidade de uma senha, através da utilização de dois componentes interconectados - uma chave pública e sua contraparte privada correspondente.

Utilize o comando ssh-keygen num sistema operativo Linux para criar um par de chaves SSH e considere a possibilidade de incorporar uma frase-chave para maior proteção.

A transferência da chave pública SSH para o servidor remoto pode ser conseguida através de dois métodos, nomeadamente utilizando o comando ssh-copy-id ou inserindo manualmente a chave no ficheiro ‘authorized\_keys’ designado no servidor.

Uma chave SSH serve como um meio seguro de autenticação para aceder a servidores remotos, eliminando a necessidade de palavras-passe complicadas e melhorando a proteção de informações sensíveis. O processo de geração de uma chave SSH é simples e pode ser facilmente realizado em sistemas baseados em Linux.

O que é uma chave SSH?

uma chave pública e uma chave privada correspondente. A primeira pode ser partilhada com destinatários designados para fins de autenticação, enquanto a segunda deve permanecer confidencial e armazenada no próprio dispositivo.

Evite divulgar a sua chave Secure Shell (SSH) pessoal a qualquer pessoa, uma vez que isso pode comprometer a segurança da sua conta e as informações confidenciais armazenadas em servidores remotos.

Após o início de sessão, o anfitrião distante utilizará o protocolo Secure Shell (SSH) para determinar se existe uma correspondência entre as suas chaves criptográficas públicas e privadas. No caso de estes elementos serem congruentes, significa que lhe foi concedida autorização para aceder à rede remota. A utilização deste par de chaves permite o estabelecimento sem esforço de contas de utilizador, preservando simultaneamente a confidencialidade e a integridade das informações armazenadas nessa rede.

Como gerar uma chave remota

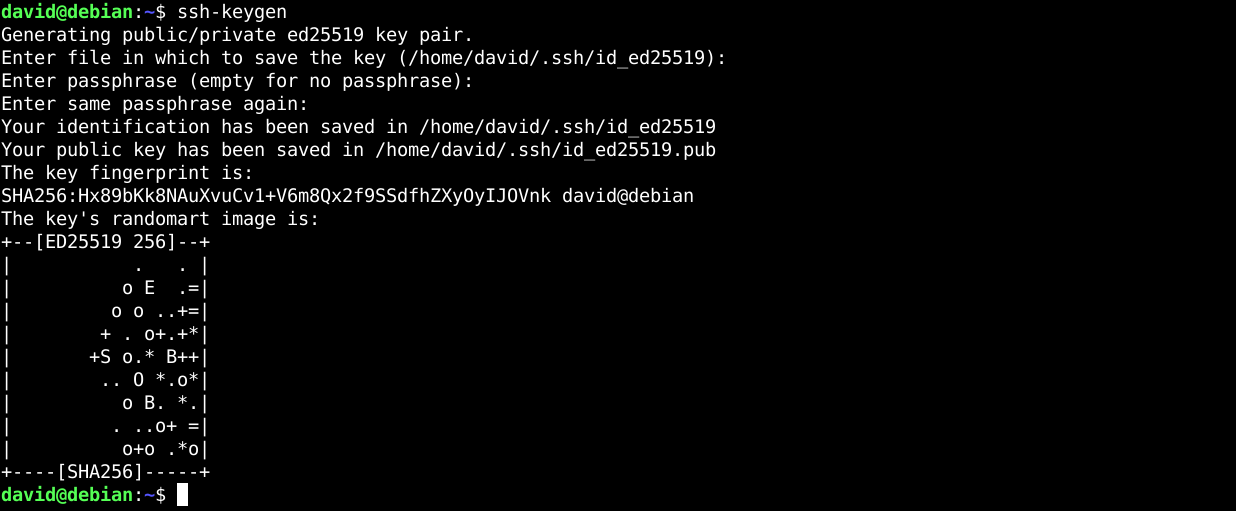

Para criar um par de chaves SSH num ambiente Linux, utilize o terminal introduzindo o comando “ssh-keygen”. Ser-lhe-á pedido que especifique um diretório para armazenamento e pode, opcionalmente, empregar uma frase-chave para proteção adicional. Se for escolhida, esta frase aumenta as medidas de segurança associadas à sua chave.

Lembre-se da sua frase-chave, pois se não o fizer, não poderá aceder à sua conta utilizando essa palavra-passe específica.

Se preferir não introduzir uma palavra-passe, basta omitir a frase-chave durante o início de sessão.

Por defeito, o ssh-keygen utiliza o algoritmo Ed25519. Isto é suficiente para a maioria dos casos porque é muito seguro. Pode especificar o tipo de algoritmo que pretende utilizando a flag -t. Normalmente não deve precisar de fazer isto a não ser que o servidor não suporte o algoritmo que usou. Pode ler a página do manual ssh-keygen para aprender como gerar um par de chaves diferente.

Obtendo sua nova chave SSH para a máquina remota

Para transferir suas chaves públicas e privadas geradas para o servidor remoto, há dois métodos disponíveis para isso.

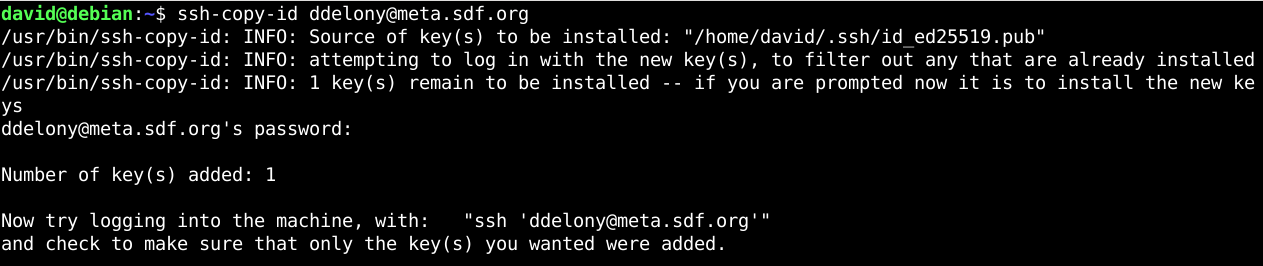

Uma abordagem simples envolve a utilização do comando ssh-copy-id . Isto pode ser conseguido invocando o comando com o nome de utilizador e o nome de anfitrião da conta do servidor remoto:

ssh-copy-id [email protected]

Introduza a sua palavra-passe, uma vez que esta será utilizada para transferir de forma segura a sua chave privada.

Terá agora a capacidade de aceder e iniciar sessão no servidor distante.

ssh [email protected]

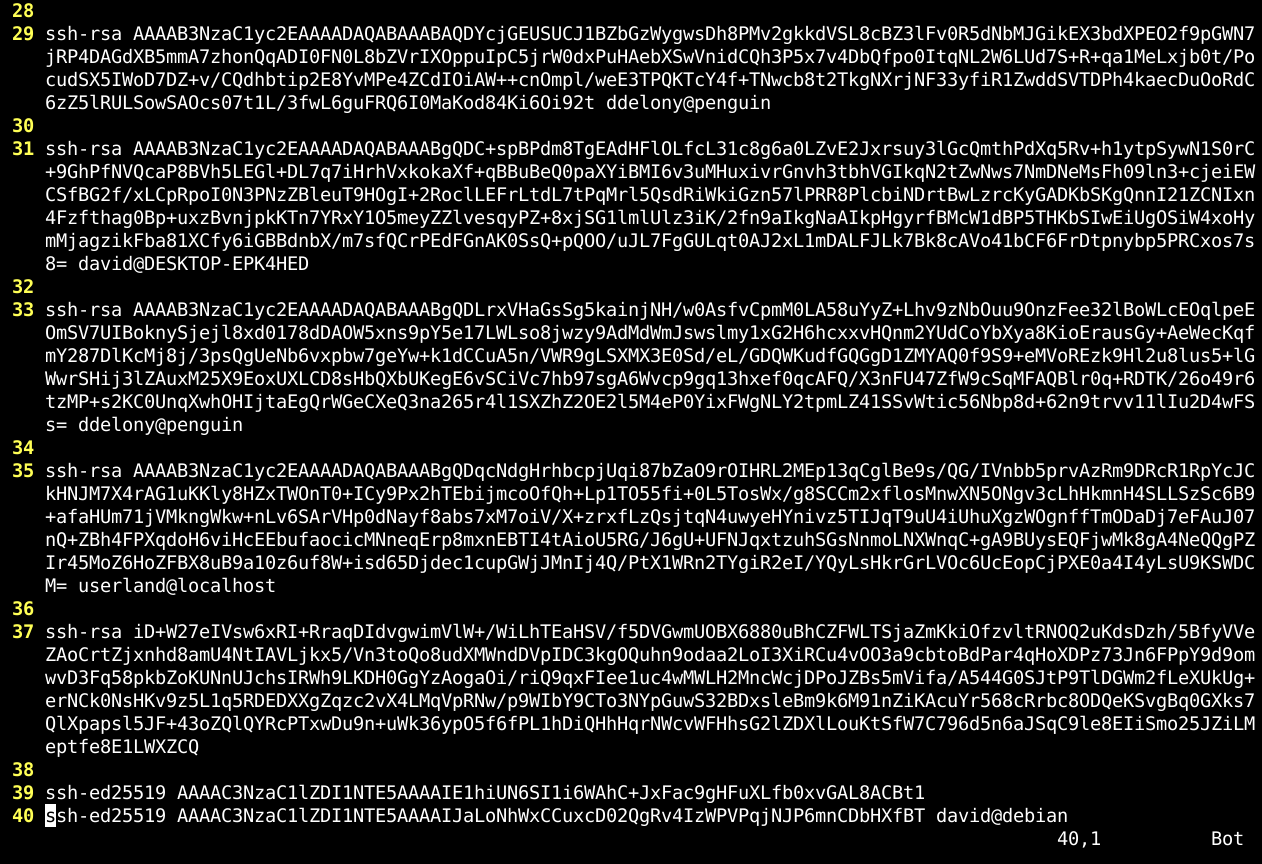

Se necessário, terá de introduzir manualmente a sua chave pública, copiando-a e colando-a do ficheiro correspondente localizado na pasta ‘.ssh’ do seu diretório pessoal. Este ficheiro termina normalmente com a extensão ‘.pub’, e contém as chaves autorizadas para efeitos de autenticação. Para prosseguir, basta aceder ao ficheiro ‘.ssh/authorized\_keys’ situado no dispositivo remoto, e reproduzir com precisão o conteúdo do referido ficheiro.

Para aceder com sucesso ao servidor via SSH, é essencial guardar o ficheiro fornecido. Certifique-se de que o ficheiro supracitado tem permissões de leitura e escrita restritas exclusivamente à sua conta, uma vez que conceder acesso a pessoas não autorizadas pode levar ao mau funcionamento do sistema.