Porque é que a comunicação de incidentes de segurança é importante?

A prática de documentar, tratar e obter informações sobre incidentes cibernéticos através de uma abordagem organizada é um aspeto fundamental dos programas de segurança de muitas organizações.

Uma violação de segurança insignificante tem o potencial de se transformar rapidamente num perigo significativo que se estende para além dos limites de uma organização, enfatizando assim a importância de reconhecer a importância da comunicação de incidentes de segurança, identificando vários tipos de incidentes de segurança e implementando medidas para evitar tais ocorrências.

O que é um incidente de segurança?

Crédito da imagem: rawpixel.com/

Freepik

Crédito da imagem: rawpixel.com/

Freepik

Um evento de segurança significa uma tentativa ou ocorrência bem sucedida de acesso não aprovado, demolição ou exposição de detalhes pessoais confidenciais ou informações classificadas. Estas ocorrências englobam qualquer violação da confidencialidade, realizada ou em perspetiva, que possa comprometer a privacidade e a acessibilidade dos dados.

Porque é que deve comunicar incidentes de segurança?

Um relatório de incidente de segurança deve conter informações detalhadas sobre o âmbito do evento, o momento e os efeitos sobre as pessoas ou sistemas. As motivações para a apresentação de um relatório de incidente de segurança incluem a salvaguarda de dados sensíveis, a manutenção da conformidade regulamentar, a proteção contra a responsabilidade legal, a prevenção de futuras violações, a promoção da confiança dos clientes e das partes interessadas, a promoção da reputação de uma organização, a facilitação da análise de incidentes e dos esforços de melhoria, o incentivo à colaboração entre equipas, a partilha de conhecimentos sobre ameaças e a contribuição para a sensibilização e compreensão de toda a indústria.

Facilita a clarificação das responsabilidades no tratamento de incidentes de segurança

A implementação de um sistema eficaz de comunicação de incidentes numa organização pode levar ao desenvolvimento de procedimentos simplificados para abordar e resolver violações de segurança.

Após a ocorrência de um evento, é imperativo implementar imediatamente procedimentos de resposta a incidentes que especifiquem o processo de notificação. Isto pode implicar a criação de um sistema de notificações automáticas para garantir que as pessoas adequadas são informadas atempadamente e que a situação é tratada de forma eficaz.

É imperativo que as organizações formulem e implementem políticas de prevenção de perda de dados, que actuem como referência para os funcionários no tratamento de informações sensíveis. Essas directrizes devem delinear os deveres e obrigações dos funcionários no que diz respeito à proteção de dados confidenciais, fornecendo-lhes um caminho inequívoco.

Promove uma cultura de resposta atempada a incidentes

Uma resposta rápida a um incidente de segurança é muitas vezes crucial para atenuar o seu impacto. A não divulgação de tais incidentes pode resultar na colocação involuntária de outros participantes no ecossistema digital em risco de serem visados por actores maliciosos.

Os funcionários informados sobre as consequências de possíveis violações da cibersegurança, como a perda de dados, e que não têm obstáculos em comunicar quaisquer suspeitas de incidentes de segurança, podem tornar-se activos valiosos no combate a este tipo de ataques, adoptando uma abordagem proactiva.

O aumento da comunicação de incidentes não só aumenta a consciência e motiva as pessoas a melhorarem as suas medidas de cibersegurança, como também fornece às organizações informações preciosas para aperfeiçoarem as suas tácticas de gestão do risco.

Assegura o cumprimento dos regulamentos

Os sectores fortemente regulamentados, incluindo os cuidados de saúde e as finanças, exigem a comunicação de incidentes cibernéticos, sendo que o incumprimento implica sanções significativas. Além disso, as organizações de infra-estruturas críticas estão sujeitas a requisitos legais, como a Lei de Comunicação de Incidentes Cibernéticos para Infra-estruturas Críticas (CIRCIA) e o Regulamento Geral sobre a Proteção de Dados (RGPD), que as obriga a divulgar os incidentes num prazo de 72 horas.

Protege a reputação de uma organização

Uma abordagem eficaz para lidar com as violações de segurança envolve a criação de um plano abrangente de resposta a incidentes que incorpore a contribuição de todas as partes relevantes e as actualize regularmente sobre o estado da situação. É mais provável que a confiança das partes interessadas e dos clientes seja mantida nas organizações que divulgam prontamente os incidentes de segurança, uma vez que isso demonstra a sua capacidade, dedicação à segurança e atitude proactiva em relação a esses eventos.

4 Tipos de incidentes de segurança e como preveni-los

Compreender a natureza diversa das violações de segurança é essencial para mitigar os seus efeitos adversos e aumentar a robustez das defesas de uma empresa contra tais ocorrências. A seguinte enumeração de incidentes de segurança típicos, juntamente com medidas para os evitar, serve como um guia abrangente.

Ameaça interna

O conceito de ameaça interna engloba riscos não intencionais e deliberados para a segurança e informação sensível de uma organização. Essas ameaças são normalmente perpetradas por funcionários antigos ou actuais, bem como por partes interessadas externas, como clientes, fornecedores e contratantes.

Fornecer formação de sensibilização para a segurança a todo o pessoal antes de conceder acesso à rede da empresa é uma medida essencial no combate às ameaças internas. Além disso, é imperativo que a organização aplique protocolos rigorosos de backup e arquivamento de dados, garantindo a proteção de informações críticas. Como medida preventiva, deve ser efectuada uma análise regular dos sistemas utilizando software anti-spyware de boa reputação, como o Norton ou o Bitdefender.

Para melhorar a segurança dos nossos sistemas e dispositivos, é imperativo estabelecer um quadro abrangente de monitorização de registos em todas as plataformas. Isto envolve a identificação e o rastreio de contas de utilizadores privilegiados para todos os sistemas, sítios Web e aplicações sob a nossa alçada. Ao manter uma vigilância vigilante sobre estas contas, podemos detetar qualquer atividade anómala que possa indicar tentativas de acesso não autorizado ou infiltração na nossa rede organizacional.

Ataque de phishing

O phishing é uma ameaça cibernética formidável que envolve o uso de engano para extrair informações confidenciais de vítimas inocentes. Neste esquema nefasto, uma entidade fraudulenta disfarça-se de fonte fidedigna e leva o alvo a divulgar dados pessoais através de e-mails ou mensagens que contêm hiperligações prejudiciais. Ao clicar nessas hiperligações, os dados confidenciais da vítima, tais como credenciais de login e detalhes do cartão de crédito, podem ser comprometidos.

Quando houver dúvidas sobre a veracidade de uma mensagem eletrónica, é aconselhável comunicar diretamente com a pessoa ou organização genuína em vez de clicar nas hiperligações contidas na mensagem, como princípio geral.

Os ataques de phishing são um tipo comum de ameaça cibernética que as organizações enfrentam atualmente. Para mitigar esses ataques, é essencial fortificar o sistema de segurança do correio eletrónico. Uma forma de o conseguir é adoptando protocolos de segurança de correio eletrónico eficazes, incluindo medidas anti-spoofing como DMARC, SPF e DKIM para os seus nomes de domínio. Ao implementar estas medidas, as organizações podem reduzir significativamente o risco de serem vítimas de esquemas de phishing.

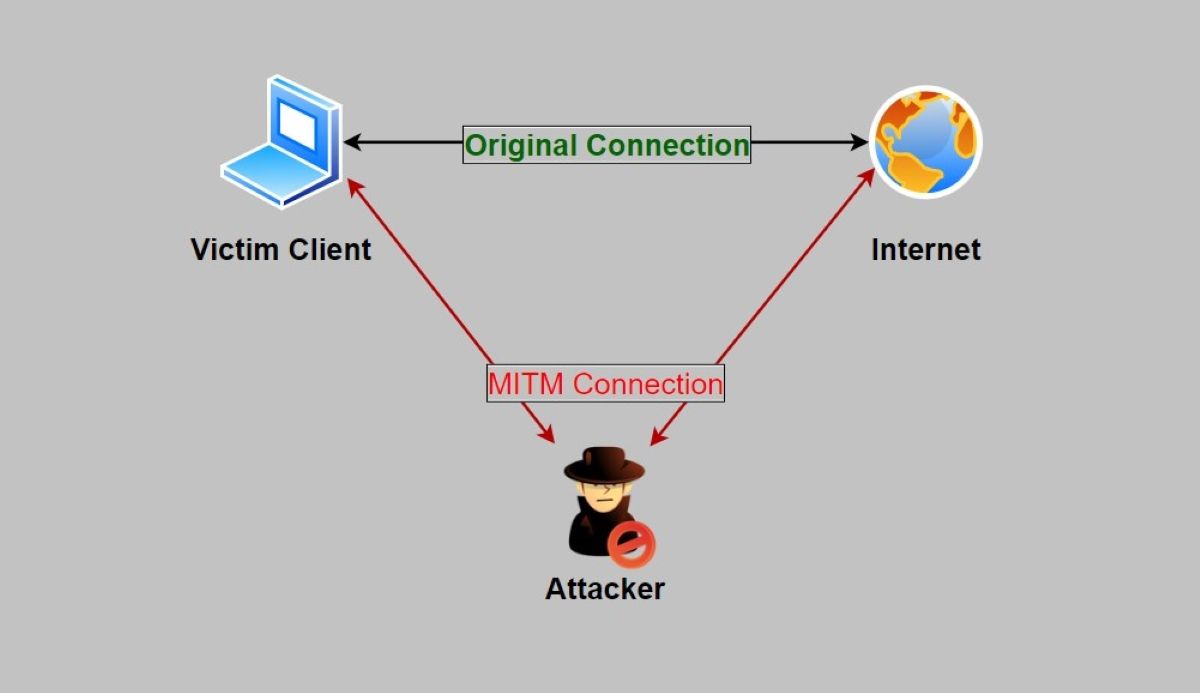

Ataque Man-in-the-Middle

Um exemplo de ataque man-in-the-middle (MITM) ocorre quando uma parte nefasta intercepta, altera ou erradica sub-repticiamente informações que estão a ser transmitidas entre duas partes que presumem falsamente que estão a comunicar diretamente uma com a outra.

Os ataques Man-in-the-Middle (MITM) incidem principalmente em plataformas de comércio eletrónico, sítios Web de bancos em linha e pontos de acesso Wi-Fi públicos abertos.Esses ataques podem ser evitados verificando as medidas de segurança do site antes de aceder ao mesmo e evitando utilizar redes Wi-Fi públicas, se possível. Em alternativa, a utilização de uma Rede Privada Virtual (VPN) para salvaguardar as ligações Wi-Fi públicas também pode proporcionar proteção contra esses ataques.

A sua atividade em linha pode ser protegida através da utilização de uma Rede Privada Virtual (VPN), que encripta a sua ligação à Internet para salvaguardar informações sensíveis, como credenciais de início de sessão e dados financeiros, ao aceder a redes públicas sem fios.

Ao adotar as práticas recomendadas de segurança do ponto de extremidade, como a instalação do ESET Endpoint Security, que é equipado com recursos avançados para filtrar mensagens de email indesejadas, as organizações podem reduzir efetivamente sua exposição a riscos. Esta solução de segurança pode ser programada para analisar automaticamente qualquer conteúdo suspeito detectado em dispositivos ou redes, fornecendo um mecanismo de defesa robusto contra potenciais ameaças cibernéticas e ataques de malware.

Ataque de negação de serviço

Os ataques de negação de serviço (DoS) implicam que os cibercriminosos direccionem os seus esforços para tornar os sistemas electrónicos ou as redes inutilizáveis através de uma superabundância de tráfego que provoca uma diminuição do desempenho ou um mau funcionamento completo. Estas acções são levadas a cabo com a intenção de obstruir o acesso aos serviços disponíveis e causar perturbações nas operações normais.

Um ataque distribuído de negação de serviço (DDoS) é executado através da utilização de numerosos dispositivos periféricos e/ou sistemas informáticos, excedendo frequentemente as capacidades de uma única máquina, com a intenção de sobrecarregar o servidor ou a infraestrutura de rede do destinatário pretendido.

É sabido que os ataques de negação de serviço (DoS) podem constituir uma ameaça significativa para diversos sistemas, incluindo os que suportam operações críticas em ambientes industriais. Embora não seja possível evitar totalmente o perigo representado por esses ataques, familiarizarmo-nos com as variedades de ataques DoS que podem pôr em risco os nossos sistemas e dispositivos, bem como conceber uma estratégia de contingência, pode revelar-se benéfico para atenuar o seu impacto.

Um ataque direto de negação de serviço (DoS) que faz com que o servidor trave pode ser remediado simplesmente reiniciando o sistema. No entanto, para lidar com ataques mais complexos é necessário um esforço adicional. Por exemplo, o aumento da robustez dos servidores Web pode ser conseguido ajustando as suas definições para proteção contra pedidos de inundação HTTP e SYN.

Para uma proteção óptima dos seus activos Web, recomenda-se a utilização de software de segurança fiável, juntamente com kits de ferramentas de negação de serviço (DoS) capazes de examinar o tráfego de rede de entrada, classificando-o como normal ou malicioso e interceptando quaisquer dados considerados perigosos para o seu site.

É imperativo que mantenha os seus routers e firewalls actualizados com as mais recentes actualizações de segurança para evitar o acesso não autorizado e garantir que todo o tráfego é legítimo. Além disso, é aconselhável colaborar com o seu fornecedor de serviços de Internet (ISP) durante um ciberataque para obstruir os endereços IP do(s) criminoso(s).

Tornar a comunicação de incidentes a norma para combater os ciberataques

A comunicação de incidentes de segurança tornou-se um aspeto crucial do protocolo organizacional nos tempos actuais devido à ocorrência generalizada de violações da cibersegurança, como e-mails de phishing, ameaças internas e ataques man-in-the-middle (MITM), que podem resultar no comprometimento de informações ou sistemas sensíveis.

As medidas preventivas tomadas antes de um ataque previsto são mais eficazes do que tentar remediar as consequências que se seguem após a ocorrência de um incidente. No entanto, é imperativo que as entidades reconheçam e atenuem antecipadamente possíveis ameaças, de modo a evitar a repetição de eventos semelhantes no futuro.