Sim, a IA pode quebrar sua senha, mas você pode evitá-la?

A ampla disponibilidade de inteligência artificial representa uma ameaça significativa à segurança online, pois permite que quase qualquer pessoa realize ataques eficazes de quebra de senha com relativa facilidade. Este é um assunto de grande preocupação, dadas as possíveis consequências de tais ações na privacidade de dados pessoais e na segurança cibernética geral.

A quebra de senha refere-se ao processo de tentativa de obter acesso não autorizado à conta de um usuário adivinhando ou usando meios automatizados para determinar sua senha. A taxa de sucesso dessas tentativas varia dependendo de vários fatores, incluindo a força e a complexidade da senha, bem como os métodos usados para quebrá-la. A Inteligência Artificial (IA) tornou-se cada vez mais eficaz na invasão de contas por meio da quebra de senha devido à sua capacidade de analisar rapidamente grandes quantidades de dados e identificar padrões que podem indicar uma senha fraca ou fácil de adivinhar. Para proteger as senhas de ataques baseados em IA, os indivíduos são aconselhados a usar senhas fortes e exclusivas com uma combinação de letras, números e símbolos, evitar anotá-las, alterá-las regularmente e ativar a autenticação de dois fatores, quando disponível.

O que significa quebrar uma senha?

A violação de senhas continua sendo uma área de grande interesse para os cibercriminosos, pois eles possuem a capacidade de burlar até mesmo as medidas de segurança mais robustas e obter acesso não autorizado a toda uma rede junto com seu conteúdo através do comprometimento de apenas uma senha.

Antes de tentar quebrar senhas, é essencial entender o conceito de hash de senha. O hashing de senha é uma técnica usada para armazenar senhas de usuários com segurança, convertendo sua forma original em um formato criptografado. Nesse processo, as senhas reais inseridas pelos usuários são processadas matematicamente por meio de um algoritmo criptográfico, resultando em um valor de hash de comprimento fixo.

Em essência, quando um indivíduo cria credenciais de login como “segredo\_senha123”, o site correspondente emprega um método criptográfico predeterminado que produz uma representação digital exclusiva, ou seja, “3a5b9c1d8e7f2b6g”, que é então armazenado em seu banco de dados em vez de reter o combinação original de nome de usuário e senha de “secret\_password123”.

No caso de uma parte não autorizada obter acesso ao banco de dados deste site, um de seus objetivos potenciais pode ser descobrir sua senha real. Para atingir esse objetivo, o intruso precisaria determinar qual função hash criptográfica foi empregada para gerar a string “3a5b9c1d8e7f2b6g”. Ao decodificar esse valor com sucesso, o agente mal-intencionado teria efetivamente realizado uma tentativa de quebra de senha.

Para obter com êxito a senha com hash real de um indivíduo, os hackers podem empregar várias estratégias. Essas abordagens exigem uma gama diversificada de recursos devido à intrincada matemática envolvida no processo de hash, que não pode ser resolvida por meios convencionais, como caneta e papel. Nesta conjuntura, os cibercriminosos podem pensar em alavancar a inteligência artificial para promover seus esforços.

A Inteligência Artificial pode quebrar senhas?

Utilizando as proezas de computação rápida da inteligência artificial e a capacidade de lidar com conjuntos de dados substanciais, existe a possibilidade de diminuir ou comprometer certas técnicas de criptografia. Tanto os especialistas em segurança cibernética quanto os cibercriminosos podem aproveitar esse recurso.

A Inteligência Artificial (IA) possui um benefício significativo no domínio da quebra de senhas, pois tem a capacidade de se adaptar e melhorar por meio do aprendizado. Ao utilizar uma ampla quantidade de informações pertencentes a um método de criptografia específico, juntamente com tempo suficiente para análise, um modelo de IA pode compreender as intrincadas relações que governam a criptografia. Consequentemente, essa abordagem permite uma descriptografia mais eficiente e rápida quando comparada às técnicas tradicionais de força bruta.

Os adversários podem empregar inteligência artificial na execução de ataques de força bruta, que envolvem tentar todas as possíveis combinações de senha até que uma válida seja descoberta. Ao aproveitar a IA, esses ataques podem ser simplificados e refinados, resultando em menos tentativas necessárias para obter acesso não autorizado por meio da quebra de senha.

A Inteligência Artificial (IA) é capaz de ir além de apenas técnicas de quebra de senha que dependem exclusivamente de força bruta ou ataques de dicionário. Foi demonstrado que a IA também pode efetivamente violar os métodos de criptografia baseados em linguagem. Em particular, os métodos de criptografia baseados em análise de frequência utilizados na criptografia podem ser penetrados com maior eficiência por meio da aplicação dos recursos do modelo de linguagem da IA. Ao alavancar sua compreensão da linguística e da sintaxe, a IA pode descriptografar mensagens criptografadas com sucesso analisando o conteúdo textual.

Embora seja viável empregar inteligência artificial para quebrar senhas por vários meios, essas preocupações não devem ser percebidas como particularmente alarmantes.

Técnicas de adivinhação de senha baseadas em IA

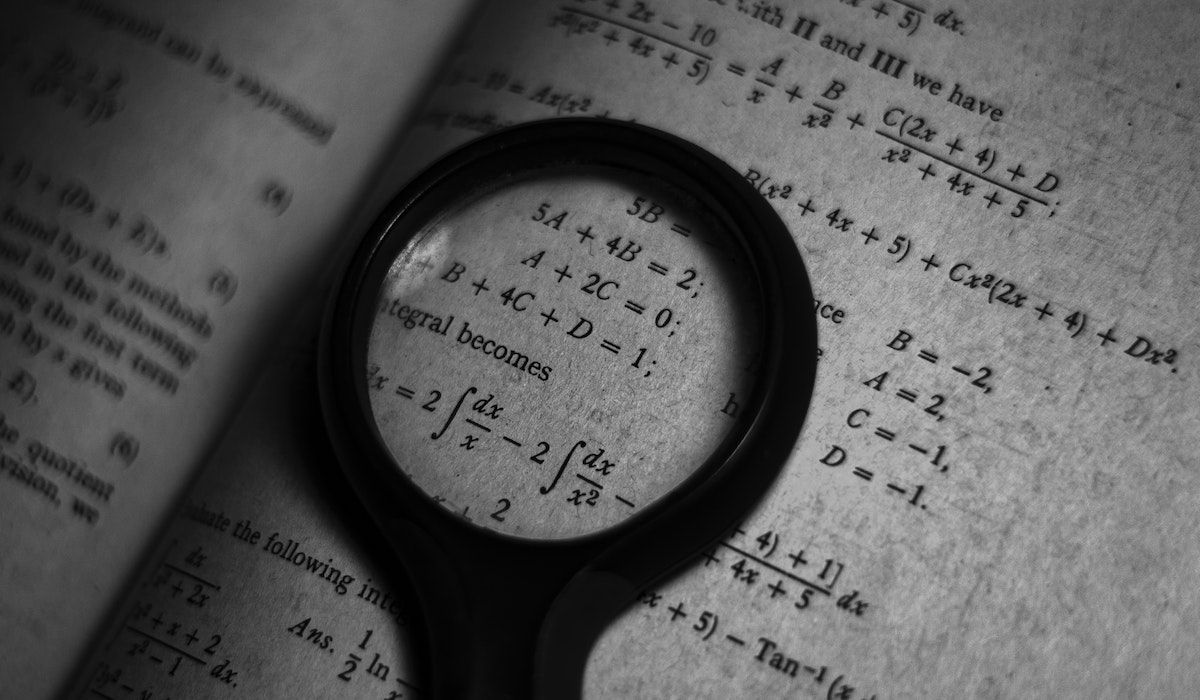

A criptoanálise, um ramo especializado dentro do campo mais amplo da criptografia, emprega metodologias matemáticas para analisar e quebrar códigos ou cifras. Um exemplo conhecido desse processo pode ser observado no Código Enigma, que foi decifrado durante a Segunda Guerra Mundial através da utilização de técnicas matemáticas avançadas por decifradores britânicos como Alan Turing. Nos últimos tempos, os avanços na inteligência artificial expandiram ainda mais as aplicações potenciais da matemática no campo da análise computacional, incluindo sua integração com sistemas de IA para aprimorar os recursos de resolução de problemas.

Aqui está uma seleção das principais técnicas que ganharam notoriedade entre eles.

A análise de frequência é uma abordagem usada para tentar descriptografar examinando os padrões recorrentes de caracteres na mensagem codificada. Na linguagem humana, combinações específicas de letras são frequentemente utilizadas; esses mesmos padrões também podem existir na comunicação codificada. Embora bem-sucedida com sistemas criptográficos menos complexos, essa técnica enfrenta limitações quando aplicada a formas mais avançadas de codificação.

A Criptanálise Diferencial é um método eficaz para descobrir vulnerabilidades em cifras de bloco, que são amplamente utilizadas em sistemas criptográficos modernos. O objetivo principal desta abordagem é deduzir a chave secreta que foi empregada durante o processo de criptografia, analisando as discrepâncias entre os pares de entrada-saída gerados pelo algoritmo. Em última análise, a execução bem-sucedida da criptoanálise diferencial permite decifrar uma senha ou outros dados criptografados.

A Criptanálise Linear e Diferencial envolve o emprego de metodologias matemáticas para escrutinar sistemas de criptografia de chaves simétricas por meio do exame de suas equações lineares ou diferenciais, com o objetivo final de descobrir a chave secreta utilizada nesses algoritmos.

O processo de análise de erros envolve a identificação e exploração de quaisquer falhas na implementação de um algoritmo de criptografia que possam levar à exposição de informações confidenciais. Essa técnica é usada para obter acesso a dados criptografados aproveitando vulnerabilidades conhecidas no sistema de criptografia.

A confiança na aleatoriedade é um aspecto crucial na avaliação da robustez de um esquema de criptografia, no que se refere à segurança geral do mesmo. Ao realizar análises matemáticas que avaliam o grau de imprevisibilidade exibido pelo referido algoritmo, pode-se obter informações sobre o nível de proteção oferecido por ele e fazer julgamentos informados sobre sua adequação para várias aplicações.

Técnicas adversárias avançadas podem ser empregadas por atores mal-intencionados que possuem familiaridade com protocolos criptográficos para identificar vulnerabilidades em métodos de criptografia específicos e criar ataques personalizados direcionados a tais deficiências.

A utilização dessas técnicas é valiosa não apenas para hackers, mas também para criptógrafos, pois eles podem empregá-las para avaliar sistemas de cifragem cruciais. Consequentemente, sua importância reside no domínio da segurança, exigindo que os métodos de criptografia sejam aprimorados continuamente.

Como fortalecer a segurança da senha contra ataques de IA

Apesar do fato de que os hackers podem empregar uma mistura de IA e táticas de força bruta para quebrar senhas, os indivíduos comuns também possuem estratégias defensivas potentes à sua disposição.

Use senhas longas e complexas

Muitas pessoas optam por frases curtas e descomplicadas para facilitar a memorização ao criar suas credenciais de login. No entanto, é recomendável que os usuários criem senhas robustas que incluam uma ampla variedade de caracteres diversos e aparentemente aleatórios. Idealmente, essas senhas devem exceder doze caracteres de comprimento, com um aumento na contagem de caracteres reforçando correspondentemente a potência das medidas de segurança de uma pessoa.

Para criar uma senha robusta, é recomendável que suas credenciais incorporem uma variedade de conjuntos de caracteres, incluindo letras maiúsculas e minúsculas, numerais e símbolos distintivos. Como alternativa a uma senha básica como “P@ssw0rd”, que não possui complexidade, considere o uso de uma string mais complexa como “Tr#78sF$a24pQ” para melhorar as medidas de segurança.

Se você está preocupado em esquecer suas credenciais de login, existem várias soluções confiáveis de gerenciamento de senhas disponíveis para assistência. Como alternativa, você pode optar por registrar suas senhas usando um método tradicional de caneta e papel, mas é crucial garantir sua segurança, mantendo-as armazenadas com segurança, longe de olhares indiscretos.

Faça suas senhas diferentes para cada plataforma

A falta de senhas distintas em várias plataformas tornou-se um problema comum entre os usuários, o que pode resultar de descuido ou apreensão em manter o controle de várias credenciais. Lamentavelmente, tal abordagem representa uma ameaça substancial à privacidade e segurança, pois se uma parte não autorizada obtiver acesso a apenas uma conta, ela facilitará o acesso a todas as contas conectadas. Para atenuar essa vulnerabilidade, é altamente recomendável que os indivíduos gerem credenciais de login exclusivas para cada serviço online.

Com base em minhas observações, é uma prática comum entre os indivíduos criar combinações simples de senha, como “senha\_1234” para uma conta e “senha\_1235” para outra. No entanto, essa abordagem não é recomendada, pois as senhas usadas em várias plataformas devem ser totalmente distintas umas das outras para manter medidas de segurança robustas.

Use autenticação de dois fatores

A autenticação de dois fatores (2FA) constitui uma medida adicional de proteção. Além de suas credenciais de login, o 2FA requer um código de verificação extra transmitido ao seu dispositivo móvel, conta de e-mail ou outro gadget. Ao implementar esse mecanismo, ele fortalece as defesas de seus perfis online contra invasões malévolas. Recomenda-se ativar essa funcionalidade para os serviços digitais que endossam e acomodam 2FA.

Siga as políticas de renovação de senha e logoff

A atualização regular das senhas pode aumentar significativamente sua segurança digital, eliminando a dependência prolongada de uma única senha. Além disso, desenvolver a prática de sair de contas ajuda a evitar o acesso não autorizado quando outra pessoa usa o mesmo dispositivo.

O futuro da inteligência artificial e da cibersegurança

A Inteligência Artificial (IA) está progredindo em um ritmo acelerado diariamente. Infelizmente, nem todos os indivíduos utilizam seu potencial para fins benevolentes; em vez disso, existem aqueles que empregam IA para objetivos nefastos. No entanto, profissionais de segurança cibernética e engenheiros de software estão entre aqueles que efetivamente aproveitam a IA em seus respectivos campos. Vale a pena notar que a integração da IA na segurança cibernética tornou-se cada vez mais prevalente, com ambas as disciplinas sendo consideradas intrinsecamente ligadas.