O que é um ataque de arranque a frio e como se pode defender contra ele?

Key Takeaways

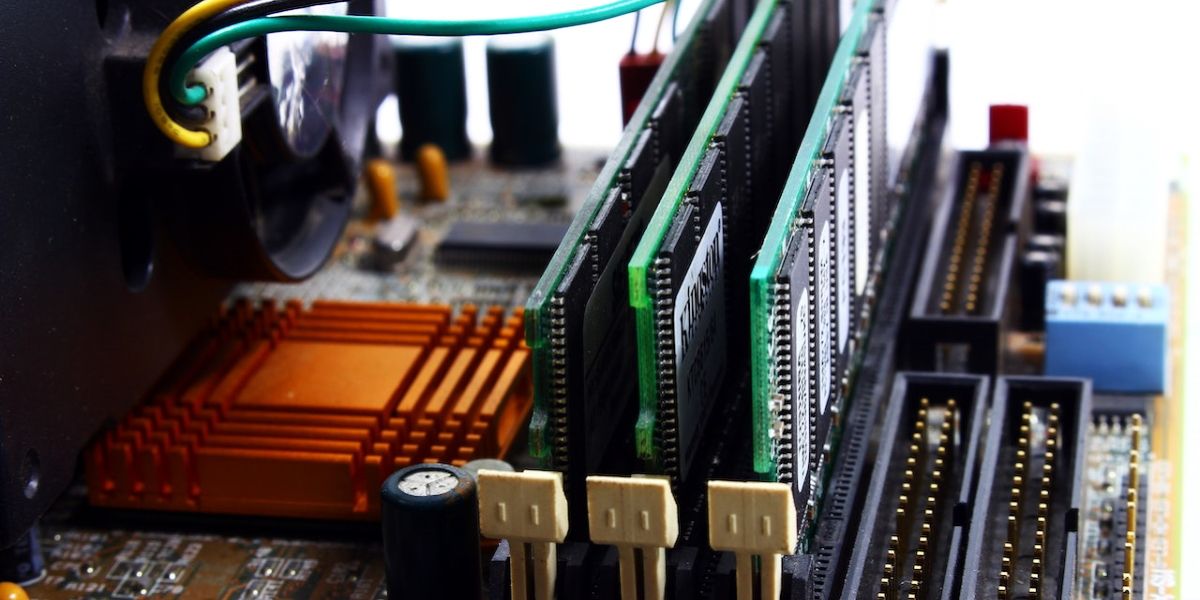

Os ataques de arranque a frio são um adversário formidável no domínio da cibersegurança, uma vez que visam especificamente a memória volátil (RAM) dos computadores. Estas acções maliciosas necessitam de acesso físico direto ao dispositivo da vítima, o que representa um risco significativo para a confidencialidade dos dados armazenados.

Quando um computador é desligado, os dados armazenados temporariamente na sua memória de acesso aleatório (RAM) não desaparecem instantaneamente; pelo contrário, permanecem acessíveis durante um período de tempo, apresentando uma potencial vulnerabilidade a intrusões não autorizadas. Os cibercriminosos podem explorar esta janela utilizando um dispositivo USB de arranque especialmente concebido que lhes permite extrair os conteúdos da RAM antes de serem permanentemente apagados ou substituídos.

Para se proteger contra a ameaça de ataques de arranque a frio, é essencial garantir a segurança física do computador, protegendo o seu ambiente imediato e utilizando software de encriptação. Além disso, deve ser considerada a possibilidade de limitar a capacidade de arranque de um dispositivo a partir de uma fonte externa, bem como a implementação de medidas para eliminar os restos de dados, de modo a reduzir a vulnerabilidade. É crucial manter-se constantemente consciente dos riscos emergentes em matéria de cibersegurança e estar atento a quaisquer sinais de potenciais violações ou actividades maliciosas.

Foi relatado que, mesmo quando um computador está desligado, os agentes maliciosos podem ainda ser capazes de aceder e adquirir informações sensíveis armazenadas na sua memória de acesso aleatório (RAM). Este fenómeno, conhecido como “armazenamento persistente”, refere-se à capacidade de certos tipos de memória para reter dados durante longos períodos de tempo, por vezes mesmo depois de a alimentação ter sido desligada. Embora esta caraterística se destine a melhorar o desempenho do sistema, permitindo uma recuperação mais rápida de informações utilizadas frequentemente, também apresenta uma potencial vulnerabilidade que deve ser cuidadosamente gerida para proteger contra o acesso não autorizado ou o roubo de materiais confidenciais.

Os ataques de arranque a frio representam uma ameaça avançada que se concentra na RAM do computador, acarretando riscos significativos para a segurança dos dados. Compreender os mecanismos através dos quais tais ataques operam e os perigos que representam é igualmente indispensável para tomar medidas preventivas contra eles - no entanto, se alguém for vítima de um ataque deste tipo, pode ser imensamente difícil de mitigar devido à necessidade de acesso físico ao dispositivo afetado.

O que são ataques de arranque a frio?

Os ataques de arranque a frio constituem uma forma relativamente pouco comum, mas potente, de ciberataque, em especial os que têm como objetivo a memória de acesso aleatório (RAM) de um sistema informático.Ao contrário de muitos outros riscos de cibersegurança que visam principalmente vulnerabilidades de software, os ataques de arranque a frio representam uma intrusão que tem as suas raízes na fisicalidade. O principal objetivo destes ataques é induzir o dispositivo afetado a desligar-se ou a sofrer um hard reset, dando assim ao atacante a oportunidade de obter acesso não autorizado à RAM.

Quando se desliga um computador, assume-se geralmente que qualquer informação sensível armazenada temporariamente na memória de acesso aleatório (RAM), como credenciais de início de sessão e chaves criptográficas, será imediatamente apagada. No entanto, contrariamente às expectativas, este processo de eliminação pode não ocorrer instantaneamente. Apesar de serem vistos como transitórios, os restos residuais desses dados podem ainda persistir momentaneamente nos módulos de memória, embora por pouco tempo, deixando espaço para um potencial acesso não autorizado se não forem tomadas as devidas precauções.

Um fator crítico num ataque de arranque a frio envolve a capacidade do atacante para aceder fisicamente ao dispositivo visado. Isto representa um nível de ameaça acrescido quando um atacante está muito próximo dos dispositivos, como em ambientes de escritório ou espaços de trabalho partilhados. Normalmente, estes ataques são executados utilizando uma unidade USB de arranque especialmente concebida para permitir o arranque do dispositivo de acordo com a configuração desejada pelo intruso.

Os ataques de arranque a frio servem para lembrar que as dimensões físicas da segurança desempenham um papel crucial na proteção contra as ciberameaças. Embora a noção de tais ataques possa parecer assustadora, é essencial reconhecer que o conjunto de competências e os recursos necessários para efetuar estas operações estão normalmente fora do alcance de indivíduos comuns. No entanto, tomar precauções para proteger o dispositivo informático contra ataques virtuais e tangíveis continua a ser uma prática prudente.

Como funciona um ataque de arranque a frio?

O ataque de arranque a frio tira partido de uma caraterística intrínseca da memória de acesso aleatório (RAM) presente nos dispositivos informáticos. Para compreender este tipo de ataque, é necessário compreender inicialmente o que acontece à informação que reside na RAM durante o processo de encerramento de um computador. Intuitivamente, poder-se-ia assumir que, após a perda de energia, os dados armazenados na RAM desaparecem instantaneamente. No entanto, isso não é totalmente exato; em vez disso, existe uma breve janela de oportunidade para recuperar esses dados antes do seu apagamento completo. A base fundamental do ataque de arranque a frio deriva precisamente deste fenómeno.

Após obterem acesso físico não autorizado ao sistema informático da vítima, os cibercriminosos recorrem frequentemente à utilização de um dispositivo USB especialmente concebido para iniciar uma operação de encerramento ou reinício forçado.Através destes meios, a plataforma informática comprometida pode ser induzida a revelar o conteúdo da sua memória volátil para posterior exame e extração de dados. Além disso, sabe-se que os agentes malévolos utilizam agentes de software malicioso capazes de transmitir o conteúdo da RAM da máquina afetada para dispositivos de armazenamento externos para posterior exploração e utilização ilícita.

A gama de dados que podem ser recolhidos durante um ataque informático inclui dados pessoais sensíveis, bem como chaves de encriptação. Uma vez obtida a informação, o atacante analisa-a em busca de algo considerado valioso ou útil. A oportunidade é um elemento crítico nesta avaliação, uma vez que períodos prolongados de inatividade podem resultar na perda de integridade dos dados armazenados devido à falta de energia eléctrica nos sistemas de memória. Consequentemente, é imperativo que os cibercriminosos actuem rapidamente para recuperar da melhor forma qualquer potencial informação recolhida das suas explorações.

Os ataques de arranque a frio possuem um elevado grau de potência devido à sua capacidade de contornar as medidas de segurança convencionais, incluindo programas antivírus e ferramentas de encriptação. Isto deve-se ao facto de estes ataques se concentrarem na exploração da memória física do computador, que está fora do alcance dos protocolos de segurança tradicionais concebidos para proteger contra ameaças digitais.

Proteção contra software de segurança e ataques de arranque a frio

Para se proteger contra ataques de arranque a frio, que exploram a natureza volátil da RAM e necessitam de acesso físico, é necessária uma combinação de medidas de segurança físicas e baseadas em software. Consequentemente, é crucial implementar protocolos de segurança física rigorosos, particularmente em torno de dispositivos que armazenam informações sensíveis, tais como os encontrados em ambientes institucionais. O objetivo deve ser impedir o acesso de indivíduos não autorizados a estes sistemas.

As técnicas de encriptação de disco completo são muito valiosas para proteger informações sensíveis; no entanto, a sua eficácia pode ser prejudicada pela ameaça potencial representada por ataques de arranque a frio. Nesses casos, em que um adversário tem acesso físico a um dispositivo e obtém controlo sobre a sua fonte de alimentação, torna-se viável extrair chaves de encriptação do armazenamento volátil da memória antes de o sistema operativo ter tempo para as apagar. Consequentemente, a integridade dos dados encriptados pode ser comprometida se estas chaves caírem em mãos não autorizadas. Felizmente, existem medidas de segurança inovadoras, incluindo soluções baseadas em hardware, como os Trusted Platform Modules (TPM), que ajudam a atenuar esta vulnerabilidade, armazenando chaves de encriptação fora do alcance do armazenamento de memória volátil.Ao adotar estes mecanismos avançados, as organizações podem aumentar a robustez da sua segurança.

Um método alternativo envolve o ajuste das definições do BIOS (Basic Input/Output System) ou da UEFI (Unified Extensible Firmware Interface) do computador para proibir o arranque a partir de dispositivos externos, como unidades USB. Embora esta medida possa impedir o acesso não autorizado ao conteúdo da RAM através de suportes de arranque externos, não garante uma proteção completa contra adversários determinados que possuam tempo e acesso físico suficientes para contornar tais restrições.

Lidando com a persistência de dados

Uma abordagem eficaz para combater os ataques de inicialização a frio envolve lidar com a persistência de dados - a retenção persistente de informações apesar das tentativas de exclusão ou inicialização nos sistemas de armazenamento e memória. Uma solução viável para combater este problema inclui a utilização de estratégias de limpeza de memória que garantem a eliminação completa de informações sensíveis da RAM aquando do encerramento ou reinício do sistema.

Para além da ameaça do arranque a frio

As salvaguardas eficazes contra ataques de arranque a frio incluem métodos de encriptação robustos, medidas de segurança física rigorosas para sistemas informáticos e actualizações de software de rotina. A compreensão dos meandros da memória de acesso aleatório (RAM), particularmente no que diz respeito às suas propriedades de retenção, ilumina a importância de medidas proactivas de cibersegurança. Familiarizar-se com a mecânica dos ataques de arranque a frio pode servir como uma valiosa experiência de aprendizagem no reconhecimento desta preocupação crítica. A proteção contínua dos activos digitais constitui um processo contínuo que exige uma diligência inabalável no meio do cenário em constante evolução das ciberameaças. A melhoria da postura defensiva de cada um promove um ambiente digital resiliente, que se estende para além de contrariar os ataques de arranque a frio e de impedir outras ameaças online