Como sua conta do Instagram pode ser invadida e como impedi-la

Principais conclusões

As práticas mencionadas abrangem engenharia social e malware, incluindo, entre outros, keyloggers e técnicas de phishing, que são utilizadas na invasão ilegal de contas do Instagram.

Aplicativos de terceiros e plataformas comprometidas podem ser utilizados por cibercriminosos para obter acesso não autorizado a contas do Instagram.

Sua conta do Instagram pode correr o risco de ser invadida se você encontrar problemas de senha ou golpes no aplicativo. É essencial manter-se alerta e adotar medidas para proteger sua conta de tais ameaças.

O Instagram ganhou amplo reconhecimento como um aplicativo de mídia social proeminente, portanto, constitui um objetivo atraente para criminosos cibernéticos que buscam comprometer contas de usuários.

Você poderia detalhar as medidas que alguém pode tomar para proteger sua conta do Instagram contra acesso não autorizado e possíveis repercussões?

Como o Instagram é hackeado?

O ato de hackear uma conta do Instagram pode ocorrer por vários meios, com muitas instâncias utilizando táticas de engenharia social que exploram contas de usuários vulneráveis.

Existem várias técnicas predominantes que podem ser empregadas para comprometer os recursos de segurança de uma conta do Instagram, como:

Como as pessoas hackeiam o Instagram com software malicioso?

Em certos casos, os cibercriminosos utilizam um software de registro de teclado projetado para registrar cada tecla digitada pelo usuário, permitindo assim que indivíduos sem escrúpulos obtenham acesso a informações confidenciais, como credenciais de login do Instagram, por meios ilícitos. Isso pode ocorrer quando um indivíduo clica em um hiperlink fraudulento ou baixa um arquivo nocivo sem perceber.

Vários sites fraudulentos empregam estratégias de phishing para obter credenciais de login ou solicitam que indivíduos se registrem para obter acesso às suas contas.

Criminosos cibernéticos ilícitos podem tentar invadir contas por meio da utilização de software ilegal, que geralmente é considerado proibido em vários países. Infelizmente, esses programas são ocasionalmente projetados com intenções enganosas e visam explorar indivíduos que buscam acesso não autorizado à conta de outra pessoa, levando-os a se tornarem vítimas.

Como as contas do Instagram são invadidas por aplicativos de terceiros?

Os hacks indiretos do Instagram podem ocorrer por meio da aquisição de acesso não autorizado a plataformas de terceiros utilizadas pelos usuários para obter acesso às suas contas do Instagram. Como resultado, os cibercriminosos podem obter informações confidenciais relacionadas a essas contas.

Por meio da integração com o Instagram e outras plataformas conectadas, como o Facebook, isso é possível.

Como as pessoas são invadidas no Instagram devido a problemas de senha?

É possível que, se um indivíduo utilizar a senha idêntica para várias contas e uma dessas contas se envolver em uma violação de dados, os cibercriminosos possam explorar essa senha compartilhada para obter acesso não autorizado a outras contas também.

Não são incomuns casos em que uma senha relativamente simples para os cibercriminosos decifrarem representa uma ameaça significativa à segurança das contas online.

Como o Instagram é invadido por golpes no aplicativo?

Foi relatado que certos indivíduos, conhecidos como “hackers”, utilizam meios enganosos, como orquestrar golpes, para obter informações de contas pessoais de indivíduos inocentes. Entre os vários métodos empregados por esses cibercriminosos, um dos mais comuns envolve o uso de plataformas de mídia social, especificamente o Instagram, em que uma mensagem é enviada a um destinatário supostamente de um amigo informando que eles receberam um presente. A mensagem contém um hiperlink que, quando clicado, direciona o usuário para um site externo projetado para roubar suas credenciais de login.

Sabe-se que os cibercriminosos exploram plataformas de mídia social, como Instagram e Facebook, utilizando golpes de Cash App, que pretendem fornecer aos indivíduos uma quantia substancial de dinheiro, superior a US$ 850. No entanto, é importante ter cautela ao lidar com essas ofertas, pois ser vítima desses esquemas pode resultar em perdas financeiras significativas e até roubo de identidade.

Como as pessoas invadem contas do Instagram sem conhecimento de segurança cibernética?

O acesso à conta do Instagram de uma pessoa pode ser obtido por outros meios que não os de hackers qualificados, como acesso inadvertido ou deliberado a dispositivos e uso de procedimentos de login automatizados.

Instagram pode armazenar informações de várias contas. No entanto, você só pode acessá-los um de cada vez. Talvez você frequentemente deixe seu colega de casa ou um outro significativo usar seu telefone para acessar o Instagram. Se mais tarde você se desentender e eles souberem sua senha, essa parte pode invadir seu Instagram.

É possível que um cenário comparável possa surgir em caso de acesso não autorizado à conta de e-mail de alguém por meios como roubo de seu dispositivo, perda do dispositivo ou interceptação por um indivíduo não aprovado. A ocorrência desses eventos pode levar a complicações quando a autenticação de dois fatores (2FA) foi ativada no Instagram.

A obtenção de acesso não autorizado ao e-mail ou dispositivo móvel de um indivíduo pode permitir que um cibercriminoso adquira o código de autenticação de dois fatores (2FA) necessário para fazer login na conta, permitindo assim que ele obtenha acesso sem ter conhecimento da senha. Uma vez logado, o perpetrador pode potencialmente alterar a senha para uma combinação confidencial conhecida apenas por ele, complicando ainda mais os esforços para recuperar o controle da conta comprometida.

O que acontece quando alguém invade sua conta do Instagram?

A natureza da invasão e a abordagem empregada em sua execução terão influência nas consequências que se seguirão após o comprometimento de uma conta. Se o perpetrador for alguém que você conhece, você pode não perceber nenhuma alteração em sua conta se a intenção deles for apenas monitorá-lo sub-repticiamente.

É possível que, quando cibercriminosos profissionais obtêm acesso não autorizado a um perfil do Instagram, eles possam fazer alterações consideráveis na conta e em sua funcionalidade. Como resultado, o usuário pode não conseguir fazer login ou recuperar o controle de sua conta devido ao fato de que o intruso pode ter alterado a senha, impedindo-o de obter acesso novamente.

Como as contas do Instagram das pessoas são invadidas quando são influenciadores?

As ações dos cibercriminosos frequentemente envolvem o direcionamento de contas de indivíduos que possuem um grande número de seguidores em plataformas de mídia social. Ao obter acesso não autorizado a essas contas, esses atores malévolos podem potencialmente disseminar conteúdo nocivo e propaganda para um público muito mais amplo, maximizando assim seu impacto e influência.

Às vezes, os criminosos da Internet usam um software especial que lança um ataque de força bruta contra essas contas. Independentemente de como ocorre a aquisição, alguns influenciadores do Instagram relataram no BuzzFeed News que entrar em contato com o site em si não costuma ajuda. O desespero pode levá-los a contratar hackers de chapéu branco para resolver o problema.

Observou-se que, em certos casos, os cibercriminosos extorquem dinheiro de indivíduos por meio de chantagem com suas contas pessoais. Além disso, eles também são conhecidos por alterar informações vitais associadas a essas contas, incluindo fotografias e outros conteúdos de mídia. Os cibercriminosos frequentemente comercializam contas com muitos seguidores ou se apropriam de contas pertencentes a indivíduos proeminentes para obter ganhos monetários.

O que fazer se seu Instagram for invadido

À luz dos casos crescentes de contas de usuários hackeadas no Instagram, suas medidas de segurança foram continuamente refinadas para neutralizar tais invasões não autorizadas. Os aprimoramentos feitos nesses protocolos de segurança servem para tornar as tentativas de hacking mais desafiadoras, ao mesmo tempo em que fornecem um processo de recuperação mais suave para aqueles que são vítimas de ataques cibernéticos.

Se você suspeitar que sua conta do Instagram foi comprometida por um terceiro não autorizado, é essencial notificar imediatamente a equipe de suporte da plataforma. A empresa investigará minuciosamente o assunto e trabalhará diligentemente para restaurar o acesso à sua conta o mais rápido possível.

É possível que o hacker tenha desconectado sua conta e alterado a senha. Se isso ocorrer em um dispositivo Android, selecione “Obter ajuda para fazer login” ou, se for um produto Apple, escolha “Esqueceu a senha?” Você será solicitado a validar sua conta fornecendo um dos detalhes de verificação de identidade, como um número de telefone.

Se você não conseguir fornecer nenhum dos detalhes solicitados, selecione a opção"Precisa de mais ajuda?“que o guiará pelo processo de contato com a equipe de suporte do Instagram. No entanto, antes de prosseguir, você pode ser solicitado a inserir um código de segurança que será enviado para sua conta de e-mail ou número de celular.

Verificando sua identidade

A modalidade de verificação da identidade de alguém no Instagram depende se a conta sob escrutínio contém ou não imagens do indivíduo em questão. Caso não existam tais representações visuais, o departamento de atendimento ao cliente da plataforma enviará uma mensagem eletrônica automática solicitando o envio de determinados dados para fins de autenticação.

As informações de contato fornecidas durante o processo de registro, como endereço de e-mail ou número de telefone associado à conta, estão sujeitas a revisão e verificação pelo KDP.

O modo de gadget utilizado no momento do registro (por exemplo, um smartphone Android ou um tablet Apple)

Se a conta comprometida tiver fotos suas, o Instagram usará um método de selfie de vídeo para verificação. Requer virar a cabeça em diferentes direções ao criar o clipe. A equipe do Instagram analisa o vídeo em dois dias úteis.

Após a conclusão bem-sucedida deste teste, você receberá um e-mail do Instagram que contém um link para redefinir sua senha. Por outro lado, você pode receber um e-mail solicitando que envie outro vídeo como prova de sua identidade.

Além disso, Pasta excluída recentemente do Instagram é um recurso útil que restaura postagens, histórias e rolos excluídos. Sempre que você remove seu conteúdo do Instagram, eles primeiro vão e ficam na pasta por 30 dias antes de serem apagados permanentemente.

Fechar

Fechar

Sugiro que, se alguém tiver motivos para acreditar que sua conta pode ter sido comprometida, mas ainda consegue acessá-la, implemente imediatamente as seguintes medidas de segurança para proteger sua conta:

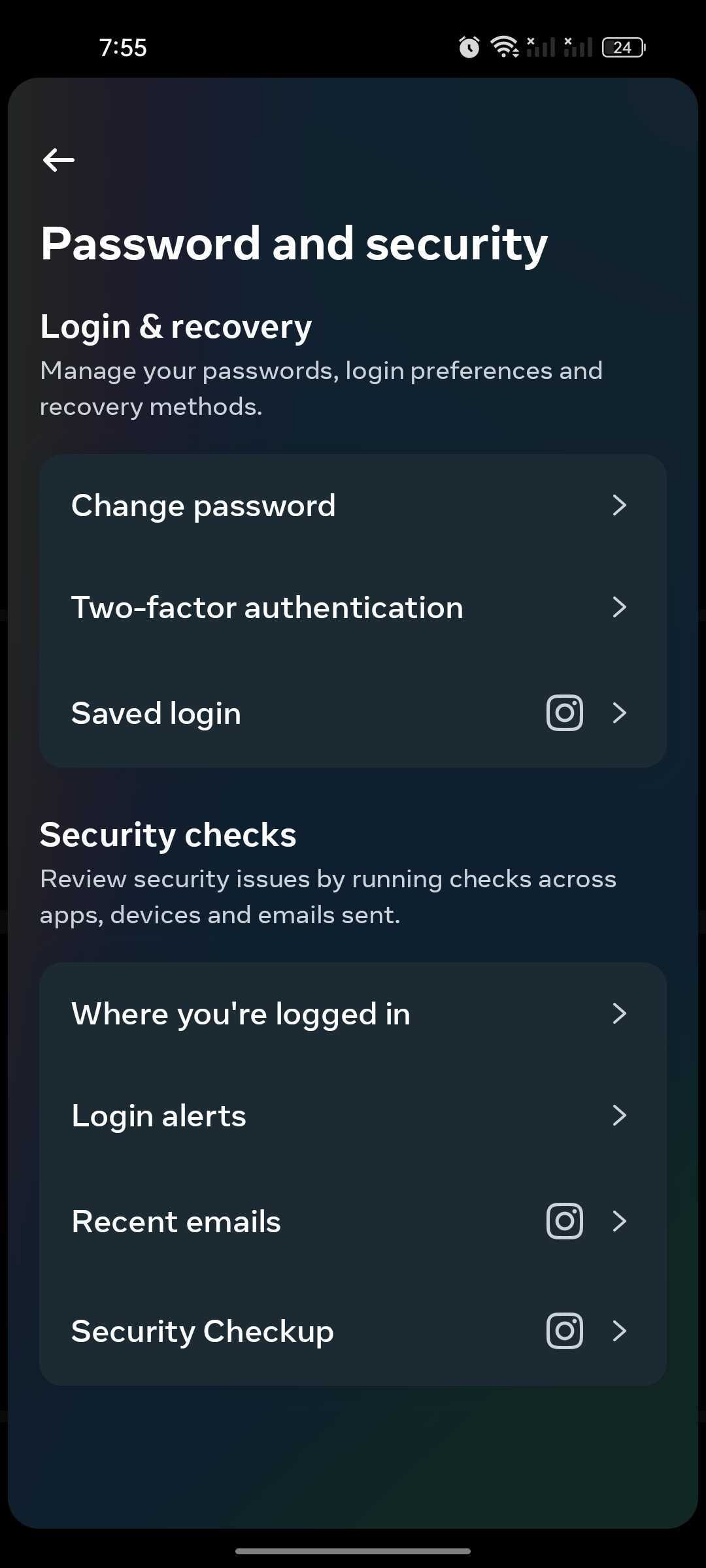

É imperativo que você modifique suas credenciais de login para o Instagram o mais rápido possível. Sua senha deve ser uniq

A autenticação de dois fatores (2FA) é uma medida de segurança que adiciona uma camada adicional de proteção às contas de usuário, exigindo a inserção de um código exclusivo além de uma senha. Isso ajuda a impedir que indivíduos não autorizados acessem informações confidenciais, pois exigiriam a posse física do dispositivo ou o acesso ao serviço associado para autenticar sua identidade.

Certifique-se de que as informações de contato associadas à sua conta, como endereço de e-mail e número de telefone, sejam precisas. Caso receba uma mensagem desconhecida sobre modificações em seu perfil do Instagram, valide sua autenticidade tentando fazer login em outro navegador. Não fazer isso pode resultar em um esquema de phishing. Para evitar possíveis problemas, evite clicar em links suspeitos e entre em contato diretamente com o Instagram sem demora.

Por favor, confirme se você gostaria de ver o texto revisado para “Como proteger sua conta do Instagram”.

Ao recuperar o acesso à sua conta, é altamente recomendável que você realize uma auditoria de segurança abrangente do seu perfil do Instagram para evitar qualquer possível recorrência de tais incidentes.

Proteja sua conta do Instagram contra hackers

Medidas preventivas podem ser tomadas para impedir a invasão não autorizada de hackers na conta de alguém.

Uma conta comprometida pode causar danos significativos à privacidade e segurança de alguém, portanto, é altamente recomendável tomar medidas preventivas para evitar tais situações. As ações corretivas são diretas e definitivamente vale a pena empreender para se proteger de possíveis ameaças cibernéticas.