Atualize suas habilidades de TI com o 'All Things N!'

Quantas pessoas podem realmente dizer que nunca deixaram cair o telemóvel? Basta uma vez para que o seu novo e elegante Samsung Galaxy S24 caia sobre o ecrã. Para evitar uma ida repentina à oficina e contas caras, é obrigatório ter um protetor de ecrã.

⭐ Temdan

Capa Temdan para Samsung Galaxy S24 Melhor geral $ 23 na Amazon

⭐ Natbok

Natbook Protetor de tela para Samsung Galaxy S24 Melhor orçamento $ 6 na Amazon

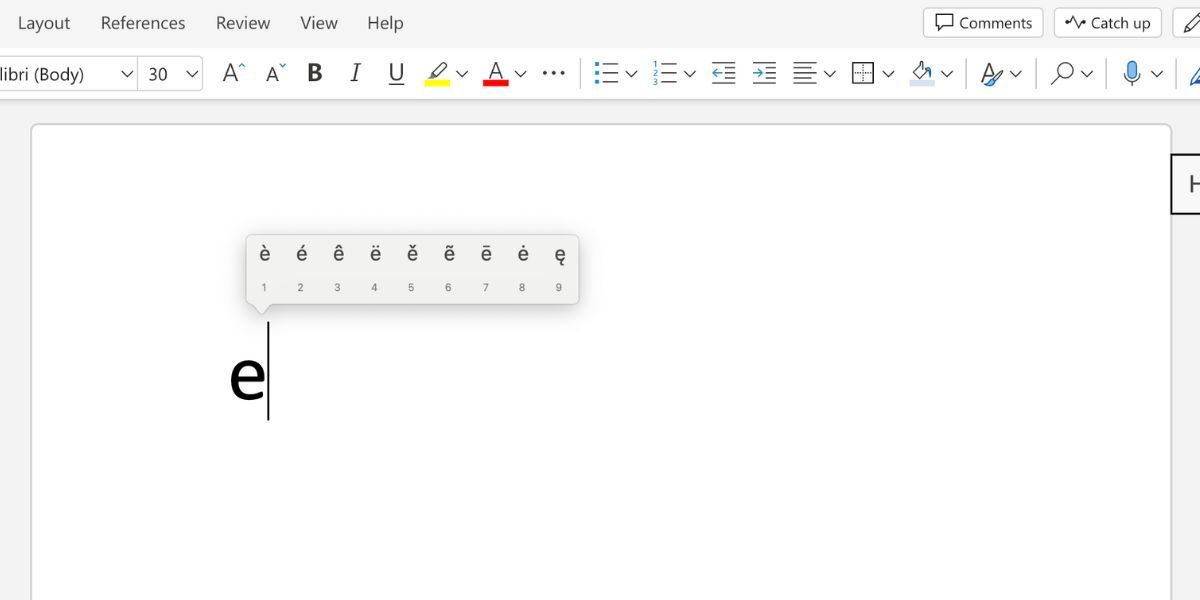

Ligações rápidas ⭐ Manter premida uma tecla para escrever letras acentuadas

⭐ Copiar e colar a letra ou o carácter acentuado do Google

⭐ Abrir o visualizador de caracteres para caracteres especiais Caracteres e símbolos especiais

⭐ Usar atalhos de teclado para digitar caracteres especiais

⭐ Acessar o livro de fontes para ver todas as letras acentuadas e caracteres especiais

Ao utilizar um computador Mac, Ao utilizar um computador Mac, as pessoas podem ter dificuldade em localizar as teclas acentuadas e vários símbolos únicos no teclado.

Ligações rápidas ⭐ Como repor a configuração de fábrica de um altifalante Sonos Era 100 ou Era 300

⭐ Como repor a configuração de fábrica de um altifalante Sonos One

⭐ Como repor a configuração de fábrica de um altifalante Sonos Play:1

⭐ Como repor as definições de fábrica de um altifalante Sonos Roam ou Roam SL

⭐ Como repor as definições de fábrica de um altifalante Sonos Move ou Move 2

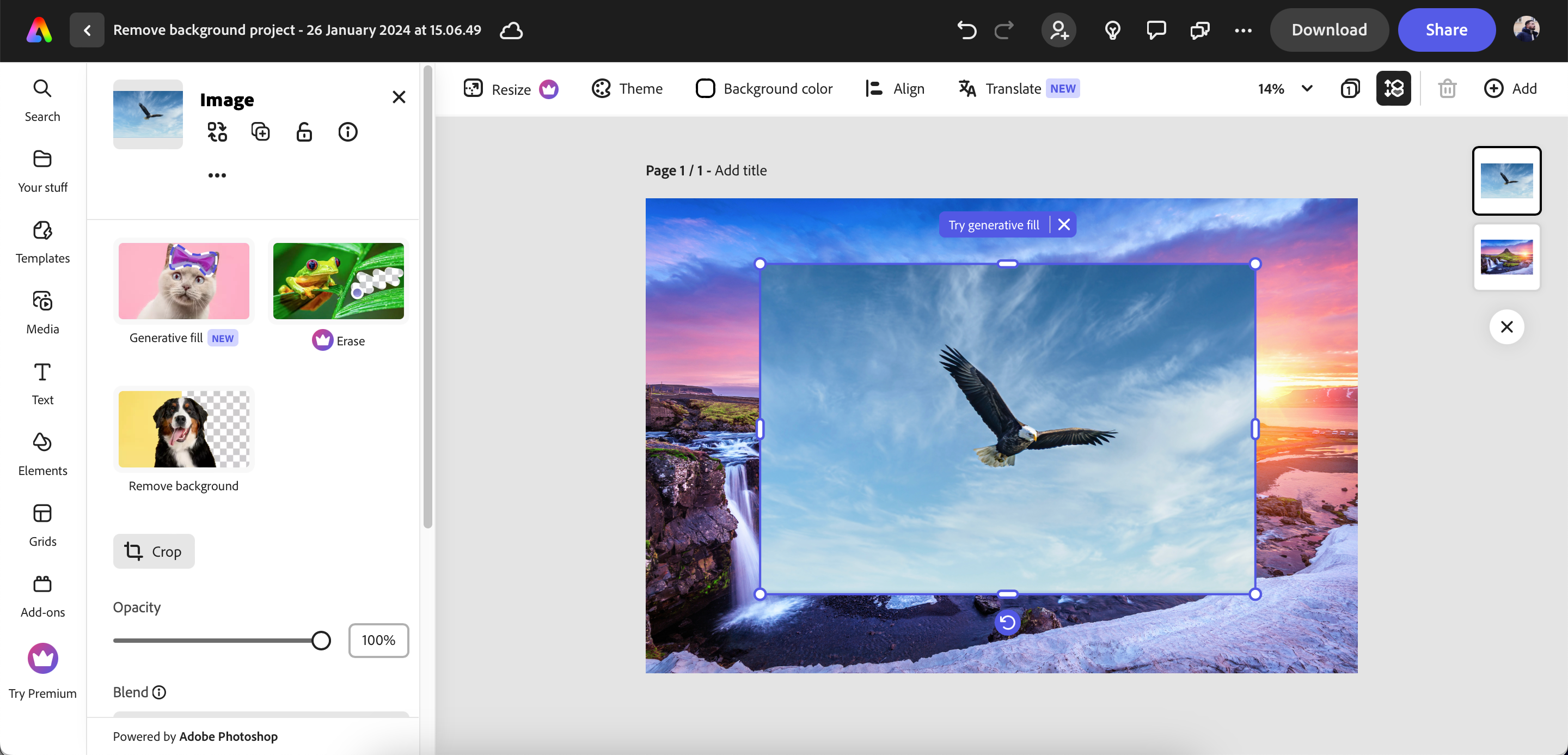

Ligações rápidas ⭐ Como sobrepor duas imagens

⭐ Como adicionar uma imagem a uma imagem sem remover o fundo

⭐ Como adicionar uma fotografia a uma fotografia como uma máscara de forma

Principais lições Com facilidade e simplicidade, pode incorporar uma imagem a partir de qualquer um dos seus dispositivos, como um navegador da Web, computador, telemóvel ou tablet.

Utilize o Adobe Express, o Photoshop Express ou o GIMP para combinar ou inserir uma imagem noutra fotografia, preservando o fundo original.

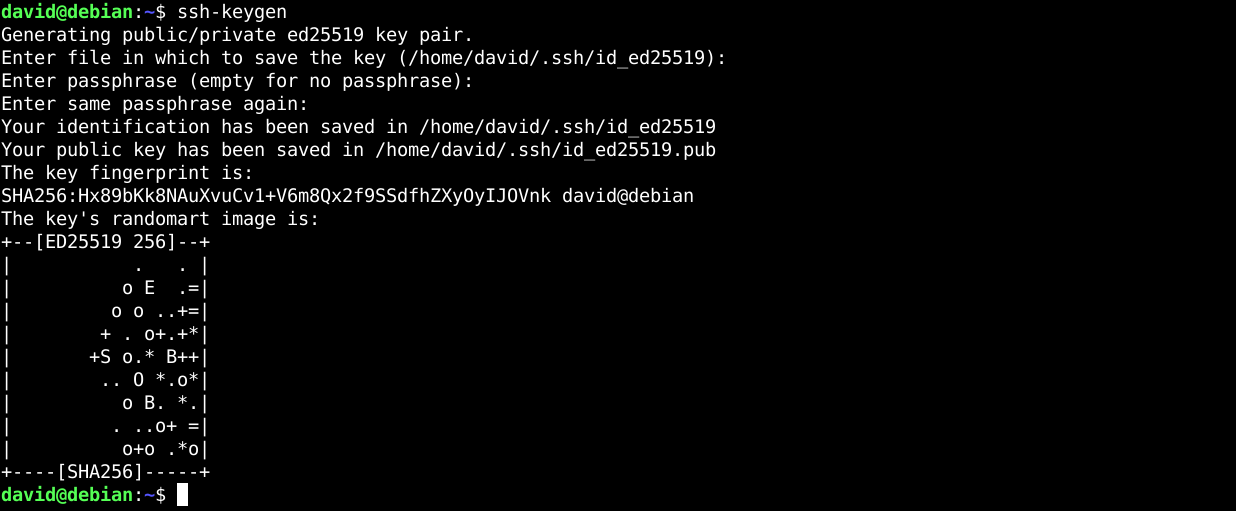

Key Takeaways As chaves SSH fornecem um meio robusto de obter acesso a servidores remotos sem a necessidade de uma senha, através da utilização de dois componentes interconectados - uma chave pública e sua contraparte privada correspondente.

Utilize o comando ssh-keygen num sistema operativo Linux para criar um par de chaves SSH e considere a possibilidade de incorporar uma frase-chave para maior proteção.

A transferência da chave pública SSH para o servidor remoto pode ser conseguida através de dois métodos, nomeadamente utilizando o comando ssh-copy-id ou inserindo manualmente a chave no ficheiro ‘authorized\_keys’ designado no servidor.

Ligações rápidas ⭐ O que significa BCC no correio eletrónico?

⭐ Como usar BCC no Outlook no seu computador

⭐ Como usar BCC no Outlook no telemóvel

⭐ O que acontece quando usa BCC no Outlook?

Principais conclusões A funcionalidade BCC do Outlook permite aos utilizadores ocultar os endereços de e-mail individuais de vários destinatários, facilitando assim a disseminação eficiente de mensagens personalizadas em grande escala.

A ativação da funcionalidade BCC nas definições do Outlook permite adicionar facilmente destinatários BCC ao compor novas mensagens.