6 sposobów na upewnienie się, że rozszerzenia Chrome są bezpieczne

Szybkie linki

⭐ Korzystaj z Chrome Web Store

⭐ Sprawdź dewelopera

⭐ Upewnij się, że rozszerzenie jest regularnie aktualizowane

⭐ Sprawdź recenzje

⭐ Regularnie wykonuj skanowanie antywirusowe

⭐ Korzystaj z Chrome Enhanced Safe Browsing i bezpiecznie surfuj po sieci

⭐ 4 sposoby wyszukiwania oznak niebezpiecznego rozszerzenia Chrome

Rozszerzenia Chrome, choć ogólnie bezpieczne w użyciu, mogą wiązać się z potencjalnym ryzykiem związanym z ich wykorzystaniem, gdy posiadają rozszerzone uprawnienia. Takie złośliwe rozszerzenia mogą uzyskać nieautoryzowany dostęp do treści przeglądanych na stronach internetowych, replikować tokeny sesji bez zgody, a nawet uzyskiwać poufne dane finansowe, takie jak szczegóły płatności.

Rozsądne wybieranie rozszerzeń Chrome ma ogromne znaczenie, ponieważ zapewnia bezpieczeństwo przeglądania. Aby to zagwarantować, istnieje kilka metod, które można zastosować w celu potwierdzenia wiarygodności tych dodatków.

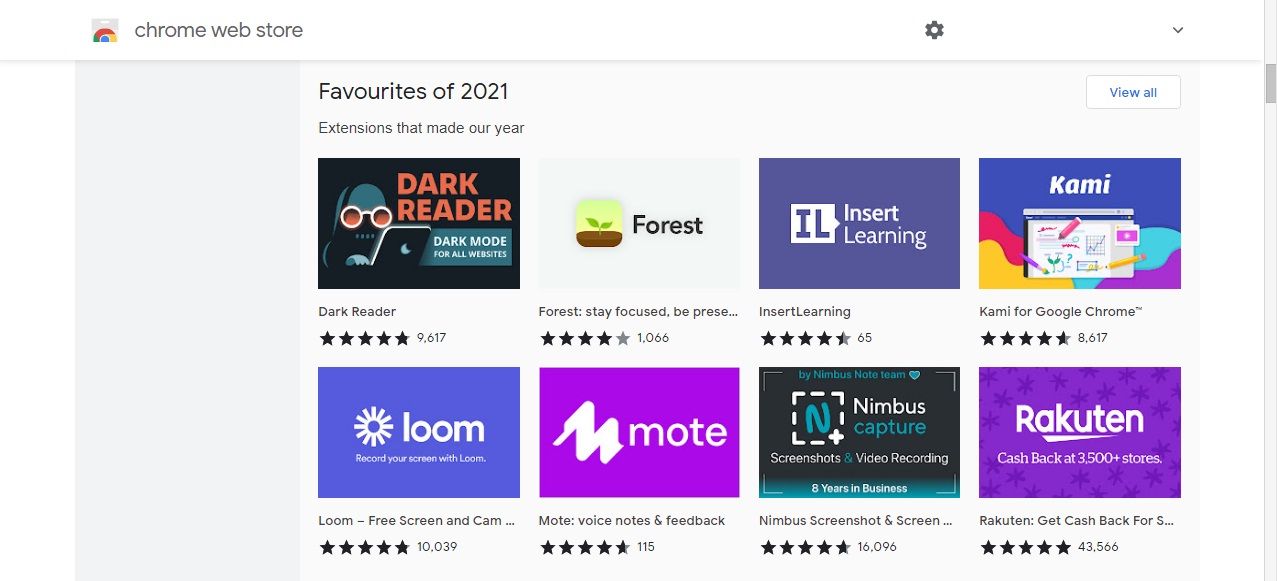

Użyj Chrome Web Store

Google Chrome Web Store służy jako niezawodna platforma do instalacji rozszerzeń przeglądarki w przeglądarce Chrome, znanej z solidnych środków bezpieczeństwa. Zgodnie z danymi dostarczonymi przez Chrome Statistics, Chrome Web Store oferuje ponad 125 000 rozszerzeń i aplikacji, zaspokajając różnorodne potrzeby użytkowników, od narzędzi do zarządzania hasłami po kreatywne ulepszenia.

Jednym z potencjalnych problemów związanych z korzystaniem z Chrome Web Store jest możliwość napotkania niewiarygodnych rozszerzeń. W związku z tym konieczne jest upewnienie się co do wiarygodności rozszerzenia przed jego instalacją. Jeśli jednak szkodliwe rozszerzenie zostanie nieumyślnie pobrane i usunięte przez Google, użytkownicy zostaną o tym poinformowani, a rozszerzenie stanie się bezużyteczne na ich urządzeniu.

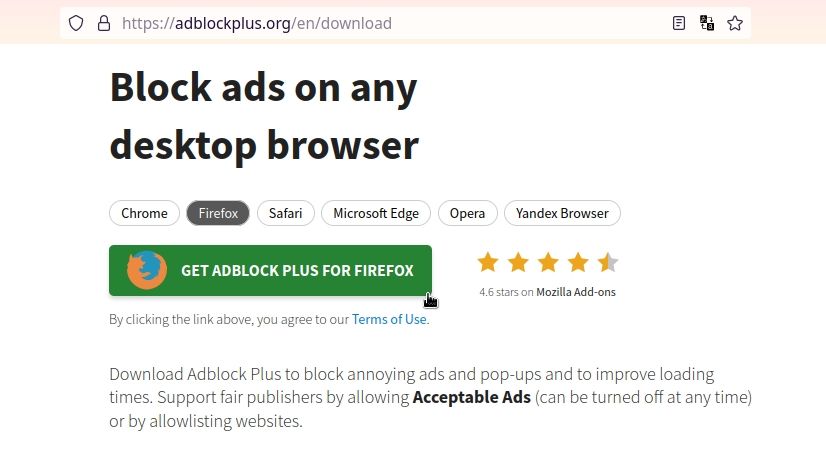

Zbadaj dewelopera

Rozważając instalację rozszerzenia w przeglądarce internetowej, ważne jest, aby upewnić się co do wiarygodności jego twórcy. Aby odróżnić renomowanego dewelopera od tego, który stanowi potencjalne zagrożenie dla twojego systemu, sprawdź, czy ma on kompleksową obecność online z dedykowaną stroną internetową lub szeroko dostępnym kontem w mediach społecznościowych. W ten sposób będziesz w stanie dokładniej określić autentyczność rozszerzenia. Ponadto, jeśli popierasz osobę stojącą za rozszerzeniem, możesz śmiało pobrać je z jego oficjalnej strony internetowej, upewniając się co do jego legalności przed przystąpieniem do pobierania.

Należy zauważyć, że w rzadkich przypadkach deweloperzy mogą wydawać rozszerzenia ze złośliwymi intencjami nawet po dłuższym czasie od ich pierwszego uruchomienia. Ponadto nieautoryzowany dostęp do kont użytkowników może skutkować wstrzyknięciem złośliwego oprogramowania do kodu dotkniętych rozszerzeń. W związku z tym ważne jest, aby użytkownicy byli czujni i zwracali szczególną uwagę na wszelkie nietypowe zachowania wykazywane przez ich rozszerzenia przeglądarki. Jeśli istnieją jakiekolwiek oznaki podejrzeń, zaleca się natychmiastowe poszukiwanie alternatywnych rozszerzeń.

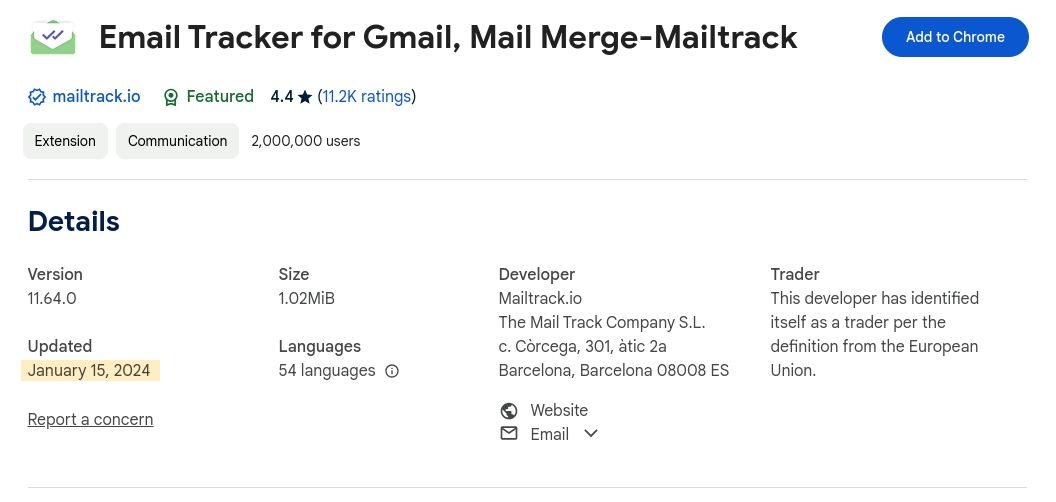

Upewnij się, że rozszerzenie jest regularnie aktualizowane

Aby zachować poczucie bezpieczeństwa i integralności w przeglądarce, ważne jest, aby upewnić się, że wszystkie zainstalowane rozszerzenia są stale aktualizowane za pomocą najnowszych poprawek i aktualizacji. Nieaktualne rozszerzenia stanowią poważne zagrożenie dla bezpieczeństwa i stabilności przeglądania, ponieważ mogą zawierać luki w zabezpieczeniach, które mogą zostać wykorzystane przez złośliwe podmioty. Dlatego konieczne jest nadanie priorytetu konserwacji i aktualizacji wszystkich rozszerzeń używanych regularnie, aby zapobiec potencjalnym zagrożeniom związanym z nieaktualnym oprogramowaniem.

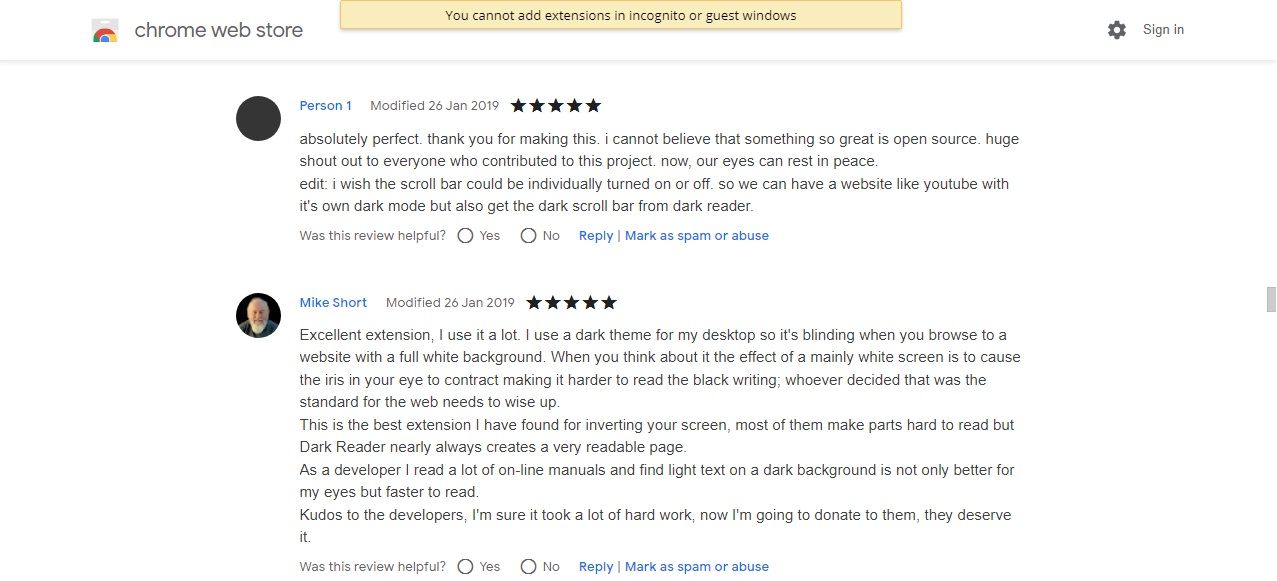

Sprawdź recenzje

Recenzje służą jako nieocenione źródło informacji dla tych, którzy chcą uzyskać wgląd w usługi oferowane przez określone rozszerzenie przeglądarki. Zapoznając się z opiniami dostarczonymi przez osoby, które wcześniej korzystały z oprogramowania, można dostrzec ogólną jakość usługi i ocenić jej bezpieczeństwo przez pryzmat zadowolenia użytkowników.

W przypadku napotkania wielu negatywnych ocen dla konkretnego rozszerzenia przeglądarki, zaleca się poszukanie alternatywy, która zebrała bardziej przychylne opinie. Komentarze i oceny takich rozszerzeń można znaleźć w sekcji recenzji Google Chrome Web Store.

Regularnie wykonuj skanowanie antywirusowe

Korzystając z niezawodnego oprogramowania antywirusowego, takiego jak Bitdefender lub Malwarebytes, można skutecznie monitorować i chronić się przed różnymi zagrożeniami, które mogą przeniknąć do przeglądarki internetowej. Obejmuje to wykrywanie znanych złośliwych rozszerzeń Chrome, potencjalnie niechcianych programów (PUP) i identyfikowanie wszelkich podejrzanych działań sieciowych lub wewnętrznych, które wykazują cechy złośliwych intencji.

Chociaż oprogramowanie antywirusowe zapewnia pewien stopień ochrony w cyberprzestrzeni, ważne jest, aby pamiętać, że takie środki nie są nieomylne. Złośliwe oprogramowanie i potencjalnie niechciane programy (PUP), w tym te, które mają wpływ na Google Chrome, starają się unikać wykrycia przez jak najdłuższy czas.Aby utrzymać optymalną wydajność i zminimalizować ryzyko negatywnego wpływu na przeglądanie stron internetowych, zaleca się ograniczenie liczby rozszerzeń zainstalowanych w przeglądarce do tych, które są niezbędne.

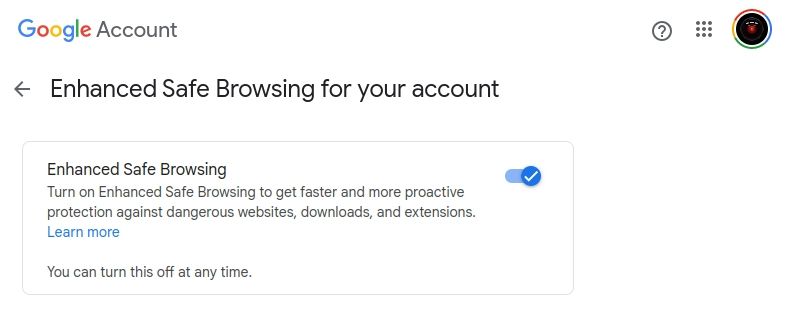

Korzystaj z Chrome Enhanced Safe Browsing i surfuj po sieci bezpiecznie

Aby zabezpieczyć się przed złośliwymi dodatkami do przeglądarki, można zdecydować się na korzystanie z Chrome Enhanced Safe Browsing. Ta solidna modalność przeglądania skutecznie działa jako program antywirusowy przeglądarki internetowej, oferując kompleksową ochronę przed niebezpiecznymi plikami do pobrania, wtyczkami i platformami internetowymi. Aby włączyć Chrome Enhanced Safe Browsing, wystarczy przejść do ustawień konta Google w sekcji Security > Manage Enhanced Safe Browsing > Enhanced Safe Browsing.

4 Sposoby wyszukiwania oznak niebezpiecznego rozszerzenia Chrome

Dla tych, którzy posiadają dużą biegłość w technologii, przejęcie kontroli nad ich cyfrowym bezpieczeństwem jest możliwe poprzez zbadanie możliwości rozszerzeń Chrome, z których korzystają. Proces ten może obejmować badanie uprawnień przyznanych każdemu rozszerzeniu, analizowanie aktywności sieciowej i korzystanie z narzędzia do przeglądania źródeł rozszerzeń Chrome.

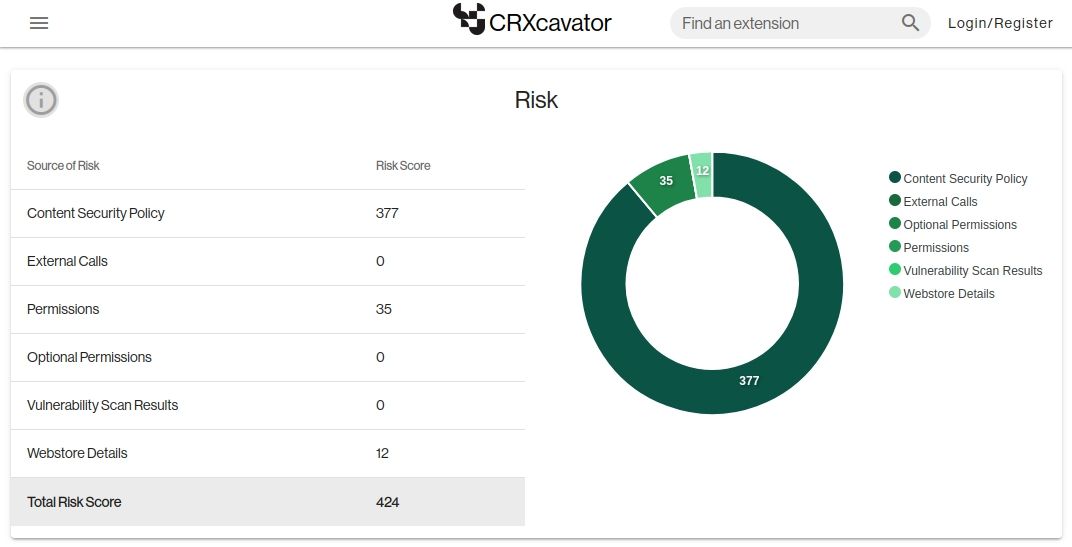

Sprawdź swoje rozszerzenia w CRXcavator

CRXcavator ocenia rozszerzenia Firefox, Edge i Chrome i oblicza wynik ryzyka na podstawie czynników takich jak słabe zasady bezpieczeństwa i nadmierne uprawnienia. Wyszukując rozszerzenie za pomocą CRXcavator (lub wprowadzając identyfikator rozszerzenia z adresu URL - ciąg liter lub cyfr), można wyświetlić raport na temat rozszerzenia i podjąć świadomą decyzję o jego pobraniu.

Rozważ swoje uprawnienia do rozszerzeń Chrome

CRXcavator jest skutecznym narzędziem do oceny niezawodności rozszerzeń Google Chrome; jednak jego użyteczność zależy od konkretnego kontekstu. Ważne jest, aby rozważyć, czy żądane pozwolenie jest uzasadnione w oparciu o charakter aplikacji. Chociaż istnieje nieodłączne ryzyko związane z przyznawaniem takich uprawnień, niektóre rozszerzenia wymagają dostępu do zawartości stron internetowych i możliwości wypełniania formularzy, podczas gdy inne mogą nie wymagać tak szerokich uprawnień.

Inspect Network Trace in Developer Tools

Poza CRXcavatorem można uzyskać niesamowity wgląd w to, czy dodatek do Google Chrome jest złośliwy, monitorując jego aktywność sieciową. Więcej informacji na temat aktywności w sieci można uzyskać, przechwytując plik śledzenia sieci za pośrednictwem przeglądarki, jak wyjaśniono w IBM .

Użyj przeglądarki źródeł rozszerzeń Chrome

Możesz uzyskać najlepszy obraz tego, co robi twoje rozszerzenie przeglądarki, analizując kod źródłowy utworzony przez przeglądarkę źródeł rozszerzeń Chrome . Analiza kodu źródłowego jest niezaprzeczalnie trudna, ale twoje szanse na sukces wzrosną, jeśli zrozumiesz, w jaki sposób tworzone są rozszerzenia przeglądarki.

Rozszerzenia Chrome zapewniają ogromne korzyści, upraszczając przeglądanie stron internetowych, ale ważne jest, aby upewnić się, że do użytku instalowane są tylko bezpieczne rozszerzenia.