Czym jest oszustwo szantażowe "Wysłałem Ci e-mail z Twojego konta"? Jak go uniknąć

Czy znalazłeś w swojej skrzynce odbiorczej wiadomość e-mail, która wydaje się być wysłana z tego samego konta, na którym jesteś zalogowany, ale nie przypominasz sobie, abyś ją wysyłał?

Wiadomość elektroniczna może sugerować, że nadawca naruszył integralność Twojej elektronicznej skrzynki pocztowej i gadżetu, stwarzając poważne zagrożenie dla Twojego bezpieczeństwa. Ponadto może grozić ujawnieniem poufnych nagrań wizualnych z urządzeń osobistych i żądać zapłaty w zamian za nie zrobienie tego.

Rzeczywiście, czy Twoje konta lub urządzenia zostały naruszone i jakie środki należy podjąć w takiej sytuacji?

Co to jest oszustwo “Wysłałem Ci wiadomość e-mail z Twojego konta”?

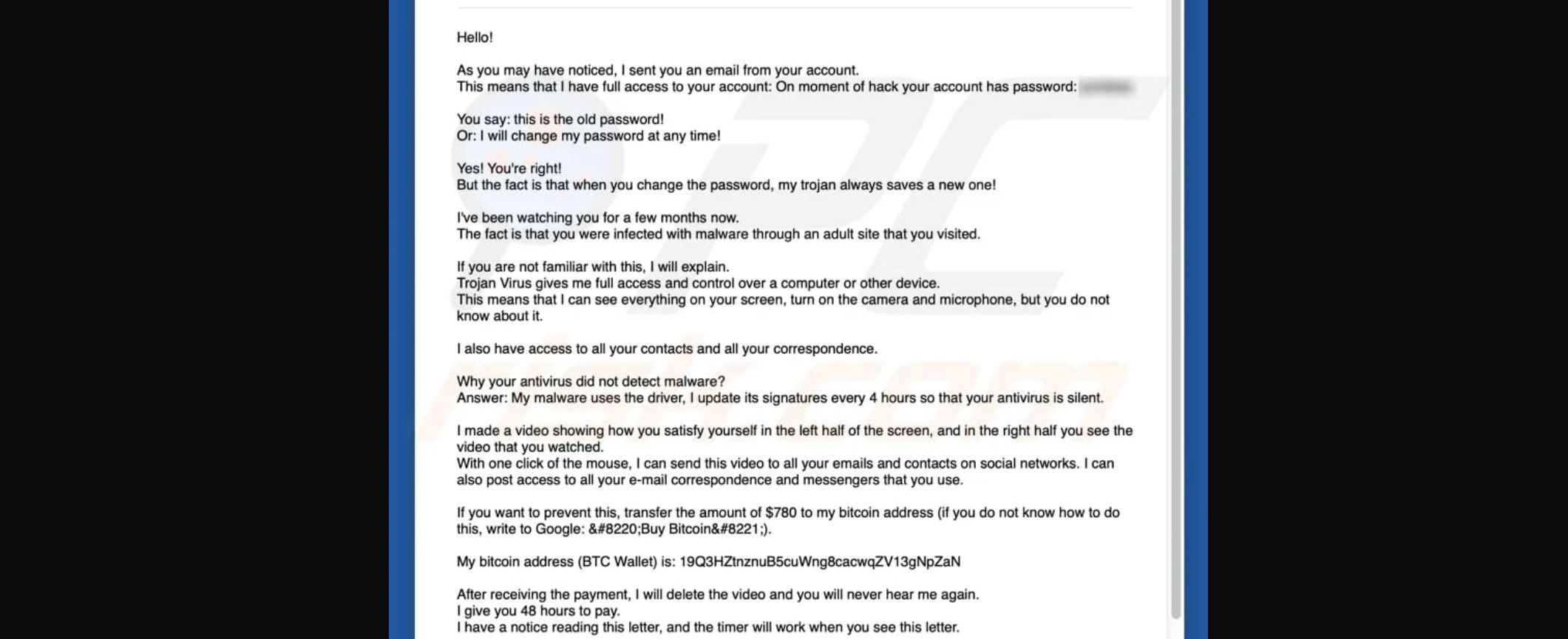

Osoby fizyczne mogą paść ofiarą tak zwanego oszustwa “Wysłałem Ci wiadomość e-mail z Twojego konta”, w którym oszuści twierdzą, że wysłali wiadomość z elektronicznej skrzynki pocztowej celu. Przestępcy ci twierdzą, że mają władzę nad usługą poczty elektronicznej odbiorcy i monitorowali jego aktywność przez dłuższy czas. Co więcej, osoby te mogą dostarczyć użytkownikowi swoje obecne lub poprzednie dane logowania, które być może zostały uzyskane podczas naruszenia danych. W ten sposób ostrzegają ofiary przed zmianą kluczy uwierzytelniających, utrzymując w ten sposób nieautoryzowany dostęp do swoich kont.

Według doniesień cyberprzestępcy twierdzą, że osoby fizyczne zostały zainfekowane wirusem po odwiedzeniu określonej witryny. Ponadto cyberprzestępcy twierdzą, że często modyfikują swoje podpisy wiadomości e-mail, aby uniknąć wykrycia przez oprogramowanie antywirusowe. Oszuści ci próbują wzbudzić panikę wśród swoich ofiar, twierdząc, że są w stanie monitorować działania ofiary, przejąć kontrolę nad jej urządzeniem z daleka, uzyskać dostęp do kamery i mikrofonu urządzenia oraz potencjalnie uczynić urządzenie bezużytecznym.

W groźny sposób cyberprzestępcy twierdzili, że uzyskali dane osobowe znajomych zamierzonych celów i udokumentowali ich oglądanie materiałów o charakterze jednoznacznie seksualnym. Jeśli ich żądania wymuszenia pozostaną bez odpowiedzi, przysięgają, że rozpowszechnią ten materiał wszystkim w swojej sieci.

W zamian za uwolnienie zakładnika, cyberprzestępcy zazwyczaj żądają kwoty od kilkuset do tysiąca dolarów amerykańskich i dostarczają ofierze określony numer portfela cyfrowego Bitcoin, na który należy dokonać płatności. Aby zwiększyć poczucie pilności, sprawcy często narzucają ramy czasowe od dwóch do trzech dni, w których żądana kwota musi zostać otrzymana.Hakerzy zobowiązują się, że po otrzymaniu środków finansowych usuną wszelkie zapisy naruszonych materiałów i powstrzymają się od dalszej komunikacji z poszkodowaną osobą lub podmiotem.

Pomimo tego, że są prezentowane w różnych formach, podstawowe przesłanie przekazywane w każdej elektronicznej wiadomości pozostaje spójne. Wiąże się to z grożeniem osobom nielegalnym materiałem filmowym i naleganiem na zapłatę jako warunek wstępny ochrony jego poufności.

Jak ustalić, czy Twoje konto e-mail zostało zhakowane?

Aby ustalić, czy rzekome naruszenie konta rzeczywiście miało miejsce, rozsądne jest zweryfikowanie takich roszczeń zgłaszanych przez nieuczciwe osoby, które twierdzą, że mają pełną kontrolę nad tym kontem. W związku z tym, jakie kroki należy podjąć, aby zweryfikować autentyczność tych twierdzeń?

Przejrzyj wiadomość, która została dostarczona do Twojej skrzynki odbiorczej, aby sprawdzić, czy pochodzi ona z Twojego adresu e-mail. Sprawdź wszelkie błędy typograficzne, ukryte symbole udające litery lub znaki interpunkcyjne umieszczone w środku adresu e-mail. Ponadto przejrzyj wiadomości wychodzące, aby ustalić, czy istnieje komunikacja wysłana z własnego konta do samego siebie.

Jeśli Twój adres e-mail nie odpowiada adresowi używanemu przez oszustów, prawdopodobnie Twoje konto pozostaje bezpieczne, a wiadomość miała na celu przestraszenie Cię, abyś zastosował się do ich oszukańczego planu. Z drugiej strony, jeśli otrzymałeś wiadomość e-mail z konta osobistego, istnieje możliwość, że Twoje konto zostało naruszone.

Oszuści często zawierają rzekome hasło, nalegając, aby było to obecne hasło lub takie, które było wcześniej używane do konta. W przypadkach, w których hasło, o którym mowa, pochodzi z okresu, w którym zmieniłeś je kilka miesięcy wcześniej, istnieje możliwość, że Twoje konto pozostaje bezpieczne ze względu na fakt, że naruszenie bezpieczeństwa mogło udostępnić Twoje wcześniejsze hasło tym nieuczciwym podmiotom.

I odwrotnie, jeśli otrzymasz korespondencję zawierającą Twoje obecne hasło, jest wysoce prawdopodobne, że Twoje konto zostało naruszone.

Jeśli konto e-mail nie zostało naruszone, zaleca się usunięcie korespondencji i utrudnienie dalszej komunikacji z nadawcą. W przypadku, gdy cyberprzestępcy posiadają wiedzę na temat obecnych danych logowania, co sugeruje nieautoryzowany dostęp do konta e-mail, należy podjąć ostrożne środki w celu zabezpieczenia informacji.

Co powinieneś zrobić, jeśli Twoje konto zostało zhakowane?

W przypadku podejrzenia nieautoryzowanego dostępu do konta e-mail należy niezwłocznie zmienić hasło. Równocześnie z tym działaniem należy upewnić się, że klient poczty e-mail został odłączony od wszystkich urządzeń, na których jest obecnie aktywny. Ponadto należy rozważyć zmianę informacji kontaktowych lub numeru telefonu odzyskiwania konta, aby uniemożliwić potencjalnym intruzom ponowne przejęcie kontroli nad hasłem.

Po podjęciu niezbędnych środków ostrożności w celu ochrony konta, wysoce zalecane jest przeprowadzenie kompleksowej oceny bezpieczeństwa za pomocą odpowiedniego narzędzia, takiego jak Microsoft Defender. Te wbudowane systemy zostały zaprojektowane specjalnie do wykrywania potencjalnych zagrożeń w systemie komputerowym, w tym wirusów, które mogły zainfekować urządzenie. Korzystając z tych zasobów, będziesz w stanie zidentyfikować wszelkie złośliwe oprogramowanie i otrzymać jasne wskazówki, jak je skutecznie usunąć. Dodatkowo, w razie potrzeby, możesz rozważyć zastosowanie renomowanych rozwiązań antywirusowych innych firm, aby rozwiązać bardziej złożone kwestie związane z końmi trojańskimi i innymi rodzajami infekcji, zapewniając dokładną ochronę przed wszystkimi znanymi zagrożeniami dla cyberbezpieczeństwa.

Po zakończeniu tego procesu zaleca się przeprowadzenie dokładnego badania urządzenia w celu zidentyfikowania i wyeliminowania wszelkich wątpliwych linków. Ponadto należy rozważyć zakrycie lub wyłączenie kamery internetowej, wyciszenie mikrofonu i odłączenie urządzenia od Internetu jako środek ostrożności. Podejmując te środki, możesz pomóc zapewnić bezpieczeństwo swojego urządzenia i jego zawartości, jednocześnie chroniąc swoją prywatność.

Należy zauważyć, że wiele twierdzeń oszustów dotyczących posiadania nagrania osoby oglądającej materiały erotyczne jest bezpodstawnych. W związku z tym bardzo nierozważne byłoby przekazywanie jakichkolwiek środków do portfela waluty cyfrowej oszusta. Zaleca się niezwłoczne zgłaszanie takich incydentów odpowiednim organom ścigania, aby mogły one podjąć niezbędne kroki w celu zatrzymania i ścigania osób odpowiedzialnych za te oszukańcze działania.

Jak chronić swoje konto e-mail przed hakerami

Aby zapewnić bezpieczeństwo konta e-mail w przyszłości, należy przestrzegać poniższych wskazówek:

Zdecydowanie zaleca się stosowanie solidnego hasła, które nie powinno być przechowywane w przeglądarce internetowej ani w żadnym zewnętrznym narzędziu do zarządzania hasłami.

Nie używaj swojego głównego adresu e-mail podczas rejestracji w podejrzanych witrynach, aplikacjach lub usługach.

Aby zwiększyć bezpieczeństwo swojego konta e-mail, rozważ wdrożenie dwuetapowego procesu weryfikacji znanego jako “uwierzytelnianie dwuskładnikowe”. Ta dodatkowa warstwa ochrony wymaga podania drugiej formy identyfikacji oprócz hasła podczas logowania z nierozpoznanego urządzenia lub przeglądarki internetowej. W ten sposób, nawet jeśli haker uzyska Twoje dane logowania w inny sposób, nadal nie będzie w stanie uzyskać dostępu do Twojego konta bez tych dodatkowych informacji.

Zaleca się powstrzymanie się od używania hasła powiązanego z kontem e-mail podczas ręcznej rejestracji na alternatywnych platformach.

Należy zachować ostrożność podczas sprawdzania podejrzanych wiadomości elektronicznych, dokładnie je analizując, aby upewnić się, czy wykazują oznaki nieuczciwych schematów mających na celu oszukanie niczego niepodejrzewających odbiorców. Konieczne jest, aby nie ulegać takim sztuczkom, aby nieumyślnie nie narazić na szwank swoich danych osobowych lub bezpieczeństwa finansowego.

Prosimy o niezwłoczne podjęcie działań w przypadku otrzymania powiadomienia o potencjalnym zagrożeniu bezpieczeństwa konta za pośrednictwem poczty elektronicznej; zaleca się niezwłoczną zmianę danych logowania jako środka zapobiegawczego.

Zabezpiecz swoje konto e-mail przed oszustami

Po otrzymaniu zastraszającej wiadomości w repozytorium poczty elektronicznej perspektywa może wywołać uczucie strachu. Jednak dzięki lepszemu zrozumieniu zawiłości tego schematu przymusu, rozpoznanie, czy domena korespondencji cyfrowej została naruszona, stanie się bardziej prawdopodobne.

Upewnij się, że wdrożyłeś odpowiednie środki bezpieczeństwa, aby chronić swoje konto, jednocześnie podnosząc świadomość innych na temat tego oszukańczego schematu, umożliwiając im również zachowanie bezpieczeństwa.