8 działań, które powinieneś podjąć, jeśli uważasz, że Twój Mac został zhakowany

Wykrycie włamania na komputer Mac jest trudne. Dzieje się tak dlatego, że dobrzy hakerzy starają się zachować dyskrecję podczas kradzieży danych lub powodowania problemów na komputerze. Istnieją pewne oznaki, takie jak wskaźniki zdalnego dostępu, dziwne programy, których nie zainstalowałeś na swoim Macu i wiele innych.

Jeśli ktoś jest ostrożny i podejrzewa, że jego komputer Mac został zaatakowany przez złośliwych aktorów, może podjąć kilka kroków, aby zapobiec dalszym szkodliwym działaniom. Niemniej jednak należy zauważyć, że skuteczność tych środków może zależeć od metody, za pomocą której atakujący początkowo uzyskał dostęp do komputera.

Natychmiast odłącz się od Internetu i wyłącz Bluetooth

Rzeczywiście, ogromna przestrzeń Internetu służy jako główny kanał, przez który cyberprzestępcy mogą uzyskać nieautoryzowany dostęp do urządzeń Apple Mac. W tym cyfrowym królestwie złośliwi aktorzy mogą stosować różne taktyki, takie jak phishing i pobieranie drive-by, aby infiltrować wrażliwe systemy. Po dostaniu się do środka, te nikczemne podmioty mogą siać spustoszenie, kradnąc poufne informacje lub instalując szkodliwe oprogramowanie, które zagraża wydajności systemu. Dlatego też użytkownicy muszą zachować ostrożność podczas poruszania się po sieci i podejmować proaktywne działania w celu ochrony swoich komputerów Mac przed zagrożeniami internetowymi.

Luki w zabezpieczeniach związane z protokołami zdalnego pulpitu, takimi jak RDP, oraz te wpływające na bezpieczne połączenia powłoki, powszechnie określane jako ataki SSH, są istotnymi kwestiami we współczesnych kontekstach cyberbezpieczeństwa.

Wykorzystywanie podatnych na ataki połączeń sieciowych do przeprowadzania operacji typu man-in-the-middle (MITM), wykorzystując ich nieodłączne słabości bezpieczeństwa w celu uzyskania nielegalnych korzyści.

Wykorzystywanie złośliwego oprogramowania, takiego jak wirusy i różne formy złośliwego oprogramowania, do gromadzenia informacji.

Nierzadko zdarza się, że osoby fizyczne doświadczają różnych problemów podczas korzystania ze swoich urządzeń ze względu na nieodłączne ryzyko związane z dostępem do publicznych sieci Wi-Fi, takich jak te znajdujące się w kawiarniach lub na lotniskach. W przypadkach, gdy ktoś podejrzewa, że jego połączenie internetowe może być zagrożone lub atakowane, zdecydowanie zaleca się natychmiastowe wyłączenie zarówno funkcji Wi-Fi, jak i Bluetooth za pośrednictwem menu ustawień systemowych na swoim urządzeniu. Ponadto, poszukiwanie dalszych wskazówek dotyczących zachowania prywatności podczas korzystania z komputera Mac w miejscach publicznych może również okazać się korzystne.

Tymczasowe odłączenie od sieci bezprzewodowej może pomóc złagodzić problem. Po ponownym podłączeniu zaleca się zajęcie się podstawowym problemem i wdrożenie proaktywnych rozwiązań, aby zapobiec jego ponownemu wystąpieniu.

Mac OS wykorzystuje wizualne wskazówki, znane jako wskaźniki, aby poinformować użytkowników, czy konkretna aplikacja uzyskała pozwolenie na dostęp do kamery lub mikrofonu urządzenia. Ponadto zapewnia powiadomienie, gdy zdalny użytkownik uzyskuje dostęp do systemu komputerowego. W przypadku, gdy ktoś podejrzewa, że jest pod obserwacją podczas korzystania z komputera Mac, rozsądne może być tymczasowe zerwanie połączenia z Internetem i zapoznanie się z naszym obszernym przewodnikiem w celu uzyskania dalszych wskazówek.

Zmiana haseł i danych logowania

Proaktywne i długotrwałe podejście do ograniczania ryzyka przyszłych naruszeń obejmuje aktualizację wszystkich poufnych danych uwierzytelniających konta. Ponadto rozsądne może być ustanowienie silnego hasła dla wszystkich wcześniej niezabezpieczonych kont, aby zabezpieczyć się przed potencjalnymi lukami w zabezpieczeniach.

Oto lista haseł, których zmiana jest zalecana na komputerach Mac:

Proces resetowania hasła konta użytkownika na komputerze Mac obejmuje zmianę poświadczeń logowania powiązanych z kontem administracyjnym lub głównym, które jest często używane do uzyskiwania dostępu do poufnych danych, takich jak przechowywane hasła i informacje o płatnościach w pęku kluczy urządzenia. Można to zrobić, przechodząc do menu “Dysk startowy”, przytrzymując klawisz “Option”, wybierając podmenu “Narzędzia”, a następnie wybierając “Resetuj hasło”.

Aby zwiększyć bezpieczeństwo połączenia bezprzewodowego, zaleca się, aby użytkownicy stosowali bardziej niezawodne i mniej przewidywalne hasła, gdy sprawują kontrolę administracyjną nad swoimi sieciami Wi-Fi. Dodatkowo, zabezpieczenie routera i sieci Wi-Fi można osiągnąć poprzez zastąpienie standardowej nazwy użytkownika i hasła używanego do logowania się do portalu zarządzania routerem unikalnymi alternatywami. Zazwyczaj te domyślne dane uwierzytelniające są oznaczone jako “admin.

Proces resetowania hasła Apple ID polega na utworzeniu nowego, bezpiecznego hasła, które spełnia wymagania Apple dotyczące siły i złożoności. Ważne jest, aby pamiętać, że każde urządzenie powiązane z bieżącym Apple ID zostanie wylogowane podczas tego procesu. Ponadto zaleca się stosowanie uwierzytelniania dwuskładnikowego (2FA) jako dodatkowej warstwy zabezpieczeń. Po ustawieniu nowego hasła wszystkie wcześniej zalogowane urządzenia będą musiały zostać ponownie uwierzytelnione, aby uzyskać dostęp do usług takich jak iCloud lub App Store.

Rozważ aktualizację poświadczeń bezpieczeństwa związanych z komunikacją elektroniczną i transakcjami finansowymi, zmieniając dane logowania do konta e-mail, profili w sieciach społecznościowych, usług bankowych i internetowych platform sprzedaży detalicznej.Konieczne jest podjęcie tego środka ostrożności, aby uniknąć otrzymania niechcianego powiadomienia informującego o nieautoryzowanym dostępie do tych wrażliwych kont.

Modyfikacja tego ustawienia stanowi proaktywne podejście do ochrony przed przyszłym niezatwierdzonym wejściem, ochrony poufnych danych i blokowania wszelkich bieżących włamań cybernetycznych wykorzystujących dane logowania. Zaleca się jednak odłączenie komputera od sieci podczas tego procesu i próbę wykonania tych aktualizacji za pomocą alternatywnego podłączonego urządzenia, takiego jak smartfon.

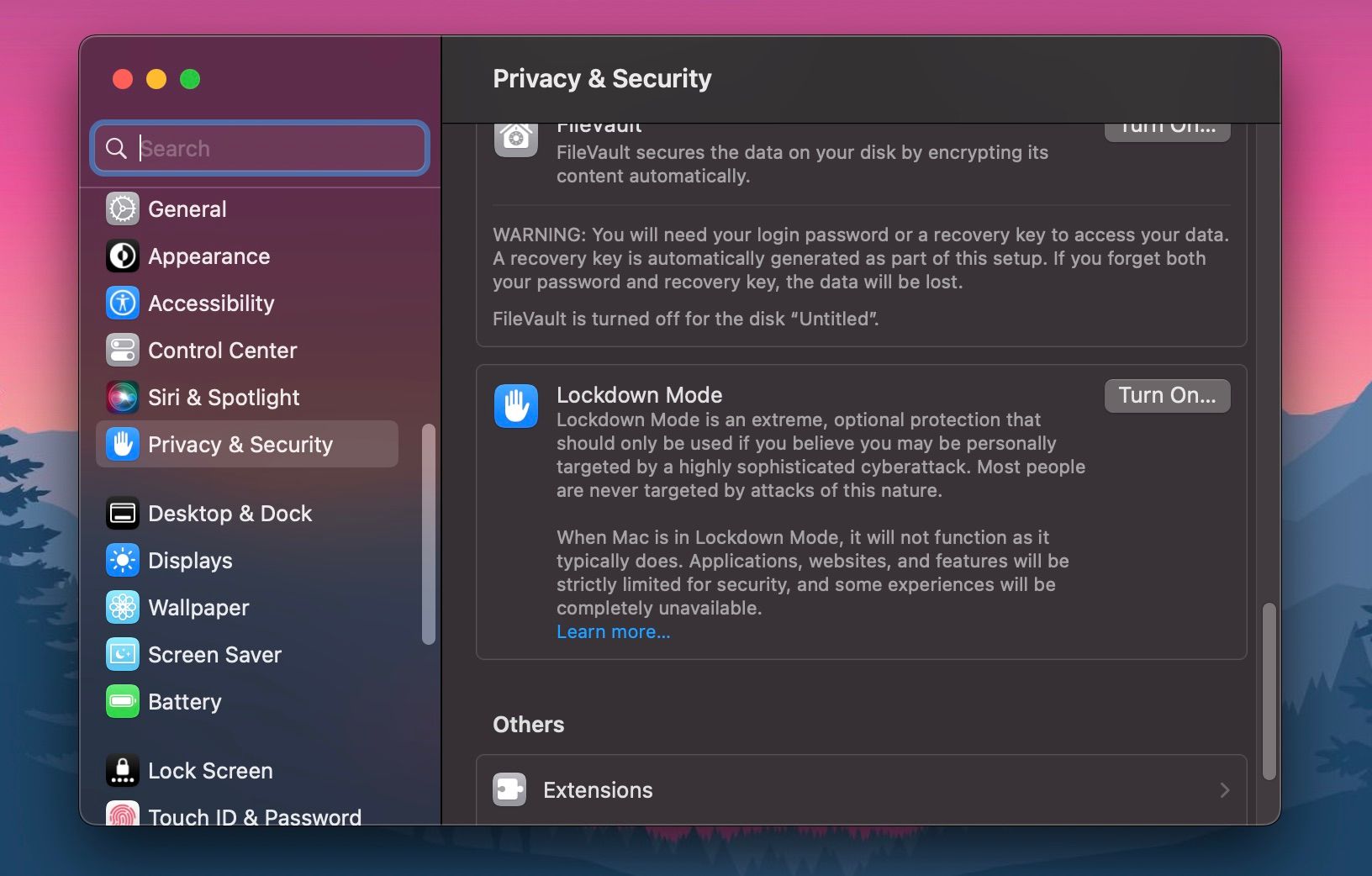

Włącz tryb blokady w sytuacji awaryjnej

macOS zapewnia środek bezpieczeństwa znany jako “tryb blokady”, który można aktywować, gdy istnieją powody, by sądzić, że ktoś może być przedmiotem wyrafinowanego i celowego cyberataku. Dostęp do tej funkcji można uzyskać za pośrednictwem panelu “Prywatność i zabezpieczenia” w “Ustawieniach systemu”, co pozwala na ulepszone zabezpieczenia całego systemu przed potencjalnymi zagrożeniami.

Rzeczywiście, wspomniany środek bezpieczeństwa został początkowo wprowadzony w połączeniu z macOS Ventura. W związku z tym osoby korzystające z wcześniejszych wersji systemu macOS nie będą miały możliwości wykorzystania tego konkretnego mechanizmu ochrony.

W trybie blokady wiadomości z załącznikami lub linkami będą ograniczone, podobnie jak możliwość wykonywania połączeń FaceTime lub otrzymywania zapytań od nieznanych kontaktów. Ponadto dostęp do udostępnionych albumów zdjęć zostanie wyłączony, a niektóre zaawansowane funkcje przeglądania mogą być również ograniczone w celu zmniejszenia potencjalnych zagrożeń bezpieczeństwa.

Tworzenie kopii zapasowej na dysku zewnętrznym, resetowanie i aktualizacja

Regularne tworzenie kopii zapasowej komputera Mac jest niezbędne z wielu powodów, w szczególności w celu ochrony danych osobowych w przypadku utraty lub uszkodzenia urządzenia oraz umożliwienia przywrócenia systemu w razie potrzeby.

Aby upewnić się, że zagrożony komputer Mac jest bezpieczny po odłączeniu od Internetu, ważne jest, aby wykonać kopię zapasową systemu za pomocą Time Machine na zewnętrznym dysku twardym.

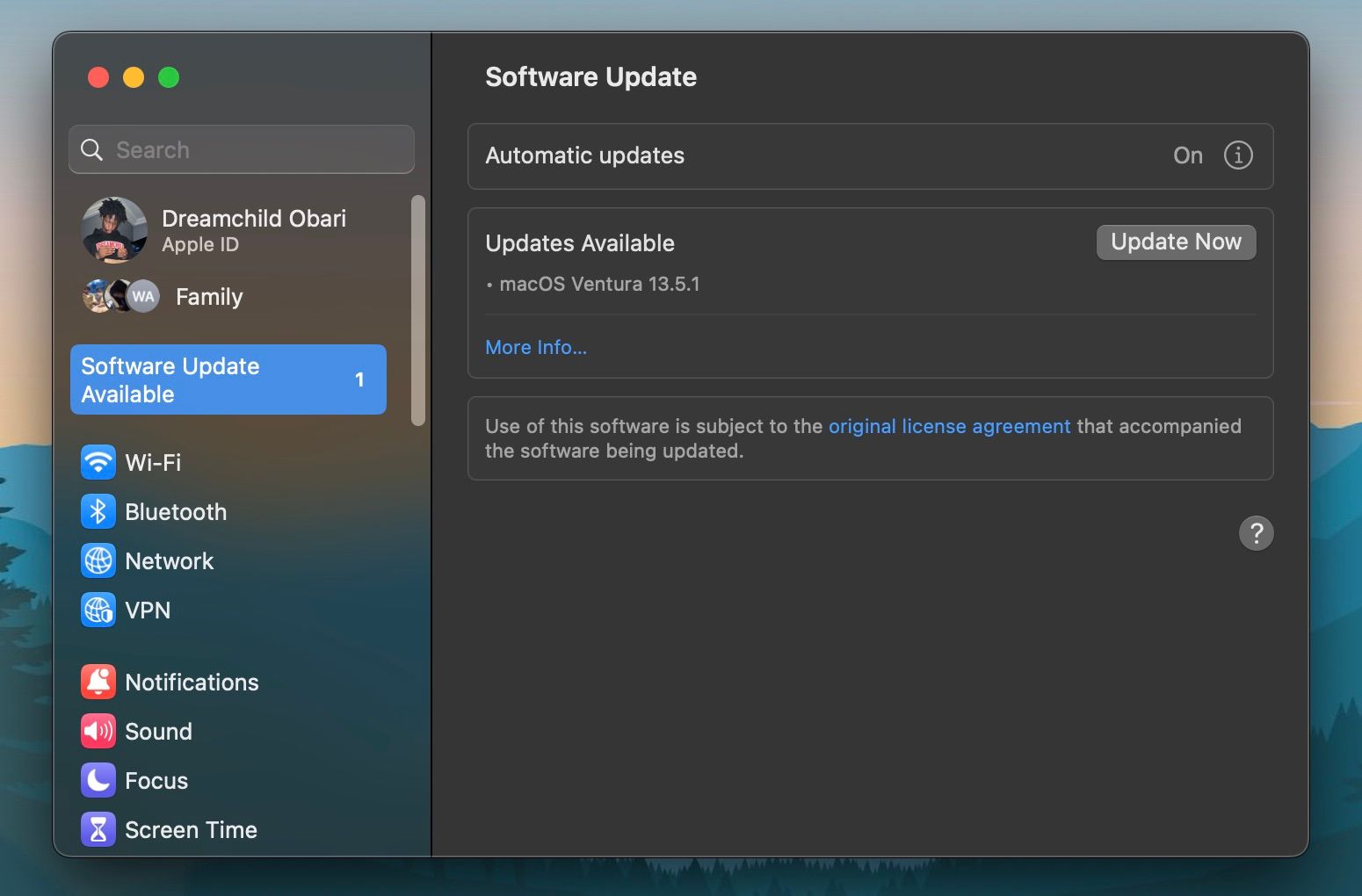

Po zakończeniu procesu tworzenia kopii zapasowej zaleca się przywrócenie ustawień fabrycznych komputera Mac w celu wyeliminowania wszelkich potencjalnych zagrożeń, takich jak aplikacje innych firm i szkodliwe oprogramowanie, które mogło zostać nieumyślnie zainstalowane. Po wykonaniu tego kroku należy upewnić się, że system operacyjny został zaktualizowany przed przywróceniem danych.

Utrzymywanie aktualnego oprogramowania na komputerze Mac ma kluczowe znaczenie dla zapewnienia optymalnej wydajności, stabilności i, co najważniejsze, ulepszonych środków bezpieczeństwa.Podczas gdy Apple często wprowadza poprawki błędów i łatki bezpieczeństwa w swoich aktualizacjach systemu, jest to tylko jeden z kilku ważnych powodów, dla których ważne jest, aby być na bieżąco z aktualizacjami macOS.

Chroń swoje pliki dzięki szyfrowaniu FileVault

FileVault to wyjątkowa funkcja systemu macOS, która zapewnia poufność i bezpieczeństwo systemu komputerowego dzięki wbudowanej funkcji szyfrowania danych. To potężne narzędzie działa automatycznie po aktywacji, szyfrując wszystkie pliki przechowywane na dysku i natychmiast odszyfrowując je przy użyciu danych logowania do komputera Mac zaraz po ich wprowadzeniu.

Innymi słowy, uzyskanie zdalnego dostępu do dysku wymaga posiadania odpowiedniego hasła użytkownika, co sprawia, że nieautoryzowane użycie skradzionego komputera Mac jest daremne, ponieważ szyfrowanie zapewniane przez FileVault pozostaje nienaruszone i nieprzeniknione bez odpowiednich poświadczeń.

Aby aktywować FileVault, który szyfruje dane przechowywane na dysku twardym w celu zwiększenia bezpieczeństwa, można uzyskać dostęp do ustawień “Prywatność i zabezpieczenia” w preferencjach systemowych urządzenia Mac i znaleźć odpowiednią opcję.

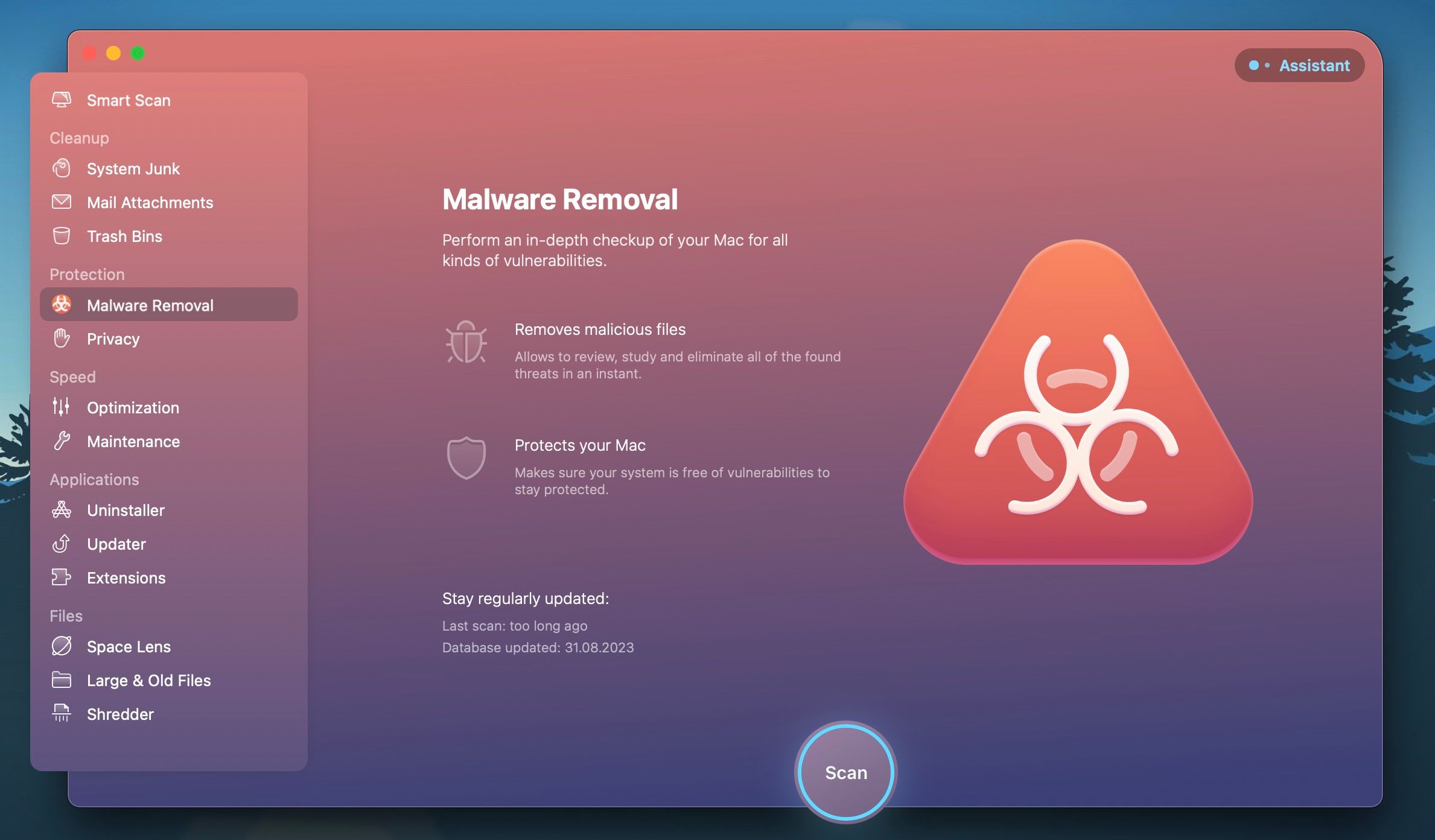

Używaj programu antywirusowego do usuwania złośliwego oprogramowania i sprawdzania elementów logowania

Oprogramowanie antywirusowe ma możliwość zapobiegania infekowaniu komputera przez złośliwy kod i regularnego sprawdzania systemu pod kątem wszelkich szkodliwych plików lub programów. Zaletą tego rozwiązania jest dostęp do kilku bezpłatnych opcji antywirusowych dla komputerów Mac. Skuteczne rozwiązanie antywirusowe działa poprzez ciągłe monitorowanie urządzenia, umożliwiając jednocześnie uruchamianie skanowania o określonych porach. Powiadomi cię, jeśli wykryje jakąkolwiek podejrzaną aktywność, która może potencjalnie zagrozić bezpieczeństwu twojego komputera.

Po uzyskaniu skutecznej aplikacji antywirusowej zaleca się sprawdzenie elementów logowania komputera Mac w celu ustalenia, czy istnieją jakieś wątpliwe programy. Procesy te obejmują te, które rozpoczynają się po uwierzytelnieniu użytkownika i stale działają za kulisami. Aby uzyskać dostęp do tych informacji, przejdź do “Ustawień systemu” w kategorii “Ogólne”, wybierz “Elementy logowania” i usuń wszelkie podejrzane aplikacje, których już nie potrzebujesz.

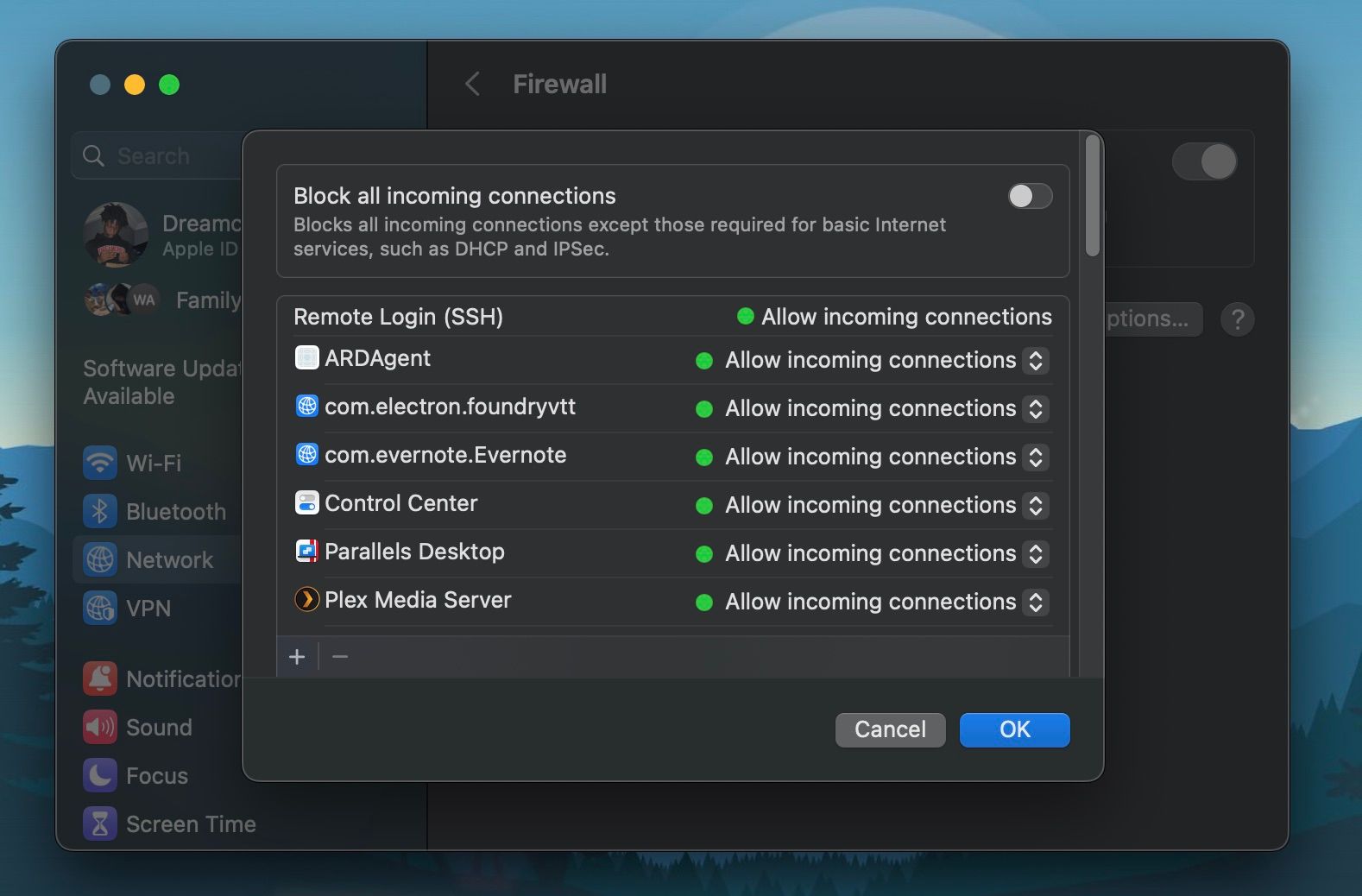

Sprawdź ustawienia zapory

Zapora sieciowa służy jako solidny środek bezpieczeństwa, który chroni sieci komputerowe, zapobiegając cyberatakom zainicjowanym przez zidentyfikowane luki w zabezpieczeniach. Zapora systemu macOS działa jak barykada ochronna, regulując zarówno przychodzący, jak i wychodzący ruch sieciowy, zapewniając w ten sposób ochronę przed niezatwierdzonymi wejściami i zdalnymi zagrożeniami.

Aby zmodyfikować ustawienia zapory sieciowej na komputerze Mac z systemem macOS, należy przejść do aplikacji “Preferencje systemowe”, klikając jej ikonę znajdującą się w Docku lub folderze Aplikacje. Stamtąd należy wybrać opcję “Sieć” na prezentowanym pasku bocznym, a następnie kliknąć opcję “Zapora sieciowa”. Po uzyskaniu dostępu do interfejsu konfiguracji zapory, upewnij się, że funkcja “Firewall” jest włączona, włączając ją za pomocą dostarczonego przełącznika. Ponadto użytkownicy mogą zdecydować się na ograniczenie wszystkich połączeń przychodzących, wybierając przycisk “Opcje”, aby wyświetlić i zarządzać określonymi aplikacjami i usługami, które otrzymują pozwolenie na nawiązywanie połączeń z urządzeniem. Alternatywnie, użytkownik może całkowicie uniemożliwić wszelkie połączenia przychodzące, dokonując tego wyboru z tego samego panelu opcji.

Skonsultuj się z ekspertem ds. cyberbezpieczeństwa lub Apple

Rozważ skontaktowanie się ze specjalistą ds. cyberbezpieczeństwa, jeśli masz do czynienia z powtarzającymi się cyberatakami, które mają wpływ zarówno na Ciebie, jak i Twoją organizację. Specjaliści ci będą w stanie doradzić ci odpowiednie działania w oparciu o konkretne okoliczności twojej sytuacji.

Jeśli wolisz nie podejmować ekstremalnych środków, możesz skontaktować się ze wsparciem Apple lub odwiedzić jeden z ich fizycznych punktów sprzedaży. Ich technicy przeprowadzą dokładną inspekcję urządzenia w celu wykrycia wszelkich śladów urządzeń śledzących, w tym keyloggerów. Ponadto mają możliwość dezaktywacji niektórych funkcji komputera Mac, które mogą być potencjalnie wykorzystywane przez cyberprzestępców.

Zachowaj ostrożność z komputerem Mac w przyszłości

Aby zmniejszyć ryzyko padnięcia ofiarą cyberataków, ważne jest, aby nie uważać się za nieistotny cel. Cyberprzestępcy często zarzucają szerokie sieci w poszukiwaniu podatnych ofiar. Wdrażając pewne środki ostrożności, takie jak instalacja oprogramowania antywirusowego, zachowanie ostrożności podczas korzystania z publicznych połączeń Wi-Fi i korzystanie z wirtualnej sieci prywatnej (VPN) podczas surfowania po Internecie, można znacznie zmniejszyć prawdopodobieństwo wystąpienia takich incydentów w przyszłości.