Co dzieje się z hasłami po usunięciu aplikacji do zarządzania hasłami?

Kluczowe wnioski

Aplikacje do zarządzania hasłami wykorzystują techniki szyfrowania w celu ochrony danych logowania i poufnych danych w bezpieczny sposób. Należy jednak pamiętać, że narzędzia te mogą wykorzystywać różne rodzaje szyfrowania. W związku z tym zaleca się sprawdzenie, jaką formę szyfrowania wykorzystuje wybrany menedżer haseł, zanim powierzysz mu swoje cenne dane.

Kilka menedżerów haseł oferuje opcję przechowywania haseł w środowisku niesieciowym, często określanym jako “zimne przechowywanie”. Przechowując hasła lokalnie i wykorzystując szyfrowanie w samym urządzeniu, środki te zapewniają ochronę przed atakami online, które wymagają aktywnego połączenia z Internetem.

Usunięcie aplikacji do zarządzania hasłami z urządzenia nie powoduje automatycznego usunięcia powiązanego konta użytkownika. Warto zauważyć, że niektóre menedżery haseł przechowują poufne informacje na zewnętrznych serwerach, umożliwiając w ten sposób stały dostęp do danych logowania użytkownika. Aby zagwarantować całkowite usunięcie danych osobowych, zaleca się zlokalizowanie i zainicjowanie procesu usuwania konta w menu ustawień aplikacji przed jej odinstalowaniem.

Aplikacje do zarządzania hasłami odgrywają kluczową rolę w zapewnieniu bezpiecznego przechowywania haseł, ale należy rozważyć, co dzieje się po usunięciu aplikacji lub konta. Czy hasła te są przechowywane w sferze wirtualnej, czy też są usuwane?

Gdzie menedżery haseł przechowują Twoje dane?

Kiedy ktoś decyduje się na korzystanie z systemu zarządzania hasłami w celu ochrony swoich danych logowania, danych finansowych i informacji niejawnych, rozsądnie jest być poinformowanym o jego protokołach przechowywania.

Menedżery haseł wykorzystują techniki szyfrowania w celu ochrony przechowywanych danych uwierzytelniających, czyniąc je niedostępnymi dla nieupoważnionych stron. Osiąga się to poprzez kodowanie danych podczas przechowywania, tak że nawet w przypadku uzyskania ich w złej wierze, zawartość pozostaje chroniona z powodu braku niezbędnego klucza deszyfrującego. Wiele godnych zaufania menedżerów haseł wykorzystuje Advanced Encryption Standard (AES)-256, który jest jednym z najbardziej niezawodnych i nieugiętych algorytmów kryptograficznych dostępnych obecnie na rynku. Należy jednak pamiętać, że nie jest to żelazna gwarancja, a zatem rozsądnie jest zweryfikować konkretną metodę szyfrowania wykorzystywaną przez wybranego menedżera haseł przed powierzeniem poufnych informacji do przechowywania.

W zależności od używanego systemu zarządzania hasłami, możliwe jest przechowywanie haseł w bezpiecznej lokalizacji poza Internetem.Praktyka ta, określana jako “cold storage”, służy do ochrony przed cyberzagrożeniami, które są szczególnie ukierunkowane na konta internetowe. Przechowywanie na zimno zazwyczaj wiąże się z przechowywaniem poufnych informacji w środowisku lokalnym, na przykład na urządzeniu osobistym, przy jednoczesnym zastosowaniu solidnych technik szyfrowania stosowanych bezpośrednio na samym urządzeniu.

Niezawodny system zarządzania hasłami został zaprojektowany z wykorzystaniem środków bezpieczeństwa, aby zagwarantować, że tylko upoważnione osoby, takie jak Ty, mogą uzyskać dostęp do zapisanych danych logowania. Ponadto systemy te chronią informacje o użytkownikach, uniemożliwiając pracownikom przeglądanie poufnych danych. Niemniej jednak, w przypadku naruszenia cyberbezpieczeństwa, niezaszyfrowane hasła i klucze szyfrowania mogą stać się podatne na nieautoryzowany dostęp.

Gdzie trafiają dane po usunięciu menedżera haseł?

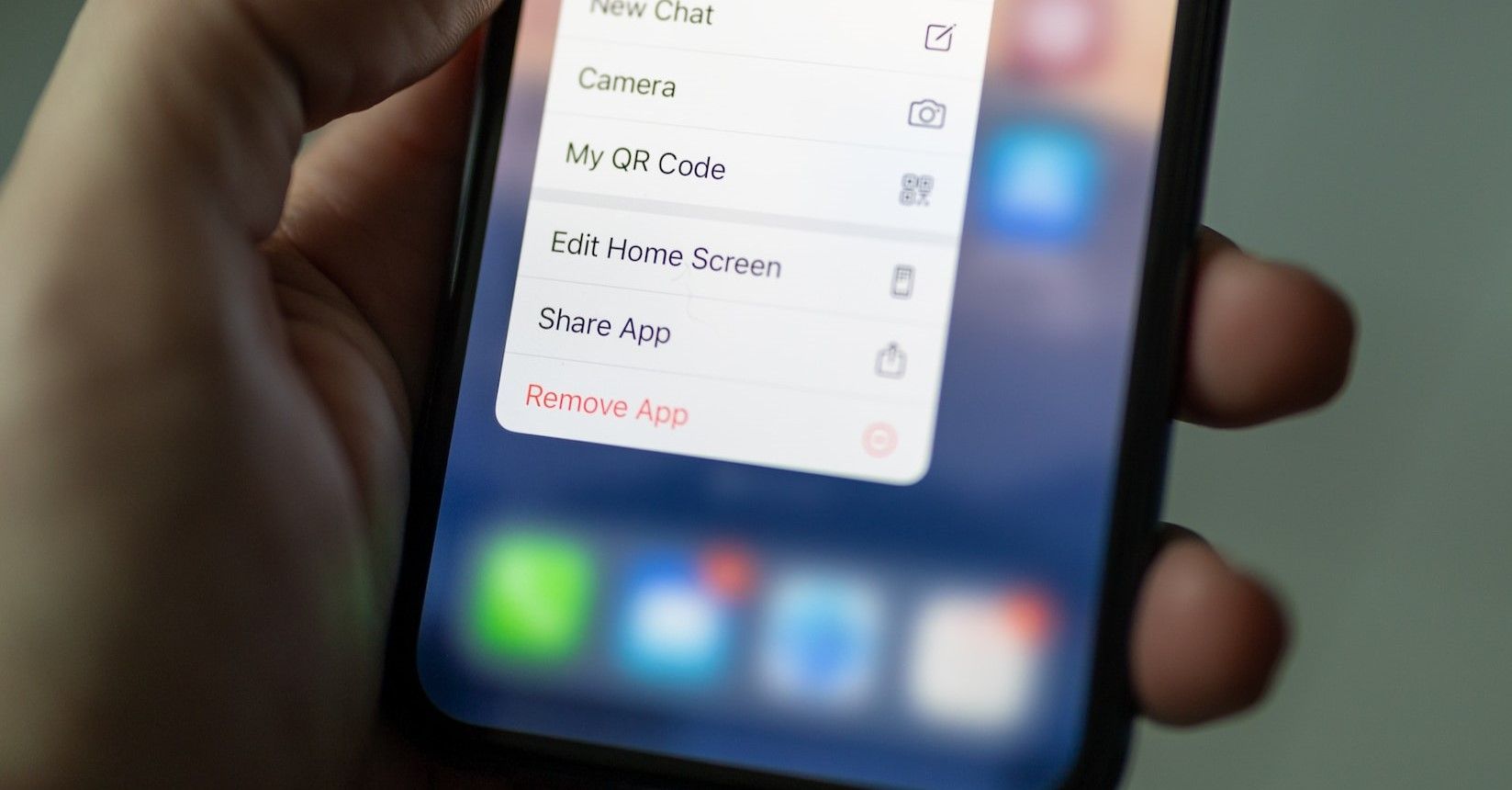

Decydując się na zaprzestanie korzystania z menedżera haseł, użytkownicy mają możliwość odinstalowania aplikacji ze swojego urządzenia lub zamknięcia powiązanego konta z usługą. Warto jednak zauważyć, że te dwa działania niekoniecznie są wymienne i powinny być wykonywane oddzielnie, aby skutecznie zaprzestać korzystania z narzędzia do zarządzania hasłami.

Usunięcie narzędzia do przechowywania haseł, które przechowuje dane logowania wyłącznie na telefonie komórkowym (tj. w aplikacji), spowodowałoby usunięcie wszystkich zapisanych danych po usunięciu programu. Jednak w przypadku osób, które zdecydowały się na korzystanie z menedżera haseł opartego na chmurze, odinstalowanie aplikacji może po prostu wyeliminować ją z urządzenia, ale nie z dostępu do cyfrowego skarbca.

Zastanów się nad wszechobecnością aplikacji takich jak Facebook i Instagram. Nawet jeśli je odinstalujesz, twoje dane uwierzytelniające użytkownika pozostaną, umożliwiając ponowną aktywację po ponownej instalacji. Porównywalne zjawisko może wystąpić podczas rozważania konkretnych narzędzi do zarządzania hasłami - podczas gdy usunięcie aplikacji pozostaje ważne, odpowiednie cyfrowe dane uwierzytelniające nadal istnieją w sferze wirtualnej.

W takich przypadkach menedżer haseł będzie stale przechowywał dane uwierzytelniające nawet po usunięciu aplikacji z urządzenia mobilnego. W związku z tym zaleca się najpierw zapoznać się z ustawieniami konta aplikacji i znaleźć funkcję, która umożliwia usunięcie powiązanych kont przed przystąpieniem do procesu usuwania.

Menedżery haseł oparte na blockchain oferują alternatywne podejście poprzez przechowywanie haseł w formacie tokenizowanym w sieci blockchain. W przeciwieństwie do tradycyjnych menedżerów haseł, tokeny te nie są przechowywane lokalnie, ale raczej w bezpiecznym i zaszyfrowanym zdecentralizowanym środowisku.

Co należy wziąć pod uwagę przed usunięciem menedżera haseł

Przed podjęciem decyzji o usunięciu aplikacji do zarządzania hasłami warto dokładnie rozważyć kilka czynników.

Aby skutecznie przejść z jednej aplikacji do zarządzania hasłami do innej na stałe, ważne jest, aby podjąć kroki w celu upewnienia się, że kończysz swoje konto w tej pierwszej, a nie po prostu odinstalowujesz jej instalację oprogramowania.

Aby zapewnić, że nowo przyjęte podejście do przechowywania haseł pozostanie solidne, dobrze byłoby powstrzymać się od wybierania darmowych aplikacji, które mogą nie mieć takiego samego stopnia ochrony, jaki zapewniają opcje premium. Należy zauważyć, że występowanie cyberataków ukierunkowanych na systemy zarządzania hasłami nie jest anomalią; dlatego przed wprowadzeniem jakichkolwiek zmian należy zweryfikować wiarygodność alternatywnego rozwiązania, które zamierzasz wdrożyć.

Zaleca się powstrzymanie się od korzystania z niezabezpieczonych rozwiązań pamięci masowej, w tym aplikacji do sporządzania notatek i wersji roboczych wiadomości e-mail, podczas przechowywania poufnych informacji, takich jak hasła. Platformy te nie zostały stworzone specjalnie w celu ochrony poufnych danych, przez co są podatne na naruszenia bezpieczeństwa spowodowane usterkami technologicznymi lub złośliwymi atakami.

Jeśli posiadasz aktywne konto LastPass i chcesz przejść na bezpieczniejszą opcję, zapewniamy kompleksowy samouczek szczegółowo opisujący kroki niezbędne do:1. Usunięcia istniejącego konta LastPass.

Chociaż może być kuszące, aby po prostu usunąć menedżera haseł wraz z innymi mniej krytycznymi aplikacjami na urządzeniu, takimi jak media społecznościowe lub aplikacje zakupowe, ważne jest, aby zdać sobie sprawę, że te dwa działania nie są równoważne pod względem konsekwencji dla bezpieczeństwa. Menedżery haseł pełnią niezbędną funkcję w ochronie wysoce poufnych danych, a zatem wymagają starannego rozważenia przed ich usunięciem z systemu.