Czym jest ZoomEye i w jaki sposób jest przydatny dla cyberbezpieczeństwa?

Wyobraź sobie wyszukiwarkę taką jak Google, ale zamiast zawartości strony internetowej, pokazuje ona technologię, która ją obsługuje. ZoomEye może to zaoferować.

Zasadniczo, chociaż dostarczone dane mogą nie mieć znaczenia dla typowego użytkownika końcowego, stanowią one cenne źródło informacji dla osób specjalizujących się w cyberbezpieczeństwie. Tacy specjaliści są w stanie wykorzystać te spostrzeżenia w celu zidentyfikowania potencjalnych słabości w sieci elektronicznej i naprawienia ich, zanim złośliwi hakerzy je wykorzystają.

ZoomEye to najnowocześniejsze oprogramowanie zaprojektowane w celu zwiększenia bezpieczeństwa systemów komputerowych poprzez wykrywanie potencjalnych zagrożeń w czasie rzeczywistym. Działa w oparciu o zaawansowane algorytmy, które umożliwiają identyfikację podejrzanych działań lub zachowań wykazywanych przez programy działające w systemie. Identyfikując te anomalie na wczesnym etapie, ZoomEye zapewnia użytkownikom możliwość podjęcia proaktywnych działań w celu zapobiegania wszelkim naruszeniom. Ponadto przyjazny dla użytkownika interfejs sprawia, że jest on dostępny zarówno dla osób technicznych, jak i nietechnicznych, umożliwiając im skuteczne zarządzanie cyberbezpieczeństwem bez konieczności posiadania rozległej wiedzy specjalistycznej w tej dziedzinie.

Czym jest ZoomEye?

ZoomEye to innowacyjne, bezpłatne narzędzie do gromadzenia danych wywiadowczych przeznaczone dla ekspertów ds. cyberbezpieczeństwa, śledczych i instytucji, które chcą uzyskać cenne informacje o bieżących usługach i połączonych urządzeniach, ocenić ich środki bezpieczeństwa i wykryć możliwe słabości tych systemów.

ZoomEye oferuje bardziej kompleksową perspektywę rozległego terenu cybernetycznego, analizując szerszy zakres adresów IP i powiązanych z nimi portów niż wyspecjalizowane narzędzia zwiadowcze, takie jak Nmap i Masscan, które są zaprojektowane do głębszego zagłębiania się w określone zakresy.

Jak działa ZoomEye?

ZoomEye umożliwia ekspertom ds. cyberbezpieczeństwa przeglądanie kompleksowej bazy danych obejmującej domeny IPv4, IPv6 i strony internetowe, które są dostępne w rozległym świecie Internetu. Biorąc pod uwagę stale rozwijającą się naturę cyberprzestrzeni, ZoomEye wykorzystuje globalną sieć badanych węzłów, aby skutecznie skanować znaczną część tego wirtualnego krajobrazu.

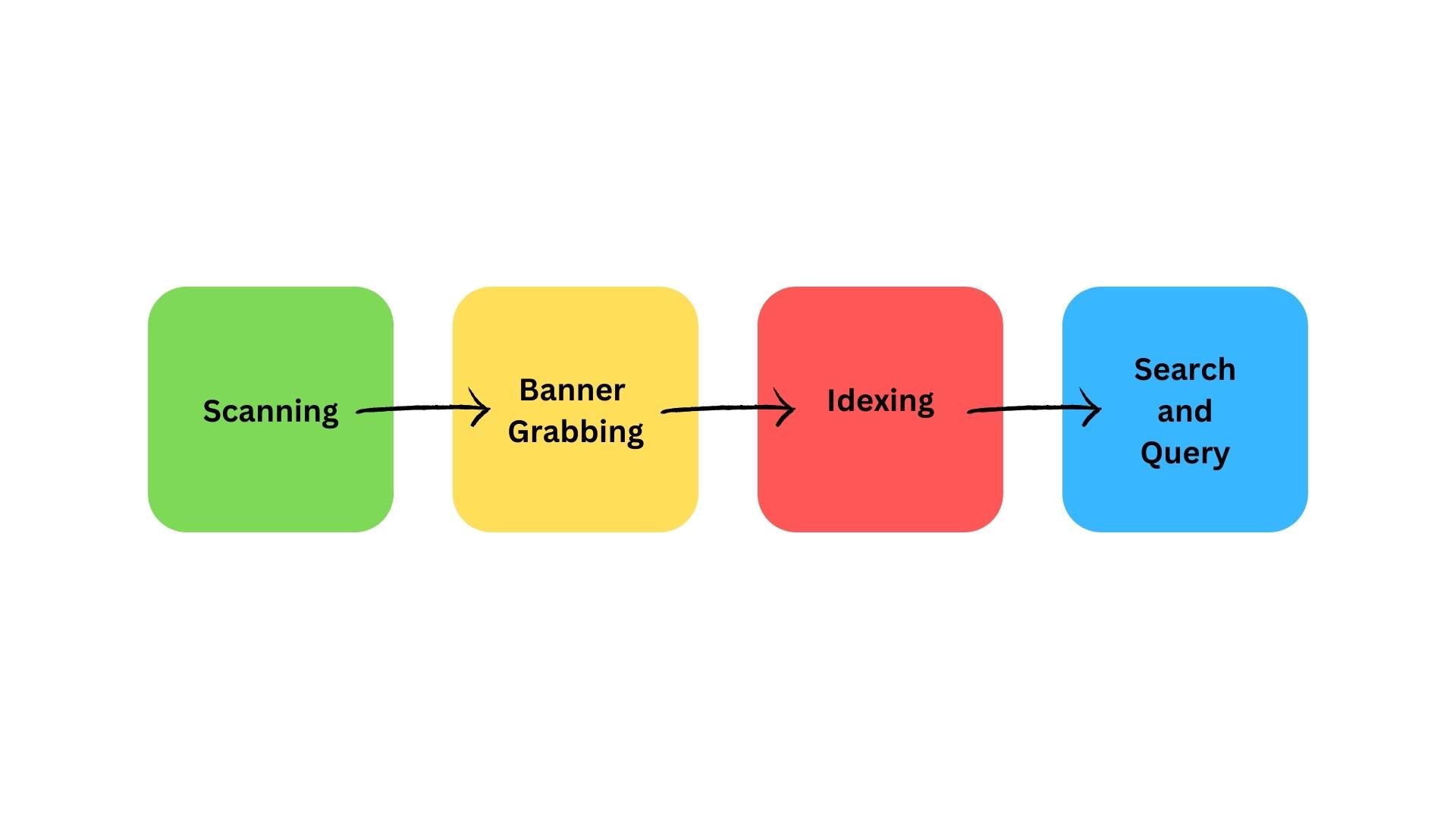

ZoomEye działa poprzez serię czterech połączonych ze sobą etapów, w tym skanowanie, przechwytywanie banerów, indeksowanie oraz wyszukiwanie i zadawanie zapytań, aby skutecznie świadczyć swoje usługi.

Zoomeye wykorzystuje globalną sieć węzłów monitorujących do wykrywania otwartych portów na podłączonych urządzeniach i usługach, zapewniając kompleksowe pokrycie dzięki swojemu rozległemu zasięgowi.

Po potwierdzeniu ważności usługi lub urządzenia, ZoomEye przystępuje do wyodrębnienia danych banera odnoszących się do konkretnej usługi działającej na określonym porcie. Uzyskane informacje o banerach obejmują szereg atrybutów, które zapewniają wgląd w charakter usługi, w tym powiązane porty, wykorzystywane komponenty oprogramowania, ich wersje, podstawową infrastrukturę sprzętową i charakterystyczne cechy, które służą do identyfikacji usługi.

Podczas procesu indeksowania informacje zebrane na etapie przechwytywania banerów są archiwizowane i organizowane w bazie danych ZoomEye.

Po nawiązaniu połączenia z interfejsem programowania aplikacji (API) ZoomEye, użytkownicy otrzymują dostęp do wyszukiwania i zapytań w obszernej bazie danych zarządzanej przez ZoomEye. Poprzez użycie słów kluczowych i zastosowanie filtrów, są oni w stanie zlokalizować i pobrać określone typy urządzeń elektronicznych lub dostawców usług, które odpowiadają ich szczególnym zainteresowaniom lub potrzebom.

ZoomEye oferuje szereg planów cenowych, które zapewniają klientom różne poziomy dostępu do różnych rodzajów informacji. Na przykład monitorowanie 50 adresów IP miesięcznie wiąże się z opłatą w wysokości $, podczas gdy zwiększenie tej liczby do 250 adresów IP miesięcznie spowoduje naliczenie opłaty w wysokości $. Ponadto nie ma żadnych kosztów związanych z dostępem do 10 000 wyników wyszukiwania każdego miesiąca; jednak dla tych, którzy potrzebują dodatkowych 20 000 wyników, obowiązuje opłata w wysokości 70 USD miesięcznie.

W jaki sposób ZoomEye jest przydatny dla cyberbezpieczeństwa?

Wykorzystanie technologii nadzoru, takich jak ZoomEye, stwarza możliwość sprzeniewierzenia przez osoby o złych intencjach. Niemniej jednak ukrywanie podatnych systemów nie jest skutecznym sposobem ochrony przed cyberprzestępcami. W przeciwieństwie do tego, platformy takie jak ZoomEye udostępniają te sieci ogółowi społeczeństwa, umożliwiając w ten sposób użytkownikom sprawdzenie ich systemów i urządzeń pod kątem potencjalnych luk w zabezpieczeniach, które mogą wykorzystać hakerzy.

ZoomEye odgrywa istotną rolę w zwiększaniu bezpieczeństwa cyberprzestrzeni, wykorzystując zaawansowane technologie, takie jak wizja komputerowa i algorytmy uczenia maszynowego, do monitorowania zachowań użytkowników na platformach mediów społecznościowych. Identyfikując potencjalne zagrożenia i słabe punkty, ZoomEye pomaga zapobiegać nieautoryzowanemu dostępowi i chronić przed cyberatakami. Ponadto jego zdolność do wykrywania fałszywych obrazów i filmów znacząco przyczynia się do utrzymania bezpieczniejszego środowiska online dla użytkowników.

Zwiększenie widoczności zewnętrznej może skutkować identyfikacją potencjalnych luk w zabezpieczeniach w sieciach i urządzeniach, które są dostępne za pośrednictwem platform takich jak ZoomEye. Świadomość ta nie tylko przynosi korzyści szerszej społeczności, ale także umożliwia większym organizacjom ocenę ich cyfrowego śladu z punktu widzenia osób trzecich, zwiększając w ten sposób ogólne bezpieczeństwo sieci.

Proces wykrywania i inwentaryzacji wszystkich urządzeń podłączonych do sieci staje się coraz większym wyzwaniem wraz ze wzrostem rozmiaru sieci, szczególnie w środowiskach o dużej skali, takich jak agencje rządowe lub przedsiębiorstwa. W rezultacie monitorowanie i utrzymywanie nadzoru nad wszystkimi urządzeniami w sieci może okazać się trudne. Aby rozwiązać ten problem, specjaliści ds. cyberbezpieczeństwa muszą posiadać możliwość zdalnej kontroli dodatkowych komponentów, które mogą stanowić potencjalne zagrożenie dla bezpieczeństwa, w tym urządzeń Internetu rzeczy (IoT), kamer internetowych i repeaterów, aby zapewnić ich prawidłową konfigurację i zarządzanie w ramach szerszego ekosystemu sieciowego.

Dokładne zbadanie infrastruktury sieci pod kątem wszelkich podatnych obszarów jest określane jako ocena podatności. Wykorzystanie najnowocześniejszych narzędzi, takich jak platforma ZoomEye, pozwala specjalistom ds. bezpieczeństwa odkryć ukryte słabości, które mogły pozostać niewykryte konwencjonalnymi metodami. Mogą one obejmować odsłonięte punkty wejścia, przestarzałe oprogramowanie systemowe lub wadliwe ustawienia. Wykorzystując zaawansowane technologie, organizacje są lepiej przygotowane do ochrony swoich cennych zasobów przed złośliwymi podmiotami próbującymi wykorzystać te luki.

ZoomEye ułatwia kompleksowe zarządzanie ryzykiem dla podmiotów zewnętrznych związanych z działalnością firmy, umożliwiając ocenę środków bezpieczeństwa wdrożonych przez zewnętrznych dostawców i partnerów. Przeprowadzając takie oceny, możliwe staje się wykrywanie luk w tych sieciach i przekazywanie odpowiednich obaw odpowiednim stronom, promując w ten sposób wspólne wysiłki na rzecz utrzymania solidnych zasad cyberbezpieczeństwa w całym łańcuchu dostaw.

Dzięki wykorzystaniu ZoomEye eksperci ds. cyberbezpieczeństwa zyskują wgląd w dominujące trendy technologiczne, przewidują ewoluujące zagrożenia bezpieczeństwa i badają realne możliwości ataków.

Możliwe zagrożenia związane z ZoomEye

ZoomEye to darmowy zasób online zaprojektowany w celu wspierania wysiłków w zakresie cyberbezpieczeństwa w dziedzinie rekonesansu i oceny zagrożeń. Chociaż narzędzie to jest dostępne dla wszystkich użytkowników, może być również wykorzystywane przez złośliwych aktorów, którzy stosują różne taktyki ataków rozpoznawczych.

Wykorzystując bogactwo informacji dostarczanych przez ZoomEye, cyberprzestępcy mogą potencjalnie naruszać autoryzowany dostęp do urządzeń w sieci, wprowadzać szkodliwe oprogramowanie, zakłócać usługi i kraść poufne dane, które można wykorzystać do różnych nielegalnych celów.

Dodatkowo, biegli cyberprzestępcy mogą usprawnić ten proces, stale wykorzystując ZoomEye do ciągłego skanowania i płynnie włączając zebrane dane do swojego arsenału narzędzi z zamiarem podjęcia próby nielegalnego dostępu do wielu sieci.

Czy należy obawiać się ZoomEye?

Osoby fizyczne mogą dostrzegać potencjał złośliwych podmiotów do wykorzystania możliwości ZoomEye w identyfikowaniu luk w zabezpieczeniach, co prowadzi do obaw o samo oprogramowanie. Niemniej jednak należy przyznać, że informacje przechowywane w bazie danych ZoomEye składają się z wcześniej istniejących danych publicznych. Zasadniczo ZoomEye działa jako rozbudowane narzędzie do skanowania Internetu, indeksując ujawnione zasoby online, takie jak strony internetowe i urządzenia sieciowe.

Podczas gdy wykorzystanie narzędzi takich jak ZoomEye może ułatwić identyfikację podatnych sieci przez złośliwe podmioty, podstawową kwestią pozostaje to, że niezabezpieczona sieć istnieje w pierwszej kolejności. Nie jest tak, że platformy te z natury zwiększają zagrożenia bezpieczeństwa; sedno sprawy leży raczej w zaniedbaniu środków ochrony sieci przez jej administratorów.

ZoomEye służy jako atut dla osób posiadających różne poziomy wiedzy specjalistycznej w zakresie cyberbezpieczeństwa. Z jednej strony zapewnia hakerom możliwość zidentyfikowania luk w sieciach poprzez nieustanne wysiłki. Z drugiej strony, osoby bez żadnego doświadczenia w cyberbezpieczeństwie mogą wykorzystać to narzędzie do określenia, czy ich własna sieć jest podatna na potencjalne zagrożenia lub naruszenia.

ZoomEye ma swoje wady i zalety

Pomimo jego potencjału jako narzędzia do wstępnych badań, zakres i głębokość danych pobieranych przez ZoomEye są często niewystarczające, aby spełnić wymagania użytkownika.

Aby uzupełnić możliwości ZoomEye i przezwyciężyć jego ograniczenia, eksperci ds. cyberbezpieczeństwa często korzystają z alternatywnych platform rozpoznawczych, takich jak Shodan, Censys, FOFA i LeakIX. Specjaliści ci dodatkowo zbierają szczegółowe informacje, wykorzystując specjalistyczne narzędzia, takie jak Nmap, BurpSuit i Wireshark w docelowych sieciach. Ważne jest, aby wziąć pod uwagę te dodatkowe środki podczas korzystania z ZoomEye do własnych celów.