Deep vs. Dark Web: Jaka jest różnica i co jest najbardziej niebezpieczne?

Większość z nas korzysta z Internetu z dość powszechnych powodów, takich jak media społecznościowe, kupowanie produktów i usług oraz przesyłanie strumieniowe treści.

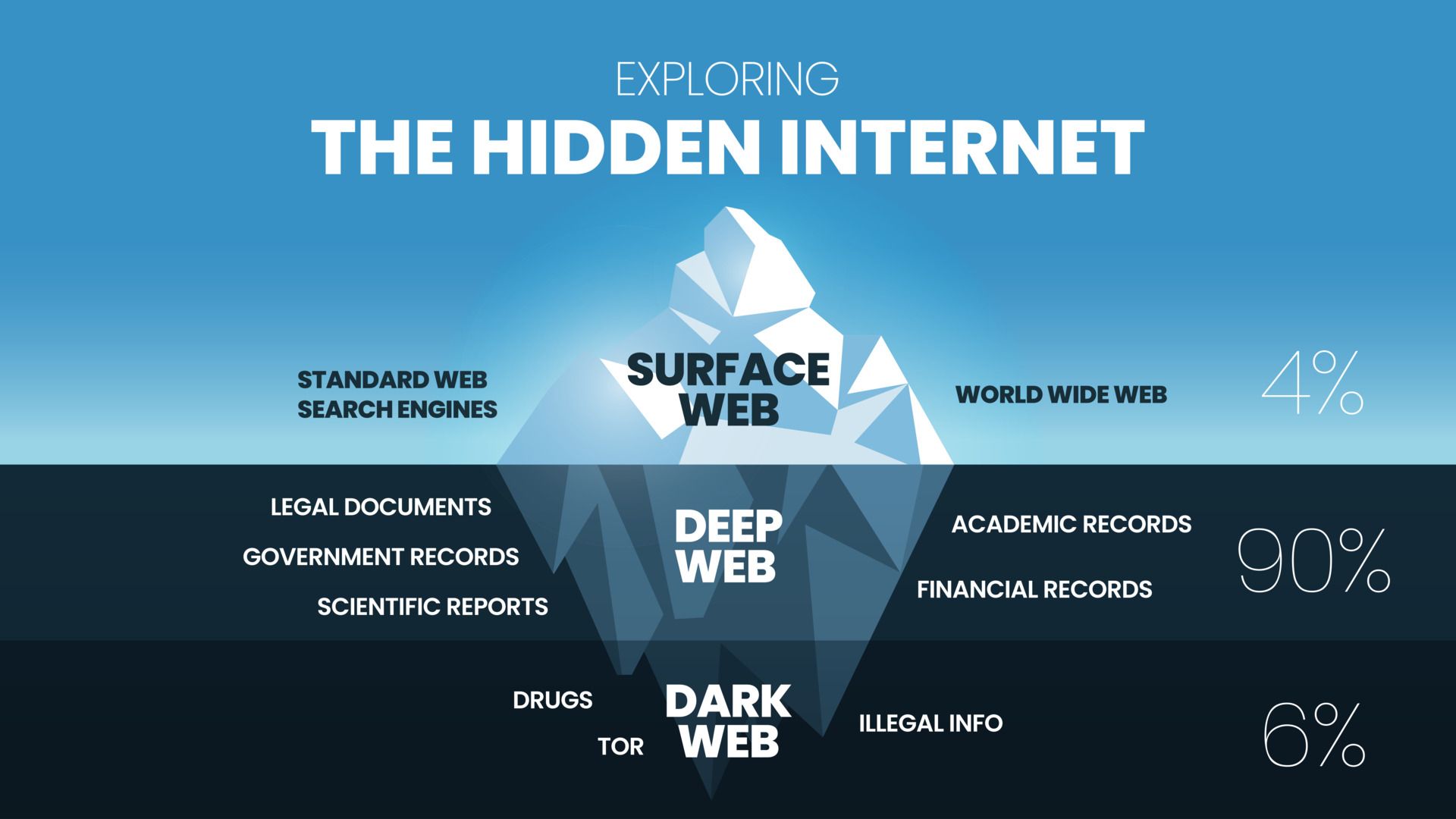

Internet charakteryzuje się kilkoma odrębnymi warstwami, w tym powierzchownymi, głębokimi i niejasnymi elementami, które wspólnie tworzą jego topografię. Pomimo powszechności spekulacji dotyczących enigmatycznych podstaw głębszych i ukrytych segmentów tej cyfrowej przestrzeni, kluczowe pozostaje rozpoznanie ich prawdziwej istoty.

Deep vs. Dark Web: Szybkie porównanie

Przed zagłębieniem się w zawiłe szczegóły i potencjalne zagrożenia związane z Deep Web i Dark Web, rozsądnie byłoby przeanalizować zwięzłą tabelę porównawczą podkreślającą ich kluczowe różnice.

|

Deep Web

|

Dark Web

-|-|-

Treści i witryny

|

⭐ Witryny zamknięte dla płatności.

⭐ Prywatne czaty i skrzynki odbiorcze.

⭐ Zarchiwizowane strony internetowe.

⭐Publiczne i prywatne bazy danych.

⭐Internety.

|

Mieszanka obejmuje różne mniej znane, jak i powszechnie używane platformy społecznościowe, takie jak Facebook.

⭐ Alternatywne serwisy informacyjne.

⭐ Nielegalne rynki (narkotyków, broni palnej itp.).

Niedozwolone materiały, w tym ekstremalna przemoc, treści dla dorosłych i filmy z ograniczeniami, są zbiorczo określane jako “nielegalne treści”.

Metody dostępu

|

Witryna jest dostępna za pośrednictwem standardowej przeglądarki internetowej, a także przy użyciu określonych platform wyszukiwarek we wszystkich typach przeglądarek.

|

Dostęp do tej zawartości jest ograniczony i można go uzyskać tylko za pomocą przeglądarki Tor.

Ryzyko

|

Chociaż nie jest tak niebezpieczny jak ciemna sieć, internet stwarza jednak potencjalne zagrożenia związane ze złośliwym oprogramowaniem i naruszeniami danych, podobnie jak w przypadku konwencjonalnej sieci.

|

Częstość występowania zagrożeń w ciemnej sieci przewyższa zarówno sieć powierzchniową, jak i głęboką, ponieważ służy ona jako scentralizowana platforma dla działalności przestępczej w cyberprzestrzeni.

Legalność

|

Dostęp do tej platformy jest dozwolony i zawiera wiele legalnie autoryzowanych materiałów. Użytkownicy powinni być jednak świadomi, że na stronie mogą znajdować się również nieautoryzowane lub nielegalne treści.

|

Świat online obejmuje złożoną mieszankę prawnie dozwolonych, moralnie dwuznacznych i jawnie nielegalnych cyfrowych przestrzeni i mediów. W tych wirtualnych obszarach znajdują się jedne z najbardziej nikczemnych zakątków cyberprzestrzeni, w których można napotkać szereg niesmacznych i często niezgodnych z prawem treści.

Monitorowanie i egzekwowanie prawa

|

Zwiększona popularność kont osobistych i repozytoriów danych stanowi większe wyzwanie dla nadzoru i nadzoru.

|

Wyzwanie, jakie stanowią zaszyfrowane strony internetowe i ukryte adresy protokołu internetowego (IP), wymaga bardziej zdecydowanego podejścia ze strony organów ścigania w celu skutecznego monitorowania, regulowania i identyfikowania osób zaangażowanych w działalność przestępczą. Potrzeba udoskonalonych metodologii pojawiła się, ponieważ te ukryte środki komplikują wysiłki mające na celu wykrycie i zatrzymanie przestępców.

Chociaż te dwa obszary mogą do pewnego stopnia współistnieć, kluczowe jest rozpoznanie ich różnic w odniesieniu do dostępności, legalności i bezpieczeństwa.

Czym jest Deep Web?

Głęboka sieć odnosi się do sfery pośredniej między obserwowalnym Internetem a ukrytą ciemną siecią, jak pokazano na poniższej ilustracji góry lodowej.

Rzeczywiście, rozległa przestrzeń Internetu obejmuje nie tylko sieć powierzchniową dostępną za pośrednictwem konwencjonalnych wyszukiwarek, ale także rozległą podziemną domenę znaną jako głęboka sieć. Składająca się z prywatnych baz danych, uśpionych stron internetowych, korporacyjnych intranetów i innych ukrytych repozytoriów poza zasięgiem rutynowych wyszukiwań online, głęboka sieć stanowi większość światowej sieci.

Prywatne konta online obejmują nie tylko sieć powierzchniową, ale także sieć głęboką. Obejmują one ukryte wiadomości, instytucje finansowe i platformy dyskusyjne, które są niedostępne podczas konwencjonalnego wyszukiwania w przeglądarce.

Oczywiście, chętnie pomogę. Oto moja odpowiedź:Na przykład, jeśli ktoś miałby przeprowadzić wyszukiwanie w Google dla “Gmaila”, wyniki wyszukiwarki mogą dać stronę logowania do Gmaila jako najlepsze trafienie. Jednak samo wpisanie nazwy czyjegoś konta Gmail w wyszukiwarce nie zapewni dostępu do tego konta; raczej trzeba użyć odpowiednich danych logowania, aby uzyskać dostęp. W związku z tym tego typu strony internetowe są uważane za stosunkowo bardziej złożone niż te, do których można uzyskać dostęp za pomocą prostego zapytania wyszukiwania.

Jak uzyskać dostęp do głębokiej sieci

Aby uzyskać dostęp do ciemnej sieci, możesz użyć standardowej przeglądarki internetowej lub wyspecjalizowanych wyszukiwarek zaprojektowanych specjalnie do poruszania się po jej głębinach. W większości przypadków dostęp do konta osobistego w dark web można uzyskać, kierując przeglądarkę na stronę logowania, którą można łatwo znaleźć za pomocą zwykłego wyszukiwania.

Alternatywnie, jeśli zamierzasz wyłącznie eksplorować rozległe królestwo głębokiej sieci, skorzystanie z dedykowanej przeglądarki głębokiej sieci byłoby najbardziej odpowiednią opcją. Być może chcesz odkryć przestarzałą stronę internetową, która została już dawno porzucona przez współczesnych, a może szukasz konkretnej kolekcji zarchiwizowanych publicznych dokumentów rządowych. W obu przypadkach nawigacja po tych niejasnych zakątkach Internetu staje się znacznie bardziej dostępna dzięki wyspecjalizowanym przeglądarkom deep web, takim jak The Wayback Machine, SearX i USA.gov.

Jakie są zagrożenia związane z Deep Web?

Pomimo swojej enigmatycznej nomenklatury, głęboka sieć nie stanowi z natury wszechobecnego zagrożenia dla cyberbezpieczeństwa. Niemniej jednak, pozostaje ona sferą, która kryje w sobie znaczną liczbę nikczemnych elementów, które wymagają ostrożnej czujności ze strony użytkowników Internetu. Podobnie jak sieć powierzchniowa, głęboka sieć jest w stanie pomieścić niesmaczne strony internetowe prowadzone przez osoby zaangażowane w nielegalne działania.

Korzystając z nieznanych wyszukiwarek lub katalogów w poszukiwaniu określonych stron internetowych, należy unikać tych, które są potencjalnie szkodliwe. Ogólnie rzecz biorąc, zaleca się wybranie bardziej ugruntowanej i godnej zaufania alternatywy, zamiast ryzykować potencjalne konsekwencje związane z nieznanymi narzędziami. Ryzyko to może obejmować instalację złośliwego oprogramowania mającego na celu naruszenie danych osobowych lub bezpośrednie zainfekowanie urządzenia. Aby dodatkowo zapewnić bezpieczeństwo podczas poruszania się po sieci, zaleca się korzystanie z wirtualnej sieci prywatnej (VPN), która pomaga zachować anonimowość poprzez ukrywanie adresu IP i aktywności przed opinią publiczną.

Czy powinieneś mieć dostęp do Deep Web?

Dostęp do głębokiej sieci jest dozwolony pod warunkiem, że ogranicza się do uzyskiwania dostępu lub logowania się na prywatnych stronach internetowych z odpowiednią autoryzacją. Na przykład, przeglądanie publicznie dostępnej bazy danych nie stanowi żadnej szkody, ale nieautoryzowane wejście na konta instytucji finansowej innej osoby stanowi nielegalną działalność hakerską.

Aby uniknąć napotkania działań przestępczych online w głębokiej sieci, konieczne jest posiadanie umiejętności identyfikowania złośliwych stron internetowych poprzez obserwowanie podejrzanych elementów, takich jak wątpliwa polityka prywatności, błędy gramatyczne i wątpliwe nazwy domen.

Korzystanie z głębszych segmentów Internetu jest zazwyczaj uważane za bezpieczne, pod warunkiem podjęcia środków ostrożności. Korzystając z wirtualnych sieci prywatnych (VPN) lub podobnych technologii zwiększających prywatność, można zachować anonimowość podczas poruszania się po tych obszarach, unikając w ten sposób potencjalnych prób śledzenia lub cyberataków.

Czym jest Dark Web?

Dark Web jest często uważana za najlepiej zabezpieczoną warstwę Internetu, a niektóre osoby postulują istnienie jeszcze bardziej ukrytej podziemnej sieci znanej jako “sieć cieni” lub “sieć Mariany”, która spekuluje, że istnieje pod nią. Na tej platformie można uzyskać dostęp do szerokiej gamy treści i usług, które są niedostępne na zwykłych powierzchownych i głębokich stronach internetowych.

W niektórych przypadkach decyzja o ukryciu strony internetowej przed wyszukiwarkami wynika z chęci właściciela strony do zachowania prywatności i nie chcąc, aby ich platforma została odkryta przez zwykłych użytkowników Internetu. Istnieją jednak również implikacje prawne, które należy wziąć pod uwagę, ponieważ niektóre witryny oferują usługi lub treści naruszające prawo. Przykładowo, witryna sprzedająca nielegalną broń palną musiałaby liczyć się z natychmiastowymi konsekwencjami, gdyby jej obecność została wykryta przez popularne wyszukiwarki, takie jak Google.

Jak uzyskać dostęp do Dark Webu

Przeglądarka Tor oferuje dostępny sposób poruszania się po ciemnej sieci poprzez wykorzystanie protokołu Onion Routing, który szyfruje adres IP użytkownika i jego aktywność online w celu zachowania anonimowości. Przekazując informacje przez wiele zaszyfrowanych warstw za pośrednictwem trzech różnych serwerów, metoda ta zapewnia poufność podczas eksploracji ukrytego Internetu.

Instalacja i korzystanie z Tora są stosunkowo proste dla użytkowników na różnych platformach, takich jak macOS, Android, Linux i Windows. Niemniej jednak konieczne jest utrzymywanie aktywnego połączenia VPN podczas poruszania się po ciemnej sieci, ponieważ dane przesyłane przez początkowy węzeł w procedurze routingu cebulowego pozostają niezaszyfrowane.

Jakie są zagrożenia związane z Dark Web?

Wbrew powszechnemu przekonaniu, ciemna sieć obejmuje różnorodne strony internetowe, z których niektóre mają nieszkodliwy charakter. Byłoby jednak niedbalstwem nie przyznać, że w tej sferze występują nielegalne działania i treści. Dlatego też potencjalni użytkownicy muszą rozważyć ryzyko związane z wejściem do ciemnej sieci przed przystąpieniem do działania.

Dark Web, spośród różnych warstw Internetu opisanych w niniejszym dokumencie, jest prawdopodobnie najbardziej nikczemny. Nielegalne elementy czają się w każdym zakamarku sieci World Wide Web, ale Dark Web zyskał rozgłos dzięki dostarczaniu treści zabronionych w zwykłej lub głębokiej sieci. Znaczna część takich materiałów jest nielegalna, dlatego nie jest zaskakujące, że podczas nawigacji w Dark Web można napotkać podejrzane osoby. Co więcej, szeroka gama stron Dark Web jest pełna złośliwego oprogramowania, więc samo kliknięcie lub dwa mogą nieświadomie zagrozić urządzeniu.

Rzeczywiście, ciemna sieć priorytetowo traktuje prywatność jednostki. Korzystanie z szyfrowania jest powszechne, ponieważ większość użytkowników stosuje routing cebulowy, aby ukryć swoje adresy IP i aktywność przeglądania. Chociaż ten podwyższony stopień prywatności może być atrakcyjny, ważne jest, aby pamiętać, że ciemna sieć przyciąga również złośliwe osoby, które mogą próbować wykorzystać wrażliwe cele. W związku z tym należy zawsze zachować ostrożność podczas korzystania z takich platform.

Czy warto korzystać z dark web?

Zaleca się, aby osoby, które nie potrzebują dostępu do głębokiej sieci, powstrzymały się od tego. Brak odpowiedniej znajomości i biegłości technologicznej w poruszaniu się po ciemnej sieci może doprowadzić do niezamierzonego natknięcia się na szkodliwe platformy, narażając je na potencjalne niebezpieczeństwo.

Poruszanie się po królestwie Dark Web jako nowicjusz może sprawić, że będziesz podatny na przebiegłe machinacje nikczemnych osób, które szukają schronienia przed bardziej narażonym terenem Surface Web. W związku z tym nie można lekceważyć faktu, że niczego niepodejrzewający użytkownicy mogą nieświadomie ulec zwodniczym sztuczkom lub nieumyślnie zapewnić dostęp do swoich zasobów cyfrowych osobom o złych zamiarach podczas przemierzania nieprzejrzystego krajobrazu Dark Web.

Jeśli jednak ktoś uważa, że ciemna sieć może oferować przewagę, ważne jest, aby stale utrzymywać aktywną wirtualną sieć prywatną (VPN) i unikać podejmowania niepotrzebnego ryzyka.

Żadna część sieci nie jest wolna od ryzyka

Poruszając się po powierzchownej sferze mediów społecznościowych lub zapuszczając się na tajne strony internetowe w głębokiej sieci, jesteśmy stale podatni na cyfrowe niebezpieczeństwa. Jednak zapoznanie się z potencjalnymi zagrożeniami i wdrożenie środków bezpieczeństwa może zminimalizować prawdopodobieństwo uwikłania się w cyberwłamanie. Dla tych, którzy rozważają eksplorację ukrytych zakamarków Internetu, konieczne jest zachowanie czujności i utrzymywanie aktywnej wirtualnej sieci prywatnej (VPN) w celu ochrony poufnych informacji.