10 sposobów na zhakowanie wiadomości WhatsApp

WhatsApp oferuje wiele funkcji bezpieczeństwa, takich jak na przykład szyfrowanie end-to-end, które starają się zachować prywatność wiadomości. Jednak mimo tych zabezpieczeń, WhatsApp nadal nie jest odporny na ataki hakerskie, które mogą narazić prywatność wiadomości i kontaktów.

Należy pamiętać, że nie trzeba polegać wyłącznie na naszych zapewnieniach w tym zakresie, ponieważ proste wyszukiwanie online ujawni obfitość dostępnych samouczków “Jak zhakować WhatsApp” łatwo dostępnych w Internecie.

Świadomość potencjalnych luk w zabezpieczeniach jest najważniejsza w ochronie przed kompromitacją. Mając to na uwadze, ważne jest, aby zapoznać się z typowymi metodami, za pomocą których konta WhatsApp mogą zostać naruszone. W ten sposób można skutecznie ograniczyć takie ryzyko i utrzymać bezpieczny kanał komunikacji.

Zdalne wykonanie kodu przez GIF

W październiku 2019 r. badacz bezpieczeństwa Awakened ujawnił lukę w WhatsApp, która pozwalała hakerom przejąć kontrolę nad aplikacją za pomocą obrazu GIF. Hack działa poprzez wykorzystanie sposobu, w jaki WhatsApp przetwarza obrazy, gdy użytkownik otwiera widok Galerii, aby wysłać plik multimedialny.

Aplikacja przetwarza obrazy GIF, wyodrębniając i wyświetlając podgląd ich zawartości. W przeciwieństwie do innych formatów obrazów, GIF obsługuje wiele zakodowanych ramek, co pozwala na ukrycie osadzonych kodów w jego wizualnej reprezentacji.

Jeśli pozbawiona skrupułów osoba miałaby przesłać odbiorcy szkodliwy plik graficzny, może potencjalnie zagrozić bezpieczeństwu całego zapisu rozmowy tego ostatniego. Takie osoby miałyby możliwość rozpoznania, z kim dana strona się komunikowała i jaki był charakter ich wymiany. Co więcej, byłyby one wtajemniczone w pliki, zdjęcia i treści wideo udostępniane za pośrednictwem platformy WhatsApp.

Rzeczywiście, to przypadek, że Awakened zgłosił lukę w odpowiedzialny sposób, umożliwiając inżynierom WhatsApp szybkie rozwiązanie problemu w wersjach do 2.19.230 dla urządzeń z systemem Android 8.1. Aby zapobiec nieautoryzowanemu dostępowi do konta WhatsApp, ważne jest, aby regularnie aktualizować oprogramowanie, zapewniając, że wszystkie luki w zabezpieczeniach są usuwane w odpowiednim czasie.

Atak na połączenia głosowe Pegasus

Nieznana wcześniej luka w zabezpieczeniach WhatsApp, która pojawiła się na początku 2019 roku, obejmowała złośliwe oprogramowanie o nazwie “Pegasus”, które wykorzystywało luki w platformie komunikacyjnej do inicjowania nieautoryzowanych połączeń głosowych i uzyskiwania dostępu do urządzeń użytkowników.

Przerażające naruszenie umożliwiło cyberprzestępcom uzyskanie nieautoryzowanego dostępu do urządzenia poprzez zainicjowanie połączenia telefonicznego WhatsApp z zamierzoną ofiarą. Niezależnie od tego, czy odbiorca odebrał połączenie, włamanie pozostawało skuteczne. Co więcej, osoba, która padła ofiarą tego nikczemnego czynu, mogła pozostać nieświadoma faktu, że szkodliwe oprogramowanie przeniknęło do jej systemu.

Pomyślne wykonanie włamania zostało osiągnięte za pomocą techniki zwanej przepełnieniem bufora. Zasadniczo polega ona na celowym wprowadzeniu nadmiernej ilości kodu do ograniczonej przestrzeni bufora, co skutkuje nadpisaniem danych poza zamierzonymi granicami. W rezultacie, gdy atakujący uzyska nieautoryzowaną kontrolę nad obszarami przeznaczonymi do bezpiecznych operacji, może dojść do dodatkowych nikczemnych działań.

Po początkowym włamaniu agresor wprowadził wcześniej rozpowszechnioną i znaną odmianę oprogramowania szpiegowskiego znaną jako Pegasus. Ten złośliwy program umożliwia cyberprzestępcom wydobywanie informacji dotyczących rozmów telefonicznych, wiadomości tekstowych, zdjęć i nagrań wideo. Co więcej, daje on tym sprawcom możliwość zdalnego aktywowania kamer i mikrofonów urządzeń w celu potajemnego nagrywania.

Wspomniana usterka może mieć wpływ na wiele platform, w tym Android, iOS, Windows 10 Mobile i urządzenia Tizen. W szczególności izraelska firma NSO Group, która stanęła w obliczu oskarżeń o inwigilację osób takich jak pracownicy Amnesty International i obrońcy praw człowieka, wykorzystała tę lukę w swoich działaniach. Po ujawnieniu naruszenia, dział bezpieczeństwa WhatsApp natychmiast wydał aktualizację, aby zabezpieczyć się przed exploitem.

Jeśli korzystasz z przestarzałej wersji WhatsApp, konieczne jest zaktualizowanie aplikacji, aby zapewnić płynną funkcjonalność i kompatybilność z przyszłymi aktualizacjami. W szczególności użytkownicy systemów operacyjnych Android powinni dokonać aktualizacji do wersji 2.19.134 lub wcześniejszej, podczas gdy użytkownicy urządzeń z systemem iOS powinni dokonać aktualizacji do wersji 2.19.51 lub wcześniejszej.

Ataki socjotechniczne

Po zapoznaniu się z różnymi przewodnikami hakerskimi WhatsApp, może okazać się, że trudno jest uniknąć natknięcia się na techniki, które wykorzystują ludzką psychologię do nielegalnych celów, takich jak wydobywanie informacji lub rozpowszechnianie kłamstw.

Firma zajmująca się bezpieczeństwem, Check Point Research , ujawniła jeden z takich przykładów ataku, który nazwała FakesApp. W sposób podobny do innych oszustw socjotechnicznych, atak ten działał poprzez umożliwienie hakerom nadużywania funkcji cytowania na czacie grupowym, a następnie zmiany tekstu odpowiedzi innej osoby.Zasadniczo hakerzy mogli umieszczać fałszywe oświadczenia, które wydawały się pochodzić od innych legalnych użytkowników.

Poprzez proces deszyfrowania, śledczy byli w stanie uzyskać dostęp i analizować informacje wymieniane w ramach grup WhatsApp. Manipulując określonymi parametrami, byli w stanie zmienić dane przesyłane między urządzeniem użytkownika a internetową wersją aplikacji.

Dzięki takim technikom te deepfake’i mogły przekonująco maskować się jako prawdziwe osoby, tworząc zwodniczą komunikację i manipulując treścią odpowiedzi. Potencjał wykorzystania jest rzeczywiście niepokojący, z możliwościami sięgającymi od oszukańczych schematów po rozpowszechnianie dezinformacji i kłamstw.

Mimo że luka została ujawniona w 2018 roku, nadal nie została załatana do czasu wystąpienia badaczy na konferencji Black Hat w Las Vegas w 2019 roku, zgodnie z ZNet . Dlatego ważne jest, aby nauczyć się rozpoznawać oszustwa WhatsApp i okresowo przypominać sobie o tych czerwonych flagach.

Przejmowanie plików multimedialnych

Zjawisko przejmowania plików multimedialnych ma wpływ zarówno na WhatsApp, jak i Telegram, wykorzystując ich metodologię obsługi treści multimedialnych, takich jak zdjęcia i nagrania wideo, poprzez zapisywanie ich w dodatkowym systemie pamięci urządzenia elektronicznego.

Podstępny plan rozpoczyna się od ukradkowej instalacji złośliwego oprogramowania ukrytego w nieszkodliwej aplikacji. Ten zwodniczy program może następnie monitorować wszystkie wiadomości przychodzące za pośrednictwem popularnych platform komunikacyjnych, takich jak Telegram i WhatsApp. Po otrzymaniu nowej wiadomości złośliwy kod jest w stanie płynnie zastąpić prawdziwą treść fałszywymi substytutami.

Symantec , firma, która odkryła ten błąd w 2019 roku, zasugerowała, że może on być wykorzystywany do oszukiwania ludzi lub rozpowszechniania fałszywych wiadomości. Od tego czasu WhatsApp zaktualizował wiele funkcji ekranowych i definicji zabezpieczeń, które utrudniają podsłuchiwanie mediów.

Rzeczywiście, podjęcie środków ostrożności przeciwko przejęciu plików multimedialnych jest wysoce zalecane. Aby zminimalizować to ryzyko, wyłącz funkcję, która przechowuje pliki multimedialne na zewnątrz. Aby to osiągnąć, przejdź do “Ustawień”, a następnie “Czatów”, a następnie znajdź opcje “Ustawienia czatu”. W tych ustawieniach znajdź opcję “Widoczność multimediów” i wyłącz ją, aby zapewnić ochronę przed potencjalnymi zagrożeniami.

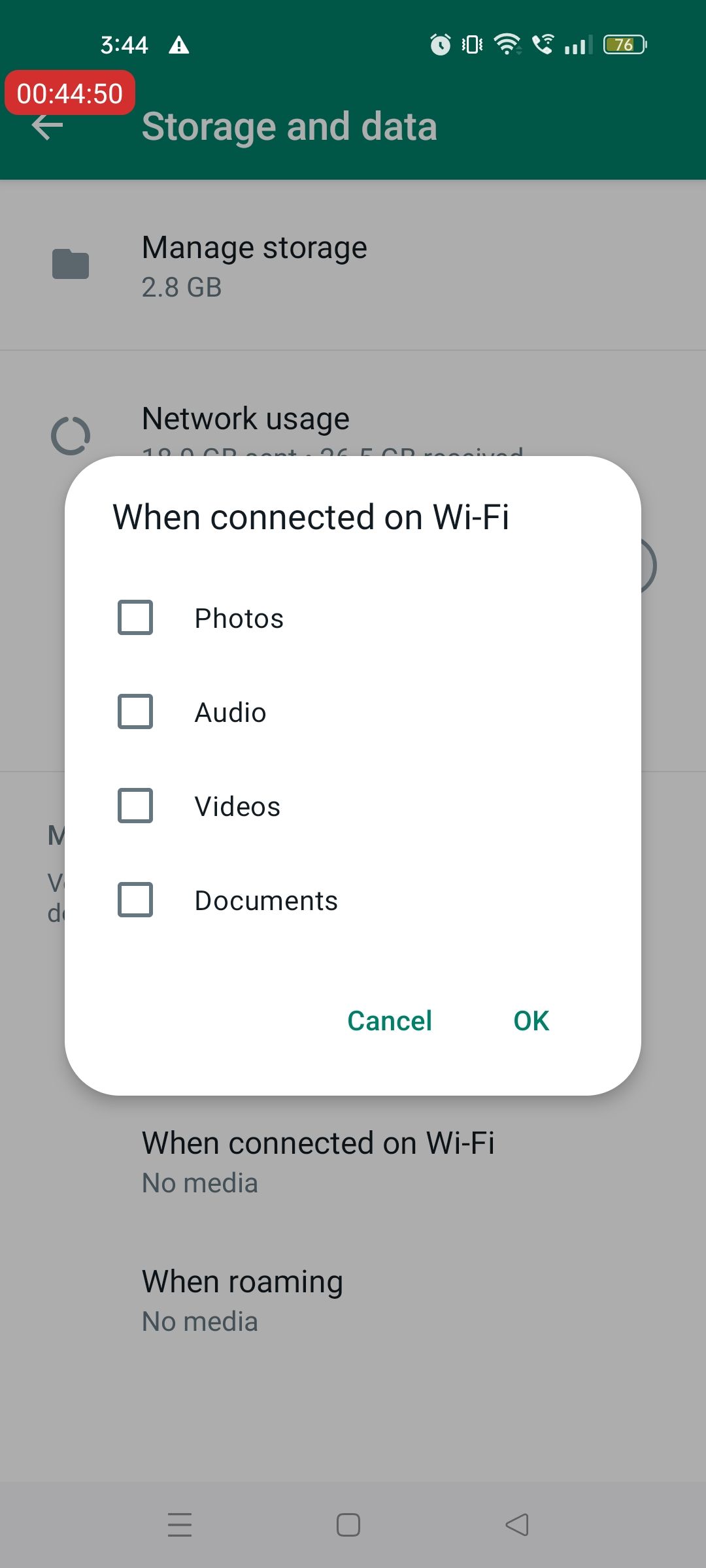

Close

Close

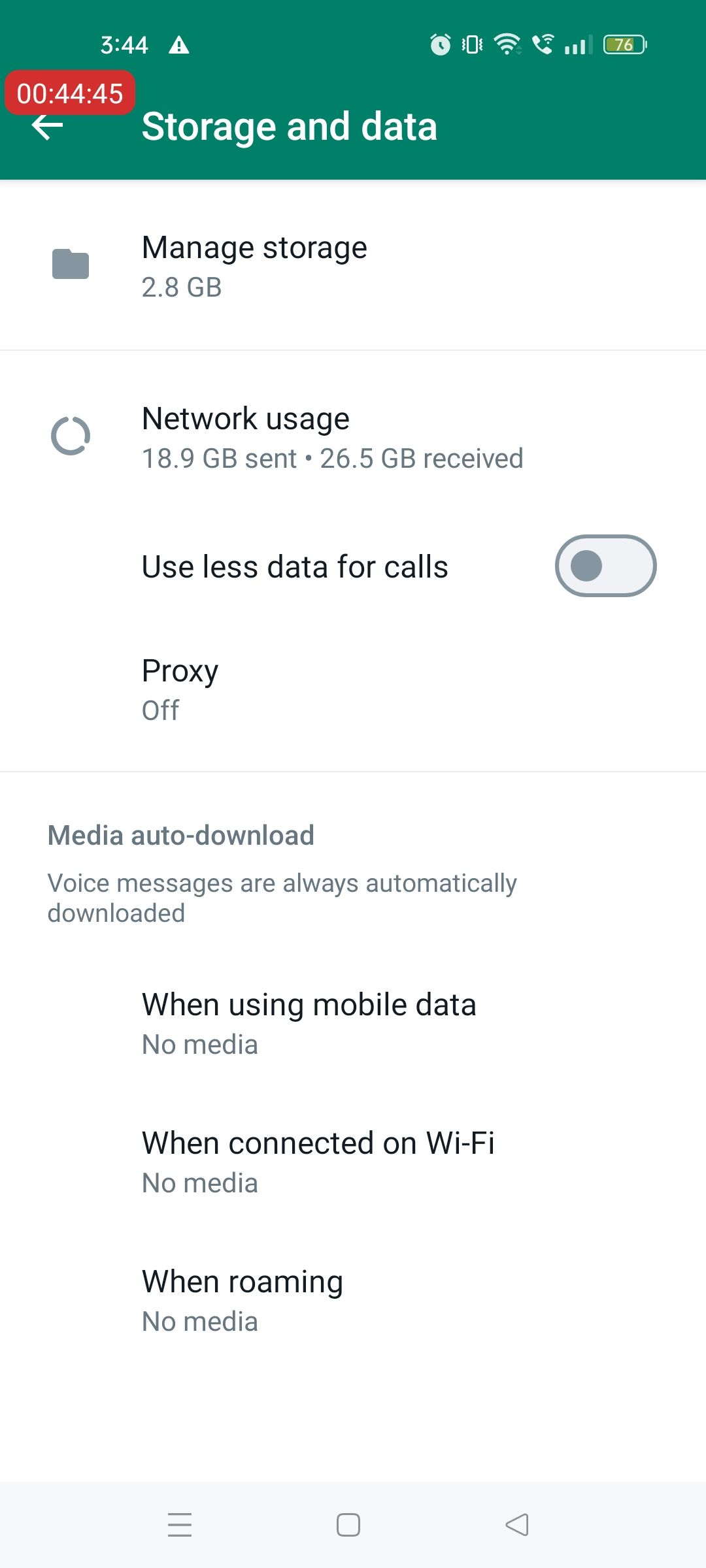

Aby jeszcze bardziej zwiększyć świadomość dotyczącą plików multimedialnych uzyskiwanych za pośrednictwem czatu, można wyłączyć funkcję automatycznego pobierania w WhatsApp.Ten krok jest zalecany, gdy próbuje się zapobiec pozyskiwaniu multimediów pochodzących z niezidentyfikowanych źródeł. Aby osiągnąć ten cel, przejdź do “Ustawień”, uzyskaj dostęp do “Pamięci masowej i danych”, przejdź do podsekcji “Automatyczne pobieranie multimediów” i wyłącz automatyczne pobieranie treści multimedialnych w różnych scenariuszach połączeń, takich jak “Wi-Fi”, “Dane mobilne” i “Roaming”.

Facebook może szpiegować czaty WhatsApp

![]()

W oficjalnym poście na blogu , WhatsApp zapewnił, że ze względu na technologię szyfrowania end-to-end, Facebook nie może odczytać treści WhatsApp.

Deweloper Gregorio Zanon stwierdził w artykule na Medium , że nie jest to do końca prawdą. Fakt, że WhatsApp wykorzystuje szyfrowanie end-to-end, nie oznacza, że wszystkie wiadomości są prywatne. W systemie operacyjnym, takim jak iOS 8 i nowszych, aplikacje mogą uzyskiwać dostęp do plików w “udostępnionym kontenerze”.

Powszechna praktyka korzystania z ujednoliconej przestrzeni dyskowej zarówno przez aplikacje Facebooka, jak i WhatsApp na urządzeniach użytkowników została poddana analizie pod kątem potencjalnego zagrożenia bezpieczeństwa. Chociaż wiadomości przesyłane za pośrednictwem tych platform są zabezpieczone szyfrowaniem podczas transmisji, ważne jest, aby pamiętać, że takie szyfrowanie nie obejmuje początkowych etapów przetwarzania danych w samym urządzeniu wysyłającym. W związku z tym istnieje możliwość, że poufne informacje przesyłane za pośrednictwem WhatsApp mogą być dostępne lub przechwycone przez aplikację Facebooka bez odpowiednich zabezpieczeń.

Chociaż nie istnieją dane empiryczne na poparcie twierdzenia, że Facebook wykorzystał współdzielone kontenery do monitorowania prywatnej komunikacji WhatsApp, pozostaje to wyraźną możliwością. Pomimo wdrożenia szyfrowania end-to-end, które rzekomo zachowuje poufność wiadomości, czyjaś korespondencja może nadal wchodzić w zakres rozległej sieci nadzoru Facebooka.

Płatne aplikacje firm trzecich

Warto zauważyć, że w świecie cyfrowym pojawiła się znaczna liczba aplikacji zarabiających pieniądze, zaprojektowanych specjalnie w celu potajemnego naruszania chronionych sieci. Łatwość, z jaką można przeprowadzić potajemną penetrację WhatsApp za pomocą takich środków, jest dość niezwykła.

Aplikacje szpiegujące, takie jak Spyzie i mSPY, umożliwiają nieautoryzowany dostęp do konta WhatsApp użytkownika, co skutkuje kradzieżą danych osobowych. Aby zainicjować ten proces, należy najpierw nabyć oprogramowanie, zainstalować je na wybranym urządzeniu, a następnie aktywować.Stamtąd można zdalnie monitorować komunikację WhatsApp danej osoby, logując się do powiązanego portalu online za pośrednictwem przeglądarki internetowej.

Należy koniecznie podkreślić, że zdecydowanie odradzamy i ostrzegamy wszystkie osoby przed korzystaniem z tych aplikacji w złych zamiarach.

Fałszywe klony WhatsApp

Jedna ze starszych taktyk stosowanych przez hakerów na całym świecie polega na tworzeniu replik legalnych stron internetowych, zwanych “złośliwymi witrynami”, w celu dystrybucji złośliwego oprogramowania za pomocą tych zwodniczych środków.

Grupy APT (Advanced Persistent Threat) zaczęły atakować urządzenia z Androidem za pomocą nielegalnych środków w celu uzyskania dostępu do konta WhatsApp ofiary. Cyberprzestępcy ci często tworzą imitację aplikacji do przesyłania wiadomości, która bardzo przypomina autentyczną wersję.

Aby zabezpieczyć swoje urządzenie z Androidem przed wspomnianą wyżej luką w WhatsApp, konieczne jest powstrzymanie się od instalowania aplikacji z podejrzanych źródeł.

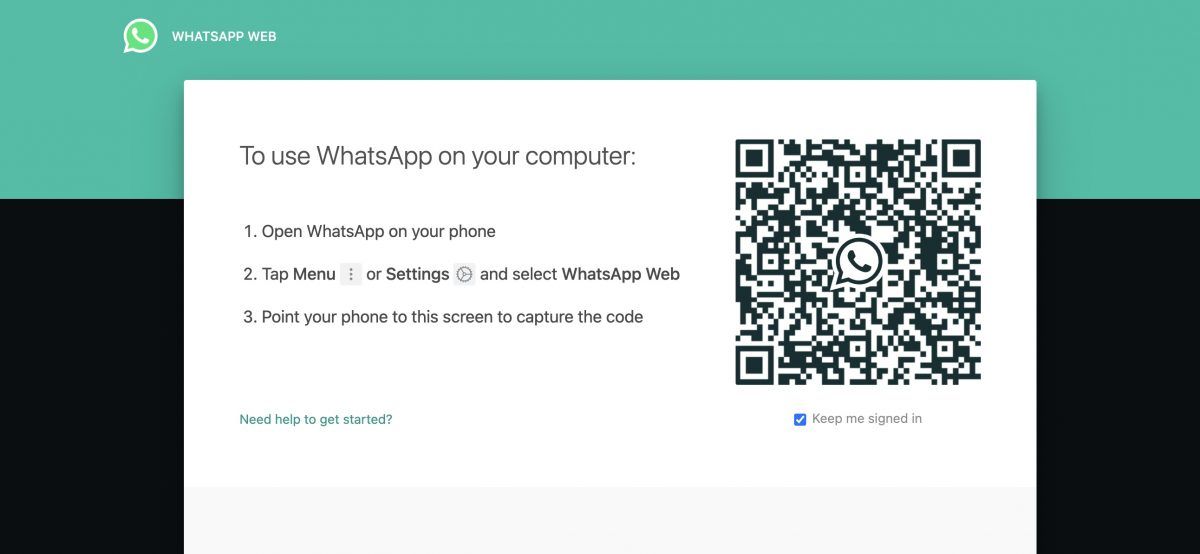

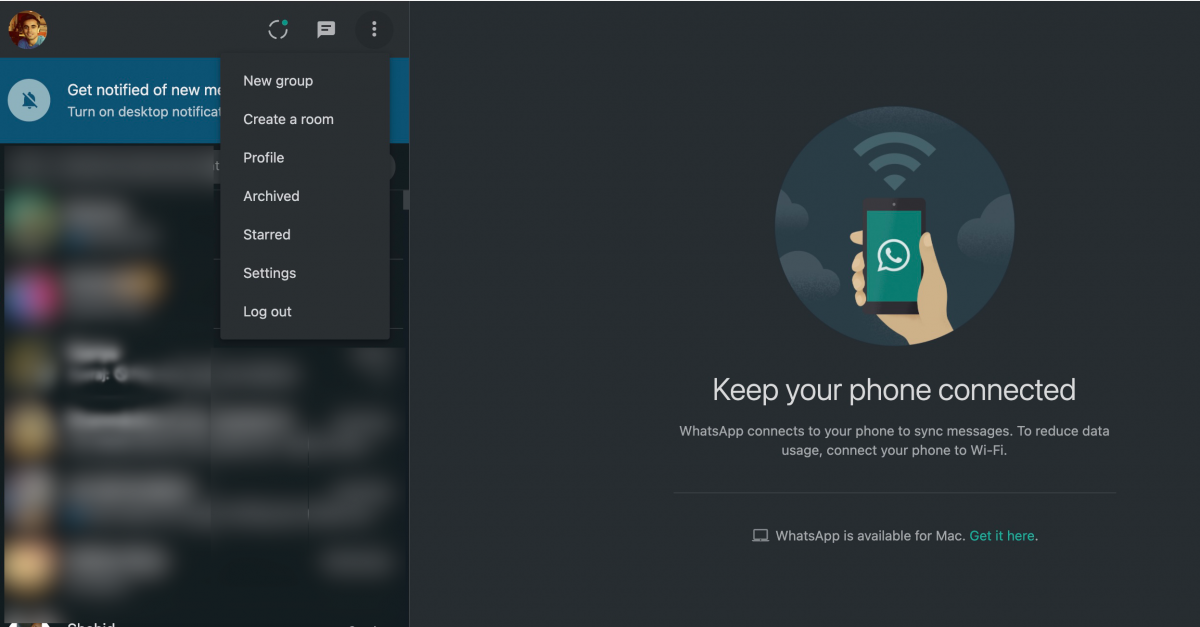

Wersja webowa WhatsApp

Chociaż webowa wersja WhatsApp oferuje wygodę użytkowania, stanowi ona poważne zagrożenie dla bezpieczeństwa, zwłaszcza gdy dostęp do niej uzyskuje się za pośrednictwem nieznanego urządzenia.

Rzeczywiście, jeśli użytkownik lub administrator systemu zdecyduje się włączyć opcję “zachowaj mnie zalogowanego” po zalogowaniu, jego konto WhatsApp pozostanie aktywne i uwierzytelnione po zakończeniu sesji przeglądania. W związku z tym wyznaczona osoba odpowiedzialna za zarządzanie urządzeniem może bez trudu uzyskać dostęp do takich danych.

Aby zapobiec temu problemowi, należy wylogować się z WhatsApp Web po zakończeniu sesji i odznaczyć opcję automatycznego logowania.

Często mówi się, że działania proaktywne są lepsze niż działania naprawcze. Aby zmniejszyć ryzyko nieautoryzowanego dostępu do konta WhatsApp za pośrednictwem aplikacji internetowej, zaleca się powstrzymanie się od korzystania z jakiegokolwiek urządzenia innego niż komputer osobisty podczas uzyskiwania dostępu do tej usługi.

Eksportowanie czatów

Zastosowane tutaj podejście odbiega od konwencjonalnych technik zwykle objaśnianych w materiałach instruktażowych dotyczących potajemnego uzyskiwania nieautoryzowanego dostępu do konta WhatsApp innej osoby, ponieważ wymaga bezpośredniego posiadania urządzenia mobilnego docelowej osoby.

Należy zauważyć, że osoba przeprowadzająca nieautoryzowane włamanie nie wymaga długotrwałej interakcji z urządzeniem w celu naruszenia jego bezpieczeństwa.W rzeczywistości do realizacji tego niecnego celu wystarczy zaledwie chwila. Po osiągnięciu tego celu, nielegalnie uzyskana komunikacja może zostać przeniesiona do dowolnej liczby lokalizacji, w tym między innymi do kont poczty elektronicznej, usług zdalnego przechowywania danych lub platform komunikatorów internetowych.

Po uzyskaniu nieautoryzowanego dostępu do urządzenia mobilnego danej osoby, nikczemny aktor musi jedynie przejść do określonej konwersacji i zainicjować proces eksportowania treści tej wymiany, wybierając żądane miejsce docelowe dla historii wiadomości ofiary.

Jedną ze skutecznych metod zapewnienia bezpieczeństwa na urządzeniu mobilnym jest powstrzymanie się od zezwalania nieznajomym na dostęp do niego poprzez przechowywanie go w bezpiecznym miejscu przez cały czas. Dodatkowo, dodatkową warstwę ochrony można uzyskać poprzez włączenie technologii rozpoznawania odcisków palców w celu zabezpieczenia aplikacji do przesyłania wiadomości WhatsApp. Aby aktywować tę funkcję, wykonaj następujące kroki:

Przejdź do menu “Konta”, wybierz “Prywatność”, a następnie włącz “Blokadę odcisków palców”.

Włącz metodę odblokowania “Odcisk palca”, przełączając odpowiedni przełącznik w menu ustawień urządzenia. Ponadto upewnij się, że funkcja blokady ekranu jest aktywowana natychmiast po próbie uzyskania dostępu do telefonu.

Po ponownej aktywacji aplikacji WhatsApp po okresie bezczynności zostaniesz poproszony o podanie odcisku palca w celu uzyskania dostępu do aplikacji.

Keyloggery

Keylogger to aplikacja, która przechwytuje każde naciśnięcie klawisza wprowadzone na urządzeniu komputerowym, niezależnie od tego, czy jest to komputer, czy telefon komórkowy. W związku z tym złośliwe podmioty mogą wykorzystywać tę technologię do uzyskiwania poufnych danych, w tym danych logowania i poufnych informacji w dokumentach lub wiadomościach e-mail. W związku z tym, w przypadku zainstalowania keyloggera na urządzeniu elektronicznym, uzasadnione byłoby stwierdzenie, że komunikacja WhatsApp, wraz ze wszystkimi innymi prywatnymi informacjami, nieświadomie padła ofiarą cyberprzestępców.

Chociaż zagłębianie się w wyczerpujące badanie keyloggerów wykracza poza granice tego artykułu, kluczowe pozostaje rozważenie kroków zapobiegawczych w celu zabezpieczenia się przed potencjalnymi zagrożeniami. Jednym z takich środków jest ostrożność przy powierzaniu swoich urządzeń innym osobom, stosowanie renomowanych aplikacji antywirusowych i konsekwentne aktualizowanie oprogramowania urządzenia, co jest skutecznym sposobem na uniknięcie niebezpieczeństwa keyloggerów i utrzymanie bezpieczeństwa komunikacji WhatsApp.

Oszustwa związane z przekierowywaniem połączeń

W ostatnim czasie pojawił się przebiegły schemat wymierzony w użytkowników WhatsApp w 2023 roku, umożliwiający cyberprzestępcom uzyskanie nieautoryzowanego dostępu do ich kont poprzez manipulowanie połączeniami telefonicznymi. Metoda ta polega na inicjowaniu kontaktu z nieznanego źródła, prosząc ofiarę o nawiązanie połączenia z określoną sekwencją zaczynającą się od kodu interfejsu człowiek-maszyna (MMI). Kody te są zwykle poprzedzone “hashem” lub “gwiazdką”, po których następuje dziesięciocyfrowy numer. W związku z tym, po otrzymaniu połączenia z nieznanego numeru zawierającego jedną z tych sekwencji, takich jak " 67 " lub " 405 “, osoby powinny zachować ostrożność i powstrzymać się od kontynuowania połączenia, aby nie paść ofiarą tej złośliwej sztuczki.

Po zainicjowaniu połączenia telefonicznego z wyznaczonym numerem, urządzenie komunikacyjne dzwoniącego automatycznie włączy funkcję przekierowania, kierując wszystkie połączenia przychodzące do nieautoryzowanej strony. Proces ten stanowi stosunkowo proste wyzwanie dla cyberprzestępcy, który musi następnie zarejestrować konto WhatsApp ofiary za pośrednictwem transmisji głosowej zamiast korzystania z jednorazowego hasła. Konsekwencje dla bezpieczeństwa i integralności WhatsApp są głęboko niepokojące.

Zaleca się zachowanie ostrożności podczas odbierania połączeń telefonicznych lub wykonywania zadań wymaganych przez nieznane osoby, ponieważ mogą to być hakerzy próbujący uzyskać nieautoryzowany dostęp. Aby jeszcze bardziej zwiększyć środki bezpieczeństwa, należy rozważyć włączenie uwierzytelniania dwuskładnikowego i wzmocnienie ustawień zabezpieczeń. Ponadto ważne jest, aby być na bieżąco z aktualnymi zmianami w zakresie cyberbezpieczeństwa.

Bądź na bieżąco z kwestiami bezpieczeństwa w WhatsApp

Udokumentowano kilka przypadków wskazujących na podatność WhatsApp na cyberataki. Chociaż kilka luk zostało usuniętych przez firmę od czasu ich upublicznienia, niektóre wady nadal istnieją i wymagają ciągłej uwagi. Aby uzyskać kompleksowe zrozumienie obecnego stanu środków bezpieczeństwa WhatsApp, należy zapoznać się z różnymi zagrożeniami bezpieczeństwa związanymi z tą platformą.