4 nowe zagrożenia wymierzone w komputery Mac w 2023 roku i sposoby ich uniknięcia

Ostatnia dekada była świadkiem drastycznej zmiany w krajobrazie bezpieczeństwa ekosystemu Apple. W przeciwieństwie do dawnych czasów, aktorzy zagrożeń zaczęli tworzyć zagrożenia i złośliwe oprogramowanie, które wykorzystują luki w systemie macOS. Może to mieć ogromny wpływ na zwykłych użytkowników macOS i urządzeń Apple w 2023 roku.

Niewątpliwie kluczowe znaczenie ma zrozumienie możliwych zagrożeń, które mogą mieć wpływ na komputery Mac i przyjęcie proaktywnego podejścia do ich rozwiązywania. Niezbędne jest zrozumienie tych obaw, aby skutecznie chronić swoje urządzenie przed wszelkimi zagrożeniami bezpieczeństwa.

Komputery Mac są narażone na więcej zagrożeń: Zmieniający się krajobraz

Rzeczywiście, produkty Apple, takie jak MacBooki i iMaki, zaczęły odgrywać kluczową rolę w codziennych operacjach wielu osób. W związku z tym urządzenia te przyciągnęły również zainteresowanie złośliwych aktorów. Podczas gdy systemy macOS generalnie wykazują większe bezpieczeństwo w porównaniu do swoich odpowiedników z systemem Windows, cyberprzestępcy opracowali metody wykorzystywania różnych słabości w ekosystemie macOS.

W szczególności, ustalenia z niedawnego raportu Bitdefender stwierdzają, że wiele nowych zagrożeń, takich jak trojany i adware, jest ukierunkowanych właśnie na macOS. Oprócz natychmiastowej kradzieży informacji, zagrożenia tworzą również backdoory, które hakerzy mogą wykorzystać do uzyskania nieautoryzowanego dostępu w przyszłości.

Chociaż powszechnie uznaje się, że do skutecznego zainfekowania komputera Macintosh zwykle wymagane jest zaangażowanie użytkownika, cyberprzestępcy coraz częściej stosują taktyki pozwalające ominąć takie przeszkody ze względną łatwością. W szczególności poświęcają oni znaczne zasoby na ukrycie swoich złych intencji i sprawienie, by złośliwe oprogramowanie wydawało się tak autentyczne i nieszkodliwe, jak to tylko możliwe. Często pakiety niechcianych programów służą jako kanały dla złośliwego oprogramowania do infiltracji systemu Mac. Niestety, sytuacja jest dodatkowo pogarszana przez powszechność iluzorycznego poczucia niezwyciężoności wśród użytkowników urządzeń Apple, co może uśpić ich w fałszywym poczuciu bezpieczeństwa.

4 rodzaje złośliwego oprogramowania dla komputerów Mac, na które należy uważać

Wyżej wymienione cztery kategorie złośliwego oprogramowania są świadkami wykładniczego wzrostu częstości występowania w systemach macOS.

Ransomware

Ataki ransomware nie dotyczą wyłącznie systemów opartych na Windows i mogą być również wymierzone w komputery Mac. Cyberprzestępcy stosują różne taktyki, takie jak ukrywanie oprogramowania ransomware w pozornie nieszkodliwych aplikacjach, aby uzyskać nieautoryzowane wejście na platformy macOS.

Po infiltracji wirus przejmuje kontrolę nad systemem komputerowym, ograniczając nie tylko dane i dodatkowe informacje, ale także dostęp do samego urządzenia. Zazwyczaj, nawet jeśli ofiary spełnią żądanie wymuszenia, nie ma gwarancji odzyskania dostępu do komputera Mac i przechowywanych na nim treści. W związku z tym odstraszanie służy jako jedyna niezawodna metoda ochrony komputera Mac przed takimi cyberzagrożeniami.

Trojany

Komputery Mac są obecnie narażone na poważne zagrożenia ze strony wirusów trojańskich, które cyberprzestępcy wykorzystują do oszukiwania użytkowników poprzez ukrywanie szkodliwego oprogramowania jako pomocnych programów. Te złośliwe aplikacje często uzyskują dostęp za zgodą użytkownika, powodując następnie szkody w systemie.

Aby potajemnie uzyskać nieautoryzowany dostęp, przechwytywać naciśnięcia klawiszy i wykradać poufne dane, cyberprzestępcy wykorzystują złośliwe oprogramowanie trojańskie. Jeśli jednak nie podejmie się środków zapobiegawczych poprzez aktywne poszukiwanie oznak infekcji, możliwe jest, że dana osoba pozostanie nieświadoma obecności takiego oprogramowania na swoim komputerze Apple.

Adware

Adware, rozpowszechniona forma oprogramowania szpiegującego, składa się ze złośliwego oprogramowania, które powoduje natrętne reklamy i wyskakujące okienka w systemach macOS, a następnie kieruje użytkowników do zawiłych miejsc i platform internetowych.

Wspomniane wyżej złośliwe oprogramowanie może infiltrować komputer Mac za pomocą środków znanych jako bundleware, które często są dołączane do pozornie przydatnych aplikacji.

PUA

Potencjalnie niechciane aplikacje (PUA) stanowią klasę oprogramowania, które stanowi zagrożenie dla bezpieczeństwa komputera ze względu na ich zdolność do potajemnego gromadzenia poufnych danych, monitorowania aktywności użytkownika i wykonywania nieautoryzowanych poleceń na urządzeniu Macintosh. Kluczowe jest zachowanie ostrożności podczas korzystania z takich systemów, aby uniknąć stania się ofiarą tych nikczemnych programów, które mogą naruszyć prywatność i zagrozić integralności systemu.

Rzeczywiście, potencjał szkód wyrządzonych przez PUA na komputerze Mac nie zawsze może być dokładnie oszacowany. Często te złośliwe programy są rozpowszechniane za pośrednictwem reklam internetowych i wyskakujących okienek.

Jak chronić komputer Mac przed nowymi zagrożeniami

Aby chronić komputer Mac przed potencjalnymi zagrożeniami bezpieczeństwa, konieczne jest wdrożenie środków zapobiegawczych, które mogą skutecznie przeciwdziałać i neutralizować wszelkie pojawiające się zagrożenia, zanim będą miały możliwość infiltracji lub zainfekowania systemu. Podejmując te proaktywne kroki, można znacznie zmniejszyć prawdopodobieństwo ataku złośliwego oprogramowania na urządzenie i utrzymać optymalną wydajność i stabilność w czasie.

Verify App Sources

Naśladowanie innych można uznać za szczery wyraz podziwu i szacunku. Może to jednak również prowadzić do luk w zabezpieczeniach systemu z powodu złośliwych intencji. Dlatego ważne jest, aby zachować ostrożność podczas wyszukiwania aplikacji, polegając na wiarygodnych źródłach, takich jak oficjalny Mac App Store, aby zminimalizować potencjalne ryzyko.

Jeśli musisz zainstalować aplikację ze źródła zewnętrznego, musisz sprawdzić i ponownie sprawdzić wiarygodność tego źródła. Co ważniejsze, jeśli Apple nie może zweryfikować dewelopera, najlepiej nie instalować aplikacji na komputerze Mac. Jest tu wyjątek dla oprogramowania open source, które może wymagać weryfikacji przy użyciu innego procesu, jak wyjaśnia Freedom of the Press Foundation .

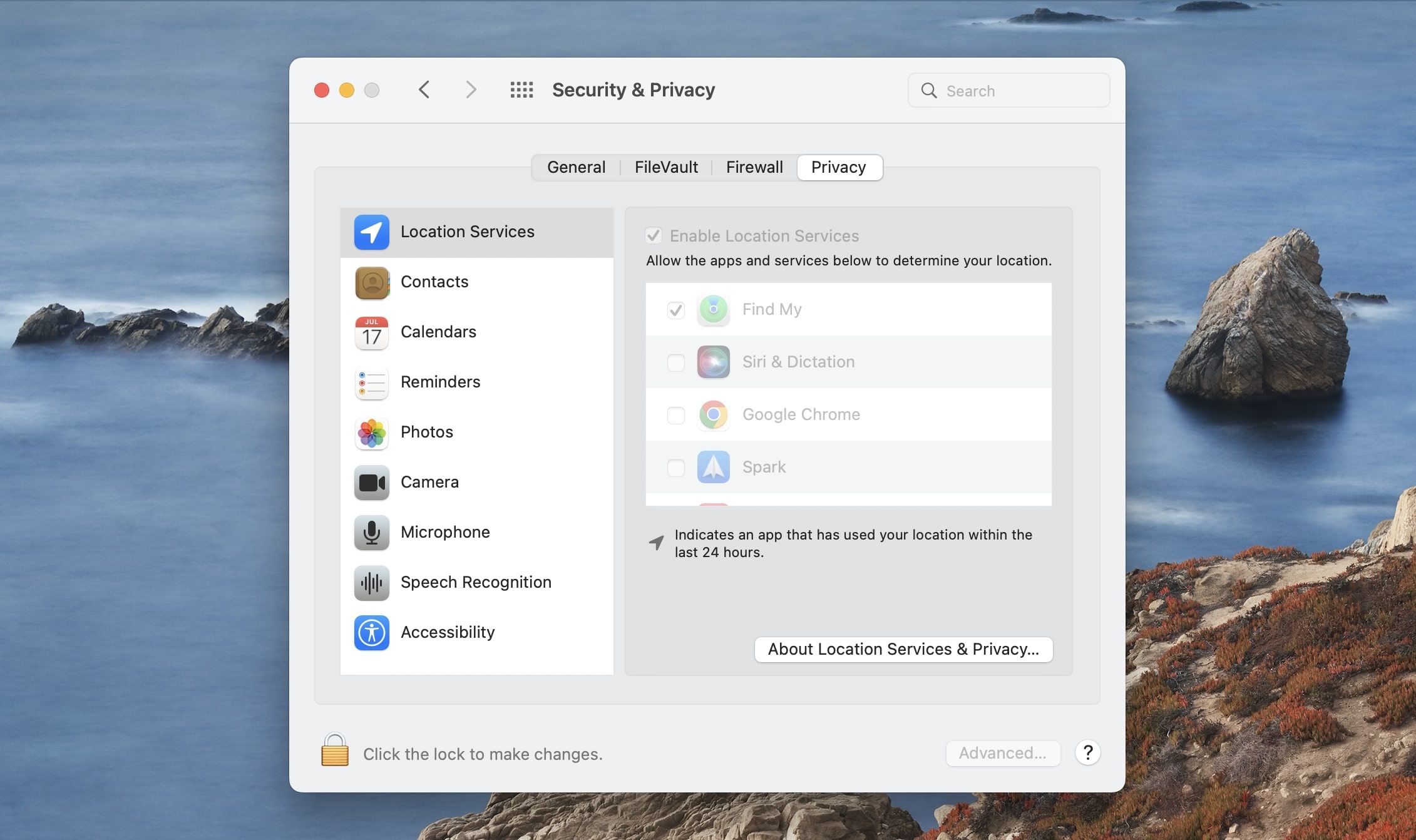

Zachowaj ostrożność podczas przyznawania uprawnień

Zaleca się zachowanie ostrożności podczas autoryzowania dostępu do niektórych aplikacji, zwłaszcza tych uzyskanych z wątpliwych źródeł, ponieważ może to potencjalnie zagrozić prywatności komputera. Przeglądając i weryfikując niezbędne uprawnienia wymagane przez każdą aplikację, można skutecznie zwiększyć bezpieczeństwo komputera Mac.

Z pewnością istnieją przypadki, w których określone aplikacje wymagają określonych uprawnień. W takich sytuacjach kluczowe jest zachowanie ostrożności. Na przykład podczas pobierania aplikacji do przechwytywania zrzutów ekranu na komputerze Mac może ona wymagać dostępu do funkcji ułatwień dostępu. Niemniej jednak, jeśli podstawowy program żąda szerokich uprawnień, należy podejść ostrożnie i powstrzymać się od ich przyznania. W tym momencie rozsądnie byłoby również zweryfikować pozycję oprogramowania przed kontynuowaniem.

Zwróć uwagę na oznaki infekcji

Jeśli po zainstalowaniu określonej aplikacji komputer Mac działa wyjątkowo wolno lub na wyświetlaczu pojawiają się niechciane wyskakujące komunikaty, rozsądnie byłoby sprawdzić system pod kątem podejrzanego złośliwego oprogramowania. Nie zaleca się zakładania, że wolniejsze działanie komputera i trudności są związane wyłącznie z jego wiekiem.

Przestrzeganie tych środków bezpieczeństwa może przyczynić się do zapewnienia, że urządzenie pozostanie bezproblemowe w dłuższej perspektywie.

Zadbaj o bezpieczeństwo swojego Maca

Choć liczba złośliwego oprogramowania wymierzonego w komputery Apple stale rośnie, nie należy tracić spokoju. Zamiast tego należy przyjąć proaktywne podejście do ochrony komputera Mac poprzez wdrożenie środków zapobiegawczych.

Można zacząć od pobrania i wdrożenia oprogramowania antywirusowego na swoim komputerze Apple; jednak przestrzeganie praktyk cyberbezpieczeństwa, które zostały wcześniej wyjaśnione, jest równie ważne.