Wat is een MixNet en hoe werkt het?

Wanneer we onze online privacy willen verbeteren, hebben we vaak twee opties: VPN’s of Tor. De meeste internetgebruikers kiezen voor de eerste optie, terwijl meer technisch onderlegde mensen een combinatie van de twee gebruiken.

In bepaalde gevallen kan MixNet, een minder bekende anonimiteitsoplossing met robuuste privacymogelijkheden, superieur blijken te zijn aan populairdere alternatieven zoals Tor en VPN’s. Men kan zich echter afvragen wat precies de kenmerken zijn? Hoe werkt het? En hoe verhoudt het zich tot andere opties zoals Tor en VPN’s?

Wat is MixNet?

MixNet verwijst naar een netwerkbeveiligingsmechanisme dat privacy en vertrouwelijkheid van online communicatie garandeert door het proces van gegevensverduistering. Door gegevenselementen afkomstig van verschillende bronnen te integreren voordat ze worden verzonden, maakt deze aanpak de identificatie van zowel zender als ontvanger moeilijk voor onbevoegde partijen.

Hoewel de overgrote meerderheid van online informatie beveiligd is door middel van encryptiemethoden, zoals Transport Layer Security (TLS) en Secure Sockets Layer (SSL), blijven bepaalde details binnen de communicatie zichtbaar, die derden kunnen onderzoeken om de identiteit van zowel de zender als de ontvanger te achterhalen. Als antwoord op deze uitdaging gebruiken MixNets een techniek die bekend staat als metadata shuffling om de anonimiteit van de gebruiker te waarborgen.

Hoe werkt een MixNet?

Een MixNet maakt gebruik van een reeks protocollen die zijn ontworpen om informatie die via het netwerk van aangesloten apparaten wordt verzonden te versluieren en te vervormen. Dit omvat het integreren van verschillende gegevensbronnen en het manipuleren van bijbehorende metadata, waardoor het voor onbevoegden vrijwel onmogelijk wordt om nuttige informatie over gebruikersidentiteiten te verzamelen of te anticiperen op de aard van de communicatie die wordt uitgewisseld.

MixNets bestaan uit twee componenten:

PKI, of Public Key Infrastructure, verwijst naar een systeem dat verantwoordelijk is voor het distribueren van de benodigde public key-materialen en netwerkverbindingsinformatie om de werking van het MixNet te vergemakkelijken.

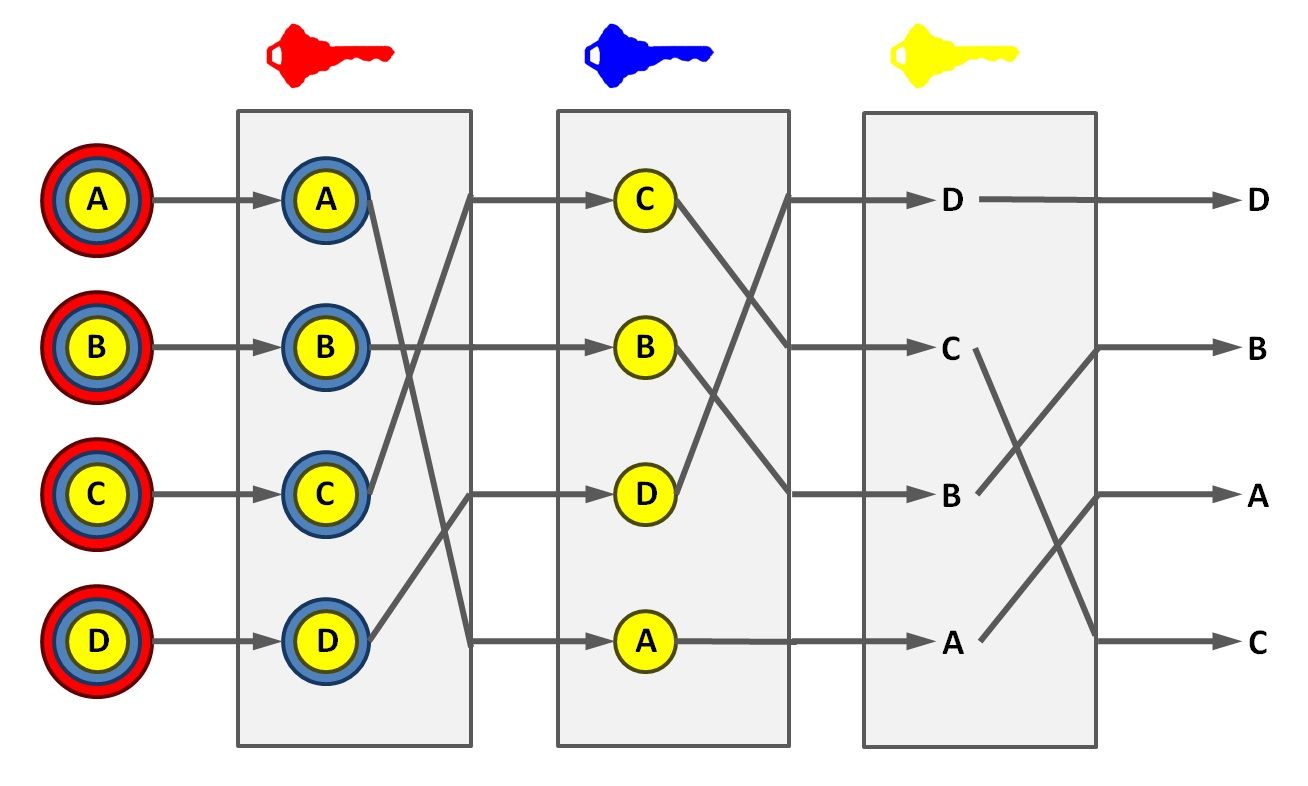

Mixnetwerken maken gebruik van een reeks cryptogebaseerde routes die dienen als tussenpersoon voor inkomende communicatie. Deze routes voeren cryptografische bewerkingen uit op de informatie om elk verband tussen de ontvangen berichten en hun uiteindelijke bestemmingen te verbergen.

De Public Key Infrastructure (PKI) dient als basis voor het Mix-netwerk en speelt een cruciale rol bij het tot stand brengen van vertrouwen tussen de deelnemers.Als de PKI echter gecompromitteerd raakt, komt de integriteit van het hele netwerk in gevaar omdat een aanvaller legitieme knooppunten zou kunnen ondermijnen door ze te vervangen door ongeautoriseerde tegenhangers die onder hun controle staan. Daarom wordt het noodzakelijk dat de PKI ontworpen wordt om op een gedecentraliseerde manier te werken om dergelijke veiligheidsrisico’s te beperken.

Mengprotocollen verwerken informatie door het op te delen in discrete eenheden en het om te zetten in cijfertekst, waardoor het onvindbaar wordt door encryptie. Deze versleutelde cijfertekst wordt via een vooraf bepaalde reeks mengservers verzonden voordat het bij de beoogde ontvanger aankomt. Bovendien dient de integratie van vertragingstijd in deze processen als beveiliging tegen pogingen van tegenstanders die vertrouwen op temporele patronen voor identificatiedoeleinden.

Het gebruik van slechts één mengknooppunt kan privacykwesties adequaat aanpakken; dit brengt echter het risico met zich mee dat er wordt vertrouwd op een enkel foutpunt. Om dit risico te beperken, worden meerdere mengknooppunten gebruikt, die elk dienen als een onafhankelijke entiteit die de algehele anonimiteit van het netwerk verbetert en tegelijkertijd de collectieve robuustheid versterkt.

MixNet vs. Tor

Tor is een prominente technologie gericht op het verbeteren van online privacy en wordt alom gebruikt. Toch gebruikt het een andere strategie om anonimiteit te garanderen.

Tor gebruikt een aanpak die ‘onion routing’ wordt genoemd, waarbij gegevens in meerdere lagen worden versleuteld en via relaisservers die door vrijwilligers worden beheerd, worden verzonden voordat ze bij de beoogde ontvanger aankomen. Een MixNet daarentegen verhult de verbinding tussen zender en ontvanger door hun communicatie samen te voegen, waardoor het moeilijk wordt om een directe relatie tussen hen vast te stellen.

In de configuratie van een Tor-netwerk zijn relais verantwoordelijk voor het versleutelen van informatie met behulp van verschillende cryptografische sleutels, zonder zich bewust te zijn van de bron of beoogde ontvanger van de communicatie. Dit extra niveau van versleuteling bemoeilijkt het identificeren van de herkomst en bestemming.

Tor gebruikt exit nodes, die dienen als de laatste relais binnen het netwerk, om de laatste laag van versleuteling te ontsleutelen voordat het wordt verzonden naar de beoogde ontvanger. Desalniettemin vormt deze regeling een potentiële veiligheidsbedreiging wanneer dergelijke exit nodes kwaadwillend blijken te zijn.

MixNets en Tor gebruiken verschillende strategieën om online anonimiteit te garanderen, wat leidt tot specifieke voordelen en tekortkomingen. MixNets zijn bijvoorbeeld goed in het verhinderen van temporele correlaties en verificatieaanvallen, terwijl Tor goed is in het beveiligen tegen fingerprinting van websites en Sybil-aanvallen.

Daarnaast profiteert Tor van een groter netwerk en een grotere gebruikersbasis, wat bijdraagt aan de grotere robuustheid. MixNets worden daarentegen gekenmerkt door een lagere latentie doordat er minder netwerkrelais betrokken zijn bij het communicatieproces. De keuze voor het ene of het andere hangt af van factoren zoals de gewenste mate van anonimiteit, aanvaardbare latentieniveaus en de vereiste netwerkschaal.

MixNet vs. VPN

Virtuele Private Netwerken (VPN’s) zijn een van de meest gebruikte middelen geworden om online anonimiteit te behouden en de veiligheid te verbeteren, wat voornamelijk wordt toegeschreven aan hun gebruiksvriendelijke installatieproces en de overvloed aan beschikbare serviceproviders in de industrie.

VPN’s brengen een veilige, versleutelde verbinding tot stand tussen de eindgebruiker en een externe server, waarbij de privégegevens van de gebruiker, zoals zijn geografische locatie en online activiteiten, effectief worden verborgen door al zijn internetverkeer te versleutelen. Dit proces maakt het voor onbevoegden onmogelijk om de digitale communicatie van de gebruiker te onderscheppen of te controleren.

In tegenstelling tot MixNets, die cryptografische transformaties toepassen op individuele informatiebits voordat ze worden samengevoegd en verzonden via een reeks tussenpersonen om het moeilijk te maken verbanden te leggen tussen de communicerende partijen en de uitgewisselde inhoud, gebruikt deze methode een alternatieve strategie.

VPN’s kunnen heel nuttig zijn om je geografische locatie te verbergen, veilig verbinding te maken met onbeveiligde draadloze netwerken, toegang te krijgen tot inhoud die geografisch beperkt is en anonimiteit te behouden tijdens het surfen op het web. Omdat je echter moet vertrouwen op een centraal beheerd VPN-servernetwerk, kunnen deze systemen vragen oproepen over betrouwbaarheid en privacy.

In tegenstelling tot VPN’s zijn MixNets efficiënter wanneer robuuste anonimiteit en uitgebreide beveiliging van metadata van het grootste belang zijn. Bovendien hebben ze een lagere latentie en een gedistribueerde netwerkstructuur, in tegenstelling tot de afhankelijkheid van centraal geplaatste servers die VPN’s kenmerken.

Beperkingen van MixNets

MixNets zijn onderhevig aan bepaalde beperkingen, die hun efficiëntie en haalbaarheid in echte toepassingen kunnen verminderen…

De latentie die inherent is aan het mengproces kan de verzending van berichten voorafgaand aan de verspreiding vertragen, wat een kritieke beveiligingsmaatregel is om timingcorrelatieaanvallen tegen te gaan en privacy te garanderen. Dergelijke vertragingen kunnen echter een nadelige invloed hebben op de reactiesnelheid van realtime toepassingen die snelle interactiviteit vereisen.

Het handhaven van een optimale balans tussen het aantal mengknooppunten en het volume van het gebruikersverkeer is essentieel voor een soepele werking van een MixNet-systeem wanneer het wordt opgeschaald om grotere aantallen gebruikers en berichten te kunnen verwerken. Dit proces kan steeds ingewikkelder worden naarmate het netwerk groeit, waardoor de schaalbaarheid van het netwerk een potentiële hindernis wordt die zorgvuldig beheerd moet worden.

De grotere omvang van gegevenspakketten als gevolg van het mengproces kan leiden tot een groter bandbreedtegebruik in vergelijking met directe communicatie, wat een uitdaging kan vormen voor personen met beperkte netwerkcapaciteit of scenario’s die een snelle gegevensoverdracht vereisen.

MixNets kan een uitdaging vormen op het gebied van gebruiksvriendelijkheid omdat gebruikers speciale software moeten installeren of bepaalde communicatieprotocollen moeten gebruiken, waardoor het potentieel voor wijdverspreide acceptatie mogelijk beperkt wordt. Om de betrokkenheid van gebruikers te vergroten, is het essentieel dat deze systemen intuïtieve interfaces en soepele integraties met bestaande platforms bieden.

MixNets zijn gevoelig voor Sybil-aanvallen, waarbij een kwaadwillende actor een groot aantal fictieve entiteiten verzint met de bedoeling ongepaste controle over het netwerk uit te oefenen. Dergelijke acties kunnen resulteren in het omleiden van berichten, het wijzigen van informatie of het schenden van privacy.

Hoewel MixNets een sterke privacybescherming bieden, zijn ze door hun beperkingen minder geschikt voor online privacy. Er zijn echter verschillende nieuwe technologieën die deze beperkingen aanpakken. HOPR maakt bijvoorbeeld gebruik van P2P-netwerken van knooppunten, wat de schaalbaarheid vergroot, terwijl Nym mixknooppunten in lagen rangschikt, waardoor een architectuur ontstaat die meer schaalbaarheid biedt zonder de anonimiteit aan te tasten.

Moet je MixNets gebruiken?

De beslissing om MixNets te gebruiken voor het verbeteren van online privacy hangt af van iemands specifieke vereisten, hun acceptatie van verhoogde latentie en gebruik van bronnen en de geschiktheid van hun softwareprogramma’s.

Mixnets kunnen een goede optie zijn voor mensen die anonimiteit belangrijk vinden bij hun online activiteiten en voor situaties waarin tijd minder belangrijk is. Mixnets bieden echter niet hetzelfde gemak als andere netwerktechnologieën en zijn daarom mogelijk niet ideaal voor gebruikers die gebruiksvriendelijke oplossingen zoeken of gebruikers die afhankelijk zijn van real-time communicatiemiddelen. Uiteindelijk moet er zorgvuldig worden nagedacht over de voordelen, nadelen en implicaties van het gebruik van mixnets voordat er een beslissing wordt genomen over hun geschiktheid.