Hoe DNS-lekken anonimiteit kunnen vernietigen bij het gebruik van een VPN, en hoe ze te stoppen

Als je online anoniem wilt blijven, is een VPN de eenvoudigste oplossing. Met een paar klikken worden je IP-adres, serviceprovider en locatie gemaskeerd voor elke site die je bezoekt en iedereen die je verbinding probeert te bespioneren.

Een DNS-lek kan de beoogde functionaliteit van een Virtual Private Network (VPN) aanzienlijk in gevaar brengen, waardoor iemands vertrouwelijkheid in gevaar komt. Het is essentieel om maatregelen te nemen om dergelijke voorvallen te voorkomen.

Wat is een DNS-lek?

Het DNS (Domain Name System) fungeert als interface tussen URL’s (Uniform Resource Locators) en de bijbehorende IP-adressen (Internet Protocol). Wanneer een gebruiker een bepaalde webpagina opent via zijn internetbrowser, stuurt de browser eerst een zoekopdracht naar een aangewezen DNS-server met de ingevoerde URL. Deze zoekopdracht leidt de browser naar het juiste IP-adres dat bij de genoemde URL hoort.

Internet Service Providers (ISP’s) delegeren DNS-servers gewoonlijk aan gebruikers, waardoor ze gebruikersactiviteiten kunnen volgen en vastleggen wanneer er een verzoek wordt gedaan aan de server. Door gebruik te maken van een Virtual Private Network (VPN) worden DNS-verzoeken echter omgeleid via het VPN in plaats van rechtstreeks vanuit de webbrowser te worden verzonden. Deze tactiek helpt om iemands browsegeschiedenis te verbergen voor de nieuwsgierige ogen van de ISP.

Het is inderdaad mogelijk voor bepaalde browsers om het gebruik van een Virtual Private Network (VPN) te omzeilen en in plaats daarvan Domain Name System (DNS) verzoeken rechtstreeks naar een Internet Service Provider (ISP) te sturen, wat bekend staat als een DNS-lek. Hierdoor kunnen gebruikers denken dat ze veilig en verborgen zijn voor online controle, terwijl dat niet zo is, omdat hun ware locatie en activiteiten nog steeds zichtbaar kunnen zijn.

DNS-lekken zijn niet noodzakelijkerwijs een probleem met betrekking tot online privacy, aangezien ze specifiek betrekking hebben op het monitoren door iemands internetprovider (ISP) van hun surfactiviteiten op het web. Ze hebben geen invloed op surveillance door entiteiten zoals de National Security Agency (NSA), of enige andere vorm van elektronisch afluisteren.

Het is onmiskenbaar dat een dergelijk voorval aanzienlijke uitdagingen met zich meebrengt. Daarom wordt het identificeren en oplossen van het probleem noodzakelijk om verdere negatieve gevolgen te beperken.

Hoe een DNS-lek te diagnosticeren

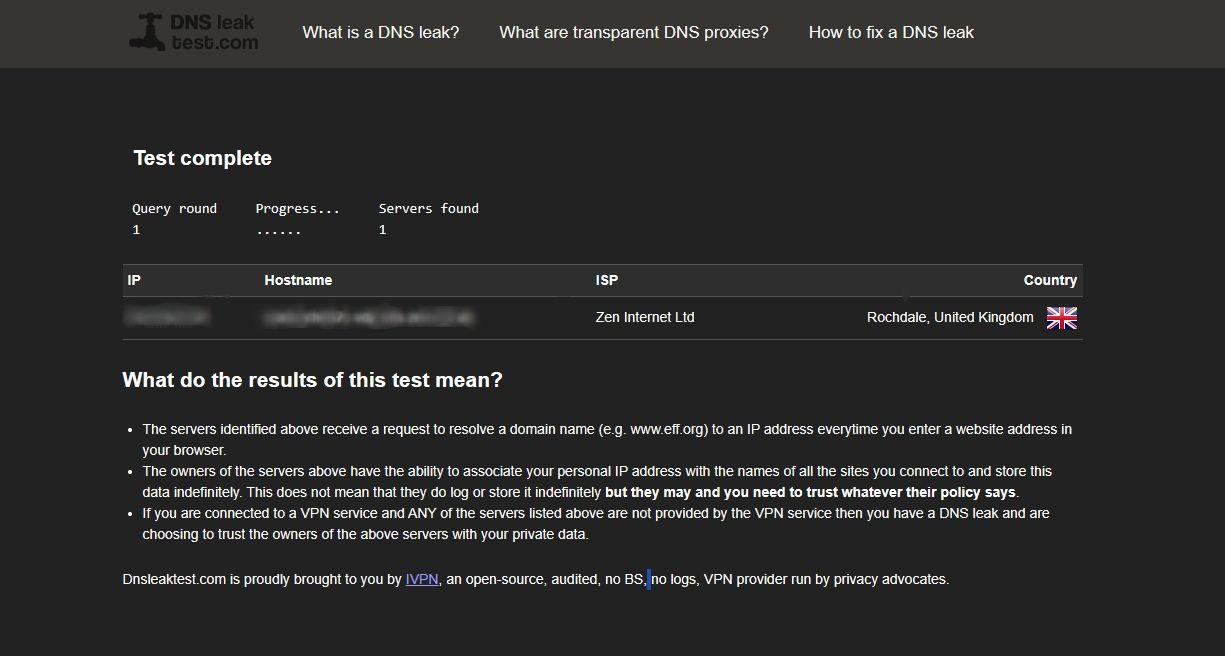

Als uw computer de standaardinstellingen gebruikt en DNS-verzoeken niet door de DNS-server van het VPN stuurt, zal het niet voor de hand liggen; u zult een lektest moeten gebruiken. Gelukkig is er een gemakkelijke om te onthouden: www.dnsleaktest.com .

Ga naar onze website en selecteer de optie “Standaardtest” door erop te klikken.Als je je zorgen maakt over je privacy, kun je ook kiezen voor de “Uitgebreide test”, die een iets bredere analyse biedt, maar wel meer tijd kost.

Als een gebruiker zijn eigen land en internetprovider in de lijst met resultaten ziet staan, zal hij merken dat zo’n ISP de mogelijkheid heeft om zijn netwerkverbinding te controleren. Deze omstandigheid wordt onwenselijk geacht.

Hoe een DNS-lek te stoppen

Om het risico op DNS-lekken in de toekomst te verkleinen, wordt aangeraden bepaalde voorzorgsmaatregelen te nemen. Door deze stappen uit te voeren, kan men effectief voorkomen dat dit probleem zich verder voordoet.

DNS-servers wijzigen

Een effectieve methode om uw online privacy te beschermen wanneer u een DNS-server van uw Internet Service Provider (ISP) gebruikt, is om uw DNS-instellingen te wijzigen en een alternatieve DNS-provider te selecteren. Hoewel dit het uitlekken van DNS niet per se voorkomt, kan het overschakelen naar een andere DNS-server de internetbrowserprestaties verbeteren.

De bovengenoemde DNS-servers (Domain Name System) zijn zorgvuldig onderhouden, zodat gebruikers verzekerd zijn van optimale prestaties en een robuuste beveiliging.

⭐Open DNS (voorkeur: 208.67.222.222, alternatief: 208.67.222.220)

De Comodo Secure DNS-server van voorkeur bevindt zich op IP-adres 8.26.56.26, terwijl een alternatieve optie te vinden is op 8.20.247.20.

Het openbare domeinnaamsysteem van Google, met zijn primaire server op IP-adres 8.8.8.8 en secundaire server op IP-adres 8.8.4.4, wordt aanbevolen voor gebruik.

Ontdek onze uitgebreide bron voor het aanpassen van domeinnaamsysteemconfiguraties op Windows 11, ontworpen voor een naadloze overgang tussen servers.

Gebruik een VPN met DNS-lekbescherming

Bepaalde virtuele privénetwerken zijn uitgerust met een functionaliteit die de DNS-query’s (Domain Name System) van de gebruiker controleert en ervoor zorgt dat deze verzoeken via het VPN worden geleid in plaats van rechtstreeks naar de Internet Service Provider (ISP), wat betekent dat de DNS-servers van het VPN worden gebruikt in plaats van die van de ISP.

Om na te gaan of uw Virtual Private Network (VPN) is uitgerust met deze beveiligingsmaatregel, gaat u naar het instellingenmenu. Je zou een functie moeten vinden die het mogelijk maakt om potentiële DNS-lekken te controleren en vervolgens te voorkomen dat ze zich voordoen.

De hierboven genoemde Virtual Private Network (VPN) serviceproviders zijn uitgerust met zowel Domain Name System (DNS) lekbeschermingsfuncties als mogelijkheden voor het uitvoeren van DNS-lektests, waaronder:

⭐NordVPN.

⭐ExpressVPN.

⭐SurfShark.

⭐PureVPN.

⭐Astrill VPN.

⭐IPVanish.

Zorg ervoor dat uw configuratie geschikt is als u een van deze Virtual Private Networks gebruikt. Als u zich zorgen maakt over de controle door ISP’s en u hebt nog geen VPN, dan kan het verstandig zijn om uw opties te heroverwegen.

VPN-monitoring software gebruiken

Bepaalde VPN-monitoring tools bieden extra functionaliteit om DNS-lekken aan te pakken, die kunnen optreden wanneer een apparaat de VPN-server niet als standaardgateway gebruikt. De premium editie van VPNCheck biedt bijvoorbeeld deze functie, naast OpenVPN Watchdog als er gebruik wordt gemaakt van het OpenVPN-protocol.

Vanwege het feit dat het gebruik van premium software-oplossingen de exclusieve manier is om lekken via deze methode aan te pakken, is het hoogst onwaarschijnlijk dat deze aanpak de voorkeur zal genieten van een aanzienlijk aantal mensen, tenzij ze al gebruik maken van controle-instrumenten voor virtuele privénetwerken (VPN’s) om de volledige veiligheid van hun VPN-verbindingen te garanderen.

Teredo-tunneling uitschakelen

Teredo is een Windows-nativetechnologie die communicatie mogelijk maakt tussen twee verschillende IP-protocollen - IPv4 en IPv6. Deze twee versies van het Internet Protocol bestaan naast elkaar in de wereldwijde netwerkinfrastructuur, waardoor het soms nodig is om mechanismen zoals Teredo te gebruiken voor hun interactie. Van Teredo is echter bekend dat het bijdraagt aan DNS-lekincidenten. Gebruikers kunnen daarom overwegen om deze functionaliteit uit te schakelen voor optimale prestaties.

Om Teredo uit te schakelen, volgt u deze stappen om toegang te krijgen tot de opdrachtprompt en voert u de gegeven instructie in het juiste veld in:

netsh interface teredo set state disabled

Om de functionaliteit van Teredo te herstellen in het geval deze opnieuw moet worden geactiveerd, kunt u de volgende opdracht gebruiken:

netsh interface teredo set state type=default

De kans op DNS-lekken op uw apparaat zal aanzienlijk afnemen zodra Teredo is gedeactiveerd.

Gebruik een webbrowser die gericht is op privacy

Hoewel veel mensen populaire internetbrowsers zoals Google Chrome, Mozilla Firefox of Safari van Apple gebruiken voor hun dagelijkse surfactiviteiten, is het belangrijk om te weten dat bepaalde alternatieve browsers speciaal zijn ontwikkeld met de bedoeling om iemands anonimiteit te bewaren tijdens het surfen op het World Wide Web. Een voorbeeld hiervan is de Tor-browser, die een techniek gebruikt die bekend staat als “onion routing” om de unieke identificatie (IP-adres) van de gebruiker en alle bijbehorende online transacties te verbergen. Als onderdeel van dit proces verhult de browser ook effectief alle verzoeken die door het DNS (Domain Name System) worden gedaan, waardoor de kans op mogelijke “DNS-lekken” aanzienlijk wordt verkleind.

Houd er rekening mee dat privacygerichte webbrowsers zoals Tor weliswaar een aanzienlijke bescherming bieden tegen DNS-lekken, maar dat ze geen absolute immuniteit bieden. In plaats daarvan is hun primaire doel om het risico op dergelijke voorvallen te minimaliseren. Om de kans op DNS-lekken aanzienlijk te verkleinen, kan het verstandig zijn om zowel een privacy-gerichte webbrowser als een Virtual Private Network (VPN) te gebruiken.

Stop die lekken

Bij het gebruik van een Virtual Private Network (VPN) is het cruciaal om bedacht te zijn op mogelijke kwetsbaarheden zoals DNS-lekken, die onbedoeld grotere hoeveelheden gegevens kunnen vrijgeven dan aanvankelijk verwacht. Om dit risico te beperken, is het raadzaam de bovenstaande aanbevelingen op te volgen om te controleren of er lekken zijn en deze onmiddellijk aan te pakken om ervoor te zorgen dat de vertrouwelijkheid van uw gevoelige informatie en online activiteiten intact blijft.