Hoe gebruik je Nmap op Linux om te zien wie er op je Wi-Fi-netwerk zit?

Belangrijkste opmerkingen

Met behulp van de netwerkscanner Nmap kan moeiteloos worden vastgesteld hoeveel apparaten er momenteel zijn aangesloten op de Wi-Fi-router.

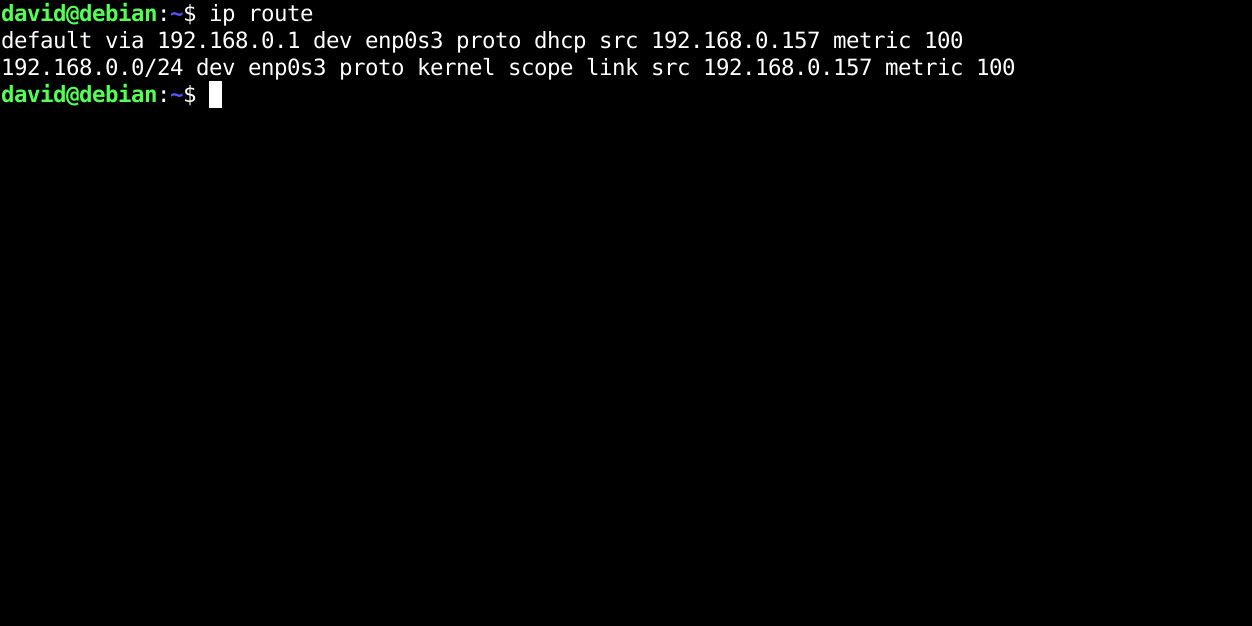

Om het IP-adres (Internet Protocol) van een router te achterhalen, kan men de opdracht “ip route” gebruiken in de opdrachtprompt of het terminalvenster. Hiermee kan het IP-adres van het apparaat dat als router in een computernetwerk fungeert, worden achterhaald en geïdentificeerd.

Gebruik Nmap in combinatie met het IP-adres van de router om een uitgebreide lijst van verbonden apparaten binnen je draadloze netwerk te genereren.

Als je wilt weten welke apparaten met je residentiële gateway verbonden zijn, overweeg dan om de formidabele netwerkscanner Nmap te gebruiken, die deze bepaling mogelijk maakt door een enkel commando uit te voeren.

Krijg je Wi-Fi-IP-adres

Om te beginnen is het belangrijk om het interne IP-adres van je draadloze router te bepalen. Veel van dergelijke apparaten maken gebruik van een privé IP-adres dat niet kan worden gerouteerd binnen hun netwerk en dat Network Address Translation (NAT) gebruikt om gegevens tussen het lokale netwerk en het internet te verzenden. Er zijn drie verschillende IPv4 adresbereiken die gereserveerd zijn voor privé netwerken, namelijk 10.0.0.0/8, 172.16.0.0/12 en 192.168.0.0/16.

Gebruik de opdracht “ip route” in de terminal om het IP-adres van je router te vinden als dit onbekend is. Zoek naar de naam “default”. In gevallen waar er slechts een enkele internetverbinding is en geen subnetwerken worden gebruikt, zou dit item het gateway-adres van de router moeten weergeven.

Controleer je subnetmasker

IPv4-adressen maken gebruik van een subnetmasker om onderscheid te maken tussen het deel van het adres dat overeenkomt met het netwerk en het deel dat de individuele host aanduidt. Het 192.168.0.0 netwerk gaat bijvoorbeeld vergezeld van een subnetmasker van 255.255.255.0. Bij het openen van de webgebaseerde router configuratie-interface kan men een adres tegenkomen met dezelfde structuur, wat aangeeft dat het eerste drietal cijfers - “192.168.0” - betrekking heeft op het netwerk.

Dit specifieke subnetmasker biedt een totaal van 256 IP-adressen, wat over het algemeen voldoende wordt geacht om te voldoen aan de vereisten van kleinere huishoudelijke of bedrijfsnetwerken.

Hulpprogramma’s zoals het Linux ip commando en Nmap gebruiken de Classless Inter-Domain Routing (CIDR) notatie bij het weergeven van subnetmaskers. Bij deze methode gaat er een alfanumerieke tekenreeks vooraf aan het IP-adres, samen met het aantal bits waaruit het genoemde masker bestaat.Een 255.255.255 subnetmasker komt bijvoorbeeld overeen met een lengte van 24 bits; de identificatie van onze netwerkinterface en de bijbehorende configuratie van het netmasker leveren dus een combinatie op van 192.168.0.1/24 volgens de CIDR-specificatie.

Gebruik Nmap

Gebruik dit hulpprogramma niet op ongeautoriseerde draadloze netwerken, aangezien het strikt beperkt is tot het scannen van uw persoonlijke of toegestane netwerk.

Met deze informatie kunt u Nmap gebruiken om een lijst te maken van de clients op uw Wi-Fi-netwerk. Als je het niet hebt geïnstalleerd, kun je dat op Ubuntu en Debian doen met dit commando:

sudo apt install nmap

En op Arch:

sudo pacman -S nmap

En op distro’s uit de Red Hat familie:

sudo dnf install nmap

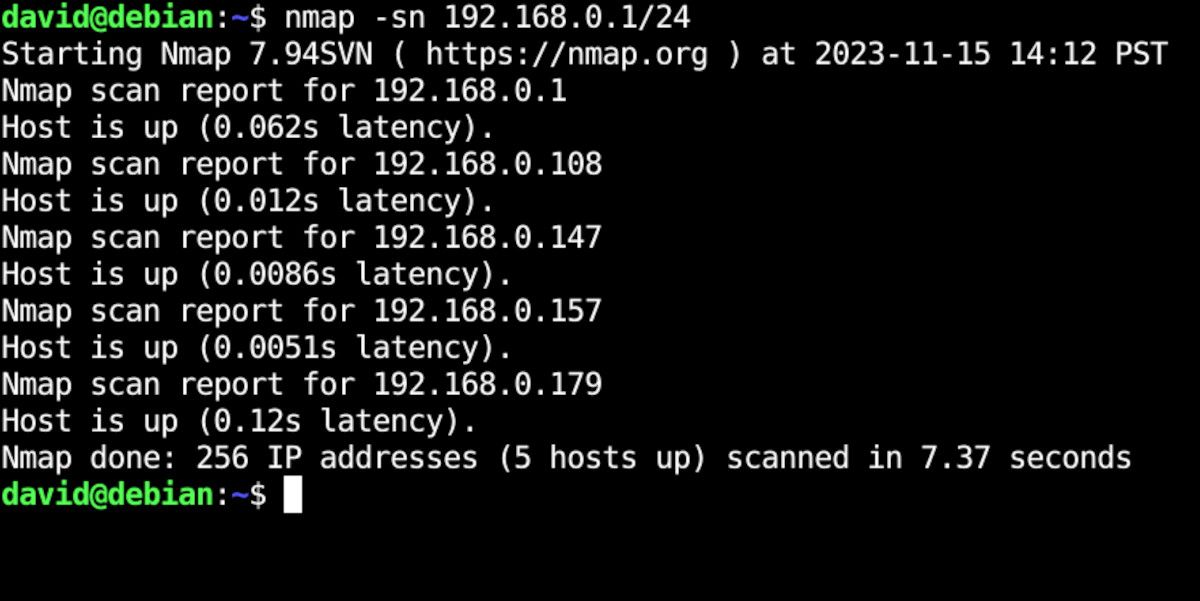

Om een lijst van verbonden apparaten binnen je netwerk te genereren, kun je de “-sn” vlag gebruiken in combinatie met het Internet Protocol (IP) adres van de router en het Classless Inter-Domain Routing (CIDR) netmasker. Deze methode toont de IP-adressen van alle knooppunten die met het netwerk verbonden zijn zonder een uitgebreide beoordeling van hun mogelijkheden of kwetsbaarheden uit te voeren. Ter illustratie kan het volgende commando worden getypt:

nmap -sn 192.168.0.1/24

Nu kun je zien wie er op je netwerk zit

Nmap, een formidabele netwerkscantool die speciaal is ontworpen voor Linux-besturingssystemen, stelt gebruikers in staat om de apparaten die op hun draadloze netwerken zijn aangesloten met opmerkelijk gemak en efficiëntie via commandoregelinterfaces te achterhalen.