5 個最佳 Linux 目錄爆破工具

要點

目錄暴力破解(也稱為目錄列表)是白帽黑客在滲透測試期間使用的一種重要方法,用於發現 Web 服務器或軟件平台中隱藏的目錄和數據。

Linux 提供了各種旨在促進目錄爆發的強大工具,包括 DIRB、DirBuster、Gobuster、ffuf 和 dirsearch。這些實用程序提供了有效的方法來檢測和利用易受暴力攻擊的目錄。

此類工具簡化了將 HTTP 請求傳輸到 Web 託管服務的過程,並嘗試推斷未公開的文件夾結構,以便找到未在網站導航元素或站點地圖中明確顯示的資產。

為了有效地對 Web 應用程序進行滲透測試,在初始階段識別系統內的潛在目錄至關重要。此類目錄可能包含有價值的數據和見解,可以極大地幫助發現應用程序中的漏洞並最終增強其整體安全狀況。

值得慶幸的是,存在大量在線資源,它們通過自動化並加速其執行來促進目錄暴力破解過程。下面列舉了五種基於 Linux 的工具,這些工具旨在識別 Web 應用程序基礎設施中的隱藏目錄。

什麼是目錄爆破?

目錄爆破,也稱為“暴力攻擊”,是道德黑客程序中使用的一種方法,用於發現網絡服務器或軟件平台上隱藏的目錄和文件。該方法需要通過推斷其名稱或遍歷普通目錄名和文件名的目錄來系統地嘗試訪問各種目錄。

執行目錄爆發通常需要利用自動軟件或腳本程序,通過探測各種目錄和文件名來搜索未在站點導航結構或站點地圖中明確引用或索引的文件,從而將 HTTP 查詢傳輸到 Web 服務器。

一些在線資源提供了大量免費進行目錄爆發的選項。在未來的滲透測試工作中可以使用的一些推薦工具包括:

DIRB

DIBR 是一個通過命令行使用的受人尊敬的 Linux 實用程序,它可以掃描和強制探測 Web 應用程序中的目錄。通過使用預定義的單詞列表,它可以系統地識別與指定網站的統一資源定位器 (URL) 相關的潛在目錄實例。

Kali Linux 預裝了 DIRB;但是,如果沒有它,請放心,獲取它是一個輕鬆的過程。只需執行一個簡單的命令即可安裝它。

對於基於 Debian 的發行版,運行:

sudo apt install dirb

對於其他 Linux 發行版(例如 Fedora 和 CentOS),請按照以下步驟操作:

sudo dnf install dirb

在 Arch Linux 上,運行:

yay -S dirb

如何使用 DIRB 暴力破解目錄

使用暴力技術來探索 Web 應用程序中的目錄的過程涉及利用特定的命令或腳本來嘗試訪問各種目錄路徑,直到發現可訪問的路徑。此方法可以自動化並遠程執行,允許未經授權訪問存儲在目錄中的敏感信息。值得注意的是,此類攻擊可能會造成嚴重後果,包括數據丟失、系統受損和法律後果。因此,實施適當的安全措施(例如防火牆、入侵檢測系統和強大的身份驗證協議)以防止此類攻擊的發生至關重要。

dirb [url] [path to wordlist]

可以通過嘗試使用以下命令強制訪問 https://example.com 來觀察此概念的演示:

dirb https://example.com wordlist.txt

或者,您可以在不指定特定單詞列表的情況下執行命令,依靠 DIRB 的預定義默認單詞列表“common.txt”來執行目標網站的分析。

dirb https://example.com

毀滅戰士

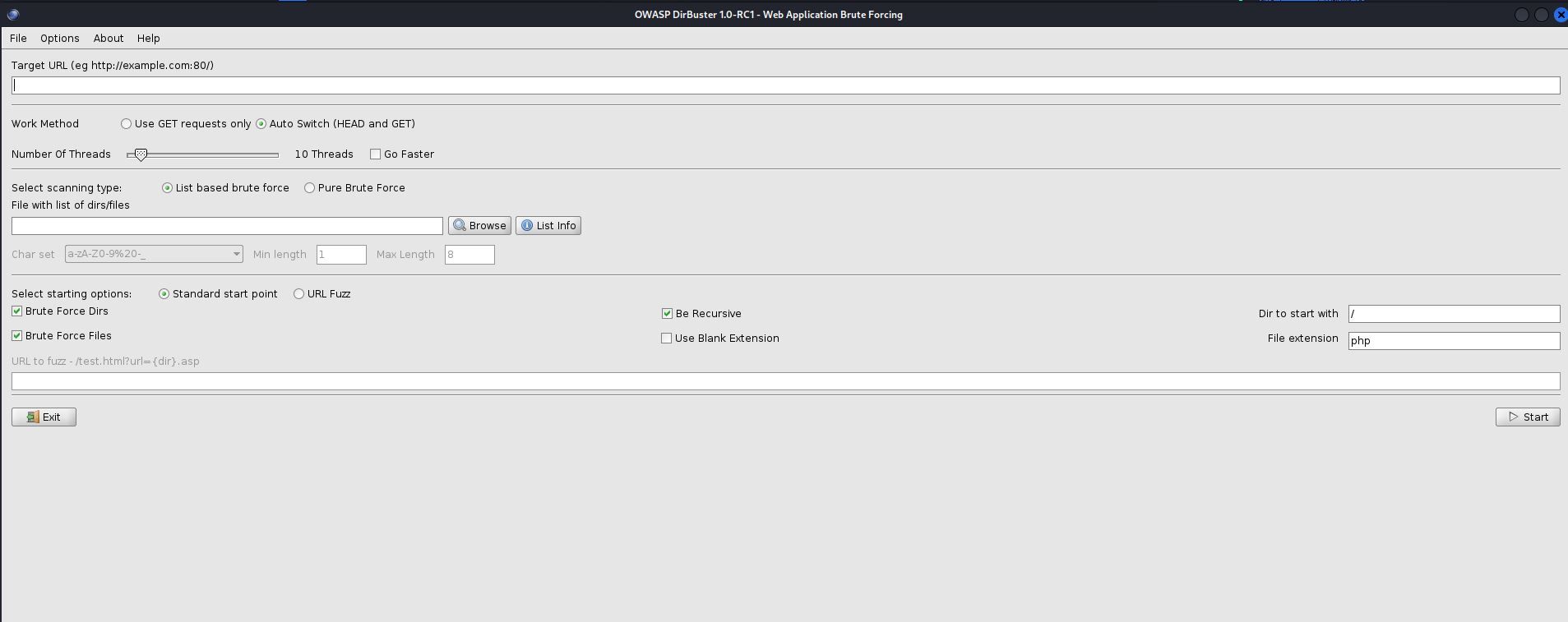

DirBuster 和 DIRB 都是用於目錄暴力破解的工具,它們的功能有一些顯著的差異。雖然 DIRB 主要是一個命令行工具,但 DirBuster 提供了圖形用戶界面 (GUI),為用戶提供了一種更簡單的方法來瀏覽目錄暴力攻擊的過程。此外,雖然 DIRB 使用戶能夠自定義掃描的各個方面,例如根據狀態代碼等特定參數過濾結果,但 DirBuster 通過在其 GUI 中提供更全面的自定義選項集進一步擴展了此功能。

您可以選擇通過指定線程數以及定義搜索過程中應針對的特定文件擴展名來建立所需的掃描速度。

為了使用我們的高級工具啟動對指定網址的全面評估,請輸入所需的目標URL,選擇您的首選單詞列表,指定任何適用的文件擴展名,並可選擇確定最佳性能所需的並發線程數。輸入所有必要的參數後,只需單擊“開始”按鈕即可開始該過程。

隨著掃描過程的展開,DirBuster 提供了一個界面,顯示未覆蓋的目錄和文件。用戶能夠感知每個查詢的處理(例如,200 OK 和 404 Not Found),以及檢測到的元素的位置。此外,它還可以將掃描結果保存在報告中,以方便將來的檢查和記錄發現。

DirBuster 已安裝在 Kali Linux 上,但您可以輕鬆地在 Ubuntu 上安裝 DirBuster。

巨霸

Gobuster 是一種使用 Go 編程語言開發的高級命令行實用程序,旨在通過稱為目錄和文件暴力破解。

為了在基於 Debian 的操作系統(例如 Kali Linux)上成功實施 Gobuster,請在終端或命令提示符中執行以下命令:

sudo apt install gobuster

要在任何版本的 Red Hat Enterprise Linux (RHEL) 上安裝軟件包,請執行以下命令:

sudo dnf install gobuster

在 Arch Linux 上,運行:

yay -S gobuster

或者,如果您安裝了 Go,請運行:

go install github.com/OJ/gobuster/v3@latest

如何使用 Gobuster

為了利用 Gobuster 對 Web 應用程序進行目錄遍歷攻擊,可以遵循提供的語法,如下所示:

gobuster dir -u [url] -w [path to wordlist]

以更精細的方式,讓我們考慮一個希望強制訪問網站“https://example.com ”內的目錄的實例。相應的命令類似於以下格式:

gobuster dir -u https://example.com -w /usr.share/wordlist/wordlist.txt

呼呼

FFuf 是一款極其快速且用戶友好的 Web 模糊測試和目錄遍歷工具,使用編程語言 Go 開發。其適應性和快速性能贏得了用戶的廣泛讚譽。

為了運行使用 Go 編程語言開發的“ffuf”程序,必須在 Linux 計算機上安裝兼容版本的 Go(版本 1.16 或更高版本)。要驗證您當前安裝的 Go 是否符合要求的規範,您可以在終端上執行以下命令:

go version

要安裝 ffuf,請運行以下命令:

go install github.com/ffuf/ffuf/v2@latest

或者,可以下載 GitHub 存儲庫並執行必要的命令來構建它,如下所示:

git clone https://github.com/ffuf/ffuf ; cd ffuf ; go get ; go build

如何使用 ffuf 暴力破解目錄

使用ffuf工具進行目錄暴力破解的基本結構可以概括如下:

ffuf -u [URL/FUZZ] -w [path to wordlist]

為了對“https://example.com ”網站進行安全評估,可以執行以下命令:

ffuf -u https://example.com/FUZZ -w wordlist.txt

目錄搜索

DirSearch 是一個有效的命令行實用程序,它採用強力技術來識別和枚舉 Web 應用程序中的目錄。其顯著的屬性之一是其視覺上吸引人的輸出,它是在基於終端的環境中呈現的。

“pip install DirSearch”。

pip install dirsearch

或者,可以通過在終端或命令提示符中執行以下命令,從相應的 GitHub 存儲庫下載項目的源代碼:

git clone https://github.com/maurosoria/dirsearch.git --depth 1

如何使用 dirsearch 暴力破解目錄

使用 dirsearch 強制搜索目錄的基本結構可以表示如下:

dirsearch -u [URL]

為了成功獲得對“https://example.com ”上託管的目錄的未經授權的訪問,可以採用一種稱為“暴力破解”的技術。這涉及系統地嘗試各種用戶名和密碼組合,直到找到允許訪問所需目錄的有效組合。暴力破解過程通常使用自動化工具或腳本來加快試錯過程,並增加在更短的時間內成功的可能性。

dirsearch -u https://example.com

使用工具自動執行網絡安全任務

毫無疑問,利用這些資源可以節省大量時間,否則這些時間將花在試圖通過手動推測來辨別這些路徑上。在網絡安全領域,時間是寶貴的商品,專業人員必須利用可用的開源解決方案來有效地簡化他們的日常生活。

探索 Linux 上大量的可用資源(例如眾多免費實用程序)可以顯著提高工作效率。通過簡單地仔細閱讀和選擇那些符合個人喜好的內容,用戶可以優化他們的工作流程。