什麼是冷啟動攻擊?您能防禦它嗎?

要點

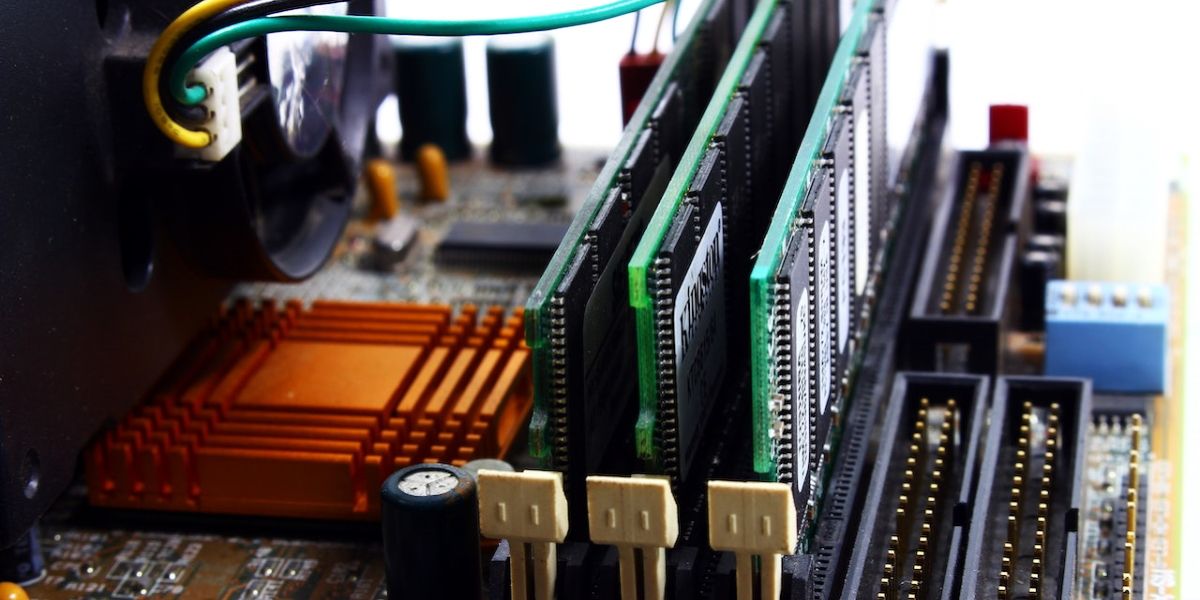

冷啟動攻擊是網路安全領域的強大對手,因為它們專門針對電腦的揮發性記憶體 (RAM)。這些惡意行為需要直接物理存取受害者的設備,從而對儲存資料的機密性構成重大風險。

關閉電腦電源後,暫時儲存在隨機存取記憶體 (RAM) 中的資料不會立即消失;而是會立即消失。相反,它在過渡期間仍然可以訪問,從而存在遭受未經授權入侵的潛在漏洞。網路犯罪分子可以透過使用特製的可啟動 USB 裝置來利用此窗口,使他們能夠在 RAM 的內容被永久擦除或覆蓋之前提取這些內容。

為了防範冷啟動攻擊的威脅,必須透過保護其直接環境和使用加密軟體來確保電腦的實體安全。此外,應考慮限制從外部來源啟動設備的能力,並採取措施消除資料殘留,以減少漏洞。不斷意識到新出現的網路安全風險並對任何潛在違規或惡意活動跡象保持警惕至關重要。

據報道,即使電腦關閉,惡意行為者仍可能能夠存取和獲取儲存在其隨機存取記憶體 (RAM) 中的敏感資訊。這種現像被稱為“持久性儲存”,是指某些類型的記憶體能夠長時間保留資料的能力,有時甚至在斷電後也是如此。雖然此功能旨在透過允許更快地檢索常用資訊來增強系統效能,但它也帶來了潛在的漏洞,必須仔細管理該漏洞,以防止未經授權的存取或竊取機密資料。

冷啟動攻擊是一種主要針對電腦 RAM 的進階威脅,對資料安全帶來重大風險。 Comprehending the mechanisms through which such attacks operate and the perils they pose is likewise indispensable for taking preventative measures against them-yet should one fall victim to such an assault, it can be immensely challenging to mitigate due to the requirement of physical access to the affected裝置.

什麼是冷啟動攻擊?

冷啟動攻擊是一種相對罕見但有效的網路攻擊形式,特別是那些以電腦系統的隨機存取記憶體 (RAM) 為目標的攻擊。與主要針對軟體漏洞的許多其他網路安全風險不同,冷啟動攻擊代表的是植根於物理的入侵。這些攻擊的主要目的是誘導受影響的設備關閉電源或進行硬重置,從而為攻擊者提供未經授權存取 RAM 的機會。

關閉電腦電源後,通常認為暫時儲存在隨機存取記憶體 (RAM) 中的任何敏感資訊(例如登入憑證和加密金鑰)將立即被刪除。然而,與預期相反,這個刪除過程可能不會立即發生。儘管被認為是暫時的,但此類資料的殘留仍然可以暫時保留在記憶體模組中(儘管時間很短),如果不採取適當的預防措施,就會為潛在的未經授權的存取留下空間。

冷啟動攻擊的關鍵因素涉及攻擊者物理存取目標設備的能力。當攻擊者靠近設備時(例如在辦公室環境或共享工作空間內),這會帶來更高的威脅等級。通常,這些攻擊是使用特製的可啟動 USB 驅動器執行的,該驅動器使設備能夠根據入侵者所需的配置啟動。

冷啟動攻擊提醒我們,安全的實體維度在防範網路威脅方面發揮著至關重要的作用。儘管此類攻擊的概念似乎令人畏懼,但必須認識到,執行這些操作所需的技能和資源通常不屬於普通個人的權限範圍。儘管如此,採取預防措施來保護運算設備免受虛擬和有形攻擊仍然是謹慎的做法。

冷啟動攻擊如何運作?

冷啟動攻擊利用了運算設備中隨機存取記憶體 (RAM) 的固有特性。為了理解這種類型的攻擊,我們必須先了解在關閉電腦的過程中 RAM 中的資訊會發生什麼情況。直覺上,人們會認為斷電後,RAM 中保存的資料會立即消失。然而,這並不完全準確;相反,在完全刪除此類數據之前,存在短暫的檢索機會。冷啟動攻擊的根本基礎正是源自於這種現象。

在獲得對受害者電腦系統的未經授權的實體存取權後,網路犯罪分子通常會利用專門設計的 USB 裝置來啟動強制關閉或重新啟動操作。透過這樣的手段,可能會誘導受感染的運算平台公開其易失性記憶體內容,以用於後續檢查和資料擷取的目的。此外,眾所周知,惡意行為者會部署惡意軟體代理,這些代理能夠將受影響電腦 RAM 的內容傳輸到外部儲存設備,以供進一步利用和非法使用。

網路攻擊期間可能收集的資料範圍包括敏感的個人詳細資料以及強化金鑰。一旦獲得,攻擊者就會仔細檢查這些信息,以尋找任何有價值或有用的信息。及時性是此評估中的關鍵因素,因為長時間的停機可能會由於記憶體系統斷電而導致儲存資料的完整性喪失。因此,網路犯罪分子必須迅速採取行動,以最佳方式恢復從他們的攻擊中收集到的任何潛在情報。

冷啟動攻擊具有較高的效力,因為它們能夠繞過傳統的安全措施,包括防毒程式和加密工具。這是因為此類攻擊集中於利用電腦的實體內存,這超出了旨在防範數位威脅的傳統安全協議的範圍。

防範安全軟體和冷啟動攻擊

為了防止冷啟動攻擊(冷啟動攻擊利用 RAM 的揮發性並需要實體存取),需要結合實體和基於軟體的安全措施。因此,實施嚴格的實體安全協定至關重要,特別是在儲存敏感資訊的設備(例如機構環境中的設備)周圍。目的應該是防止未經授權的個人存取這些系統。

全盤加密技術對於保護敏感資訊非常有價值;然而,冷啟動攻擊造成的潛在威脅可能會削弱它們的有效性。在這種情況下,如果對手可以實際存取設備並獲得對其電源的控制,則可以在作業系統有時間刪除加密金鑰之前從易失性記憶體中提取加密金鑰。因此,如果這些金鑰落入未經授權的手中,加密資料的完整性可能會受到損害。幸運的是,有創新的安全措施,包括基於硬體的解決方案,例如可信任平台模組(TPM),它們透過將加密金鑰儲存在易失性記憶體儲存範圍之外來幫助緩解此漏洞。透過採用這些先進的機制,組織可以增強其安全性的穩健性

另一種方法是調整電腦的基本輸入/輸出系統 (BIOS) 或統一可擴展韌體介面 (UEFI) 設置,以禁止從 USB 驅動器等外部設備啟動。雖然此措施可能會阻止透過外部可啟動媒體對 RAM 內容進行未經授權的訪問,但它並不能保證完全防止那些擁有足夠時間和實體存取權來規避此類限制的堅定對手。

解決資料殘留問題

對抗冷啟動攻擊的一種有效方法涉及解決資料持久性問題,即儘管嘗試在儲存和記憶體系統中刪除或初始化,資訊仍會持久保留。解決這個問題的一個可行的解決方案包括採用記憶體清理策略,保證在系統關閉或重新啟動時從 RAM 中完全消除敏感資訊。

超越冷啟動威脅

針對冷啟動攻擊的有效防護措施包括強大的加密方法、嚴格的電腦系統實體安全措施以及例行軟體升級。掌握隨機存取記憶體 (RAM) 的複雜性,特別是其保留特性,說明了主動網路安全措施的重要性。熟悉冷啟動攻擊的機制可以作為認識這個關鍵問題的寶貴學習經驗。持續保護數位資產是一個持續的過程,需要在不斷變化的網路威脅中堅定不移地努力。加強防禦態勢可以培育一個有彈性的數位環境,其範圍不僅限於抵消冷啟動攻擊,還包括阻止其他威脅性的線上攻擊