通過“All Things N”升級您的 IT 技能!

人們對人工智能藝術生成器感到興奮,因為它們具有將提示轉化為精美藝術品的令人印象深刻的能力。但許多用戶也希望使用自己的照片,而不是僅僅依賴人工智能,從而增加一絲獨特性。

在這篇文章中,我們將研究幾種出色的基於人工智能的藝術生成工具,這些工具在為照片賦予精緻的藝術觸感方面表現出了非凡的熟練程度。

使用您自己的照片創作藝術 評估各種基於人工智能的攝影到藝術服務的一種有效方法是對所有候選人使用一致的參考圖像,如我們之前提供的照片示例所示。

為了捕捉文森特·梵高的獨特風格,我們以梵高提示的形式利用了他特定的繪畫技巧,以確保與所需的審美一致。然而,在某些情況下,這些選項並不容易獲得,因此必須採用一般的繪畫效果。儘管方法存在這種差異,但很明顯,每個人工智能生成的作品都表現出自己獨特的特徵,反映了所使用的各自算法的個性。

我們將探索十種人工智能驅動的圖像生成工具,使您能夠將照片轉化為藝術品。每個平台都為那些尋求創作更具想像力的作品的人提供免費積分和可選的付款方式。請加入我們的旅程,並使用這些服務嘗試您的個人圖像。

AILabTools 編輯器 AILab Tools 擁有優雅且用戶友好的界面,使用戶能夠在短短幾秒鐘內輕鬆地將照片轉換為迷人的傑作。上傳圖片後,用戶會看到九種創新的藝術濾鏡可供選擇,為創造力和個性化提供了充足的機會。

為了進一步細化您的圖像,您可以利用 FotoSketcher 的智能功能,例如 AI 生成的肖像、刪除不需要的背景元素、調整顏色校正或亮度以及文本添加功能。

免費積分:每月 5 個積分。

提供高級訂閱,價格為每月 4.99 美元起,並提供 50 個積分的慷慨分配,以增強您在我們平台上的體驗。

優點:非常容易使用。

ArtStation Pro 的局限性在於它提供的創作可能性有限,僅提供少量免費代幣,不提供適合專用用戶的訂閱計劃,並收取 139.99 美元的預付費用,以換取 2,000 個積分。

藝術大師 Artguru 提供了一種創新的解決方案,通過融合風格元素和創意提示,將照片轉變為藝術品。這個用戶友好的平台為那些不熟悉人工智能生成藝術的人提供了一個理想的切入點,得益於其直觀的界面和直接的指導,即使是新手也能立即創作出迷人的藝術品。

免費學分:每天八個學分。

定價計劃包括迷你選項,每週 1.99 美元,含 100 個積分,以及專業選項,每週 3.99 美元,含 400 個積分。

該軟件的界面用戶友好,呈現出令人愉悅的美感。

一個潛在的缺點是,當嘗試匹配個人圖像時,可能會出現生成的結果與原始照片顯著偏差的情況。

如果一個人發現自己缺乏靈感,探索一些可用的人工智能生成的藝術提示可能會有所幫助。這些可以作為創造性努力的起點,並可能激發藝術創作的新想法或方法。

時髦 BeFunky 是一款備受推崇的攝影編輯軟件,具有數字藝術家轉換工具。它擁有時尚的設計,有助於無縫導航,輕鬆將照片轉換為藝術品。此外,用戶還可以使用十種人工智能算法,他們可以從中選擇來改變他們的圖像。

我們服務的免費版本提供無限制的信用分配;但是,它限制了您利用所有可用功能的能力。

我們服務的可用定價計劃包括按年訂閱年度 Plus 計劃,該計劃需要以 50% 的折扣率一次性預付款 71.80 美元,以及每月 Plus 選項的每月定期費用 11.99 美元。

將照片轉變為藝術品的優點之一是能夠整合各種增強和修改,例如顏色、對比度和構圖的調整,這可以顯著改變其視覺衝擊力和藝術吸引力。

該軟件的一個潛在缺點是用戶必須訂閱才能訪問無水印圖像。

Stability AI 的 DreamStudio DreamStudio 是一款創新的人工智能驅動的創意工具,無需依賴預定義的濾鏡或特效即可生成原創藝術作品。除了主要輸入提示之外,用戶還可以訪問多種方便的資源,例如比例調整器,這使他們能夠修改圖像以適應各種常見尺寸。此外,客戶可以支付額外費用生產最多十個不同的迭代。

要點 目錄暴力破解(也稱為目錄列表)是白帽黑客在滲透測試期間使用的一種重要方法,用於發現 Web 服務器或軟件平台中隱藏的目錄和數據。

Linux 提供了各種旨在促進目錄爆發的強大工具,包括 DIRB、DirBuster、Gobuster、ffuf 和 dirsearch。這些實用程序提供了有效的方法來檢測和利用易受暴力攻擊的目錄。

此類工具簡化了將 HTTP 請求傳輸到 Web 託管服務的過程,並嘗試推斷未公開的文件夾結構,以便找到未在網站導航元素或站點地圖中明確顯示的資產。

為了有效地對 Web 應用程序進行滲透測試,在初始階段識別系統內的潛在目錄至關重要。此類目錄可能包含有價值的數據和見解,可以極大地幫助發現應用程序中的漏洞並最終增強其整體安全狀況。

值得慶幸的是,存在大量在線資源,它們通過自動化並加速其執行來促進目錄暴力破解過程。下面列舉了五種基於 Linux 的工具,這些工具旨在識別 Web 應用程序基礎設施中的隱藏目錄。

什麼是目錄爆破? 目錄爆破,也稱為“暴力攻擊”,是道德黑客程序中使用的一種方法,用於發現網絡服務器或軟件平台上隱藏的目錄和文件。該方法需要通過推斷其名稱或遍歷普通目錄名和文件名的目錄來系統地嘗試訪問各種目錄。

執行目錄爆發通常需要利用自動軟件或腳本程序,通過探測各種目錄和文件名來搜索未在站點導航結構或站點地圖中明確引用或索引的文件,從而將 HTTP 查詢傳輸到 Web 服務器。

一些在線資源提供了大量免費進行目錄爆發的選項。在未來的滲透測試工作中可以使用的一些推薦工具包括:

DIRB DIBR 是一個通過命令行使用的受人尊敬的 Linux 實用程序,它可以掃描和強制探測 Web 應用程序中的目錄。通過使用預定義的單詞列表,它可以系統地識別與指定網站的統一資源定位器 (URL) 相關的潛在目錄實例。

Kali Linux 預裝了 DIRB;但是,如果沒有它,請放心,獲取它是一個輕鬆的過程。只需執行一個簡單的命令即可安裝它。

對於基於 Debian 的發行版,運行:

sudo apt install dirb 對於其他 Linux 發行版(例如 Fedora 和 CentOS),請按照以下步驟操作:

sudo dnf install dirb 在 Arch Linux 上,運行:

yay -S dirb 如何使用 DIRB 暴力破解目錄 使用暴力技術來探索 Web 應用程序中的目錄的過程涉及利用特定的命令或腳本來嘗試訪問各種目錄路徑,直到發現可訪問的路徑。此方法可以自動化並遠程執行,允許未經授權訪問存儲在目錄中的敏感信息。值得注意的是,此類攻擊可能會造成嚴重後果,包括數據丟失、系統受損和法律後果。因此,實施適當的安全措施(例如防火牆、入侵檢測系統和強大的身份驗證協議)以防止此類攻擊的發生至關重要。

在當今的數字娛樂世界中,聲音在增強用戶體驗方面發揮著至關重要的作用。無論您是發燒友、音樂家還是遊戲玩家,高品質音頻都可以讓您的計算機體驗發生巨大變化。

事實上,越來越多的現代主板採用集成聲音解決方案,足以滿足典型最終用戶的需求。儘管如此,可能會出現某些情況,人們試圖將聽覺享受提升到超出這些內置組件所施加的限制。在這種情況下,投資獨立聲卡就變得既實用又必要。

什麼是內置聲卡? 聲卡是計算機處理和發出音頻信號的重要組件。與顯卡類似,聲卡既可以作為主板的一個組成部分集成到主板中,也可以以獨立設備的形式出現。從歷史上看,許多主板缺乏內置聲音功能,這需要用戶投資額外的聲卡才能從計算機獲得聽覺輸出。

當前配備集成聲卡的主板的流行使得對獨立音頻解決方案的需求顯著減少。因此,這些設備已從不可或缺的組件轉變為潛在的增強選項。

內部聲卡是一種專用組件,可提供卓越的音頻質量並增加計算機上可用的音頻端口數量。相反,內置聲卡通常缺乏光纖音頻輸入功能。然而,結合內部聲卡可以使這些功能在計算機系統上使用。

卓越的信噪比、更高的保真度、環繞聲功能以及改進的內部聲卡連接性使其對高品質音頻鑑賞家越來越有吸引力。

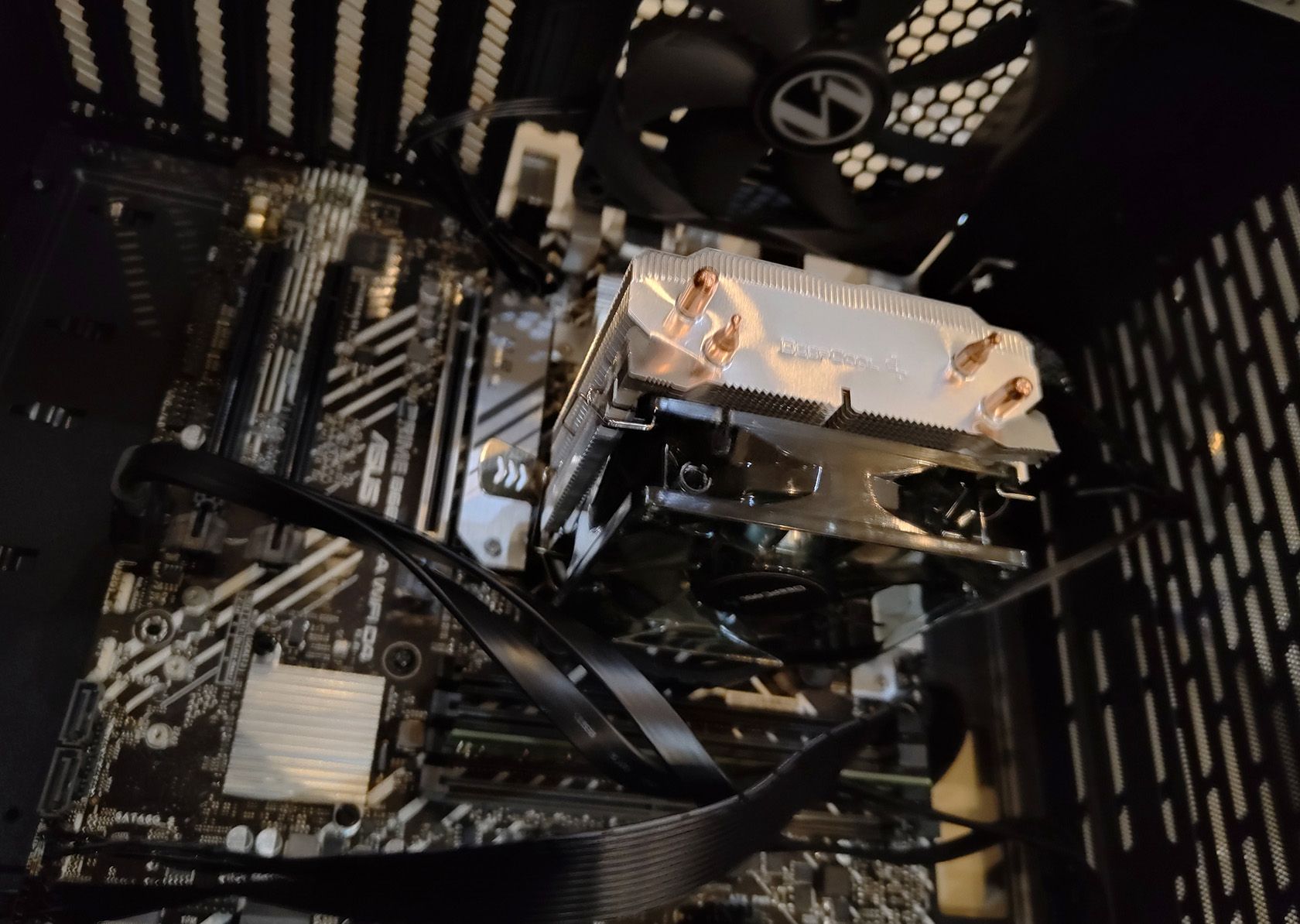

如何在計算機上安裝內置聲卡 安裝內置聲卡的過程相對簡單。與顯卡通過 PCIe 端口連接的方式類似,聲卡也通過該接口與計算機建立連接。安裝無需電纜或額外硬件;只需將卡插入並將其固定到主板上就足夠了。

過去堅持安裝圖形處理單元應該被證明是一個簡單的過程,無論一個人是否有經驗。在此過程中,務必小心謹慎地處理硬件,這一點至關重要。

第 1 步:斷開 PC 塔的所有連接 在開始升級 RAM 模塊之前,請確保您的計算機已完全關閉。隨後,停用 PC 塔背面的電源按鈕,並將電源線從相應的端口拔下。徹底拔掉所有連接電纜,例如電源線、顯示器 HDMI、鍵盤、鼠標以及連接到 PC 塔的任何其他設備。通過採取這些預防措施,您可以為安全安裝新內存模塊創建一個安全且無障礙的環境。

步驟 2:打開側面板 請按照以下步驟操作計算機的內部組件:1.將 PC 塔式機豎直放置,將其側面板朝上放置在工作檯面上。確保側面板正確對齊,以便於操作。2.找到將側面板固定到位的螺釘。這些通常可以沿著開口的周邊找到或隱藏在塑料夾下方。必要時使用手指或螺絲刀小心地卸下任何可見的螺釘。3.卸下所有螺釘後,輕輕地將側面板提離計算機主體。在此過程中請小心,不要損壞任何連接的電線或內部組件。

旋松將側面板固定就位的緊固件後,人們可以抓住面板邊緣並將其滑離機箱,小心地將面板從計算機機箱上拆下,從而露出個人計算機的內部組件。

步驟 3:識別 PCIe 插槽 請仔細檢查您的主板,記下用於放置聲卡的 PCIe 插槽。請務必諮詢主板和聲卡規格,以確保與可用 PCIe 插槽的兼容性。

PCIe 插槽的美觀外觀與 RAM 插槽非常相似,並且它們通常相對於主板上的 RAM 插槽呈傾斜角度放置。

步驟 4:移除 PCIe 護罩 計算機系統中集成的音頻硬件具有一個稱為面板的外部組件,它超出了計算機主機箱的範圍。所述面板配備有多個連接器和接口,讓人想起專用顯卡上的連接器和接口。

事實上,通過檢查計算機塔的後部,可以明顯看出聲卡正面暴露的位置位於 PCIe 屏障下方。這些障礙物用於防止碎片堆積,但由於聲卡必須佔據空閒區域,因此在安裝聲卡以實現正常功能之前必須清除這些障礙物。

請確保在指定的 PCIe 插槽上小心地操作聲卡,以便直觀地了解面板的放置位置。接下來,找到安裝前必須卸下的特定 PCIe 屏蔽。

為了從塔上卸下 PCIe 護罩,需要找到將其固定到位的螺釘。根據計算機的設計,螺釘上可能覆蓋有金屬條,或者螺釘可能會暴露在外。無論如何,必須擰下螺釘並將 PCIe 護罩滑出其位置。重要的是,此時不要重新擰上螺釘,因為新聲卡將利用相同的螺釘孔將其自身固定到機箱上。

步驟 5:安裝聲卡 初始過程包括將聲卡正確放置在指定的 PCIe 插槽中,確保其角度正確,以實現與主板的最佳連接。將聲卡的金色連接器與主闆對齊,同時將外面板朝向計算機塔的後面板,這一點很重要。

某些 PCIe 插槽配備了類似於內存插槽隔間中的安全機制。在嘗試安裝擴展卡之前,必須解鎖這些安全配件。插入後,音頻適配器和鎖定機構將自動嚙合並將設備牢固地固定到位。

雖然 Microsoft 的操作系統始終提供 Windows Media Player(在 Windows 11 中稱為 Media Player)或現已停產的 Groove Music 等內置選項,但 Windows 用戶更有可能搜索自己喜歡的音樂播放器。

當然!以下是我嘗試以更複雜的方式解釋文本:當為重視高品質聲音的人尋找合適的音樂播放器時,任務變得越來越具有挑戰性。例如,嘗試找到能夠支持 FLAC、MQA 或 DSD 等格式的音頻文件的設備將產生有限的結果。考慮到這一點,我們的團隊編制了 Windows 操作系統上最出色的高分辨率音樂播放器應用程序的綜合列表。

混合固體 圖片來源:Hysolid

Hysolid 為那些尋求通過個人計算機和高保真音響系統的無縫集成來提升音頻享受的人們提供獨特的體驗。與傳統的媒體播放器相反,這種創新的應用程序將計算機轉變為由 iOS 設備或 Android 手機控制的響應式音樂中心,儘管後者遇到了一些技術限制。用戶可以在沙發上放鬆,同時輕鬆選擇他們喜歡的音樂曲目,然後這些音樂曲目將從他們的高保真係統中發出,無需登錄 Windows 操作系統。

Hysolid 支持 PCM 上廣泛的高分辨率音頻格式,包括採樣率高達 384kHz 的 WAV 和 FLAC 文件。此外,它還能夠播放 DSF 格式的 2.8MHz 至 11.2MHz 範圍內的 DSD 音頻文件。此外,該應用程序還提供有關所連接的 USB DAC 的操作模式以及播放是否完美的信息。

下載:Hysolid(免費)

音樂蜜蜂 MusicBee 提供簡單且簡化的用戶體驗,同時保持快速的性能,使其成為那些尋求簡單性而又不影響功能的人的理想選擇。其輕量級設計可實現即時啟動,並包含一系列全面的功能,例如使用 10 頻段或 15 頻段均衡器和 DSP 效果微調音頻的能力。與其他一些應用程序不同,MusicBee 能夠利用計算機上可用的高端聲卡,從而提供進一步的增強選項。

MusicBee 提供無縫播放、使用對數刻度進行音量調節以精確控制響度變化、跨設備的音量同步以及與 Android 技術的兼容性。此外,它還允許使用帶有擴展的 WinAmp 的用戶將這些增強功能集成到他們的聆聽體驗中。該應用程序擁有可定制的界面、與 Last.

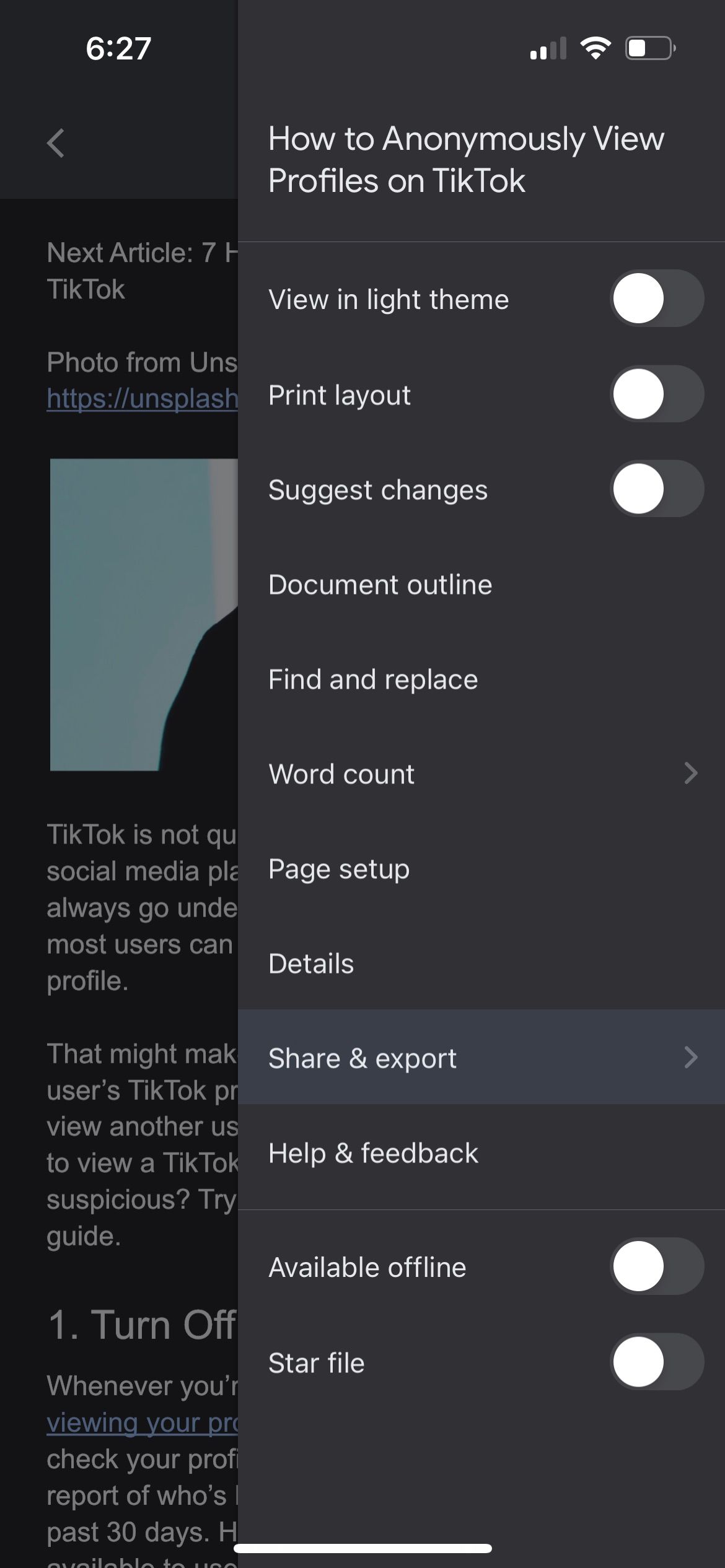

默認情況下,Google 文檔會在您處理文檔時保存您的版本歷史記錄。這使您可以跟踪所做的更改,並在需要時返回到文檔的早期版本。

共享 Google 文檔時,請務必注意,具有訪問權限的其他人可能會看到該文檔的修訂歷史記錄。這可能會洩露原本打算保密的編輯或修改。為了減輕這種擔憂,我們提供了有關如何管理文檔修訂歷史記錄的可見性並維護敏感信息隱私的指南。

如何在手機上隱藏 Google 文檔版本歷史記錄 有兩種方法可以隱藏 Google 文檔的修訂歷史記錄,具體取決於訪問該文檔的個人是被稱為查看者還是編輯者。

為了通過將特定個人指定為觀察員來限制對 Google 文檔修訂歷史記錄的訪問,這些個人不得參與任何形式的文檔協作,這一點至關重要。當應用於預計指定查看者不會進行進一步修改或貢獻的情況時,這種方法非常有效。

利用 Google Docs 應用程序訪問和編輯預先存在的文件,或通過在程序界面中打開該文件來創建新文件。

請點擊屏幕右上角的三個點。

⭐ 選擇共享和導出選項。 關閉

如果您使用的是 Android 設備,請通過點擊相應的圖標來管理您的聯繫人和連接。或者,如果您有 iPhone,請導航至“管理訪問”選項以執行類似任務。

⭐ 在“一般訪問權限”下,點擊“知道鏈接的任何人”,然後點擊其下方的“編輯者”並選擇“查看者”。如果已選擇“查看器”,請保持原樣。 關閉

事實上,通過實施這些措施,人們可以有效地限制其他人修改其文檔或訪問其修訂歷史記錄。

如果您計劃在 Google 文件上一起工作,同時隱藏所做的任何修改,則另一種方法是創建文檔的副本。要使用手持設備完成此任務,請按照下列步驟操作:

單擊文檔右上角的三個垂直點即可訪問菜單選項。

⭐選擇共享並導出。

⭐ 點擊製作副本。在 iPhone 上會立即創建副本,但在 Android 上,您需要先命名副本。 關閉

複製內容後,人們可以將其分發給同事,而無需透露文檔的修訂沿襲。仍然可以選擇刪除主文件或保留它以供將來參考。

如何在 Mac 或 PC 上隱藏 Google 文檔版本歷史記錄 調整個人查看文檔的權限或生成文件的副本。兩種方法都適用於 macOS 和 Windows。請在下面找到針對桌面上每個選項的步驟。

在您的 Google 文檔中讓人物成為查看者 要在 Windows 或 macOS 計算機上隱藏 Google 文檔文檔的版本歷史記錄,請按照以下步驟操作:

⭐在 Google 文檔中打開您的文檔。

請點擊本文檔右上角的“分享”按鈕與他人分享。

⭐ 在常規訪問下 > 單擊編輯器 > 選擇查看器。 如果您已向某些個人授予對特定文檔的訪問權限,您可以根據個人情況限制他們的權限。

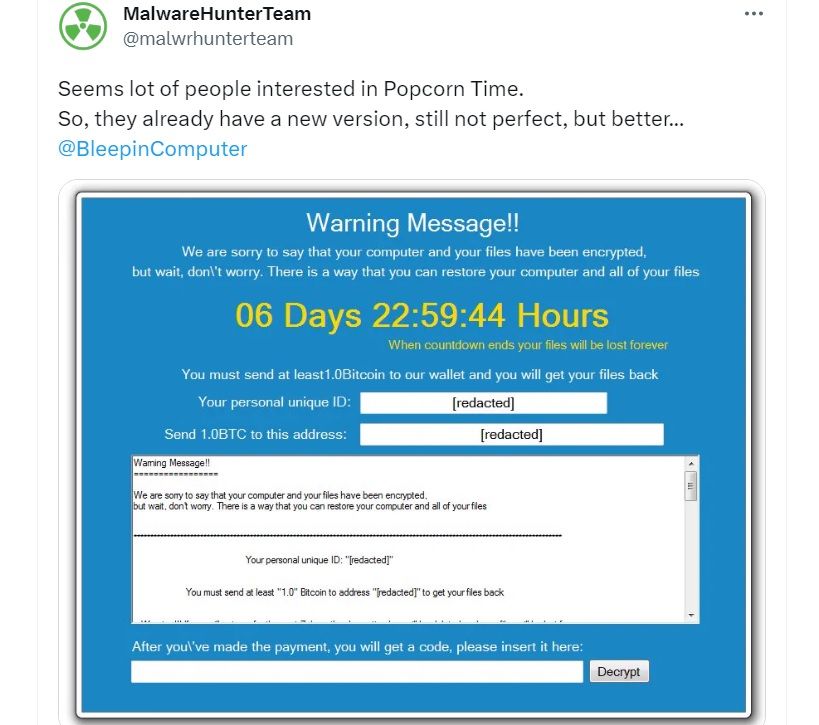

黑客不斷開發勒索軟件。新的、創造性的攻擊方法讓互聯網安全專業人員保持警惕,並給試圖檢測威脅的人們帶來了挑戰。受勒索軟件影響的人會看到要求他們支付文件訪問恢復費用的消息。然而,“爆米花時間”勒索軟件採用了一種完全不同的方法來讓受害者參與其中。

Popcorn Time 勒索軟件如何運作 來自MalwareHunterTeam 的網絡安全研究人員發現了Popcorn Time,他們發現了正在開發的勒索軟件,並註意到了一些令人擔憂的特徵。

在勒索軟件事件發生後重新恢復對加密文件的訪問的一種常見方法是支付所需的贖金。在這種情況下,Popcorn Time 要求一個比特幣作為補償。此外,個人還可以通過將勒索軟件推薦鏈接轉發給另外兩個人來擴大網絡犯罪分子的影響力。

當個人遭受勒索軟件攻擊並選擇支付所需的贖金以換取加密數據的發佈時,預計原始受害者將獲得解密密鑰。然而,人們不能僅僅依賴網絡犯罪分子提供的保證作為確保文件成功恢復的一種手段。

另外,正如2022 年Cybereason 研究 所示,如果受害者同意支付贖金,網絡犯罪分子可能會重新瞄準受害者。結果表明,80% 支付贖金的組織再次遭遇攻擊。 68% 的案例中,第二次發生在不到一個月後。大約 67% 的重複受害者表示,黑客下次會要求更高的贖金。

受害者會變成攻擊者嗎? Popcorn Time 勒索軟件利用推薦系統有效運行。用戶通常會因為推薦他們有親身體驗的服務或產品而獲得折扣或獎勵等激勵措施。通過通過各種平台分享這些建議,個人可以超越他們的直接朋友和熟人圈子,從而擴大潛在的影響範圍。

儘管人們可以通過多種方式傳輸勒索軟件鏈接,例如通過電子郵件或 WhatsApp 等消息平台,但很少有人願意以明確暗示自己是勒索軟件罪魁禍首的方式傳播勒索軟件鏈接。在美國實施勒索軟件攻擊的法律後果非常嚴重,包括巨額罰款和監禁,根據美國法律,此類犯罪行為被列為重罪。

即使是選擇轉發包含熟人鏈接的電子信息的個人也可能會遭受嚴重的影響,遠遠超出單純的法律後果。這種潛在的負面結果可能包括職業機會的減少和人際關係的惡化。

Popcorn Time 勒索軟件是什麼樣的? 成為這種特定惡意軟件受害者的個人會收到不祥的通知。然而,由於顯示消息的非傳統格式,它可能會阻礙其他用戶訪問所需的支付鏈接。該鏈接既沒有“www”前綴,也沒有可識別的模式,而是由看似任意的字符和數字的廣泛序列組成。

事實上,儘管在發現這種特定勒索軟件時,人們可能並不熟悉網絡犯罪分子所使用的方法,但仍有相當多的人具備區分真實網站 URL 和欺詐網站 URL 的能力。

根據 Statista 的加密貨幣價格波動圖表(https://www.statista.com/statistics/326707/bitcoin-price-index/),2016 年底單個比特幣的價格約為 966 美元。對於較新的勒索軟件來說,這是一個非常小的數字。

誰創建了 Popcorn Time 勒索軟件? Popcorn Time 的獨特之處還有一個值得注意的功能,這要歸功於其開發者是敘利亞計算機科學專業的學生。據報導,他們每個人都在祖國持續的衝突中失去了一名家庭成員。他們在一份聲明中表示,打算利用勒索軟件攻擊產生的所有利潤在敘利亞境內提供食品、住所和醫療援助等基本資源。

這種情況相對罕見,因為據稱黑客使用勒索軟件付款的目的並非出於個人經濟利益。這類似於激進分子使用勒索軟件來強制取得特定結果。 ZDNet 文章 詳細介紹了2022 年的一個案例活動人士要求釋放政治犯並阻止俄羅斯軍隊進入白俄羅斯,以換取向目標白俄羅斯鐵路提供的加密密鑰。

儘管考慮到各種因素,但由於此類鏈接的特殊結構和識別分發材料來源的相對簡單性,大量個人似乎不太可能無意中幫助網絡犯罪分子通過利用此類鏈接來傳播爆米花時間。

##防範勒索軟件 網絡犯罪分子擁有多種對他人造成損害的創造性方法,而這些方法並不需要您的參與。這些人的常見做法是通過 TikTok 和 Discord 等廣泛使用的平台傳播惡意軟件,以利用大量用戶群體並通過他們的邪惡活動最大限度地提高受害的可能性。

眾所周知,惡意行為者會利用熱門話題或事件謀取利益,例如他們在描繪詹姆斯·韋伯望遠鏡的圖像中嵌入有害代碼,或利用與 COVID-19 大流行及其相應疫苗開發相關的內容。這表明網絡犯罪分子能夠在各種數字媒體格式中嵌入惡意軟件,這一事實令人震驚。

保護數據的謹慎策略包括定期創建重要文件的備份副本。通過這種方式,您可以放心地利用和恢復可能已被惡意行為者破壞的任何文件。

[2023 年 IBM 研究](https://www.prnewswire.com/news-releases/ibm-report-half-of-breached-organizations-unwilling-to-increase-security-spend-despite-soaring-breach-costs-301883346.html)還建議執法部門的參與可以降低勒索軟件洩露的成本。詳細信息表明,在這些網絡攻擊後向警方報案的各方比那些試圖獨立處理事件的各方少支付了 47 萬美元。