웹사이트 침투 테스트의 초기 단계에서 하위 도메인의 식별 및 열거는 평가 범위를 결정하는 데 중요한 역할을 합니다. 이는 실제 테스트 프로세스의 전조 역할을 하며 대상 도메인에 대한 보다 명확한 그림을 제공하는 데 도움이 됩니다.

사이버 공간으로 모험을 떠나다 보면 중요한 취약점을 노출할 수 있는 숨겨진 잠재력을 가진 흥미로운 영역을 우연히 발견할 수 있습니다. 이 기사에서는 도메인 열거 프로세스를 지원하는 데 매우 적합한 수많은 정교한 오픈 소스 Linux 유틸리티에 대해 자세히 살펴볼 것입니다. 따라서 이러한 탐험을 시작하여 웹 보안 감사 수행 능력을 강화할 수 있는 이러한 자산을 발굴하는 것은 우리의 의무입니다.

하위 도메인이란 무엇인가요?

최상위 도메인(TLD)과 하위 도메인(SLD).

도메인 makeuseof.com을 사용하는 All Things N 웹사이트의 활용을 예로 들어 설명합니다. 이 시나리오에서 TLD는 “com”이고 SLD는 “makeuseof”입니다. 웹사이트에 파트너십을 위한 지정된 영역이 있는 경우 해당 섹션의 하위 도메인에 “파트너십”이라는 레이블을 지정하여 “partnerships.makeuseof.com”이라는 URL을 만들 수 있습니다. 이 하위 도메인을 사용하면 웹사이트 내에서 쉽게 분류하고 탐색할 수 있습니다.

정찰 단계에서 하위 도메인 찾기

열거 또는 정보 수집 단계라고도 하는 정찰 단계에서는 웹사이트의 아키텍처 및 인프라에 대해 가능한 한 많은 정보를 수집하는 것이 주요 목표입니다.

정찰 기법에 대한 숙련도를 습득하는 것은 특히 대상 애플리케이션에 대한 지식이 제한적인 블랙박스 침투 테스트 중에 매우 중요합니다.

능동 및 수동. 능동적 정찰에는 네트워크에서 노출된 포트와 서비스를 식별하는 데 사용되는 포트 스캐닝, 서비스 핑거프린팅, 네트워크 매핑과 같은 활동이 포함됩니다.

능동적 정찰과 수동적 정찰은 모의 침투 테스트를 수행하기 전에 정보를 수집하는 두 가지 다른 방법입니다. 능동적 정찰은 대상의 네트워크 또는 시스템을 적극적으로 조사하여 민감한 데이터를 추출하는 반면, 수동적 정찰은 도메인 이름, IP 주소, 하위 도메인과 같이 공개적으로 액세스할 수 있는 정보를 수집하는 것을 포함합니다. 능동적 정찰과 수동적 정찰 모두 성공적인 모의 침투 테스트를 위한 견고한 기반을 구축하는 데 중요한 역할을 합니다.

하위 도메인을 찾는 5가지 무료 Linux 도구

하위 도메인을 식별하는 프로세스는 온라인에서 쉽게 액세스할 수 있는 다양한 오픈 소스 도구를 통해 간단하게 수행할 수 있습니다. 이러한 목적으로 사용할 수 있는 무료 도구는 다음과 같습니다:

Sublist3r

Sublist3r은 특정 도메인 내의 하위 도메인을 식별하는 데 널리 사용되는 Python 기반 소프트웨어 프로그램입니다. 이 도구는 구글, 야후, 빙과 같은 검색 엔진의 기능을 활용하여 애플리케이션에 존재하는 유효한 하위 도메인을 찾아냅니다.

Linux 기반 시스템에 Sublist3r을 배포하려면 다음 명령을 실행하세요:

sudo pip install sublist3r

지침을 진행하기 전에 파이썬과 Pip이 시스템에 제대로 설치되어 있는지 확인해야 합니다. 사용할 수 없는 경우 다음 명령을 사용하여 설치하세요:

sudo apt install python3 python3-pip

이 AUR 도우미 명령으로 수행하고자 하는 작업을 설명해 주세요.

sudo pacman python3 python-pip

“레드햇 엔터프라이즈 리눅스(RHEL) 및 페도라에서는 명령줄 또는 사용자 인터페이스를 통해 프린터를 설정할 수 있습니다.

sudo dnf install python3 python3-pip

다른 방법 중 하나는 “복제”라는 프로세스를 통해 원격 서버에 저장된 Git 리포지토리를 개인용 컴퓨터로 복제하는 것입니다. 이 작업을 수행하려면 터미널 인터페이스에서 아래에 지정된 명령을 입력하고 Enter 키를 눌러 작업을 시작하면 됩니다.

git clone https://github.com/aboul3la/Sublist3r.git

다음 단계는 명령 실행을 통해 필요한 전제 조건을 설치하는 것입니다:

sudo pip install -r requirements.txt

Sublist3r이 특정 도메인을 스캔하도록 지시하려면 “-d” 또는 “–domain” 태그를 사용해야 합니다. 이 작업의 구문은 다음과 같습니다:

sublist3r -d exampledomain.com

추가 선택 항목에 액세스할 수 있습니다. 사용할 검색 엔진, 스레드 수, 관심 있는 커뮤니케이션 채널까지 지정할 수 있습니다. 사용 가능한 대안에 대한 자세한 내용은 다음 명령을 실행하여 사용 설명서를 참조하세요:

sublist3r --help

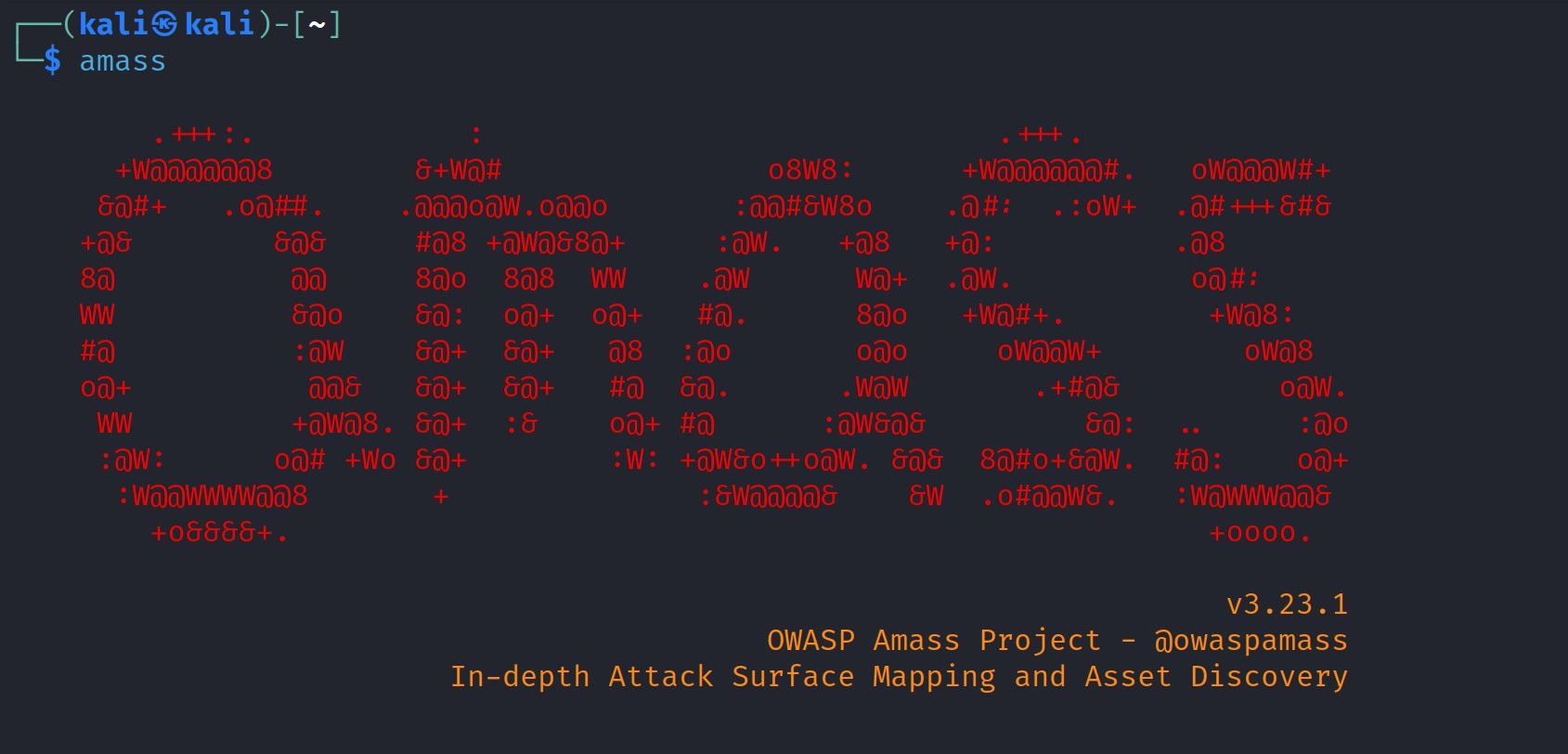

Amass

Amass는 정보 수집 프로세스를 용이하게 하기 위해 오픈 웹 애플리케이션 보안 프로젝트(OWASP)에서 만든 소프트웨어 프로그램입니다. 이 도구는 보안 전문가와 연구원이 도메인 및 하위 도메인 식별, 네트워크 매핑 수행, 도메인 이름 시스템(DNS) 항목에 대한 정보 획득 등의 목적으로 활용합니다.

OWASP BWA(깨진 웹 애플리케이션 프로젝트)는 Kali Linux의 최신 버전에 통합되어 있습니다.그러나 이 명령이 없는 경우 다음 명령을 실행하여 얻을 수 있습니다:

sudo apt install amass

또는 의 설치 가이드에 설명된 단계에 따라 Amass를 설치할 수 있습니다 Amass GitHub 페이지 .

Amass를 사용하여 도메인 열거를 수행하려면 다음과 같은 간단한 명령을 실행하세요:

amass enum -d exampledomain.com

`enum` 명령은 `-d` 플래그로 표시된 대로 지정된 도메인 내에서 하위 도메인 검색 프로세스를 시작합니다.

Amass는 사용자가 기능을 철저히 활용하고 이해할 수 있도록 다양한 명령줄 옵션을 제공합니다. 이 응용 프로그램에 대한 자세한 내용을 보려면 다음 명령을 친절하게 실행하십시오:

amass enum --help

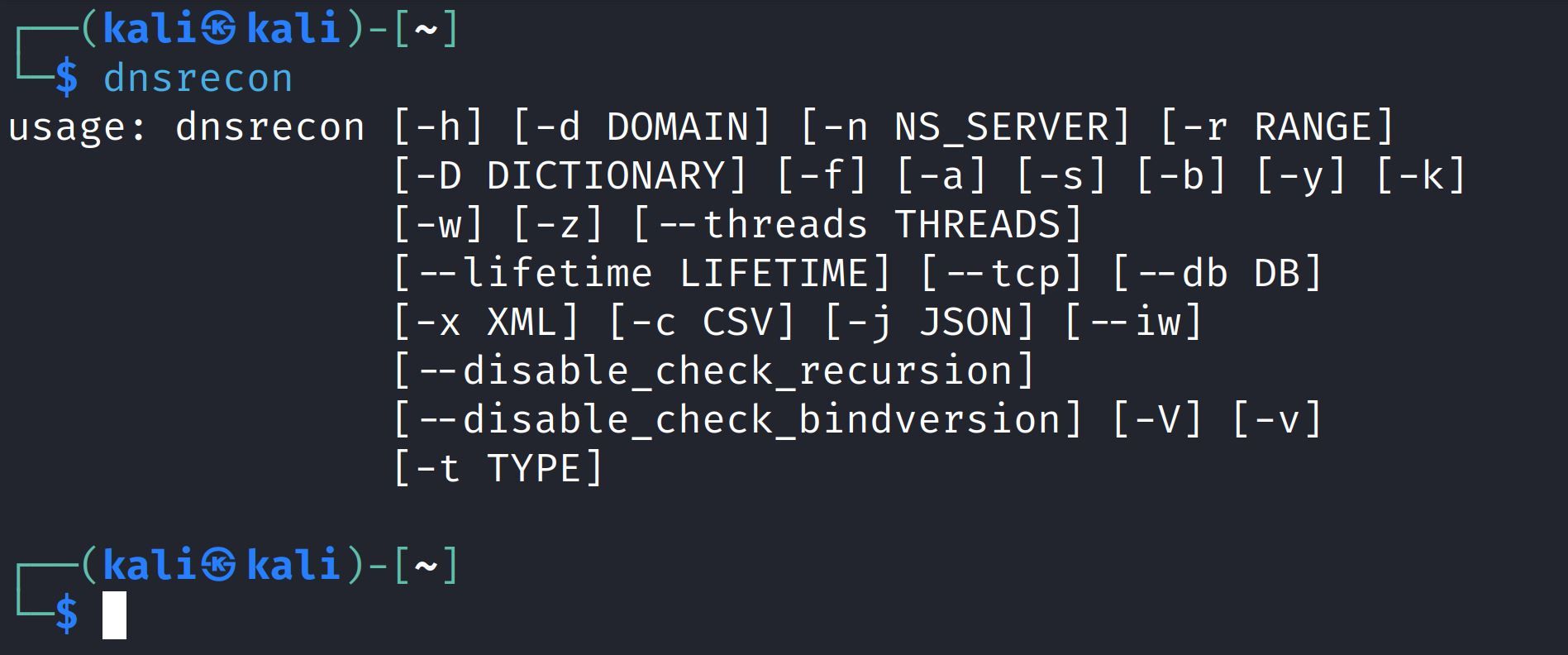

DNSRecon

DNSRecon은 매우 호평을 받고 적응력이 뛰어난 도메인 이름 시스템(DNS) 열거 도구로, 무차별 강제 하위 도메인 및 역방향 조회 수행을 포함한 다양한 프로브를 실행할 수 있는 기능을 보유하고 있습니다. 이 애플리케이션은 사이버 보안 전문가, 특히 침투 테스트의 예비 단계에 관여하는 사람들 사이에서 엄청난 인기를 얻고 있으며, 정보 수집에 없어서는 안 될 지원 역할을 합니다.

Kali Linux에 DNSRecon을 배포하려면 다음 단계를 따르세요: 1. Kali Linux에서 터미널 창을 엽니다. 2. ‘sudo apt-get install dnsrecon’을 입력하고 Enter 키를 누릅니다. 이 명령은 DNSRecon에 필요한 패키지를 다운로드하고 설치합니다. 3. 3. 설치가 완료되면 ‘dnsrecon -s

sudo apt install dnsrecon

다양한 Linux 플랫폼을 검토한 결과, Git 리포지토리를 복제하여 DNSRecon을 설치할 수 있는 것으로 관찰되었습니다.

git clone https://github.com/darkoperator/dnsrecon.git

파이썬 3의 pip를 통해 필요한 패키지를 설치하려면 다음 단계를 따르세요:

python3-pip install -r requirements.txt

DNSRecon으로 DNS 정찰을 통해 하위 사이트를 찾으려면 다음 명령을 실행하세요:

dnsrecon -d domain -t std

명령줄 옵션 “-d”의 사용은 특정 도메인을 선택함을 의미하며, 옵션 “-t std”의 배포는 표준 하위 도메인 열거 프로세스를 사용한다는 것을 의미합니다.

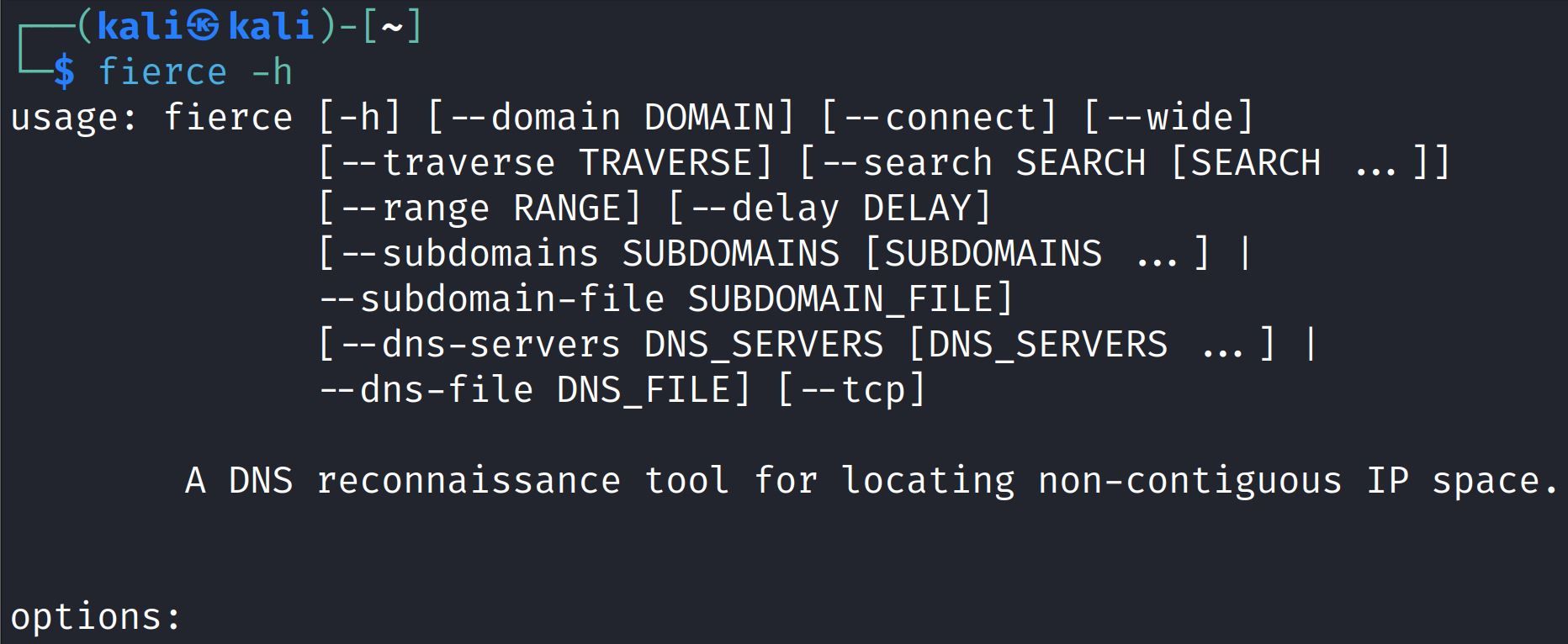

치열한

“치열한은 사용자가 우분투 또는 데비안 운영 체제에서 실행하여 특정 도메인 이름과 관련된 모든 하위 도메인을 식별하고 나열할 수 있는 DNS(도메인 이름 시스템) 검색 유틸리티입니다.

sudo apt install fierce

Fierce를 배포하는 한 가지 대안은

python -m pip install fierce

Git 리포지토리를 재현하는 프로세스는 다음과 같이 표현할 수 있습니다:

git clone https://github.com/mschwager/fierce.git

힘든 디렉터리로 재배치하고 필요한 절차를 실행하여 필요한 구성 요소를 통합합니다.

python -m pip install -r requirements.txt

Fierce를 통해 하위 도메인을 나열하는 행위는 다음 명령을 실행하여 수행할 수 있습니다:

fierce --domain exapmpledomain.com

“격렬한 명령의 구현에 대한 자세한 내용을 보려면 다음 명령을 실행하세요:

fierce -h

assetfinder

AssetFinder는 Linux 시스템에서 하위 도메인의 열거를 용이하게 하는 Golang으로 구현된 플랫폼입니다. 이 도구는 Common Crawl, DNSdumpster, VirusTotal을 비롯한 여러 공개 소스를 검색하여 하위 도메인을 식별합니다.

이 소프트웨어 애플리케이션을 성공적으로 설치하려면 Linux 컴퓨터 시스템에 Go 프로그래밍 언어가 사전 설치되어 있어야 합니다. 이 전제 조건이 충족되면 다음 명령을 실행하세요:

go get -u github.com/tomnomnom/assetfinder

Kali Linux에서 AssetFinder 설치는 “apt-get install -y assetfinder” 명령을 실행하여 수행할 수 있습니다.

sudo apt install assetfinder

다음은 주어진 텍스트를 정교하게 렌더링한 것입니다: AssetFinder를 사용하여 조직 내의 하위 도메인을 탐색하려면 지정된 구문을 검색 목적으로 활용할 수 있습니다.

assetfinder exampledomain.com

assetfinder -h

오픈 소스 인텔리전스 도구로 보안 테스트가 쉬워집니다

다양한 하위 도메인을 식별하는 데 도움이 되는 Censys, SubFinder, DNSdumster와 같은 다양한 기능을 갖춘 OSINT(Open-Source Intelligence) 도구가 많이 있습니다. 온라인에서 3000개 이상의 방대한 OSINT 도구를 사용할 수 있기 때문에 모의 침투 테스터는 검사 대상 시스템 또는 애플리케이션에 대한 정보를 편리하게 얻을 수 있습니다. 또한 이러한 도구는 일반적으로 무료로 액세스할 수 있으며 사용자 친화적입니다.

작업에 가장 적합한 구현을 찾고 계속해서 탐색하여 추가 오픈 소스 보물을 발견하세요.